源码出自:https://www.0766city.com/yuanma/11217.html

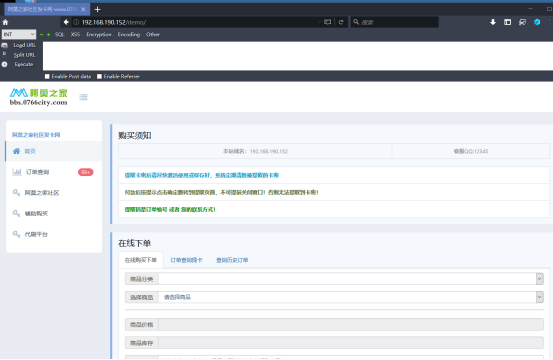

安装好是这样的

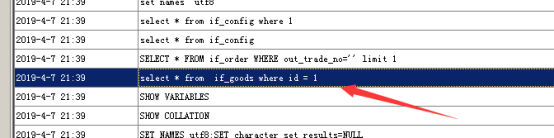

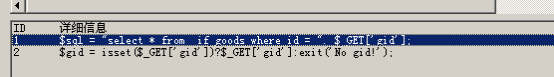

审计 发现一处疑似注入的文件

地址:/other/submit.php

看到这个有个带入select查询语句的变量$_GET[‘gid’]

跟进这个文件,关注这个$_GET[‘gid’]变量

带入查询处

Ok,可以看到没有经过任何过滤带入查询,已经确定这是个注入点了,不过我们还需要注意的当前这个php页面(/other/submit.php)正常访问需要什么条件。

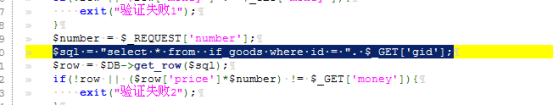

往上翻 看到此处

第39 行的 if判断平台是否设置好了支付接口 如果没有的话 就结束,这里我就先把他注释了 模拟正常的一个发卡平台。

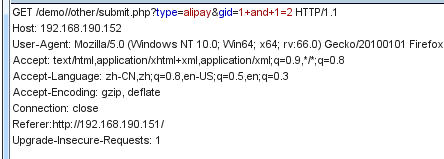

我们重点关注第44行和46行

44行这里判断了get方式传入的参数type是否设置,没有就exit

46行判断请求数据包是否有referer这个请求头

所以我们在发送请求得带上这两个地方

我们还需要看看这个type的值需要怎么设置

Ok,访问此页面需要gid这个注入的参数和referer头,还有type参数

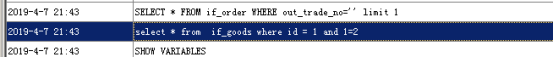

复现:

构造注入点