实验网络拓扑如下:

工具简介

-

Kali操作系统

Kali Linux是安全业内最知名的安全渗透测试专用操作系统。它的前身就是业界知名的BackTrack操作系统。BackTrack在2013年停止更新,转为Kali Linux。Kali Linux集成了海量渗透测试、网络扫描、攻击等专用工具。通过系统更新,用户可以快速获取最新的各类工具。所以,Kali Linux是专业人员的不二选择。 -

Nmap

Nmap(网络映射器)是一款用于网络发现和安全审计的网络安全工具,它是自由软件。软件名字Nmap是Network Mapper的简称。通常情况下,Nmap用于:列举网络主机清单,管理服务升级调度,监控主机,服务运行状况。 -

Nessus

1998年, Nessus 的创办人 Renaud Deraison 展开了一项名为 "Nessus"的计划,其计划目的是希望能为因特网社群提供一个免费、威力强大、更新频繁并简易使用的远端系统安全扫描程序。它提供完整的电脑漏洞扫描服务, 并随时更新其漏洞数据库;不同于传统的漏洞扫描软件, Nessus 可同时在本机或远端上摇控, 进行系统的漏洞分析扫描;其运作效能能随着系统的资源而自行调整。如果将主机加入更多的资源(例如加快CPU速度或增加内存大小),其效率表现可因为丰富资源而提高;完整支持SSL (Secure Socket Layer)。 -

Metasploit

Metasploit是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。

实验场景一:补丁安装

任务一:由于这些漏洞都是已知windows系统及其组件的相关漏洞,请到微软官方查询漏洞详情和下载对应补丁。

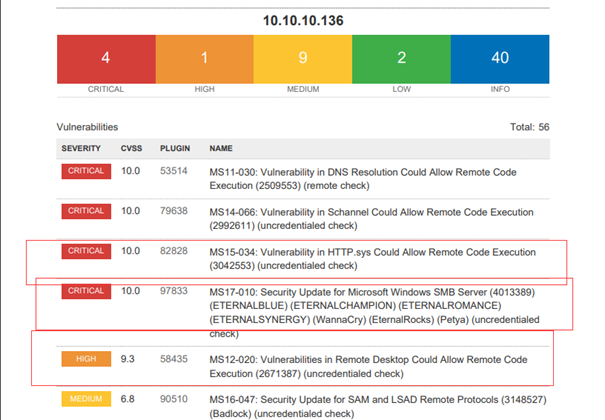

某公司经过一次系统漏洞扫描检测,发现办公网部分的windows7 SP1系统主机皆含有MS17-010、MS12020、MS15-034漏洞。

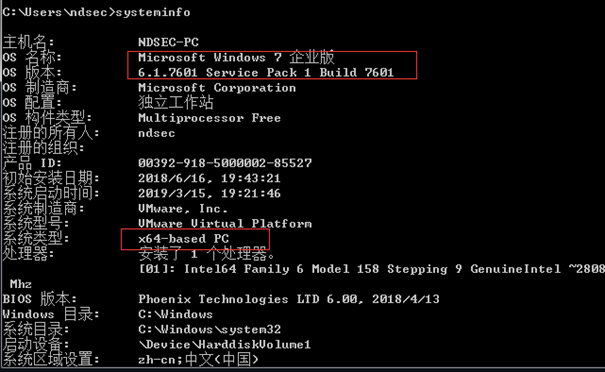

查看系统信息以及扫描报告

发现目标系统是win7 64bit,确实存在MS17-010,MS12-020,MS15-034等漏洞。

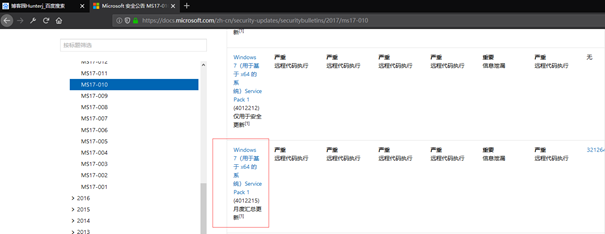

由于补洞方法一样,因此仅演示补MS17-010漏洞

从微软安全公告网站找到对应系统版本的MS17-010补丁,并下载

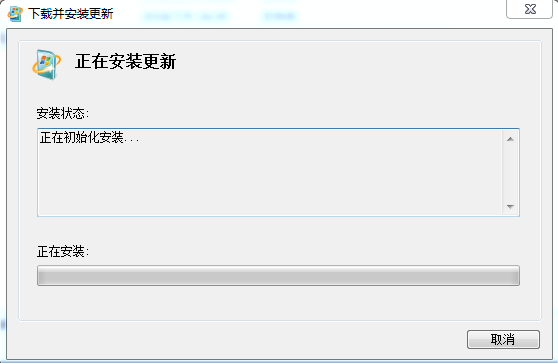

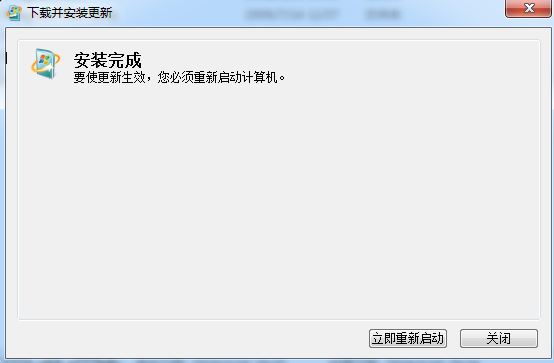

打开补丁安装包并安装

请给出验证漏洞修复证明的步骤及截图:

查看系统信息,显示已经补上了MS17-010,MS12-020,MS15-034漏洞补丁

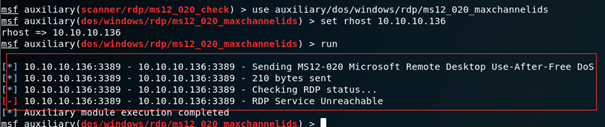

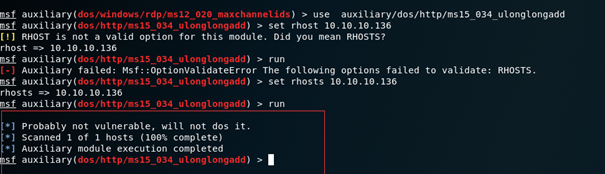

使用Kali自带的Metaspolit试探性攻击目标系统MS17-010,MS12-020,MS15-034漏洞

MS17-010

MS12-020

MS15-034

攻击均失败,证明目标系统已修复这三个漏洞

实验场景二:端口封禁(防止漏洞攻击临时策略)

公司的安全应急响应中心发布了一个0day漏洞安全预警。该漏洞能够造成远程代码执行,目前还未有对应的漏洞补丁方案。

任务一:

由于该漏洞危害较大,管理员决定采用端口封禁这种临时解决方案。已知该漏洞涉及TCP的2869、3389、5357端口。

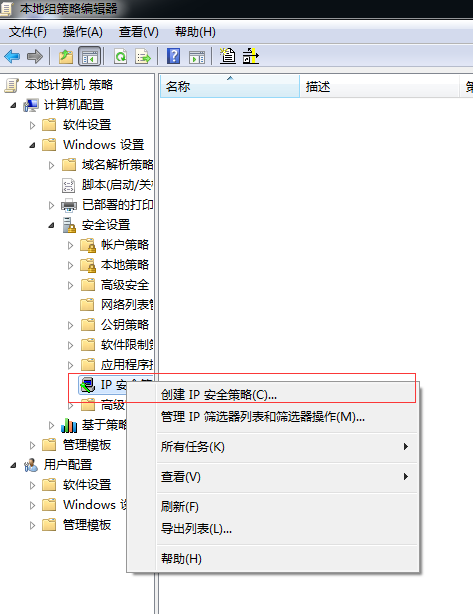

运行gpedit.msc进入组策略配置

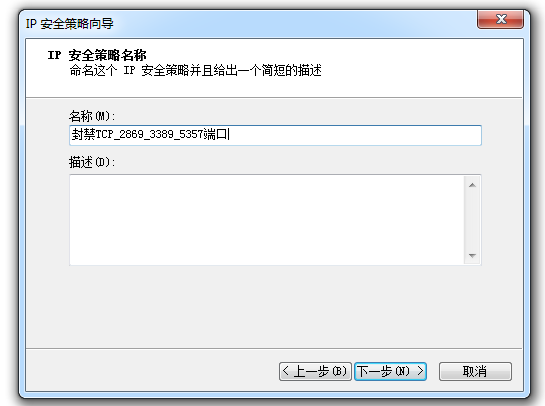

创建IP安全策略

进入编辑属性

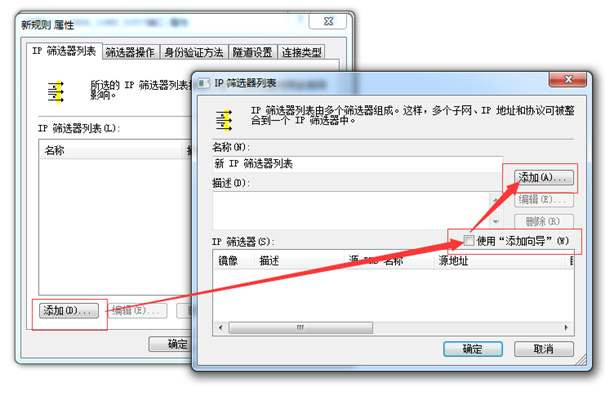

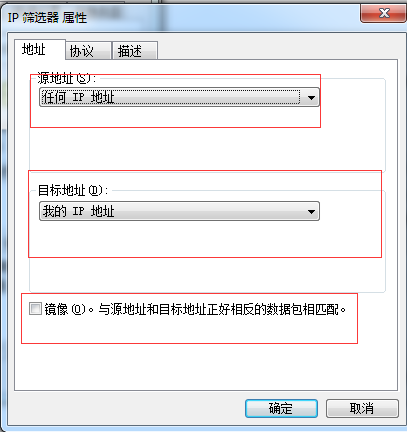

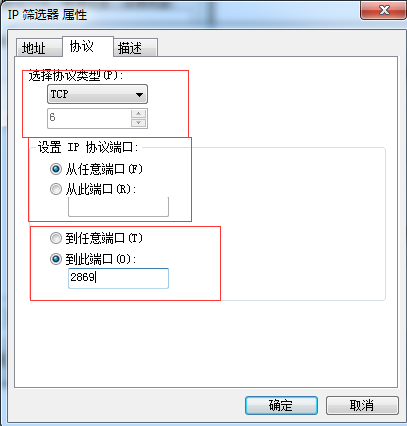

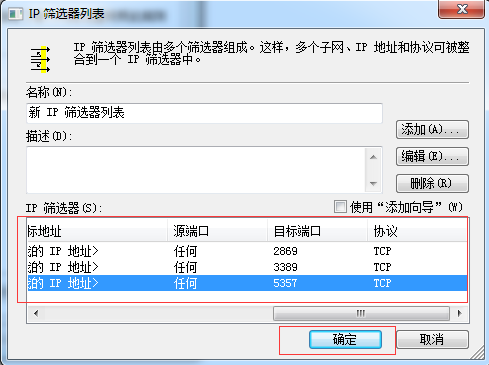

添加TCP的2869、3389、5357端口封禁

同理可封禁另外两个端口

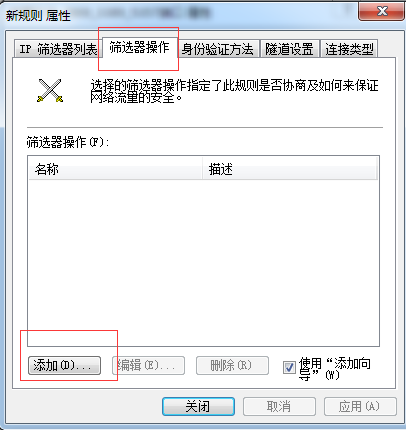

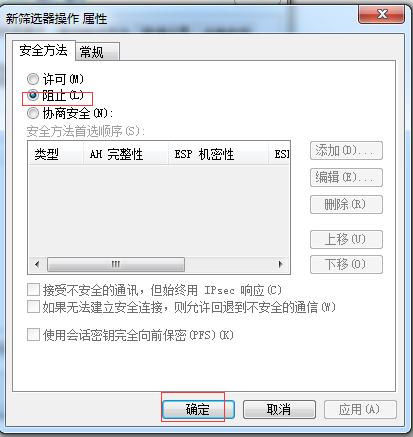

在筛选器操作选项卡,点击“添加”,添加一个新筛选器操作“阻止”

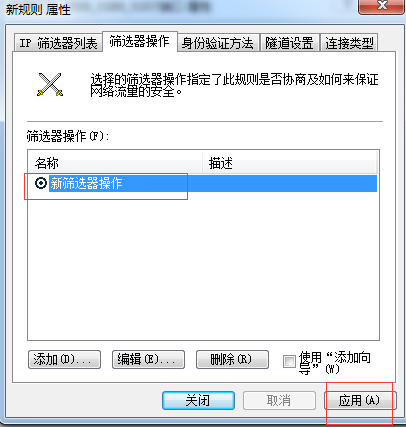

应用筛选规则

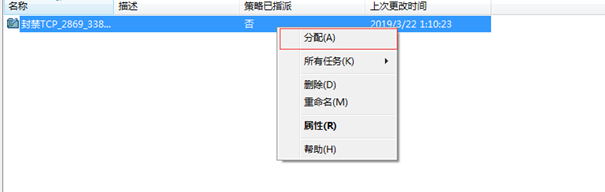

右键,指派新建的IP安全策略

请给出确保端口被封禁证明的步骤及截图:

使用nmap扫描2869,3389,5357端口

显示被过略

实验场景三:加强账号口令安全性

管理员最近接到好几起员工系统疑似被远程登陆操作的投诉,决定增强办公系统主机登陆口令的安全等级。

任务一:

禁用系统无用来宾账号,如Guest账号。删除无用账号,如null1,null2账号。

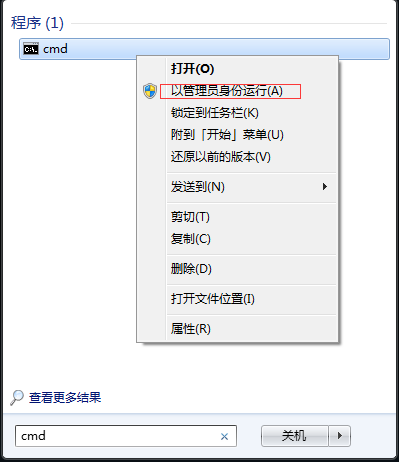

以管理员方式运行cmd

使用net user命令查看用户帐户

使用net user Guest /active:no命令禁用Guest账号

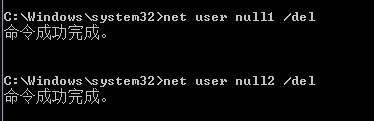

使用net user null1 /del和net user null2 /del命令删除无用账号

任务二:

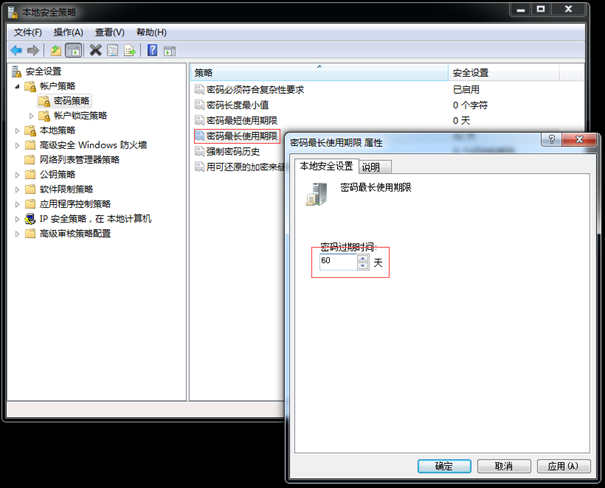

强制要求系统账号必须符合强口令要求,且隔6个月内需更换一次密码,每次更换的密码不允许和历史记录的5个相同,设置密码最短使用期限为2个月。

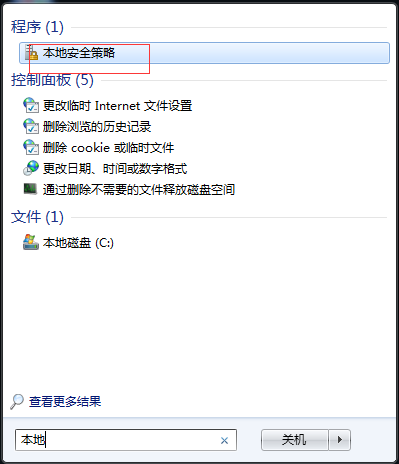

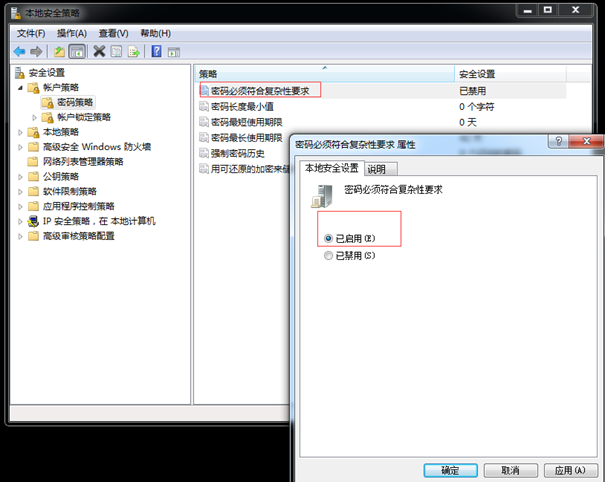

进入本地安全策略

启用密码复杂性要求

修改最长使用期限

同理设置其他要求

任务三:

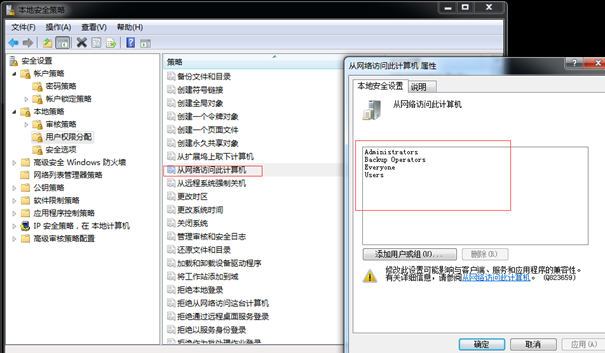

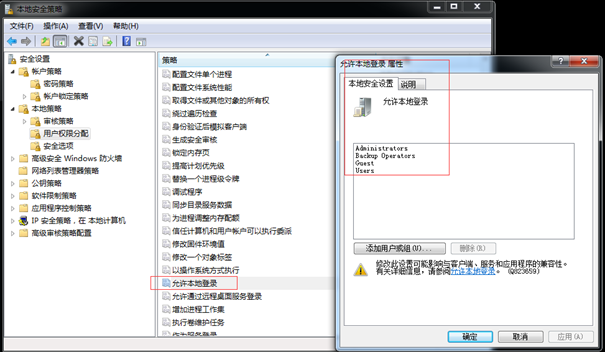

强制要求系统账号只能本地登陆无法通过远程的方式登陆。

删除从网络访问此计算机的所有用户

添加允许本地登录的账户

总结

学会给漏洞系统打补丁,以及在紧急情况下封禁端口(漏洞补丁还未发布,针对漏洞端口的临时策略),加强账号口令安全性。记录学习过程,使自己的掌握更加深刻,欢迎评论交流学习。