通过检查回包,可能识别端口是否经过防火墙过滤,设备多种多样,结果存在一定的误差

Send Response Type

SYN NO Filtered(先发送syn 如果不给回复 防火墙可能为Filtered)

ACK RST Filtered(先发送ack 如果回复rst 防火墙可能为Filtered)

SYN SYN+ACK / SYN+RST Filtered(先发送ack 如果回复syn+ack / syn+rst 防火墙可能为Filtered)

ACK NO Filtered(先发送ack 如果不给回复 防火墙可能为Filtered)

SYN SYN+ACK / SYN+RST Unfiltered / Open(先发送syn 如果回复syn+ack / syn+rst 防火墙可能为open状态)

ACK RST Unfiltered / Open(先发送ack 如果回复rst 防火墙可能为open)

SYN NO Closed(先发送syn 如果没回复 防火墙可能为closed)

ACK NO Closed(先发送ack 如果没回复 防火墙可能为closed)

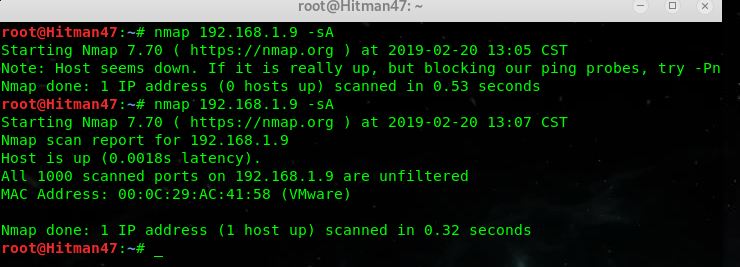

识别防火墙

nmap脚本扫描

负载均衡识别

广域网负载均衡--dns

应用层负载均衡----Nginx,Apache,LVS-Keepalived,HAProxy,F5等等

lbd 目标

Checking for DNS-Loadbalancing: FOUND(dns负载)

mail163.ntes53.netease.com has address 123.125.50.26

mail163.ntes53.netease.com has address 123.125.50.7

mail163.ntes53.netease.com has address 123.125.50.28

Checking for HTTP-Loadbalancing [Server]:

nginx(nginx负载)

NOT FOUND

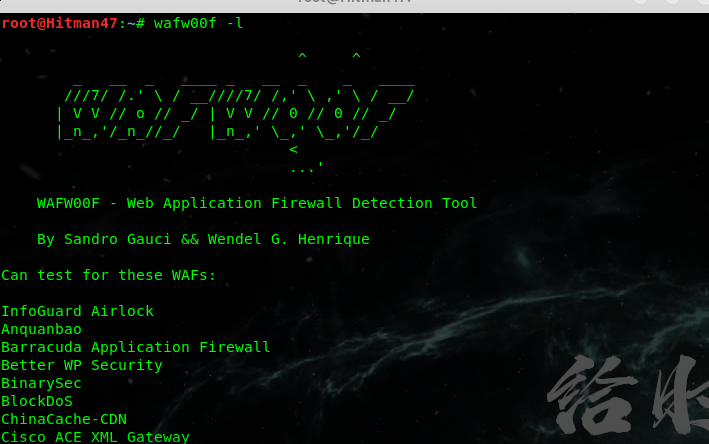

WAF识别(web应用防火墙)

wafw00f -l (-l:列出可以识别的waf)

Can test for these WAFs:

InfoGuard Airlock

Anquanbao

Barracuda Application Firewall

Better WP Security

BinarySec

BlockDoS

ChinaCache-CDN

Cisco ACE XML Gateway

CloudFlare

Comodo WAF

DenyALL WAF

Applicure dotDefender

Edgecast / Verizon Digital media

F5 BIG-IP APM

F5 BIG-IP ASM

F5 BIG-IP LTM

F5 FirePass

F5 Trafficshield

FortiWeb

Art of Defence HyperGuard

IBM Web Application Security

IBM DataPower

Imperva SecureSphere

Incapsula WAF

Microsoft ISA Server

Mission Control Application Shield

Trustwave ModSecurity

ModSecurity (OWASP CRS)

Naxsi

NetContinuum

Citrix NetScaler

AdNovum nevisProxy

NSFocus

PowerCDN

Profense

Radware AppWall

Safedog

eEye Digital Security SecureIIS

Sucuri WAF

Teros WAF

Microsoft URLScan

USP Secure Entry Server

Wallarm

Aqtronix WebKnight

Juniper WebApp Secure

West263CDN

360WangZhanBao

测试微软官网(使用的awf为ModSecurity (OWASP CRS))

使用nmap脚本识别waf

nmap

可以发现主机名,IP地址,网络等。

例如:scanme.nmap.org,microsoft.com / 24,192.168.0.1; 10.0.0-255.1-254

-iL :把目标存文件里,批量扫

-iR :随机扫描ip地址(无需指定ip地址,最好加上端口)

--exclude <host1 [,host2] [,host3],...>:排除主机/网络

--excludefile <exclude_file>:从文件中排除列表

主机发现:

-sL:只列出要扫描的目标

-sn:Ping扫描 - 禁用端口扫描

-Pn:不进行ping扫描,视主机在线

-PS / PA / PU / PY [端口列表]:给定端口的TCP SYN / ACK,UDP或SCTP发现

-PE / PP / PM:ICMP回送,时间戳和网络掩码请求发现探测

-PO [协议列表]:IP协议Ping

-n / -R:从不进行DNS解析/始终解析[默认:有时]

--dns-servers <serv1 [,serv2],...>:指定自定义DNS服务器

--system-dns:使用OS的DNS解析器

--traceroute:每个主机的跟踪跳转路径

扫描技术:

-sS / sT / sA / sW / sM:TCP SYN / Connect()/ ACK / Window / Maimon扫描

-sU:UDP扫描

-sN / sF / sX:TCP Null,FIN和Xmas扫描

--scanflags <flags>:自定义TCP扫描标志

-sI <zombie host [:probeport]>:僵尸扫描

-sY / sZ:SCTP INIT / COOKIE-ECHO扫描

-sO:IP协议扫描

-b <FTP中继主机>:FTP反弹扫描

端口扫描:

-p <端口范围>:仅扫描指定的端口

例如:-p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <端口范围>:从扫描中排除指定的端口

-F:快速模式 - 扫描比默认扫描更少的端口

-r:连续扫描端口 - 不要随机化

--top-ports <number>:扫描<number>最常见的端口

--port-ratio <ratio>:扫描端口比<ratio>更常见

服务/ 版本检测:

-sV:探测开放端口以确定服务/版本信息

--version-intensity <level>:从0(亮)到9(尝试所有探针)设置

--version-light:限制最可能的探针(强度2)

--version-all:尝试每一个探针(强度9)

--version-trace:显示详细的版本扫描活动(用于调试)

脚本扫描:

-sC:相当于--script = default

--script = <Lua scripts>:<Lua scripts>是逗号分隔的列表目录,脚本文件或脚本类别

--script-args = <n1 = v1,[n2 = v2,...]>:为脚本提供参数

--script-args-file = filename:在文件中提供NSE脚本args

--script-trace:显示发送和接收的所有数据

--script-updatedb:更新脚本数据库。

--script-help = <Lua scripts>:显示有关脚本的帮助。<Lua scripts>是以逗号分隔的脚本文件列表或脚本的类别。

操作系统检测:

-O:启用OS检测

--osscan-limit:将OS检测限制为有希望的目标

--osscan-guess:更积极地猜测操作系统

时间和性能:

采用<time>的选项以秒为单位,或追加'ms'(毫秒),该值的's'(秒),'m'(分钟)或'h'(小时)(例如30m)。

-T <0-5>:设置时序模板(越高越快)

--min-hostgroup / max-hostgroup <size>:并行主机扫描组大小

--min-parallelism / max-parallelism <numprobes>:探测并行化

--min-rtt-timeout / max-rtt-timeout / initial-rtt-timeout <time>:指定探测往返时间。

--max-retries <tries>:端口扫描探测重传的上限数量。

--host-timeout <time>:在此之后放弃目标

--scan-delay / - max-scan-delay <time>:调整探针之间的延迟

--min-rate <number>:发送数据包的速度不低于每秒<number>

--max-rate <number>:发送数据包的速度不超过<number>每秒

-f --mtu <val>:分段数据包(可选择w /给定MTU)

-D <ip1,ip2,ip3,ip4,目标ip>:用多个ip扫描,给自己做掩护

-S <IP_Address>:欺骗源地址

-e <iface>:使用指定的接口

-g - source-port <portnum>:使用指定的端口号

--proxies <url1,[url2],...>:通过HTTP / SOCKS4代理的中继连接

--data <hex string>:为发送的数据包附加自定义有效负载

--data-string <string>:为发送的数据包附加自定义ASCII字符串

--data-length <num>:将随机数据附加到已发送的数据包

--ip-options <options>:发送带有指定ip选项的数据包

--ttl <val>:设置IP生存时间字段

--spoof-mac <mac address / prefix / vendor name>:欺骗你的MAC地址

--badsum:使用伪TCP / UDP / SCTP校验和发送数据包

OUTPUT:

-oN / -oX / -oS / -oG <file>:正常输出扫描,XML,s | <rIpt kIddi3,

和Grepable格式分别对应给定的文件名。

-oA <basename>:一次输出三种主要格式

-v:增加详细级别(使用-vv或更高级别以获得更好的效果)

-d:提高调试级别(使用-dd或更多以获得更好的效果)

--reason:显示端口处于特定状态的原因

--open:仅显示打开(或可能打开)的端口

--packet-trace:显示发送和接收的所有数据包

--iflist:打印主机接口和路由(用于调试)

--append-output:附加到而不是clobber指定的输出文件

--resume <filename>:Resu

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn