MSF&Cobaltstrike联动shell

WEB攻击应急响应溯源-后门,日志

WIN系统攻击应急响应溯源-后门,日志,流量

临时看CTF如何进对应

演示案例:

• MSF&CobaltStrike联动Shell

• WEB攻击应急响应朔源-后门,日志

• WIN系统攻击应急响应朔源-后门,日志,流量

• 临时给大家看看学的好的怎么干对应CTF比赛

案例1-MSF&CobaltStrike联动Shell

CS->MSF

创建Foreign监听器->MSF监听模块设置对应地址端口->CS执行Spawn选择监听器

MSF->CS

CS创建监听器->MSF载入新模块注入设置对应地址端口->执行CS等待上线

use exploit/windows/local/payload_inject

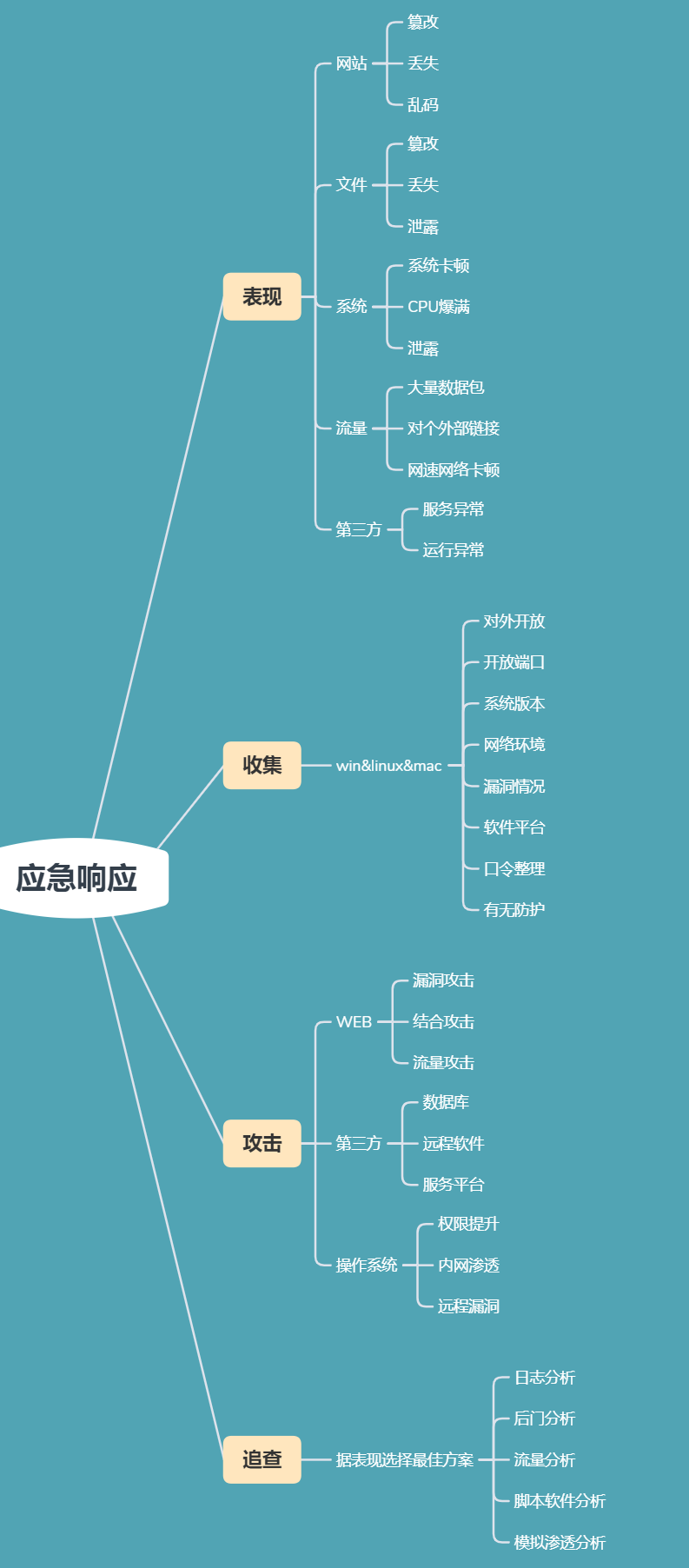

站在攻击者的角度,去分析。攻击者当前拿到哪些权限,网站还是系统权限。装没装杀软,用渗透者的思路去想问题。

注重信息搜集,从攻击面入手查看应急响应。

案例2-WEB攻击应急响应溯源-后门,日志

故事回顾:某客户反应自己的网站首页出现篡改,请求支援

分析:涉及的攻击面,涉及的操作权限,涉及的攻击意图,涉及的攻击方式

思路1:利用日志定位修改时间基数,将前时间进行攻击分析,后时间进行操作分析

思路2:利用后门webshell查杀脚本或工具找到对应后门文件,定位第一次时间分析

tasklist /svc 查看pid进程号(windows)

查看access.log文件,查看日志 (查看工具指纹)

案例3-WIN系统攻击应急溯源-后门,日志,流量

分析:涉及的攻击面,涉及的操作权限,涉及的攻击意图,涉及的攻击方式

故事回顾:某客户反应服务器出现卡顿等情况,请求支援

思路:利用监控工具分析可疑文件,利用接口工具抓流量

获取进行监控:PCHunter64

ua userassistview 可查看exe进程运行时间,便于分析计算机发生的事情。