shields up 檢查防火牆是否門戶洞開

https://www.grc.com/x/ne.dll?bh0bkyd2

Gibson Research Corporation公司官网

http://www.grc.com/default.htm

由GRC公司出品的leaktest。而另外一款,则是由Robin Keir出品的firehole。

作为一款防火墙软件,能否有效地抵御各种来自外界的威胁,无疑是我们重点考察的一个项目。为了能让测试结果更加有效,我们参考了真实的网络攻防情况,组建了“端口静默扫描”、“反弹连接测试”、“X-Scan综合扫描”这三组评测环境,以便综合对各款防火墙软件的基本防御能力,进行一番对比。

1.1 端口静默扫描

一般来讲,几乎所有的网络攻击行为,都是针对于特定端口展开的。因此,尽量减少端口在外人眼中的“曝光率”,便是降低电脑受攻击频率的一个最好方法。而这,也就是我们平时所说的“端口静默”。一般而言,端口的状态有三种:开启(Open)、关闭(Close)和隐蔽(Stealth)。其中,“关闭”状态,是我们平时最容易忽略掉的。事实上,对于一名有经验的黑客来说,即使端口处于“关闭”状态,也是可以通过一些特殊的查询实施攻击。因此,要想实现真正意义上的静默,就必须将所有不使用的端口,全部设为“隐蔽”状态。

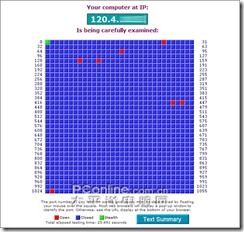

在检测工具的选择上,我们挑选了时下受欢迎度较高的Shields UP!! 网站。该网站的特点,是能够对0到1055的1056个端口进行扫描,同时以图形化形式,返回各端口的当前状态。不但使用起来非常简便,而且,它的检测精度,也是目前所有在线检测网站中,最全的一个了。

图27 Shileds UP!! 端口检测截图

图28 端口检测结果对比(点击图片看清晰大图)

由于端口检测,大多采用入站流量。因此,端口的扫描屏蔽操作,实际上也可以理解为防火墙防御功能的一个部分。而从测试结果来看,绝大多数防火墙软件,均能有效地完成主机端口的屏蔽。其中,一直不被大家所看好的Windows防火墙,竟然也有出色的表现。而相比之下,江民和卡巴斯基,则在此项设置中略逊一筹。开启防护后,依然还会暴露出大量“非隐蔽(non-stealth)”端口,从而为系统带来更多的安全隐患。

1.2 反弹连接测试

为了绕过防火墙严格的传入连接过滤,很多木马在感染计算机系统后,都会主动向服务器(木马服务器),发出反向连接请求(传出连接)。因此,一款好的防火墙软件,除了要拥有强大的传入连接过滤,还要能够防范这种由内向外发出的不安全连接。而这,就是我们平时所常说的“反弹式连接”。一般来讲,测试反弹连接,主要是通过两大工具。一是由GRC公司出品的leaktest。而另外一款,则是由Robin Keir出品的firehole。

从技术上讲,leaktest和firehole的工作模式略有不同。其中,leaktest只是简单地将数据发送到grc.com,作为最终验证条件。而firehole则更为严格,只有当发出的数据获得正确应答后,才算穿透成功。

图29 Leaktest界面截图(图示为防火墙已穿透!)

图30 Firehole界面截图(图示为防火墙已穿透)

图31 反弹连接测试对比(点击图片看清晰大图)

相比严格的正向防御,大多数防火墙在反向检测上并不强大。从上面的反弹测试可以看出,12款参评防火墙软件中,只有Norman和Jetico能够完全阻止“Leaktest”、“Firehole”的攻击。而其余各款防火墙,要么只能阻止某一测试,要么根本没有提供相应功能。而Windows防火墙中,众所周知的的单向防御缺陷,也在此次评测中表露无遗。

1.3 X-Scan综合扫描

X-Scan是目前使用频率最高的一款综合型扫描软件。能够详细地提供出,被扫描端的操作系统类型、操作系统版本、标准端口状态、端口Banner信息、CGI漏洞、IIS漏洞、RPC漏洞、NT服务器NETBIOS等等信息。因此,接下来,我们也将利用这款软件,对各款参评防火墙,进行一次完整的扫描。

图32 X-Scan扫描中截图

图33 X-Scan扫描结果对比(点击图片看清晰大图)

在X-Scan的扫描结果中,国外防火墙的防御能力明显高于国内防火墙软件。而且,普遍采用的方法,都是直接让被保护机“灭失”(即令扫描工具无法找到存活机)。这样的设计,不但效率较高。而且,还能很好地规避软件设计中可能出现的疏漏。从而在实际应用中,获得最好的效果。

五、 性能影响测试

由于防火墙的技术特点所限,当它运行时,多少都会对网络的性能,造成一定影响。为了能够准确地评估出,各款防火墙软件在不同使用环境下的性能影响情况。我们分别从网络层和应用层这两个层面,开展了如下测试。

1.1 网络层性能测试

在网络层测试中,我们采用的是一款由lxia公司出品的Qcheck软件。作为目前最优秀的性能测试软件,Qcheck 3.0能够非常准确地测量出不同大小的网络封包,在TCP和UDP两种协议下的响应时间和吞吐带宽。其出色的性能表现,更是堪比专业的硬件检测工具。为了能让大家对测试数据有所参考,评测前,我们将首先记录空白系统下的测试成绩。

注:响应时间测试中,我们将采用Qcheck的自动检测机制。每组封包检测10次,取10次的平均值计入成绩。而吞吐带宽测试,则采用手动传输机制。每组封包检测3次,取3次的平均值计入表格。

图34 Qcheck界面截图

图35 响应时间对比(单位:ms)(点击图片看清晰大图)

图36 吞吐带宽对比(单位:Mbps)(点击图片看清晰大图)

随着防火墙过滤能力的提高,要想轻松“穿墙”,已经不是那么容易了。于是,某些木马作者,便想出了一个更为简单的方法 —— 直接中止防火墙软件。于是,防火墙的自我防护能力,也就成为了我们接下来将要考察的一个重点。为了验证各参评软件,是否能够有效地防范恶意中止。我们将分别利用Windows自带的任务管理器和IceSword(冰刃)两款工具,开展中断测试。最终,成绩计入统计表格。

图39 自我保护能力对比(点击图片看清晰大图)

从测试结果来看,各防火墙软件的自我保护能力并不乐观。除“Norman”和“卡巴斯基”以外,其余各款防火墙,均无法同时通过“任务管理器”和“IceSword”的中止测试。很难想像,在遭遇一些恶意木马时,我们的防火墙终究是否真的有能力,继续保障操作系统的安全。

七、 资源占用情况

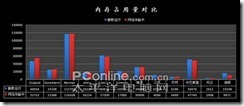

作为一款电脑软件,资源占用永远都是我们需要关注的一个重点。毕竟,电脑总是拿来用的,如果宝贵的内存,总是被一些辅助工具所占用。那么,在进行一些正常操作时,难免就会出现捉襟见肘的现象。于是,接下来,我们将分别针对各防火墙,在静默运行(未开启主操作面板)和网络传输过程中的内存占用情况进行统计,数据取自IceSword。

图40 资源占用情况对比(单位:KB)(点击图片看清晰大图)