Metasploit框架(Metasploit Framework,MSF)是一个开源工具,旨在方便渗透测试,他是有Ruby程序语言编写的模板化框架,具有很好的扩展性,便于渗透测试人员开发、使用定制的工具模板。几乎所有流行的操作系统都支持Metasploit框架而且Metasploit框架在这些操作系统上的工作流程基本都一样。

这里直接采用kali的,在使用kali操作系统是应注意及时更新源。更新命令有:

apt-get update # 只更新软件包的索引源,作用是同步源的软件包的索引信息,从而进行软件更新。 apt-get upgrade # 升级系统上安装的所有软件包 apt-get dist-upgrade # 升级整个linux系统,如kali1.0.1升级到1.0.2.

Metasplot专业术语:

msf框架由多个模块组成,功能如下:

Auxiliaries(辅助模块):

该模块不会直接在测试者和目标主机之间建立访问,他们只负责执行扫描、嗅探、指纹识别等相关功能以辅助渗透测试。

Exploit(漏洞利用模块):

指攻击者利用一个系统、应用或者服务中的安全漏洞进行攻击。

Payload(攻击载荷模块):

攻击载荷是我们期望目标系统在渗透攻击之后完成实际攻击功能的代码。

Post(后期渗透模块):

主要用于在取得目标系统远程控制权后,进行的一系列的后渗透攻击动作,如获取敏感信息、实施跳板攻击等。

Encoders(编码工具模块):

主要负责免杀,以防止被杀软、防火墙、IDS等安全软件查杀。

Metasplot攻击步骤:

1.扫描目标机系统,寻找可用漏洞。

2.选择并配置一个漏洞利用模块

3.选择并配置一个攻击载荷模块

4.选择一个编码技术,用来绕过杀软的查杀

5.开始攻击。

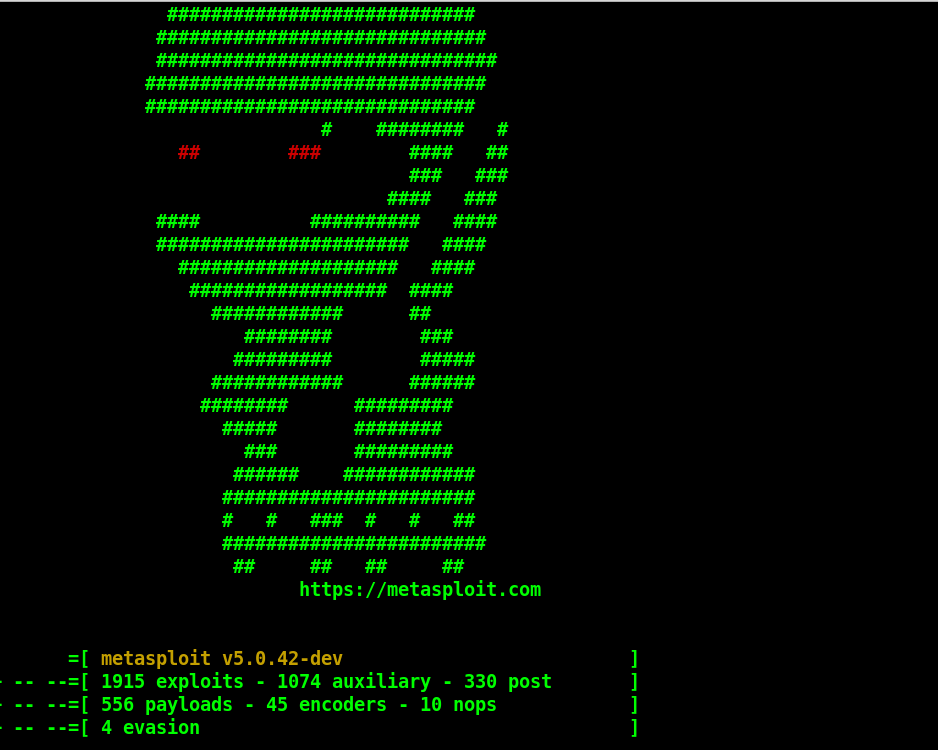

进入msf控制台:msfconsole

PS:使用metasplot首先需要连接数据库,官方说的是最好使用Postgresql数据库,当然mysql也可以。而连接数据库以后有一个好处就是搜索的时候会快一些,不连的话比较慢。

连接配置方法:

首先启动postgersql数据库:

/etc/init.d/postgresql start

建立msf数据库:

su - postgers createuser msf -P 输入两次密码 createdb --owner=msf msf3 logout

退出以后进入msf控制台:

db_connect msf:msf@127.0.0.1/msf3 # 连接数据库 账号:密码@数据库地址/数据库名 db_status # 查看当前连接的数据库