| 这个作业属于哪个课程:: | https://edu.cnblogs.com/campus/besti/19attackdefense |

|---|---|

| 这个作业的要求在哪里: | https://edu.cnblogs.com/campus/besti/19attackdefense/homework/10471 |

| 我在这个课程的目标是: | 学习网络攻防技术相关知识,掌握相关技能。 |

| 这个作业在哪个具体方面帮助我实现目标: | 学习了解网络信息收集技术 |

知识总结————《网络攻防技术与实践》教材第三章

网络信息收集的方法

网络踩点:Web信息搜索与挖掘,DNS和IP查询,网络拓扑侦察

网络扫描:主机扫描,端口扫描,系统类型探查,漏洞扫描

网络查点:旗标抓取,网络服务查点

网络踩点及其手段

网络踩点(footprinting)是指攻击者通过对目标组织或个人进行有计划、有步骤的信息收集,从而了解攻击目标的网络环境和信息安全状况,得到攻击目标完整剖析图的技术过程。通过对完整剖析图的细致分析,攻击者将会从中寻找出攻击目标可能存在的薄弱环节,为进一步的攻击行动提供指引。

Web信息搜索与挖掘

DNS与IP查询

网络拓扑侦查

Web信息搜索与挖掘

保持简单。简单明了的关键词更利于搜索。

考虑要查找的网页将以什么方式编写,使用最可能出现在要查找的网页上的字词。

尽量简明扼要地描述要查找的内容。查询中的每个字词都应使目标更加明确。

选择独特性的描述字词。字词越独特,越有可能获得相关的结果。

善于利用Google提供的搜索词智能提示功能。在输入搜索词时,Google 将根据其他用户输入的相关搜索词次数,进行智能提示,提供最常被搜索的相关词组

DNS与IP查询

DNS和IP查询是指通过公开的互联网基础信息服务,找出目标组织域名、IP及地理位置的映射关系,以及注册的详细信息,同时利用DNS服务获取组织内部系统情况。

DNS服务提供从DNS域名到IP地址的映射,按照具体作用的不同,可将DNS服务器分为提供原始DNS映射信息的权威DNS服务器(Authoritative name server),以及ISP提供给接入用户使用的递归缓存 DNS服务器(Recursive and caching name server)。

实践过程

任务一:从google.com、g.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取信息:

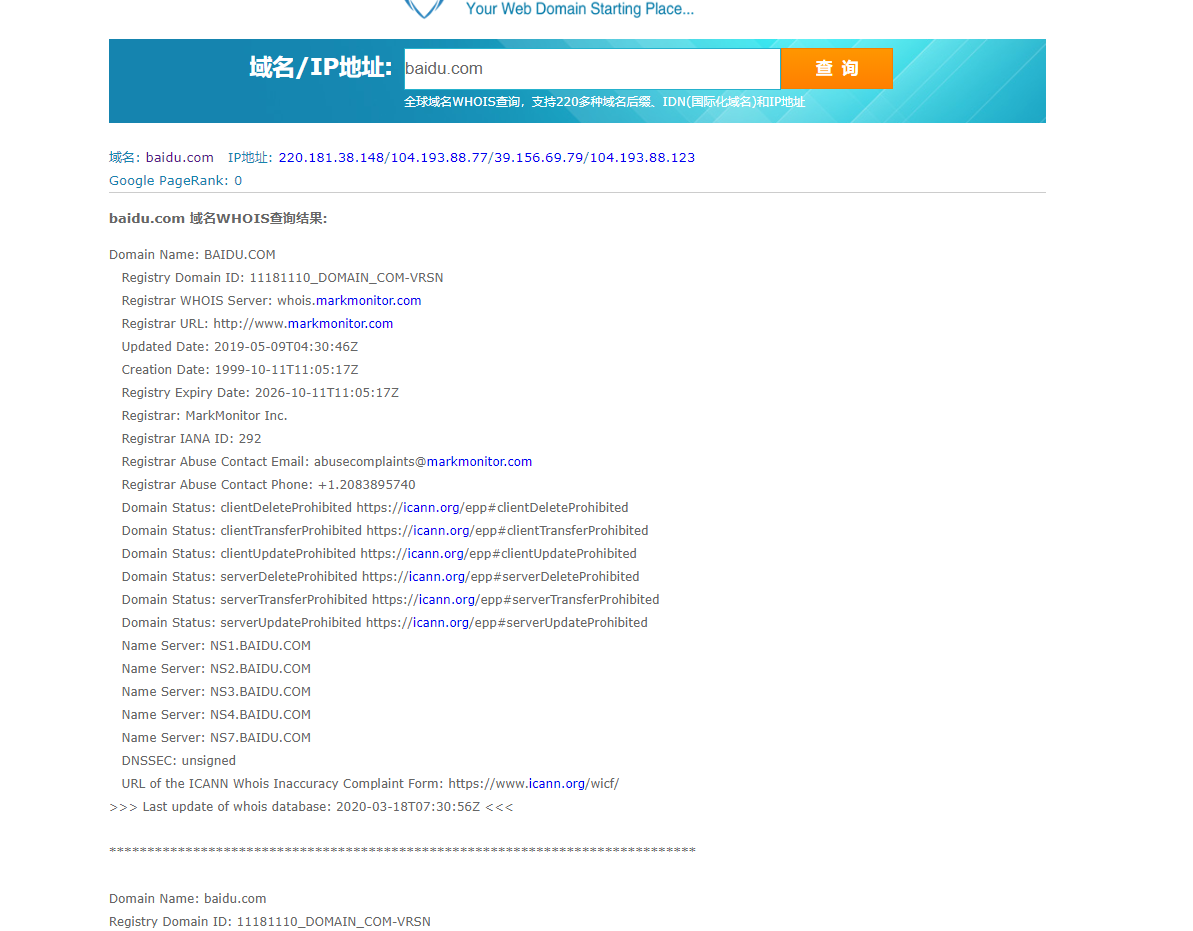

利用WHOIS对百度进行查询

可知:DNS的注册人MarkMonitor Inc,注册服务商滥用联系电子邮件:abusecomplaints@markmonitor.com,注册服务商滥用联系电话:+1.2083895740

在xp攻击机中查询ip,有:

可得baidu.com的域名有IP:220.181.38.148

也可在whosisoft查询

任务二:尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

wireshark的使用参照教程即可:

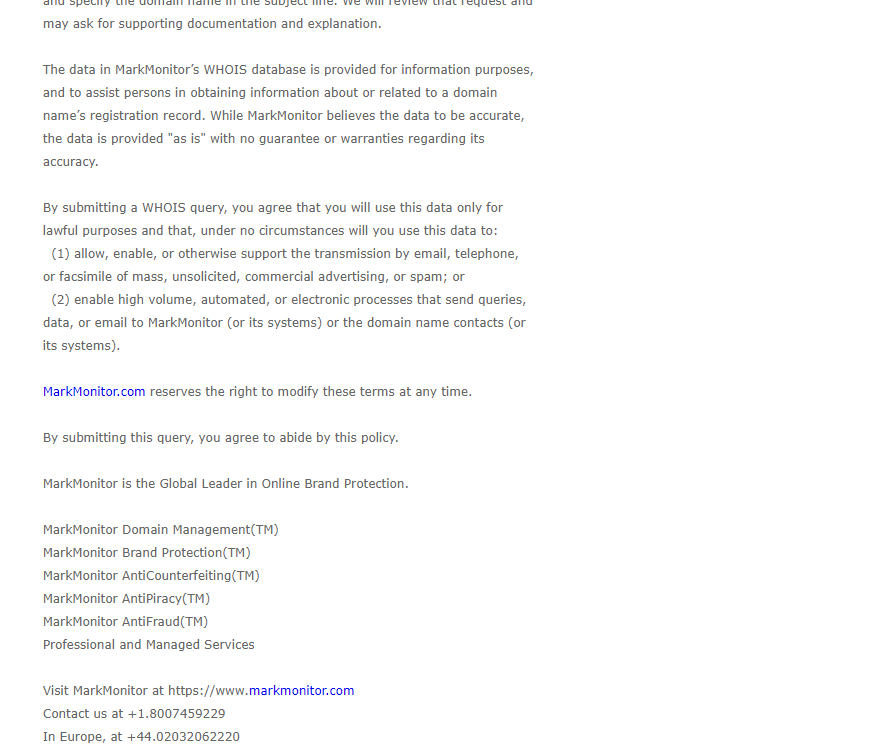

对面ip为27.195.215.129

查询地址与实际地址一致

使用nmap开源软件对靶机环境进行扫描

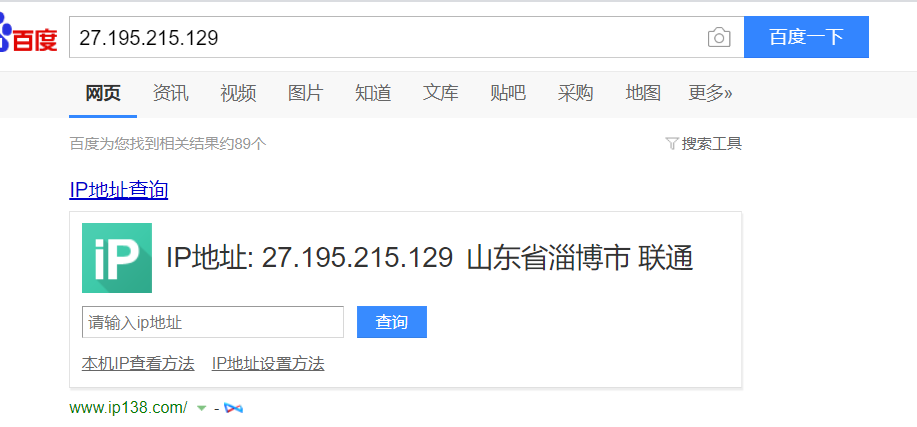

在xp虚拟机下对Metasploitable2 测试

显示靶机活跃

输入nmap -sS 192.168.200.12命令,查看开放的TCP端口

利用kali,查看操作系统版本

查看靶机的网络服务

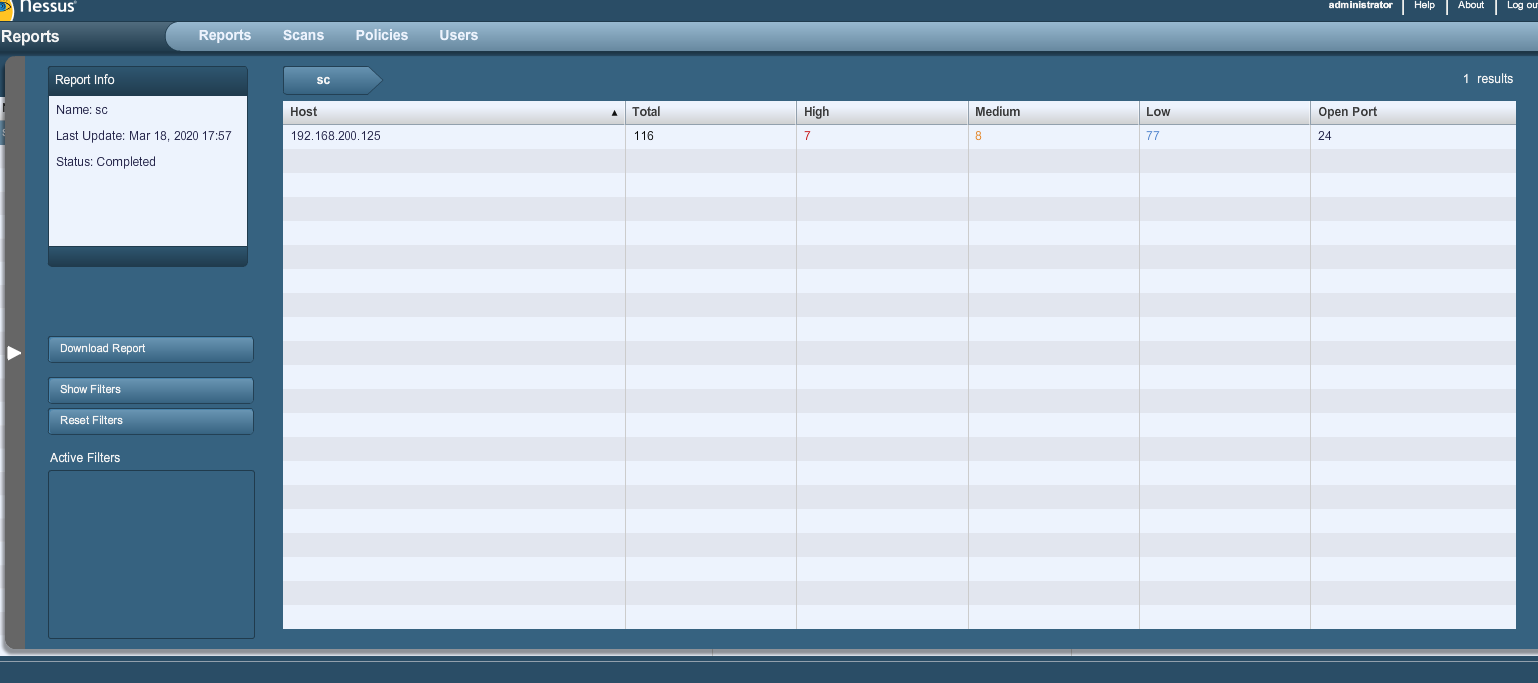

动手实践:Nessus

nessus在xpattacker中有现成的版本,第一次启动要无视安全提醒即可。

先添加扫描策略,选项默认即可

然后添加扫描,结果如图所示

总共116个威胁,还是很多的

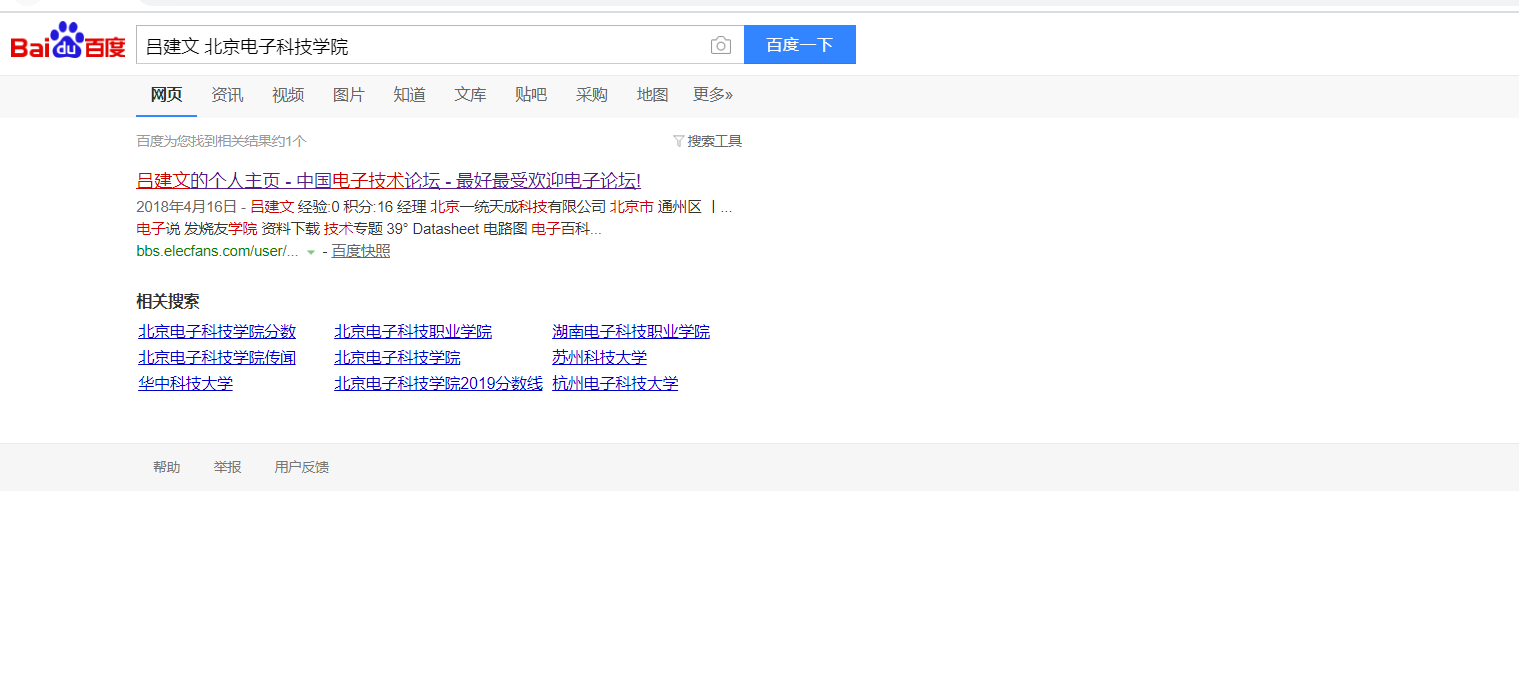

实践作业:通过搜索引擎搜索自己在网上的足迹,并确认自己是否又隐私和信息泄漏问题。

基本搜索没什么有用的

添加学号可以把博客搜出来

加上哈尔滨工程大学可以搜到本科的录取名单,但是进一步的信息因为本科的教务系统是内网,也搜不到什么有用的东西

搜电科院得到的结果也不是我本人

实践总结

这次实践,学习了一些扫描的方法,按照教程操作基本比较顺利,wireshark下载缓慢可以把链接用迅雷下载。

nmap有时不好用可以换一个攻击机。另外xpattacker自带了nessus省下了不少时间。