非GUI模式,也就是命令行方式运行

好处:

- 方便与程序代码结合做自动化

- 对客户端性能消耗较小

基本命令:

前提:已经加jmeter的bin目录添加到系统变量中

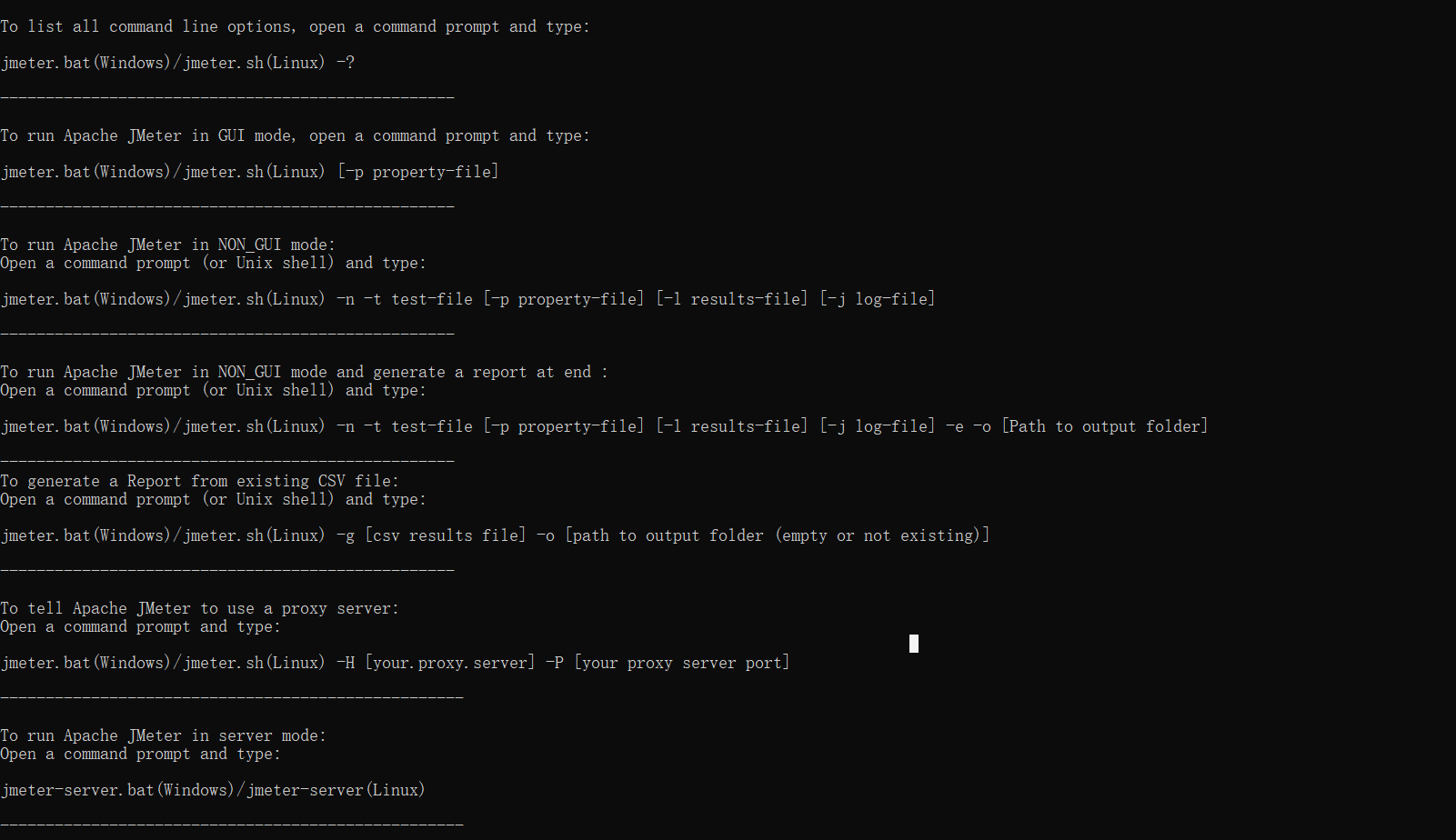

通过jmeter --help方式查看支持的命令:包含Windows、Linux下,启动GUI页面、非GUI模式、生成测试报告等

GUI模式启动:

jmeter.bat(Windows)/jmeter.sh(Linux) [-p property-file]

非GUI模式启动:

jmeter.bat(Windows)/jmeter.sh(Linux) -n -t test-file [-p property-file] [-l results-file] [-j log-file]

非GUI模式运行测试脚本并生成输出测试报告:

jmeter.bat(Windows)/jmeter.sh(Linux) -n -t test-file [-p property-file] [-l results-file] [-j log-file] -e -o [Path to output folder]

由CSV文件生成测试报告:

jmeter.bat(Windows)/jmeter.sh(Linux) -g [csv results file] -o [path to output folder (empty or not existing)]

设置代理服务器:

jmeter.bat(Windows)/jmeter.sh(Linux) -H [your.proxy.server] -P [your proxy server port]

以服务模式运行jmeter:

jmeter-server.bat(Windows)/jmeter-server(Linux)

流程:

先用jmeter GUI 模式编写压测脚本,再用非GUI模式运行脚本,最后通过命令或者GUI模式查看分析结果

示例:

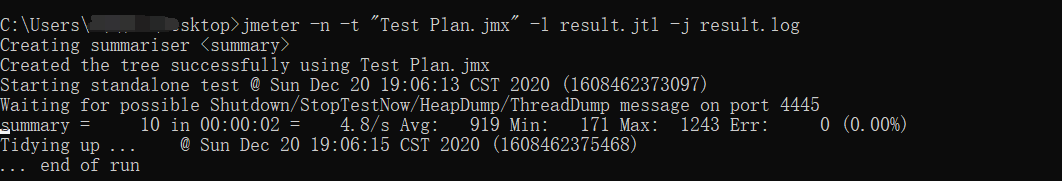

1、设置测试脚本、测试结果输出、日志输出:

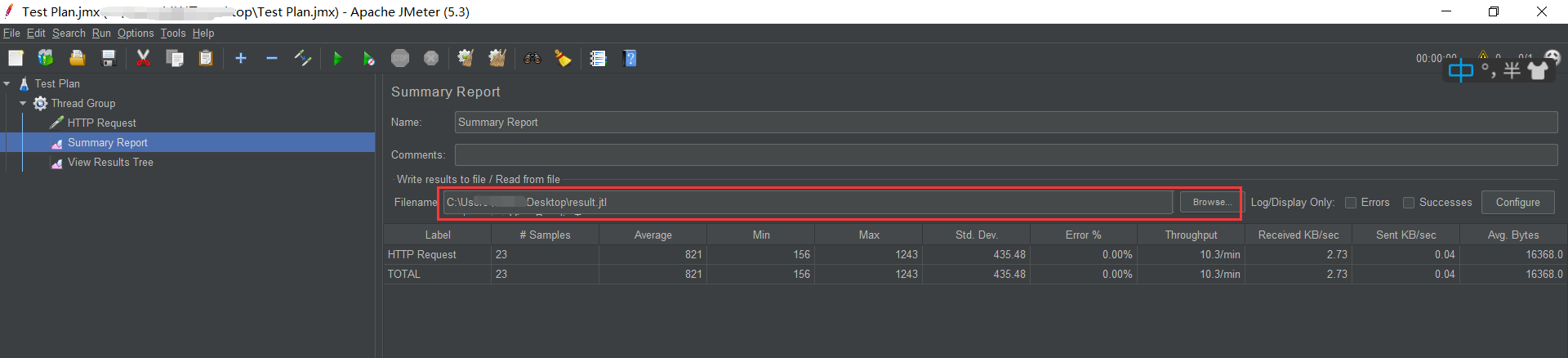

2、jmeter导入结果文件查看:

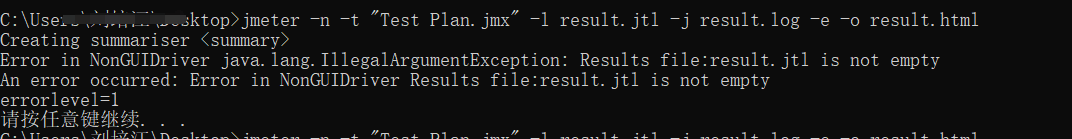

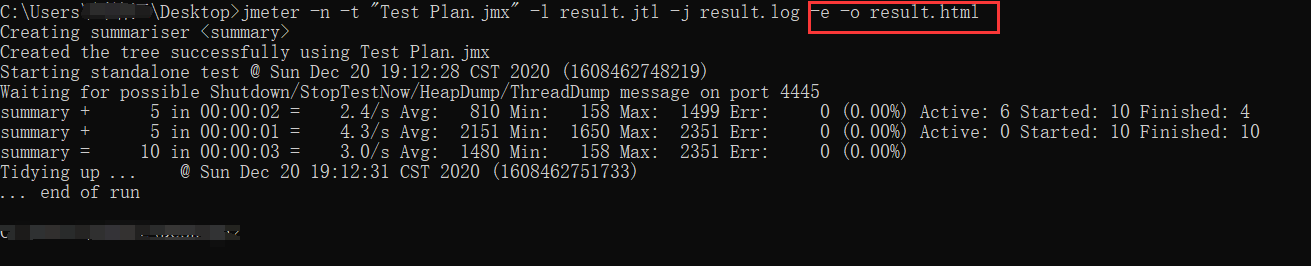

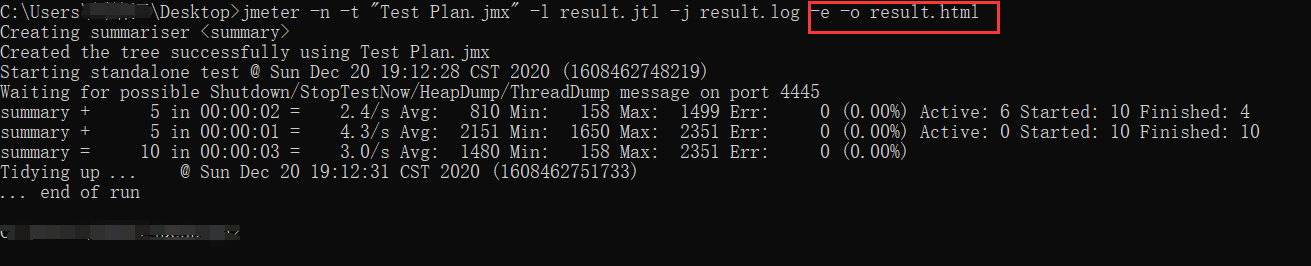

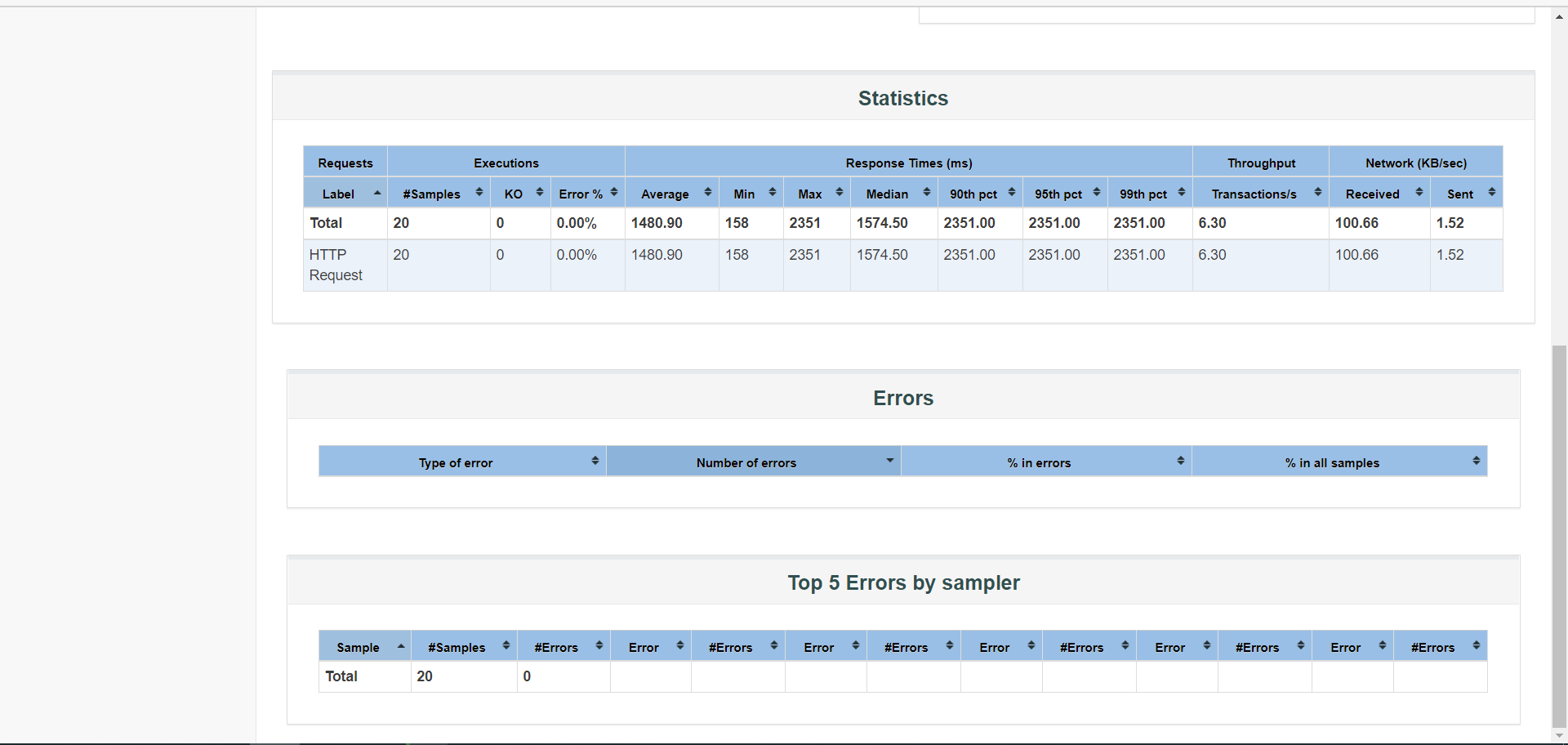

3、运行脚本并且将结果输出为html格式

其他三种应用场景还不清楚怎么操作,待续。

注意:输入的结果文件如果存在,会报错: