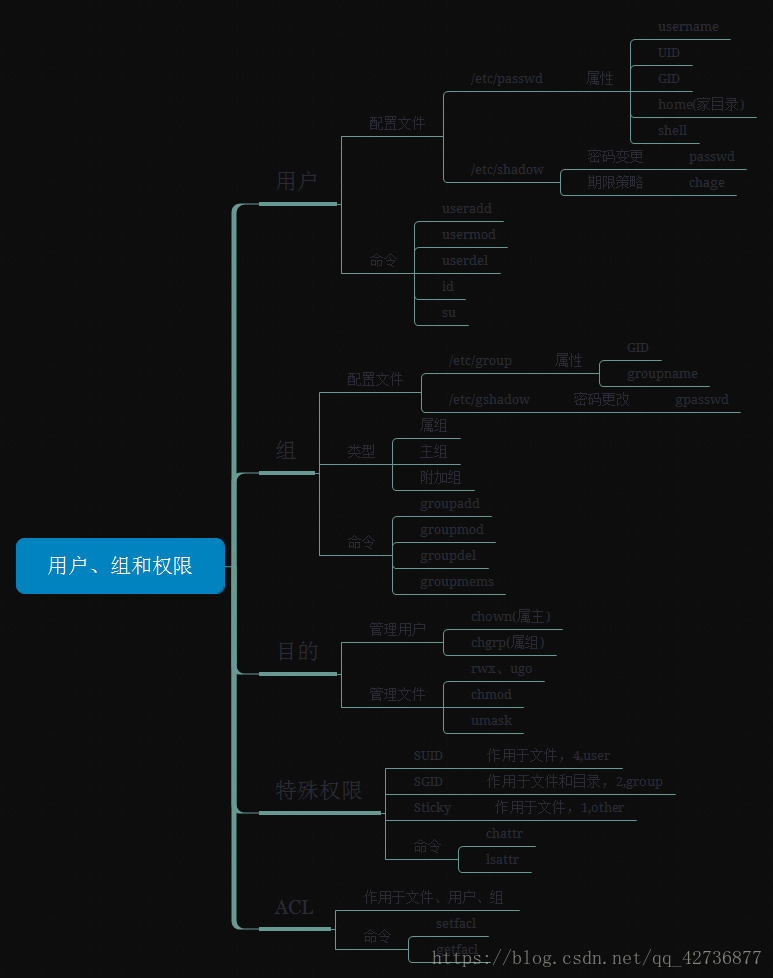

安全3A:

Authenticanion认证:验证用户身份;

授权授权;依据身份进行不同权利的分配.Acouting

| 劲舞团审计:监督工作。

user:id -u

令牌:(护符)ID号

.Linux中用户是UID,管理员是root 0;

UID里面有普通用户和登录用户???

组:

Linux中组是GID,管理员是root 0 ;

UID和GID系统分配的资源号:系统组:1-999;普通组500-6W;

UID和GID可同名,执行时需标记清楚.win不能重名。

安全上下文&进程取决于系统分配的资源身份(UID&GID);

主组:主要身份;只有一个,组名同用户名,背锅的。

附加组:0或无数;保存数据必须存盘.passwd

; sha512加密算法;加盐;

shadow; 里面有一个时间,bc; date -d @ +秒可转化时间。后面有个数字是改密后多久才能再改密。

在后面是口令过期时长。过期前会登录报警.chsh -s / bin / bash + name可将passwd里面的shell更改。

格式:name:密码:UID:GID:describe:home:shell

pwunconv; pwconv; chfn + name可添加描述,finger可查看描述,查看:finger + name:

装包:rpm -ihv / misc / cd / Package ...路径

.nano / etc / passwd把root和普通用户UID互换出现什么情况?改错

root UID只有普通用户了怎么解决?

ps aux可查看进程。有很多是开机自启动,假如无登录但是还是可以用

.getent passwd rpcuser查看自启动shell类型:/ sbin / nologin; getent passwd + name看用户登录信息。

usermod -U + name解锁passwd里面的叹号,useradd创建用户; userdel + name删除用户

chage可改passwd里面的时间期限.nano / etc / default / useradd可修改时间期限(其他默认值都在此);

cat /etc/login.defs加密口令和时限查看或修改;

设置密码:openssl rand -base64 12;随机64位12位。

group和gshadow:

usermod -G a b ;groupmems -g a -d b;groupmems -g a l;

主组和附加组的区别:

临时切换:gpasswd + 主组name 对组创建口令;newgrp + 主组name;输入口令并加到组里面。gpasswd -a a主组 b附加组

rpm -q -scripts postfix错误的信息放进垃圾箱/dev/null;

useradd -u -s -r -m -d -G;usermod -G -a 生产中用的较少;userdel -r

su [] +name出差; su - [] +name换地;-c切换至root并执行命令并退出;-r 删除;

passwd -d清空密码;-u -f强制解锁;-e登录强制下次修改密码;

chage -l 查用户信息;-M修改;

groupadd -r创建组;-g指定GID;groupmod -n改名;-g 改GID;groupdel删除,组不能是主组。

newusers提前准备好文件,批量创建用户;chpasswd批量修改口令。

chown:改变所有者; chown +用户名+文件

chmod;修改权限;

模式:who:ugo; opt:+ - =; per:rwz;可用逗号隔开,执行权限必须明确指明,包括root在内.chgrp

+组名+文件:修改所属组,前提是在组里面。

所属组下的用户:

r:只能外看到文件名,其他什么都做不了; ×:。只能进去看不到文件名,但能访问原数据瞎蒙

。文件目录的权限决定了目录下文件的权限,此文件能不能和自身权限无关,看目录的权限文件和用户也无关,还是看用户对文件目录的权限

.8进制表达权限,0-7;

umask -S ;-p; 只影响新文件。

判断用户能不能访问文件,依据的是ID而不是用户名。

脂肪分区不支持文件权限。不同文件系统的文件权限不一样,Linux文件系统都有什么?特殊

权限:

SUID:u + s; 4;所有者,作用在可执行的二进制文件,用户将继承文件程序的所有者的权限;

SGID:g + s; 2;所属组,作用在执行的二进制文件,用户将继承此文件程序的所属组的权限;

作用于文件夹每个目录下的新建文件的所属组将继承该目录的所属组权限。

.STicky: o + t; 1;作用在目录上,用户只能删除此目录里自己的文件。

chattr + i +路径; lsattr +路径查看; 根也删除该文件。