教材学习#

Linux操作系统发展与现状##

在统一内核代码库的基础上,Linux开源社区根据不同用户群体的需求,也发展出数量众多的操作系统发行版,流行的包括Ubuntu、Debian、Fedora、CentOS、RHEL、OpenSUSE和Slackware等。Linux操作系统之所以会成为目前最受关注的系统之一,主要原因是它的开放源代码与免费。

Linux操作系统基本框架##

- Linux系统的优势:跨平台的硬件支持、丰富的软件支持、多用户多任务、可靠的安全性、良好的稳定性、完善的网络功能。

- Linux系统结构主要包括:进程与线程管理机制、内存管理机制、文件系统管理机制、设备控制机制、网络机制、系统调用机制。

Linux操作系统安全机制##

- Linux身份认证机制。主要通过创建多种角色类型的用户及用户组来实施用户身份管理。

- Linux授权与访问控制机制。通过VFS虚拟文件系统实现对不同类别文件系统格式的支持,并通过设备文件类型来统一集成对其它类型系统资源的管理。

- Linux安全审计机制。连接时间日志、进程统计日志、错误日志记录。

Linux系统远程攻防技术##

- Linux远程口令字猜测攻击。主要针对SSH、telnet、FTP、HTTP等服务口令。防范措施:使用强口令字。

- Linux网络服务远程渗透攻击。主要针对Linux系统网络服务、Linux内核中的网络协议栈、LAMP Web网站构建解决方案中的网络服务、FTP与Samba等文件共享服务、电子邮件收发服务、例如OpenSSH、NFS等的其他常用网络服务。防范措施:禁用所有不必要的网络服务、尽量选择更安全的网络协议与服务软件并使用最佳安全实践进行部署、及时更新网络服务版本、使用xinetd、防火墙为Linux网络服务添加网络访问控制机制、建立入侵检测与应急响应计划流程。

- 攻击Linux客户端程序和用户。主要针对Linux平台上的客户端程序、系统用户。防范措施主要有对软件进行及时更新、增加自身的安全意识。

- 攻击Linux路由器与监听器。防范措施在于要有安全对抗与博弈的意识,提升自己的技术实力,及时对问题进行修补。

Linux系统本地安全攻防技术##

- Linux本地特权提升。Linux用户口令字破解、利用sudo的缺陷进行特权提升、利用用户态SUID程序漏洞进行特权提升、针对SUID程序的本地缓冲区溢出攻击、针对SUID程序的符号链接攻击、针对SUID程序的竞争条件攻击、针对SUID程序的共享函数库攻击、利用内核空间代码漏洞进行特权提升、利用系统配置不当实施本地特权提升。防范措施:看紧那些拥有特权的代码是关键。

- Linux系统上的消踪灭迹。主要通过清理系统日志。

- Linux系统远程控制后门程序。主要有特洛伊木马化的系统程序、命令行后门工具及图形化后门工具。防范措施在于预防Rootkit进入内核。教材学习中的问题和解决过程

Linux操作系统的核心安全机制##

- Linux身份认证机制:Linux是一个多用户多任务的操作系统,通过创建多种角色类型的用户及用户组来实施用户身份管理,来确保多个用户安全地使用Linux操作系统。

- Linux用户:在Linux系统中以用户作为执行进程完成特定操作任务的主体:①Root根用户②普通用户③系统用户。Linux用户信息保存在系统的/etc/password文件中,具体包括用户名、每个用户唯一的uid、使- 用Shell类型、用户初始目录等,而加密口令字则存放于/etc/shadow文件中,只对Root可读。

- Linux用户组:Linux用户组其实就是具有相同特征的用户账号集合,用于简化整个系统的用户权限管理。Linux用户组信息保存在系统的/etc/group文件中,包括用户组名称、用户组gid及用户组所包含的用户名列表,用户组加密口令字则保存在/etc/gshadow文件中。可以使用id-a命令来查询和显示当前用户所属组,并通过groupadd命令添加用户组,使用usermod-G group_name user name向特定组来添加用户。

视频学习#

SET##

Social Engineering Toolkit (SET)是一个开源、Python驱动的社会工程学渗透测试工具,提供了非常丰富的攻击向量库。 该版本的SET可植入多种powershel并进行任意端口的转发,同时SET不会触及硬盘且使用已经进入白名单的进程,因此不会触发杀毒软件的报警。

嗅探欺骗与中间人攻击##

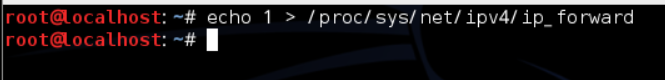

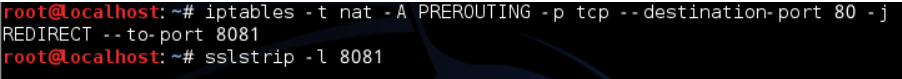

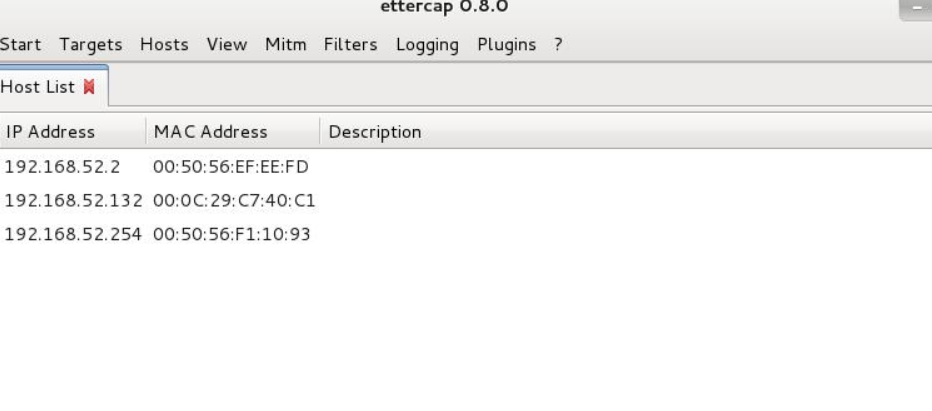

打开ettercap

权限维持之后门##

权限维持包含Tunnel工具集、Web后门、系统后门三个子类。其中系统后门与Web后门统称为后门,都是为渗透测试后,为方便再次进入系统而留下的恶意程序。

WEB后门###

- Weevely

Weevely是一款使用pythoon编写的webshell工具(集webshell生成和连接于一身,仅限于安全学习教学之用,禁止非法用途),可以算作是linux下的一款菜刀替代工具(限于php),某些模块在win上无法使用。

系统后门###

- Cymothoa

权限维持之Tunnel##

权限维持包括Tunnel工具集、web后门、系统后门三个子类。

- CryptCat:Netcat有网络工具中的瑞士军刀之称,但是它本身建立的隧道是不加密的,于是有了cryptcat。与dbd/sbd使用也类似。

- DNS2TCP:DNS tunnel即DNS通道。从名字上看就是利用DNS查询过程建立起隧道,传输数据。

- Iodine

- Miredo:Miredo是一个网络工具,主要用于BSD和Linux的IPV6 Teredo隧道转换,可以转换不支持IPV6的网络连接IPV6,内核中需要有IPV6和TUN隧道支持。

- Proxychains:内网渗透测试经常会用到一款工具,如我们使用Meterpreter开设一个Socks4a代理服务,通过修改/etc/prosychains.conf配置文件,加入代理,即可使其他工具如sqlmap、namp直接使用代理扫描内网。

- Proxytunnel

- Ptunnel:借助ICMP数据包建立隧道通信

- Pwant:内网下通过UDP通信

- sslh