一 客户端/服务端架构

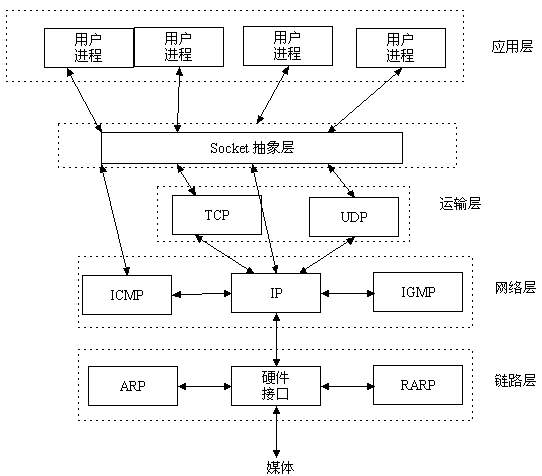

二 osi七层模型定义

三 socket定义

四 套接字原理

一、套接字发展史及分类

二、套接字工作流程

五 套接字的实现

一、基于TCP的套接字

二、基于UDP的套接字

六 粘包

一、什么是粘包

二、粘包现象

三、解决粘包的方法

七 认证客户端的链接合法性

八 socketserver实现并发

一 客户端/服务端架构

1.硬件C/S架构(打印机)

2.软件C/S架构

互联网中处处是C/S架构

如网站是服务端,你的浏览器是客户端(B/S架构也是C/S架构的一种)

腾讯作为服务端为你提供视频,你得下个腾讯视频客户端才能看它的视频

C/S架构与socket的关系:

学习socket的目的就是为了完成C/S架构的开发

二 osi七层模型定义

互联网协议按照功能不同分为osi七层或tcp/ip五层或tcp/ip四层

每层运行常见物理设备

tcp/ip五层模型讲解

我们将应用层,表示层,会话层并作应用层,从tcp/ip五层协议的角度来阐述每层的由来与功能,搞清楚了每层的主要协议

就理解了整个互联网通信的原理。

首先,用户感知到的只是最上面一层应用层,自上而下每层都依赖于下一层,所以我们从最下一层开始切入,比较好理解

每层都运行特定的协议,越往上越靠近用户,越往下越靠近硬件

为何学习socket一定要先学习互联网协议:

1. 本节课程的目标就是教会你如何基于socket编程,来开发一款自己的C/S架构软件

2. C/S架构的软件(软件属于应用层)是基于网络进行通信的

3. 网络的核心即一堆协议,协议即标准,你想开发一款基于网络通信的软件,就必须遵循这些标准。

三 socket定义

socket层次关系

socket是什么

Socket是应用层与TCP/IP协议族通信的中间软件抽象层,它是一组接口。在设计模式中,Socket其实就是一个门面模式,它把复杂的TCP/IP协议族隐藏在Socket接口后面,对用户来说,一组简单的接口就是全部,让Socket去组织数据,以符合指定的协议。

所以,我们无需深入理解tcp/udp协议,socket已经为我们封装好了,我们只需要遵循socket的规定去编程,写出的程序自然就是遵循tcp/udp标准的。

也有人将socket说成ip+port,ip是用来标识互联网中的一台主机的位置,而port是用来标识这台机器上的一个应用程序,ip地址是配置到网卡上的,而port是应用程序开启的,ip与port的绑定就标识了互联网中独一无二的一个应用程序 而程序的pid是同一台机器上不同进程或者线程的标识

四 套接字原理

一、套接字发展史及分类

套接字起源于 20 世纪 70 年代加利福尼亚大学伯克利分校版本的 Unix,即人们所说的 BSD Unix。 因此,有时人们也把套接字称为“伯克利套接字”或“BSD 套接字”。一开始,套接字被设计用在同 一台主机上多个应用程序之间的通讯。这也被称进程间通讯,或 IPC。套接字有两种(或者称为有两个种族),分别是基于文件型的和基于网络型的。

基于文件类型的套接字家族

套接字家族的名字:AF_UNIX

unix一切皆文件,基于文件的套接字调用的就是底层的文件系统来取数据,两个套接字进程运行在同一机器,可以通过访问同一个文件系统间接完成通信

基于网络类型的套接字家族

套接字家族的名字:AF_INET

(还有AF_INET6被用于ipv6,还有一些其他的地址家族,不过,他们要么是只用于某个平台,要么就是已经被废弃,或者是很少被使用,或者是根本没有实现,所有地址家族中,AF_INET是使用最广泛的一个,python支持很多种地址家族,但是由于我们只关心网络编程,所以大部分时候我么只使用AF_INET)

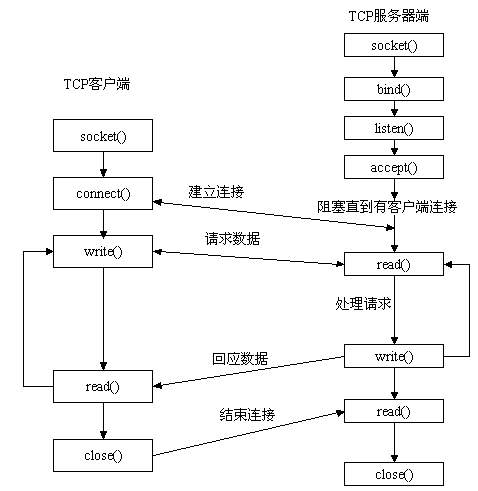

二、套接字工作流程

一个生活中的场景。你要打电话给一个朋友,先拨号,朋友听到电话铃声后提起电话,这时你和你的朋友就建立起了连接,就可以讲话了。等交流结束,挂断电话结束此次交谈。 生活中的场景就解释了这工作原理。

先从服务器端说起。服务器端先初始化Socket,然后与端口绑定(bind),对端口进行监听(listen),调用accept阻塞,等待客户端连接。在这时如果有个客户端初始化一个Socket,然后连接服务器(connect),如果连接成功,这时客户端与服务器端的连接就建立了。客户端发送数据请求,服务器端接收请求并处理请求,然后把回应数据发送给客户端,客户端读取数据,最后关闭连接,一次交互结束

socket()模块函数用法

1 import socket 2 socket.socket(socket_family,socket_type,protocal=0) 3 socket_family 可以是 AF_UNIX 或 AF_INET。socket_type 可以是 SOCK_STREAM 或 SOCK_DGRAM。protocol 一般不填,默认值为 0。 4 5 获取tcp/ip套接字 6 tcpSock = socket.socket(socket.AF_INET, socket.SOCK_STREAM) 7 8 获取udp/ip套接字 9 udpSock = socket.socket(socket.AF_INET, socket.SOCK_DGRAM) 10 11 由于 socket 模块中有太多的属性。我们在这里破例使用了'from module import *'语句。使用 'from socket import *',我们就把 socket 模块里的所有属性都带到我们的命名空间里了,这样能 大幅减短我们的代码。 12 例如tcpSock = socket(AF_INET, SOCK_STREAM)

服务端套接字函数

s.bind() 绑定(主机,端口号)到套接字

s.listen() 开始TCP监听

s.accept() 被动接受TCP客户的连接,(阻塞式)等待连接的到来

客户端套接字函数

s.connect() 主动初始化TCP服务器连接

s.connect_ex() connect()函数的扩展版本,出错时返回出错码,而不是抛出异常

公共用途的套接字函数

s.recv() 接收TCP数据

s.send() 发送TCP数据(send在待发送数据量大于己端缓存区剩余空间时,数据丢失,不会发完)

s.sendall() 发送完整的TCP数据(本质就是循环调用send,sendall在待发送数据量大于己端缓存区剩余空间时,数据不丢失,循环调用send直到发完)

s.recvfrom() 接收UDP数据

s.sendto() 发送UDP数据

s.getpeername() 连接到当前套接字的远端的地址

s.getsockname() 当前套接字的地址

s.getsockopt() 返回指定套接字的参数

s.setsockopt() 设置指定套接字的参数

s.close() 关闭套接字

面向锁的套接字方法

s.setblocking() 设置套接字的阻塞与非阻塞模式

s.settimeout() 设置阻塞套接字操作的超时时间

s.gettimeout() 得到阻塞套接字操作的超时时间

面向文件的套接字的函数

s.fileno() 套接字的文件描述符

s.makefile() 创建一个与该套接字相关的文件

五 套接字的实现

一、基于TCP的套接字

tcp是基于链接的,必须先启动服务端,然后再启动客户端去链接服务端

tcp服务端

1 ss = socket() #创建服务器套接字 2 ss.bind() #把地址绑定到套接字 3 ss.listen() #监听链接 4 inf_loop: #服务器无限循环 5 cs = ss.accept() #接受客户端链接 6 comm_loop: #通讯循环 7 cs.recv()/cs.send() #对话(接收与发送) 8 cs.close() #关闭客户端套接字 9 ss.close() #关闭服务器套接字(可选)

tcp客户端

1 cs = socket() # 创建客户套接字 2 cs.connect() # 尝试连接服务器 3 comm_loop: # 通讯循环 4 cs.send()/cs.recv() # 对话(发送/接收) 5 cs.close() # 关闭客户套接字

socket通信流程与打电话流程类似,下面以打电话为例来实现一个简单版的套接字通信

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',9000) #电话卡 5 BUFSIZE=1024 #收发消息的尺寸 6 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) #买手机 7 s.bind(ip_port) #手机插卡 8 s.listen(5) #手机待机 9 10 11 conn,addr=s.accept() #手机接电话 12 # print(conn) 13 # print(addr) 14 print('接到来自%s的电话' %addr[0]) 15 16 msg=conn.recv(BUFSIZE) #听消息,听话 17 print(msg,type(msg)) 18 19 conn.send(msg.upper()) #发消息,说话 20 21 conn.close() #挂电话 22 23 s.close() #手机关机

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',9000) 5 BUFSIZE=1024 6 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 7 8 s.connect_ex(ip_port) #拨电话 9 10 s.send('linhaifeng nb'.encode('utf-8')) #发消息,说话(只能发送字节类型) 11 12 feedback=s.recv(BUFSIZE) #收消息,听话 13 print(feedback.decode('utf-8')) 14 15 s.close() #挂电话

加上链接循环与通信循环

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',8081)#电话卡 5 BUFSIZE=1024 6 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) #买手机 7 s.bind(ip_port) #手机插卡 8 s.listen(5) #手机待机 9 10 11 while True: #新增接收链接循环,可以不停的接电话 12 conn,addr=s.accept() #手机接电话 13 # print(conn) 14 # print(addr) 15 print('接到来自%s的电话' %addr[0]) 16 while True: #新增通信循环,可以不断的通信,收发消息 17 msg=conn.recv(BUFSIZE) #听消息,听话 18 19 # if len(msg) == 0:break #如果不加,那么正在链接的客户端突然断开,recv便不再阻塞,死循环发生 20 21 print(msg,type(msg)) 22 23 conn.send(msg.upper()) #发消息,说话 24 25 conn.close() #挂电话 26 27 s.close() #手机关机

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',8081) 5 BUFSIZE=1024 6 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 7 8 s.connect_ex(ip_port) #拨电话 9 10 while True: #新增通信循环,客户端可以不断发收消息 11 msg=input('>>: ').strip() 12 if len(msg) == 0:continue 13 s.send(msg.encode('utf-8')) #发消息,说话(只能发送字节类型) 14 15 feedback=s.recv(BUFSIZE) #收消息,听话 16 print(feedback.decode('utf-8')) 17 18 s.close() #挂电话

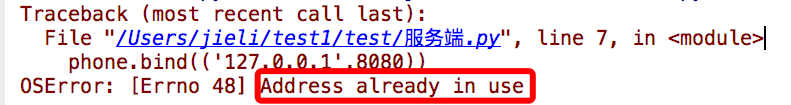

问题:

这个是由于你的服务端仍然存在四次挥手的time_wait状态在占用地址(如果不懂,请深入研究1.tcp三次握手,四次挥手 2.syn洪水攻击 3.服务器高并发情况下会有大量的time_wait状态的优化方法)

解决方法:

1 #加入一条socket配置,重用ip和端口 2 3 phone=socket(AF_INET,SOCK_STREAM) 4 phone.setsockopt(SOL_SOCKET,SO_REUSEADDR,1) #就是它,在bind前加 5 phone.bind(('127.0.0.1',8080))

1 发现系统存在大量TIME_WAIT状态的连接,通过调整linux内核参数解决, 2 vi /etc/sysctl.conf 3 4 编辑文件,加入以下内容: 5 net.ipv4.tcp_syncookies = 1 6 net.ipv4.tcp_tw_reuse = 1 7 net.ipv4.tcp_tw_recycle = 1 8 net.ipv4.tcp_fin_timeout = 30 9 10 然后执行 /sbin/sysctl -p 让参数生效。 11 12 net.ipv4.tcp_syncookies = 1 表示开启SYN Cookies。当出现SYN等待队列溢出时,启用cookies来处理,可防范少量SYN攻击,默认为0,表示关闭; 13 14 net.ipv4.tcp_tw_reuse = 1 表示开启重用。允许将TIME-WAIT sockets重新用于新的TCP连接,默认为0,表示关闭; 15 16 net.ipv4.tcp_tw_recycle = 1 表示开启TCP连接中TIME-WAIT sockets的快速回收,默认为0,表示关闭。 17 18 net.ipv4.tcp_fin_timeout 修改系統默认的 TIMEOUT 时间

二、基于UDP的套接字

udp是无链接的,先启动哪一端都不会报错

udp服务端

1 ss = socket() #创建一个服务器的套接字 2 ss.bind() #绑定服务器套接字 3 inf_loop: #服务器无限循环 4 cs = ss.recvfrom()/ss.sendto() # 对话(接收与发送) 5 ss.close() # 关闭服务器套接字

udp客户端

1 cs = socket() # 创建客户套接字 2 comm_loop: # 通讯循环 3 cs.sendto()/cs.recvfrom() # 对话(发送/接收) 4 cs.close() # 关闭客户套接字

udp套接字简单示例

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',9000) 5 BUFSIZE=1024 6 udp_server_client=socket.socket(socket.AF_INET,socket.SOCK_DGRAM) 7 8 udp_server_client.bind(ip_port) 9 10 while True: 11 msg,addr=udp_server_client.recvfrom(BUFSIZE) 12 print(msg,addr) 13 14 udp_server_client.sendto(msg.upper(),addr)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',9000) 5 BUFSIZE=1024 6 udp_server_client=socket.socket(socket.AF_INET,socket.SOCK_DGRAM) 7 8 while True: 9 msg=input('>>: ').strip() 10 if not msg:continue 11 12 udp_server_client.sendto(msg.encode('utf-8'),ip_port) 13 14 back_msg,addr=udp_server_client.recvfrom(BUFSIZE) 15 print(back_msg.decode('utf-8'),addr)

qq聊天(由于udp无连接,所以可以同时多个客户端去跟服务端通信)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 ip_port=('127.0.0.1',8081) 5 udp_server_sock=socket.socket(socket.AF_INET,socket.SOCK_DGRAM) #买手机 6 udp_server_sock.bind(ip_port) 7 8 while True: 9 qq_msg,addr=udp_server_sock.recvfrom(1024) 10 print('来自[%s:%s]的一条消息:�33[1;44m%s�33[0m' %(addr[0],addr[1],qq_msg.decode('utf-8'))) 11 back_msg=input('回复消息: ').strip() 12 13 udp_server_sock.sendto(back_msg.encode('utf-8'),addr)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 BUFSIZE=1024 5 udp_client_socket=socket.socket(socket.AF_INET,socket.SOCK_DGRAM) 6 7 qq_name_dic={ 8 'lucy':('127.0.0.1',8081), 9 'jack':('127.0.0.1',8081), 10 'lee':('127.0.0.1',8081), 11 'eric':('127.0.0.1',8081), 12 } 13 14 15 while True: 16 qq_name=input('请选择聊天对象: ').strip() 17 while True: 18 msg=input('请输入消息,回车发送: ').strip() 19 if msg == 'quit':break 20 if not msg or not qq_name or qq_name not in qq_name_dic:continue 21 udp_client_socket.sendto(msg.encode('utf-8'),qq_name_dic[qq_name]) 22 23 back_msg,addr=udp_client_socket.recvfrom(BUFSIZE) 24 print('来自[%s:%s]的一条消息:�33[1;44m%s�33[0m' %(addr[0],addr[1],back_msg.decode('utf-8'))) 25 26 udp_client_socket.close()

#_*_coding:utf-8_*_ __author__ = 'Linhaifeng' import socket BUFSIZE=1024 udp_client_socket=socket.socket(socket.AF_INET,socket.SOCK_DGRAM) qq_name_dic={ 'lucy':('127.0.0.1',8081), 'jack':('127.0.0.1',8081), 'lee':('127.0.0.1',8081), 'eric':('127.0.0.1',8081), } while True: qq_name=input('请选择聊天对象: ').strip() while True: msg=input('请输入消息,回车发送: ').strip() if msg == 'quit':break if not msg or not qq_name or qq_name not in qq_name_dic:continue udp_client_socket.sendto(msg.encode('utf-8'),qq_name_dic[qq_name]) back_msg,addr=udp_client_socket.recvfrom(BUFSIZE) print('来自[%s:%s]的一条消息:�33[1;44m%s�33[0m' %(addr[0],addr[1],back_msg.decode('utf-8'))) udp_client_socket.close()

时间服务器

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 from time import strftime 5 6 ip_port=('127.0.0.1',9000) 7 bufsize=1024 8 9 tcp_server=socket(AF_INET,SOCK_DGRAM) 10 tcp_server.bind(ip_port) 11 12 while True: 13 msg,addr=tcp_server.recvfrom(bufsize) 14 print('===>',msg) 15 16 if not msg: 17 time_fmt='%Y-%m-%d %X' 18 else: 19 time_fmt=msg.decode('utf-8') 20 back_msg=strftime(time_fmt) 21 22 tcp_server.sendto(back_msg.encode('utf-8'),addr) 23 24 tcp_server.close()

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 ip_port=('127.0.0.1',9000) 5 bufsize=1024 6 7 tcp_client=socket(AF_INET,SOCK_DGRAM) 8 9 10 11 while True: 12 msg=input('请输入时间格式(例%Y %m %d)>>: ').strip() 13 tcp_client.sendto(msg.encode('utf-8'),ip_port) 14 15 data=tcp_client.recv(bufsize) 16 17 print(data.decode('utf-8')) 18 19 tcp_client.close()

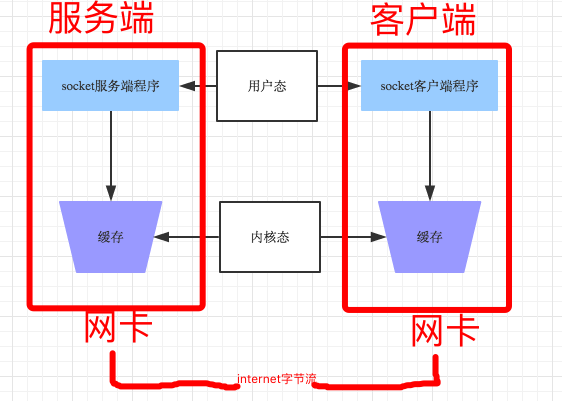

六 粘包

一、什么是粘包

只有TCP有粘包现象,UDP永远不会粘包

首先需要掌握一个socket收发消息的原理

发送端可以是一K一K地发送数据,而接收端的应用程序可以两K两K地提走数据,当然也有可能一次提走3K或6K数据,或者一次只提走几个字节的数据,也就是说,应用程序所看到的数据是一个整体,或说是一个流(stream),一条消息有多少字节对应用程序是不可见的,因此TCP协议是面向流的协议,这也是容易出现粘包问题的原因。而UDP是面向消息的协议,每个UDP段都是一条消息,应用程序必须以消息为单位提取数据,不能一次提取任意字节的数据,这一点和TCP是很不同的。怎样定义消息呢?可以认为对方一次性write/send的数据为一个消息,需要明白的是当对方send一条信息的时候,无论底层怎样分段分片,TCP协议层会把构成整条消息的数据段排序完成后才呈现在内核缓冲区。

例如基于tcp的套接字客户端往服务端上传文件,发送时文件内容是按照一段一段的字节流发送的,在接收方看了,根本不知道该文件的字节流从何处开始,在何处结束

所谓粘包问题主要还是因为接收方不知道消息之间的界限,不知道一次性提取多少字节的数据所造成的。

此外,发送方引起的粘包是由TCP协议本身造成的,TCP为提高传输效率,发送方往往要收集到足够多的数据后才发送一个TCP段。若连续几次需要send的数据都很少,通常TCP会根据优化算法把这些数据合成一个TCP段后一次发送出去,这样接收方就收到了粘包数据。

- TCP(transport control protocol,传输控制协议)是面向连接的,面向流的,提供高可靠性服务。收发两端(客户端和服务器端)都要有一一成对的socket,因此,发送端为了将多个发往接收端的包,更有效的发到对方,使用了优化方法(Nagle算法),将多次间隔较小且数据量小的数据,合并成一个大的数据块,然后进行封包。这样,接收端,就难于分辨出来了,必须提供科学的拆包机制。 即面向流的通信是无消息保护边界的。

- UDP(user datagram protocol,用户数据报协议)是无连接的,面向消息的,提供高效率服务。不会使用块的合并优化算法,, 由于UDP支持的是一对多的模式,所以接收端的skbuff(套接字缓冲区)采用了链式结构来记录每一个到达的UDP包,在每个UDP包中就有了消息头(消息来源地址,端口等信息),这样,对于接收端来说,就容易进行区分处理了。 即面向消息的通信是有消息保护边界的。

- tcp是基于数据流的,于是收发的消息不能为空,这就需要在客户端和服务端都添加空消息的处理机制,防止程序卡住,而udp是基于数据报的,即便是你输入的是空内容(直接回车),那也不是空消息,udp协议会帮你封装上消息头,实验略

udp的recvfrom是阻塞的,一个recvfrom(x)必须对唯一一个sendinto(y),收完了x个字节的数据就算完成,若是y>x数据就丢失,这意味着udp根本不会粘包,但是会丢数据,不可靠

tcp的协议数据不会丢,没有收完包,下次接收,会继续上次继续接收,己端总是在收到ack时才会清除缓冲区内容。数据是可靠的,但是会粘包。

二、粘包现象

两种情况下会发生粘包。

发送端需要等缓冲区满才发送出去,造成粘包(发送数据时间间隔很短,数据了很小,会合到一起,产生粘包

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 ip_port=('127.0.0.1',8080) 5 6 tcp_socket_server=socket(AF_INET,SOCK_STREAM) 7 tcp_socket_server.bind(ip_port) 8 tcp_socket_server.listen(5) 9 10 11 conn,addr=tcp_socket_server.accept() 12 13 14 data1=conn.recv(10) 15 data2=conn.recv(10) 16 17 print('----->',data1.decode('utf-8')) 18 print('----->',data2.decode('utf-8')) 19 20 conn.close()

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 BUFSIZE=1024 5 ip_port=('127.0.0.1',8080) 6 7 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 8 res=s.connect_ex(ip_port) 9 10 11 s.send('hello'.encode('utf-8')) 12 s.send('feng'.encode('utf-8'))

接收方不及时接收缓冲区的包,造成多个包接收(客户端发送了一段数据,服务端只收了一小部分,服务端下次再收的时候还是从缓冲区拿上次遗留的数据,产生粘包)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 ip_port=('127.0.0.1',8080) 5 6 tcp_socket_server=socket(AF_INET,SOCK_STREAM) 7 tcp_socket_server.bind(ip_port) 8 tcp_socket_server.listen(5) 9 10 11 conn,addr=tcp_socket_server.accept() 12 13 14 data1=conn.recv(2) #一次没有收完整 15 data2=conn.recv(10)#下次收的时候,会先取旧的数据,然后取新的 16 17 print('----->',data1.decode('utf-8')) 18 print('----->',data2.decode('utf-8')) 19 20 conn.close()

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket 4 BUFSIZE=1024 5 ip_port=('127.0.0.1',8080) 6 7 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 8 res=s.connect_ex(ip_port) 9 10 11 s.send('hello feng'.encode('utf-8'))

拆包的发生情况

当发送端缓冲区的长度大于网卡的MTU时,tcp会将这次发送的数据拆成几个数据包发送出去。

补充问题一:为何tcp是可靠传输,udp是不可靠传输

基于tcp的数据传输请参考我的另一篇文章http://www.cnblogs.com/linhaifeng/articles/5937962.html,tcp在数据传输时,发送端先把数据发送到自己的缓存中,然后协议控制将缓存中的数据发往对端,对端返回一个ack=1,发送端则清理缓存中的数据,对端返回ack=0,则重新发送数据,所以tcp是可靠的

而udp发送数据,对端是不会返回确认信息的,因此不可靠

补充问题二:send(字节流)和recv(1024)及sendall

recv里指定的1024意思是从缓存里一次拿出1024个字节的数据

send的字节流是先放入己端缓存,然后由协议控制将缓存内容发往对端,如果待发送的字节流大小大于缓存剩余空间,那么数据丢失,用sendall就会循环调用send,数据不会丢失

三、解决粘包的方法

为字节流加上自定义固定长度报头,报头中包含字节流长度,然后一次send到对端,对端在接收时,先从缓存中取出定长的报头,然后再取真实数据

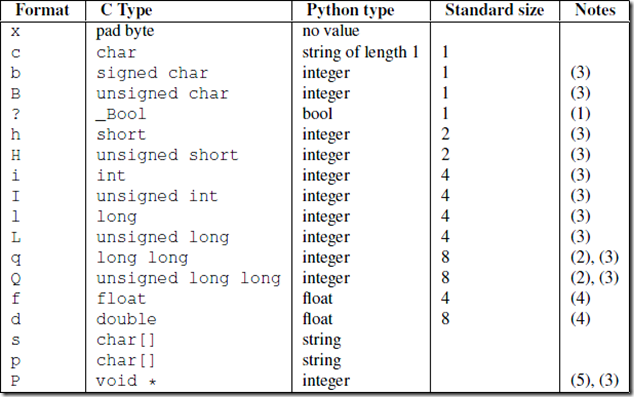

struct模块

该模块可以把一个类型,如数字,转成固定长度的bytes

>>> struct.pack('i',1111111111111)

。。。。。。。。。

struct.error: 'i' format requires -2147483648 <= number <= 2147483647 #这个是范围

1 import json,struct 2 #假设通过客户端上传1T:1073741824000的文件a.txt 3 4 #为避免粘包,必须自定制报头 5 header={'file_size':1073741824000,'file_name':'/a/b/c/d/e/a.txt','md5':'8f6fbf8347faa4924a76856701edb0f3'} #1T数据,文件路径和md5值 6 7 #为了该报头能传送,需要序列化并且转为bytes 8 head_bytes=bytes(json.dumps(header),encoding='utf-8') #序列化并转成bytes,用于传输 9 10 #为了让客户端知道报头的长度,用struck将报头长度这个数字转成固定长度:4个字节 11 head_len_bytes=struct.pack('i',len(head_bytes)) #这4个字节里只包含了一个数字,该数字是报头的长度 12 13 #客户端开始发送 14 conn.send(head_len_bytes) #先发报头的长度,4个bytes 15 conn.send(head_bytes) #再发报头的字节格式 16 conn.sendall(文件内容) #然后发真实内容的字节格式 17 18 #服务端开始接收 19 head_len_bytes=s.recv(4) #先收报头4个bytes,得到报头长度的字节格式 20 x=struct.unpack('i',head_len_bytes)[0] #提取报头的长度 21 22 head_bytes=s.recv(x) #按照报头长度x,收取报头的bytes格式 23 header=json.loads(json.dumps(header)) #提取报头 24 25 #最后根据报头的内容提取真实的数据,比如 26 real_data_len=s.recv(header['file_size']) 27 s.recv(real_data_len)

1 #_*_coding:utf-8_*_ 2 #http://www.cnblogs.com/coser/archive/2011/12/17/2291160.html 3 __author__ = 'Linhaifeng' 4 import struct 5 import binascii 6 import ctypes 7 8 values1 = (1, 'abc'.encode('utf-8'), 2.7) 9 values2 = ('defg'.encode('utf-8'),101) 10 s1 = struct.Struct('I3sf') 11 s2 = struct.Struct('4sI') 12 13 print(s1.size,s2.size) 14 prebuffer=ctypes.create_string_buffer(s1.size+s2.size) 15 print('Before : ',binascii.hexlify(prebuffer)) 16 # t=binascii.hexlify('asdfaf'.encode('utf-8')) 17 # print(t) 18 19 20 s1.pack_into(prebuffer,0,*values1) 21 s2.pack_into(prebuffer,s1.size,*values2) 22 23 print('After pack',binascii.hexlify(prebuffer)) 24 print(s1.unpack_from(prebuffer,0)) 25 print(s2.unpack_from(prebuffer,s1.size)) 26 27 s3=struct.Struct('ii') 28 s3.pack_into(prebuffer,0,123,123) 29 print('After pack',binascii.hexlify(prebuffer)) 30 print(s3.unpack_from(prebuffer,0))

1 import socket,struct,json 2 import subprocess 3 phone=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 4 phone.setsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR,1) #就是它,在bind前加 5 6 phone.bind(('127.0.0.1',8080)) 7 8 phone.listen(5) 9 10 while True: 11 conn,addr=phone.accept() 12 while True: 13 cmd=conn.recv(1024) 14 if not cmd:break 15 print('cmd: %s' %cmd) 16 17 res=subprocess.Popen(cmd.decode('utf-8'), 18 shell=True, 19 stdout=subprocess.PIPE, 20 stderr=subprocess.PIPE) 21 err=res.stderr.read() 22 print(err) 23 if err: 24 back_msg=err 25 else: 26 back_msg=res.stdout.read() 27 28 29 conn.send(struct.pack('i',len(back_msg))) #先发back_msg的长度 30 conn.sendall(back_msg) #在发真实的内容 31 32 conn.close()

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 import socket,time,struct 4 5 s=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 6 res=s.connect_ex(('127.0.0.1',8080)) 7 8 while True: 9 msg=input('>>: ').strip() 10 if len(msg) == 0:continue 11 if msg == 'quit':break 12 13 s.send(msg.encode('utf-8')) 14 15 16 17 l=s.recv(4) 18 x=struct.unpack('i',l)[0] 19 print(type(x),x) 20 # print(struct.unpack('I',l)) 21 r_s=0 22 data=b'' 23 while r_s < x: 24 r_d=s.recv(1024) 25 data+=r_d 26 r_s+=len(r_d) 27 28 # print(data.decode('utf-8')) 29 print(data.decode('gbk')) #windows默认gbk编码

我们可以把报头做成字典,字典里包含将要发送的真实数据的详细信息,然后json序列化,然后用struck将序列化后的数据长度打包成4个字节(4个自己足够用了)

发送时:

先发报头长度

再编码报头内容然后发送

最后发真实内容

接收时:

先手报头长度,用struct取出来

根据取出的长度收取报头内容,然后解码,反序列化

从反序列化的结果中取出待取数据的详细信息,然后去取真实的数据内容

1 import socket,struct,json 2 import subprocess 3 phone=socket.socket(socket.AF_INET,socket.SOCK_STREAM) 4 phone.setsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR,1) #就是它,在bind前加 5 6 phone.bind(('127.0.0.1',8080)) 7 8 phone.listen(5) 9 10 while True: 11 conn,addr=phone.accept() 12 while True: 13 cmd=conn.recv(1024) 14 if not cmd:break 15 print('cmd: %s' %cmd) 16 17 res=subprocess.Popen(cmd.decode('utf-8'), 18 shell=True, 19 stdout=subprocess.PIPE, 20 stderr=subprocess.PIPE) 21 err=res.stderr.read() 22 print(err) 23 if err: 24 back_msg=err 25 else: 26 back_msg=res.stdout.read() 27 28 headers={'data_size':len(back_msg)} 29 head_json=json.dumps(headers) 30 head_json_bytes=bytes(head_json,encoding='utf-8') 31 32 conn.send(struct.pack('i',len(head_json_bytes))) #先发报头的长度 33 conn.send(head_json_bytes) #再发报头 34 conn.sendall(back_msg) #在发真实的内容 35 36 conn.close()

1 from socket import * 2 import struct,json 3 4 ip_port=('127.0.0.1',8080) 5 client=socket(AF_INET,SOCK_STREAM) 6 client.connect(ip_port) 7 8 while True: 9 cmd=input('>>: ') 10 if not cmd:continue 11 client.send(bytes(cmd,encoding='utf-8')) 12 13 head=client.recv(4) 14 head_json_len=struct.unpack('i',head)[0] 15 head_json=json.loads(client.recv(head_json_len).decode('utf-8')) 16 data_len=head_json['data_size'] 17 18 recv_size=0 19 recv_data=b'' 20 while recv_size < data_len: 21 recv_data+=client.recv(1024) 22 recv_size+=len(recv_data) 23 24 print(recv_data.decode('utf-8')) 25 #print(recv_data.decode('gbk')) #windows默认gbk编码

七 认证客户端的链接合法性

如果你想在分布式系统中实现一个简单的客户端链接认证功能,又不像SSL那么复杂,那么利用hmac+加盐的方式来实现

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 import hmac,os 5 6 secret_key=b'linhaifeng bang bang bang' 7 def conn_auth(conn): 8 ''' 9 认证客户端链接 10 :param conn: 11 :return: 12 ''' 13 print('开始验证新链接的合法性') 14 msg=os.urandom(32) 15 conn.sendall(msg) 16 h=hmac.new(secret_key,msg) 17 digest=h.digest() 18 respone=conn.recv(len(digest)) 19 return hmac.compare_digest(respone,digest) 20 21 def data_handler(conn,bufsize=1024): 22 if not conn_auth(conn): 23 print('该链接不合法,关闭') 24 conn.close() 25 return 26 print('链接合法,开始通信') 27 while True: 28 data=conn.recv(bufsize) 29 if not data:break 30 conn.sendall(data.upper()) 31 32 def server_handler(ip_port,bufsize,backlog=5): 33 ''' 34 只处理链接 35 :param ip_port: 36 :return: 37 ''' 38 tcp_socket_server=socket(AF_INET,SOCK_STREAM) 39 tcp_socket_server.bind(ip_port) 40 tcp_socket_server.listen(backlog) 41 while True: 42 conn,addr=tcp_socket_server.accept() 43 print('新连接[%s:%s]' %(addr[0],addr[1])) 44 data_handler(conn,bufsize) 45 46 if __name__ == '__main__': 47 ip_port=('127.0.0.1',9999) 48 bufsize=1024 49 server_handler(ip_port,bufsize)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 import hmac,os 5 6 secret_key=b'linhaifeng bang bang bang' 7 def conn_auth(conn): 8 ''' 9 验证客户端到服务器的链接 10 :param conn: 11 :return: 12 ''' 13 msg=conn.recv(32) 14 h=hmac.new(secret_key,msg) 15 digest=h.digest() 16 conn.sendall(digest) 17 18 def client_handler(ip_port,bufsize=1024): 19 tcp_socket_client=socket(AF_INET,SOCK_STREAM) 20 tcp_socket_client.connect(ip_port) 21 22 conn_auth(tcp_socket_client) 23 24 while True: 25 data=input('>>: ').strip() 26 if not data:continue 27 if data == 'quit':break 28 29 tcp_socket_client.sendall(data.encode('utf-8')) 30 respone=tcp_socket_client.recv(bufsize) 31 print(respone.decode('utf-8')) 32 tcp_socket_client.close() 33 34 if __name__ == '__main__': 35 ip_port=('127.0.0.1',9999) 36 bufsize=1024 37 client_handler(ip_port,bufsize)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 5 def client_handler(ip_port,bufsize=1024): 6 tcp_socket_client=socket(AF_INET,SOCK_STREAM) 7 tcp_socket_client.connect(ip_port) 8 9 while True: 10 data=input('>>: ').strip() 11 if not data:continue 12 if data == 'quit':break 13 14 tcp_socket_client.sendall(data.encode('utf-8')) 15 respone=tcp_socket_client.recv(bufsize) 16 print(respone.decode('utf-8')) 17 tcp_socket_client.close() 18 19 if __name__ == '__main__': 20 ip_port=('127.0.0.1',9999) 21 bufsize=1024 22 client_handler(ip_port,bufsize)

1 #_*_coding:utf-8_*_ 2 __author__ = 'Linhaifeng' 3 from socket import * 4 import hmac,os 5 6 secret_key=b'linhaifeng bang bang bang1111' 7 def conn_auth(conn): 8 ''' 9 验证客户端到服务器的链接 10 :param conn: 11 :return: 12 ''' 13 msg=conn.recv(32) 14 h=hmac.new(secret_key,msg) 15 digest=h.digest() 16 conn.sendall(digest) 17 18 def client_handler(ip_port,bufsize=1024): 19 tcp_socket_client=socket(AF_INET,SOCK_STREAM) 20 tcp_socket_client.connect(ip_port) 21 22 conn_auth(tcp_socket_client) 23 24 while True: 25 data=input('>>: ').strip() 26 if not data:continue 27 if data == 'quit':break 28 29 tcp_socket_client.sendall(data.encode('utf-8')) 30 respone=tcp_socket_client.recv(bufsize) 31 print(respone.decode('utf-8')) 32 tcp_socket_client.close() 33 34 if __name__ == '__main__': 35 ip_port=('127.0.0.1',9999) 36 bufsize=1024 37 client_handler(ip_port,bufsize)

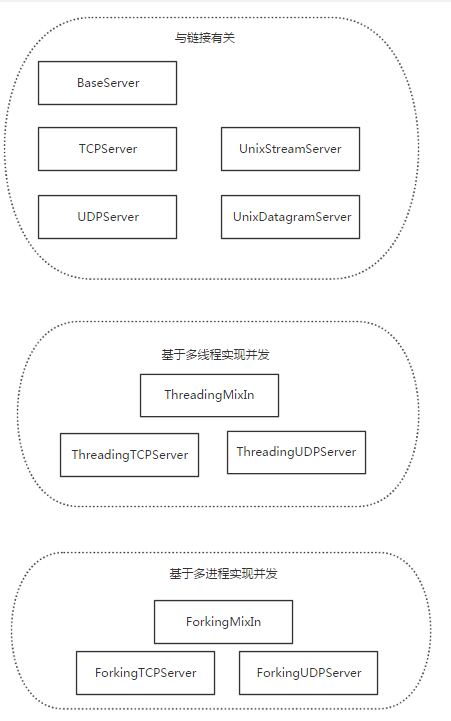

八 socketserver实现并发

基于tcp的套接字,关键就是两个循环,一个链接循环,一个通信循环

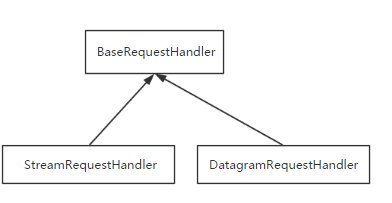

socketserver模块中分两大类:server类(解决链接问题)和request类(解决通信问题)

server类:

request类:

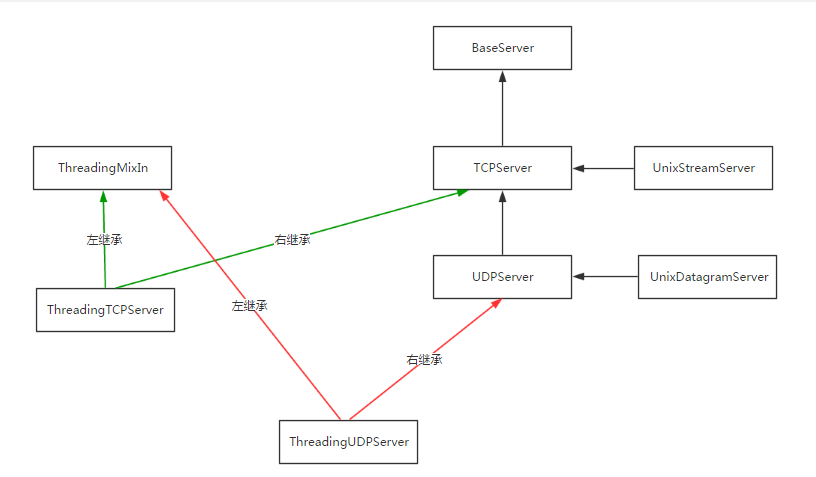

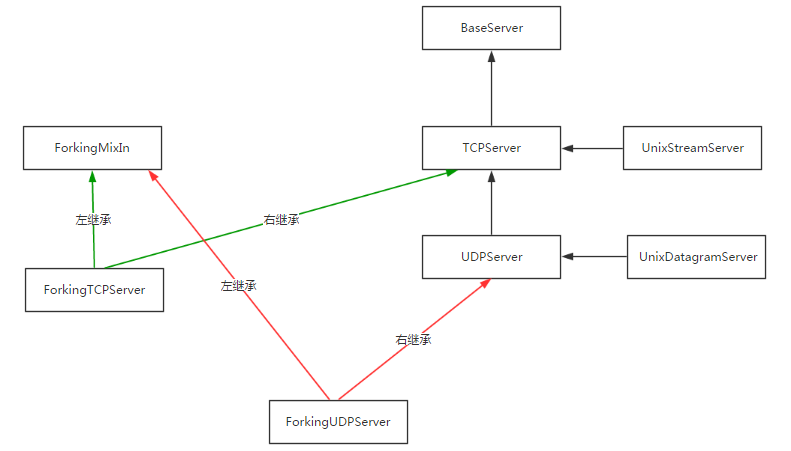

继承关系:

以下述代码为例,分析socketserver源码:

ftpserver=socketserver.ThreadingTCPServer(('127.0.0.1',8080),FtpServer)

ftpserver.serve_forever()

查找属性的顺序:ThreadingTCPServer->ThreadingMixIn->TCPServer->BaseServer

- 实例化得到ftpserver,先找类ThreadingTCPServer的__init__,在TCPServer中找到,进而执行server_bind,server_active

- 找ftpserver下的serve_forever,在BaseServer中找到,进而执行self._handle_request_noblock(),该方法同样是在BaseServer中

- 执行self._handle_request_noblock()进而执行request, client_address = self.get_request()(就是TCPServer中的self.socket.accept()),然后执行self.process_request(request, client_address)

- 在ThreadingMixIn中找到process_request,开启多线程应对并发,进而执行process_request_thread,执行self.finish_request(request, client_address)

- 上述四部分完成了链接循环,本部分开始进入处理通讯部分,在BaseServer中找到finish_request,触发我们自己定义的类的实例化,去找__init__方法,而我们自己定义的类没有该方法,则去它的父类也就是BaseRequestHandler中找....

源码分析总结:

基于tcp的socketserver我们自己定义的类中的

- self.server即套接字对象

- self.request即一个链接

- self.client_address即客户端地址

基于udp的socketserver我们自己定义的类中的

- self.request是一个元组(第一个元素是客户端发来的数据,第二部分是服务端的udp套接字对象),如(b'adsf', <socket.socket fd=200, family=AddressFamily.AF_INET, type=SocketKind.SOCK_DGRAM, proto=0, laddr=('127.0.0.1', 8080)>)

- self.client_address即客户端地址

1 import socketserver 2 import struct 3 import json 4 import os 5 class FtpServer(socketserver.BaseRequestHandler): 6 coding='utf-8' 7 server_dir='file_upload' 8 max_packet_size=1024 9 BASE_DIR=os.path.dirname(os.path.abspath(__file__)) 10 def handle(self): 11 print(self.request) 12 while True: 13 data=self.request.recv(4) 14 data_len=struct.unpack('i',data)[0] 15 head_json=self.request.recv(data_len).decode(self.coding) 16 head_dic=json.loads(head_json) 17 # print(head_dic) 18 cmd=head_dic['cmd'] 19 if hasattr(self,cmd): 20 func=getattr(self,cmd) 21 func(head_dic) 22 def put(self,args): 23 file_path = os.path.normpath(os.path.join( 24 self.BASE_DIR, 25 self.server_dir, 26 args['filename'] 27 )) 28 29 filesize = args['filesize'] 30 recv_size = 0 31 print('----->', file_path) 32 with open(file_path, 'wb') as f: 33 while recv_size < filesize: 34 recv_data = self.request.recv(self.max_packet_size) 35 f.write(recv_data) 36 recv_size += len(recv_data) 37 print('recvsize:%s filesize:%s' % (recv_size, filesize)) 38 39 40 ftpserver=socketserver.ThreadingTCPServer(('127.0.0.1',8080),FtpServer) 41 ftpserver.serve_forever()

1 import socket 2 import struct 3 import json 4 import os 5 6 7 8 class MYTCPClient: 9 address_family = socket.AF_INET 10 11 socket_type = socket.SOCK_STREAM 12 13 allow_reuse_address = False 14 15 max_packet_size = 8192 16 17 coding='utf-8' 18 19 request_queue_size = 5 20 21 def __init__(self, server_address, connect=True): 22 self.server_address=server_address 23 self.socket = socket.socket(self.address_family, 24 self.socket_type) 25 if connect: 26 try: 27 self.client_connect() 28 except: 29 self.client_close() 30 raise 31 32 def client_connect(self): 33 self.socket.connect(self.server_address) 34 35 def client_close(self): 36 self.socket.close() 37 38 def run(self): 39 while True: 40 inp=input(">>: ").strip() 41 if not inp:continue 42 l=inp.split() 43 cmd=l[0] 44 if hasattr(self,cmd): 45 func=getattr(self,cmd) 46 func(l) 47 48 49 def put(self,args): 50 cmd=args[0] 51 filename=args[1] 52 if not os.path.isfile(filename): 53 print('file:%s is not exists' %filename) 54 return 55 else: 56 filesize=os.path.getsize(filename) 57 58 head_dic={'cmd':cmd,'filename':os.path.basename(filename),'filesize':filesize} 59 print(head_dic) 60 head_json=json.dumps(head_dic) 61 head_json_bytes=bytes(head_json,encoding=self.coding) 62 63 head_struct=struct.pack('i',len(head_json_bytes)) 64 self.socket.send(head_struct) 65 self.socket.send(head_json_bytes) 66 send_size=0 67 with open(filename,'rb') as f: 68 for line in f: 69 self.socket.send(line) 70 send_size+=len(line) 71 print(send_size) 72 else: 73 print('upload successful') 74 75 76 77 78 client=MYTCPClient(('127.0.0.1',8080)) 79 80 client.run()