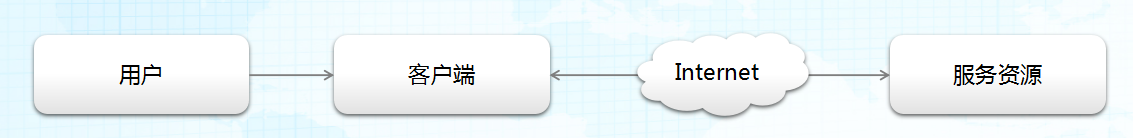

近期总结了一下信息安全的切入点,主要为下图所示。

上图描绘了信息在信息系统中流转的过程,即,从用户到客户端,又从客户端到服务端,又从服务端到客户端,反馈给用户。

这就给信息安全确定了几个切入方向:

1、验证用户是否合法。

2、验证客户端是否可靠。

3、验证传输路径是否会被监听。

4、验证客户端发送给服务端的内容是否为用户录入内容。

5、验证客户端接收的内容是否为服务端反馈内容。

6、验证客户端反馈给用户的内容是否为服务端反馈内容。

7、验证客户端反馈给用户的内容是否只被申请资源的用户看到。

8、验证服务资源是否为客户端请求的服务资源内容。

9、验证传输路径是否会被非法用户查看。

这个小模型可以扩展为很多的模型,每个基于socket的通信,机会都可以套用这个模型,同时也可以从上述九个方面进行渗透攻击,同时也需要从上述九个方面考虑信息安全。