K8飞刀 by K8拉登哥哥@[K8搞基大队]

博客: http://qqhack8.blog.163.com

简介: K8飞刀是一款多功能的安全测试工具. Hacker Swiss Army Knife.

含大量漏洞EXP/GetShell/0day网马/U盘种马BadUSB/脱库采集工具

支持7种WebShell管理/后台扫描/2级域名扫描/WordPress用户扫描

黑客浏览器/自动检测注入/自动收集信息/Exp调式/可一键生成EXP

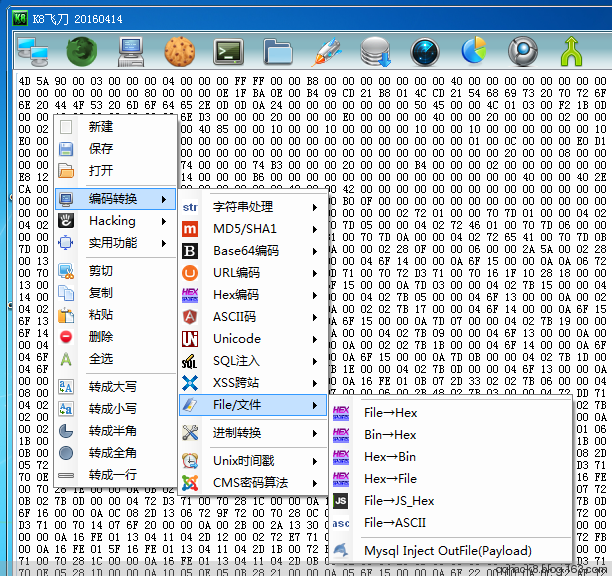

多种编码转换/一键CSRF构造/Cookie一键登陆/XSS编码/SQL提权等

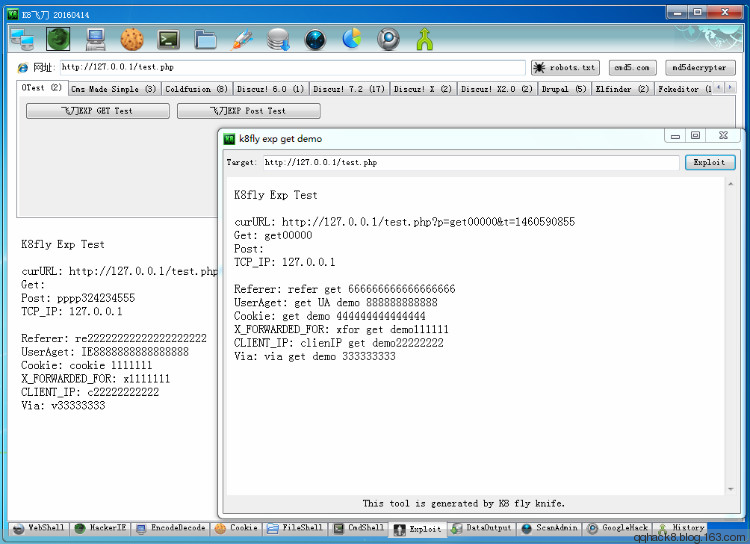

0x001 漏洞利用库EXP & 一键生成EXE (get或Post) 均已支持(VIA/X_FORWARDED_FOR/Client-IP) 提交

UserAgent/Cookie/Referer/VIA/X_FORWARDED_FOR/Client-IP等之段预留Payload长度均为2000字节

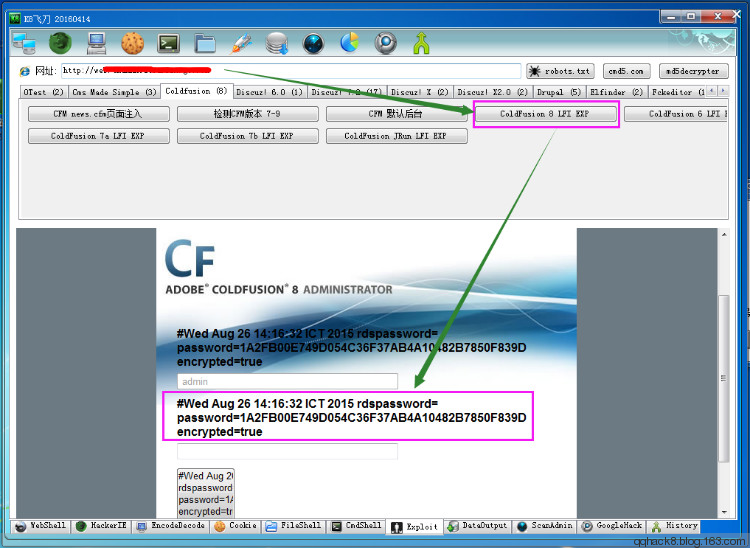

0x002 多版本ColdFusion LFI 漏洞EXP

0x003 16进制文件互转 Bin2Hex Hex2Bin

=============================================================

K8飞刀 20160613

[+]EncodeDecode 编码转换--XSS跨站--HTML实体编码(Hex)解密 20160612

[+]EncodeDecode 编码转换--XSS跨站--HTML实体编码(Dec)解密 20160612

[+]EncodeDecode 编码转换--Hex编码--Hex2PleskHex(Plesk密码) 20160610

[+]EncodeDecode 编码转换--Hex编码--Hex2RegHex(注册表Hex) 20160610

[+]EncodeDecode 编码转换--Hex编码--RegHex2Hex(注册表Hex) 20160610

[+]EncodeDecode 编码转换--Hex编码--Hex2File(Hex转Bin文件) 20160610

===============================================================

下载地址:https://pan.baidu.com/s/1T1GKv9Zsb020ImjWchiRtA

PPT教程:http://pan.baidu.com/s/1sjmSbMH#path=%252FPPT