iptables和netfilter的关系:

netfilter在内核空间的代码根据table中的rules,完成对packet的分析和处置。但是这些table中的具体的防火墙rules,还是必须由系统管理员亲自编写。内核中的netfilter只是提供了一个机制,它并不知道该怎样利用这个机制,写出合适的rules,来实现一个网络防火墙。

那么,系统管理员编写的rules,怎样进入位于内核空间中的netfilter维护的table中去呢?这个任务是由iptables这个工具来完成的。

说白了就是netfilter是位于内核里的,iptables是位于用户空间的管理工具。有了iptables,用户空间就可以和内核中的netfilter进行交流,维护table中的防火墙rules了。

[root@jimmylinux-002 ~]# ifconfig -a 当网卡宕掉了或者没有IP时候是不显示的

ifup ens33 开启网卡

ifdown ens33 关闭网卡

一般增加DNS或者网关的时候,就可以使用ifdown命令。

[root@jimmylinux-002 ~]# ifdown ens33 && ifup ens33 如果是需要在远程终端上面操作,可以把2条命令放一起执行。

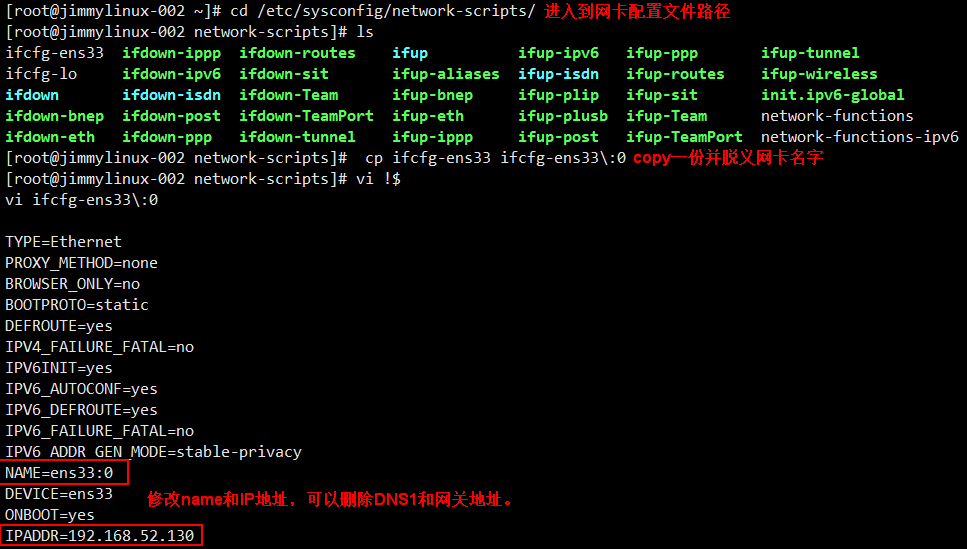

设置一个虚拟网卡,需要把网卡配置文件里面name修改为ens33:0,IP地址更换一个。

添加的虚拟网卡IP同样也是可以ping通的↑

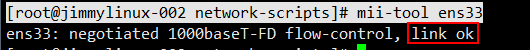

[root@jimmylinux-002 network-scripts]# mii-tool ens33 查看网线是否连接网卡并且网络是否连通

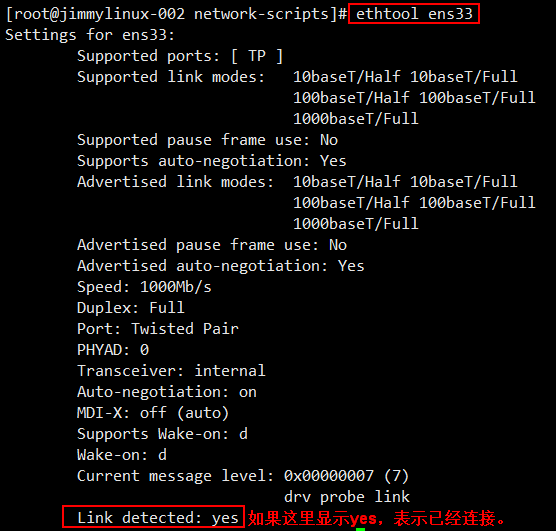

[root@jimmylinux-002 network-scripts]# ethtool ens33 也可以查看网卡是否连接

[root@jimmylinux-002 network-scripts]# hostnamectl set-hostname abc-001 修改主机名称

更改DNS直接去修改DNS配置文件即可,也可以临时去编辑这个文件/etc/resolv.conf

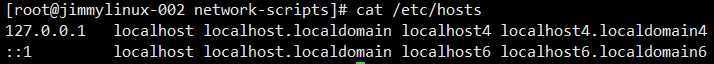

[root@jimmylinux-002 network-scripts]# cat /etc/hosts

这个文件是Linux和Windows都有的,可以在本机更改解析地址,只针对本机生效。

格式是左边是IP,右边是域名,可以支持一个IP对应多个域名,用空格分隔开。

如果修改成一个域名对应多个IP,那么会以最后一行的为准。

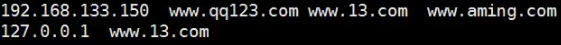

10.12 firewalld和netfilter

setenforce 0 可以临时关闭selinux

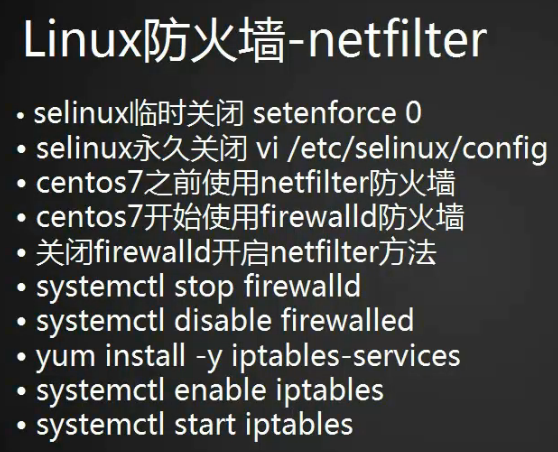

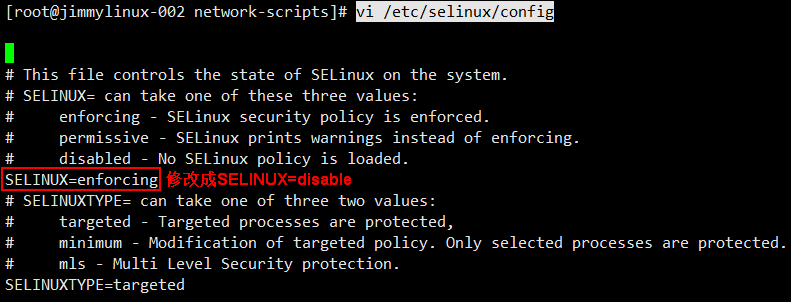

如果要永久关闭selinux,需要修改配置文件vi /etc/selinux/config 然后重启系统即可。

可以使用getenforce查看selinux状态,如果是enforcing表示开启,如果是permissive表示临时关闭。

netfilter在CentOS6之前使用,在CentOS7里面默认使用firewalld,当然也可以在CentOS7里面先关闭firewalld,然后在开启netfilter,同样是可以使用CentOS6的防火墙机制。

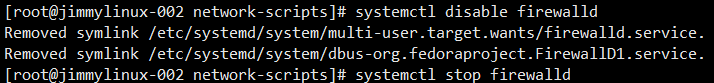

关闭firewalld方法:

# systemctl disable firewalld

# systemctl stop firewalld

然后在开启netfilter,开启之前需要先安装一个包。

# yum install -y iptables-services

安装完成后再开启

# systemctl enable iptables

# systemctl start iptables

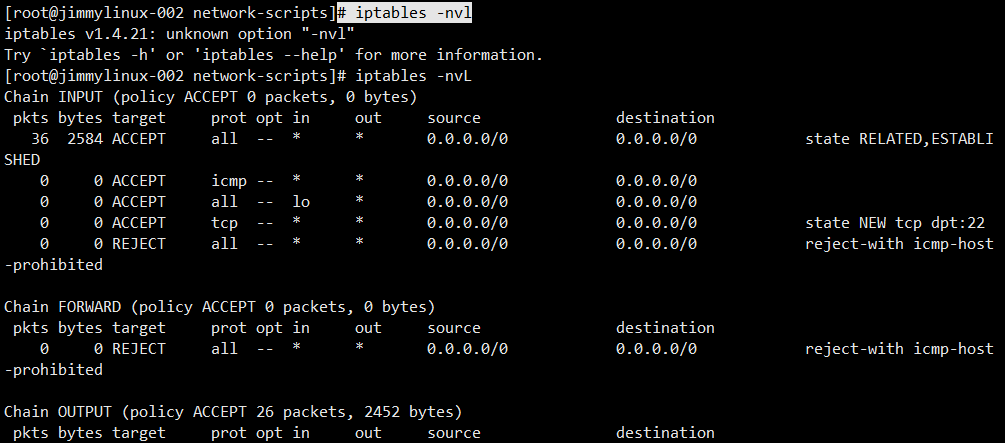

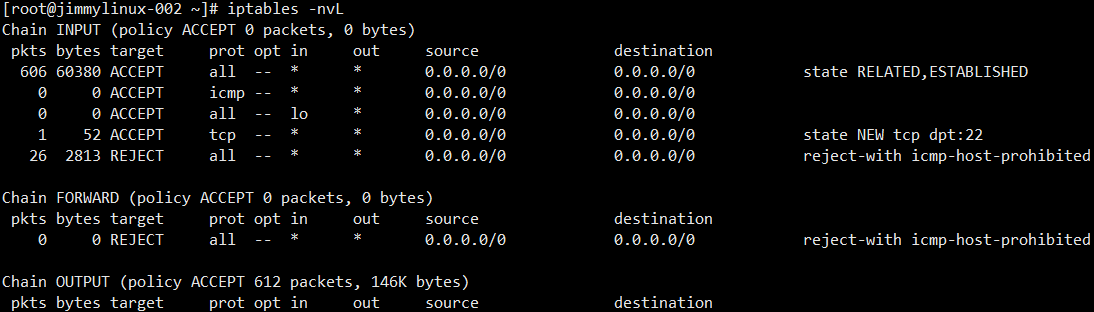

# iptables -nvl 查看iptables服务启动后的默认规则

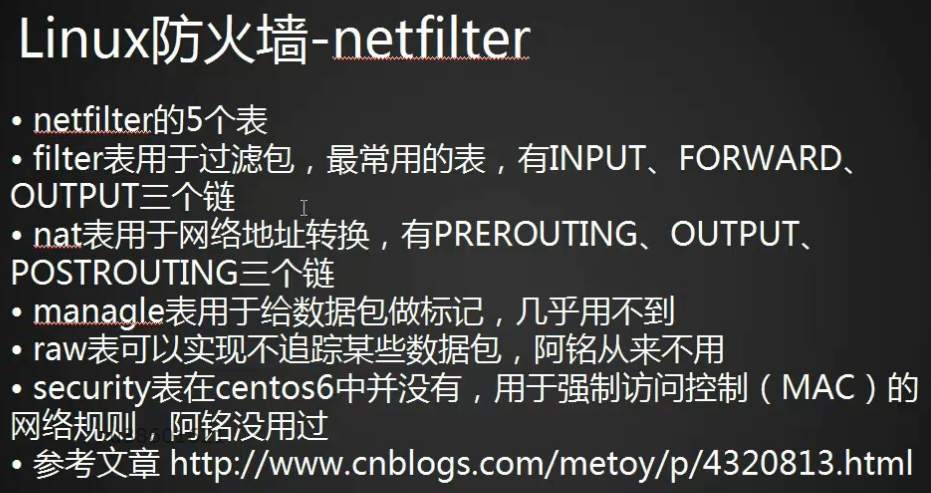

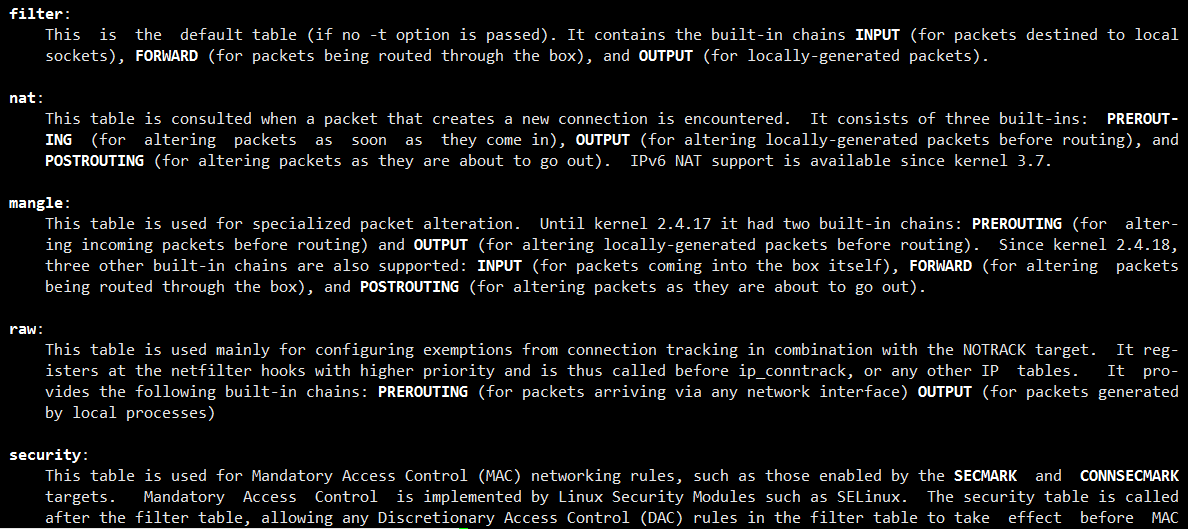

10.13 netfilter5表5链介绍

在CentOS6里面只有4个表,可以通过man命令查看netfilter的5个表。

[root@jimmylinux-002 ~]# man iptables

iptables和netfilter的关系:

这是第一个要说的地方,Iptables和netfilter的关系是一个很容易让人搞不清的问题。很多的知道iptables却不知道 netfilter。其实iptables只是Linux防火墙的管理工具而已,位于/sbin/iptables。真正实现防火墙功能的是 netfilter,它是Linux内核中实现包过滤的内部结构。

iptables传输数据包的过程

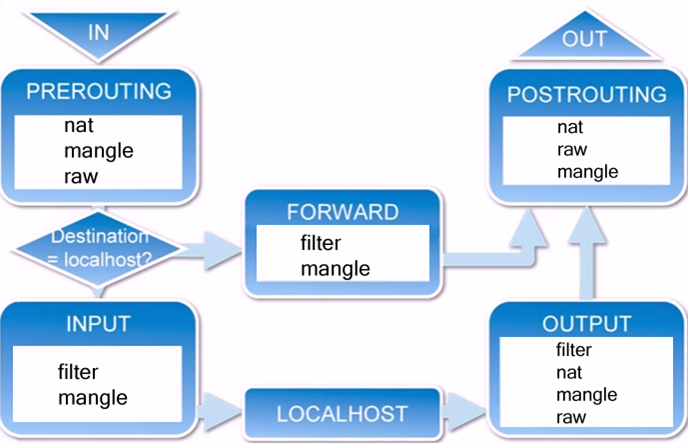

① 当一个数据包进入网卡时,它首先进入PREROUTING链,内核根据数据包目的IP判断是否需要转送出去。

② 如果数据包就是进入本机的,它就会沿着图向下移动,到达INPUT链。数据包到了INPUT链后,任何进程都会收到它。本机上运行的程序可以发送数据包,这些数据包会经过OUTPUT链,然后到达POSTROUTING链输出。

③ 如果数据包是要转发出去的,且内核允许转发,数据包就会如图所示向右移动,经过FORWARD链,然后到达POSTROUTING链输出。

iptables的规则表和链:

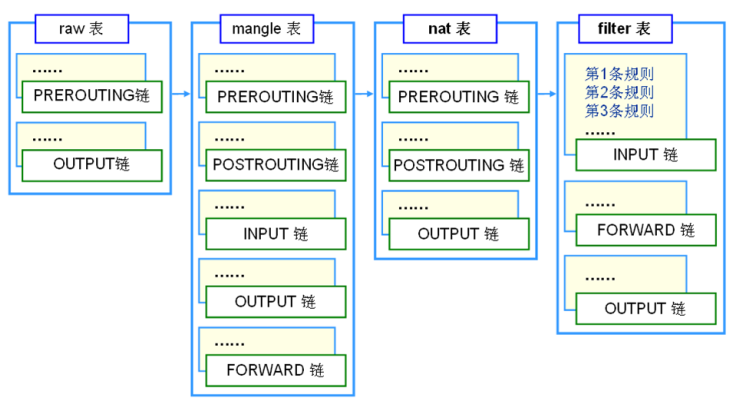

表(tables)提供特定的功能,iptables内置了4个表,即filter表、nat表、mangle表和raw表,分别用于实现包过滤,网络地址转换、包重构(修改)和数据跟踪处理。

链(chains)是数据包传播的路径,每一条链其实就是众多规则中的一个检查清单,每一条链中可以有一 条或数条规则。当一个数据包到达一个链时,iptables就会从链中第一条规则开始检查,看该数据包是否满足规则所定义的条件。如果满足,系统就会根据 该条规则所定义的方法处理该数据包;否则iptables将继续检查下一条规则,如果该数据包不符合链中任一条规则,iptables就会根据该链预先定 义的默认策略来处理数据包。

Iptables采用“表”和“链”的分层结构。在REHL4中是三张表五个链。现在REHL5成了四张表五个链了,不过多出来的那个表用的也不太多,所以基本还是和以前一样。下面罗列一下这四张表和五个链。注意一定要明白这些表和链的关系及作用。

10.14 iptables语法

# iptables -nvL 查看iptables规则

# service iptables restart 重启后再查看规则还是一样

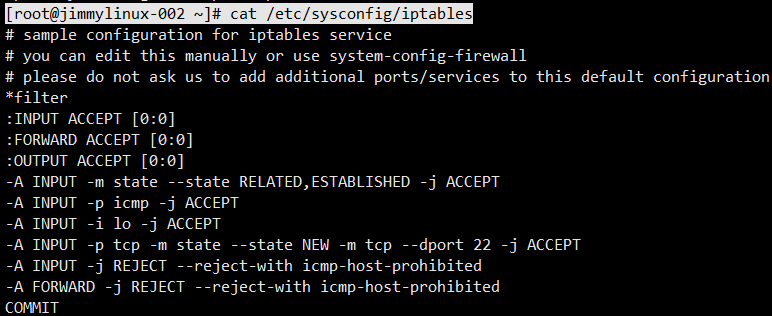

规则保存路径 /etc/sysconfig/iptables

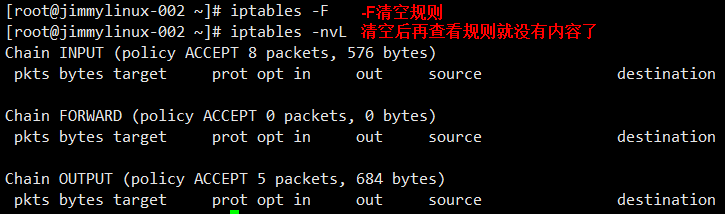

如果不想要默认的规则,可以使用iptables -F 清空。

清空规则后,保存路径的配置文件内容是不会被清空的,如果想保存新规则,需要执行这条命令service iptables save 才会把新规则内容保存到配置文件去。

# iptables -t filter -nvL 不加-t就是filter表

# iptables -t nat -nvL 也可以查看nat表

# iptables -Z; iptables -nvL 可以把计数器清零

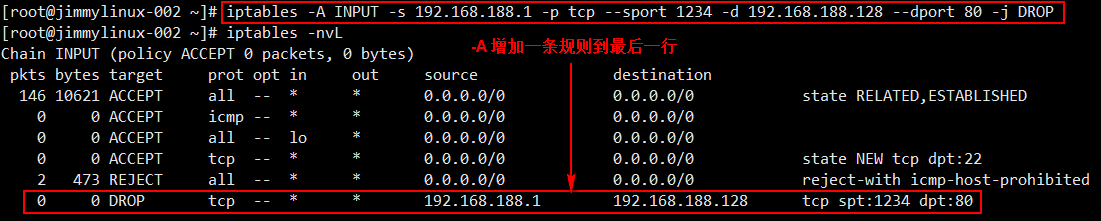

# iptables -A INPUT -s 192.168.188.1 -p tcp --sport 1234 -d 192.168.188.128 --dport 80 -j DROP

-A表示and增加一条规则,针对的链是input链,-s指定一个来源IP,-p指定一个协议,来源的端口1234,目标的IP和目标的端口-j

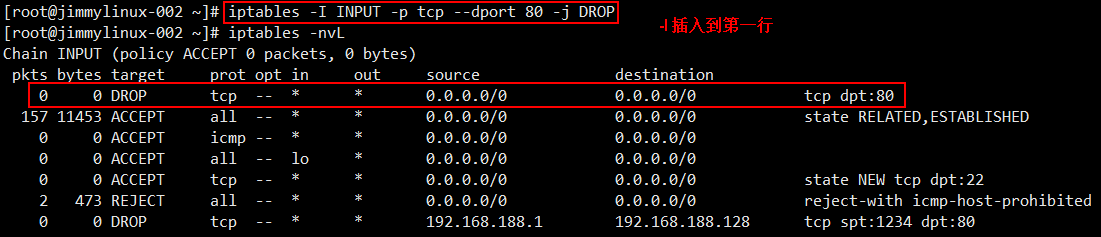

# iptables -I INPUT -p tcp --dport 80 -j DROP -大小字母I表示insert插入到最前面第一行去,而-A是增加到最后一行去。

# iptables -D INPUT -s 192.168.188.1 -p tcp --sport 1234 -d 192.168.188.128 --dport 80 -j DROP 删除最后一行的规则

# iptables -D INPUT -p tcp --dport 80 -j DROP 删除第一行的规则

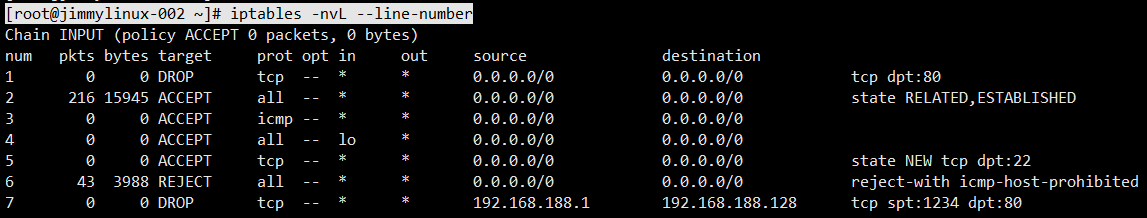

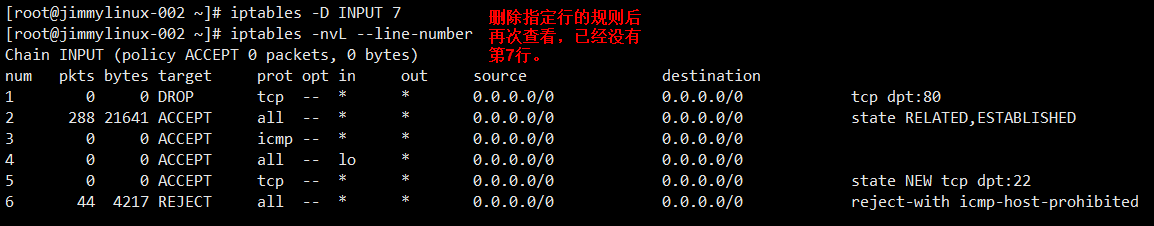

如果忘记之前写的规则,想再删除也可以通过下面的方法实现,首先显示出规则的行数,然后在删除指定行的规则。

# iptables -nvL --line-number 显示规则的行数

# iptables -D INPUT 7 例如删除第7行的规则

# iptables -P OUTPUT DROP 默认策略的规则,建议不要操作,保持默认即可。