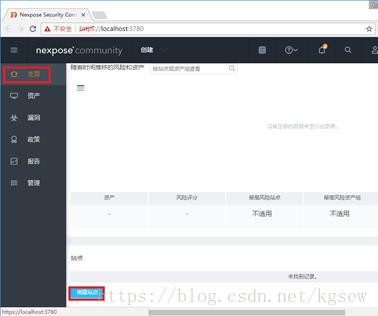

1、Nexpose默认的端口是3780,所以用浏览器打开https://localhost:3780打开Nexpose的客户端,单击左上角的主页按钮,打开Nexpose客户端的主页。单击左下角的“创建站点”按钮,开始创建扫描任务,如图2-30所示。

图2-30 Nexpose客户端

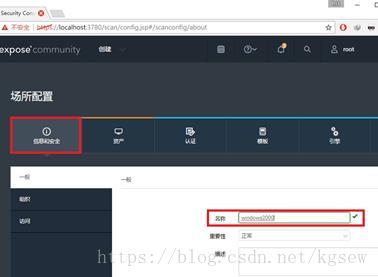

2、单击“信息和安全”菜单,在一般选项中填入任务名称,这里建立的任务名称是Widnows2000,如图2-31所示。

图2-31 创建任务名称

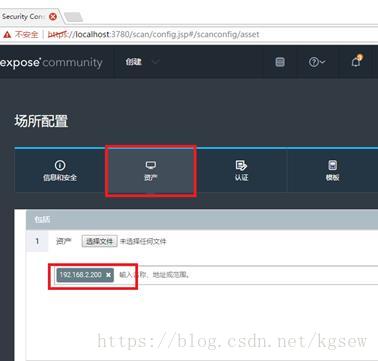

3、单击“资产”菜单,在资产中填入被扫描服务器的IP地址,这里填入虚拟机Windows 2000的IP地址192.168.2.200,如图2-32所示。

图2-32 扫描的IP地址

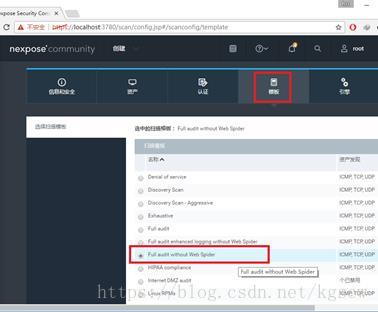

4、一般的扫描,认证这一项可以忽略掉,单击“模板”菜单,在选择扫描模板中选择Full audit without Web Spider,如图2-33所示。

图2-33 扫描模板

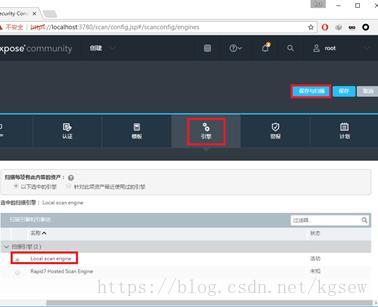

5、这里得扫描模板很多,有专门针对Linux,有扫描端口的,还有专门的安全测试模板,一般来说选Full audit without Web Spider就可以了,就是不带网络爬虫的网站审计。引擎菜单中可选的引擎只有两个,但只有本地引擎可用,没得选。警报和计划菜单,个人用户基本上用不上。所有选项都已填写完毕后,单击浏览器右上角的“保存与扫描”按钮,开始扫描,如图2-34所示。

图2-34 保存与扫描

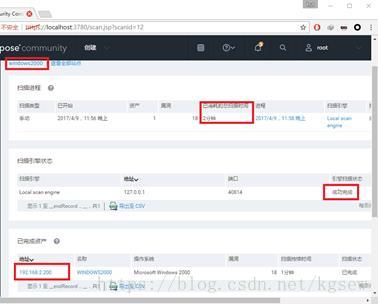

6、因为是宿主机扫描虚拟机,所有的扫描都在本地完成,速度非常的快,2分钟左右就完成了,如图2-35所示。

图2-35 扫描完成

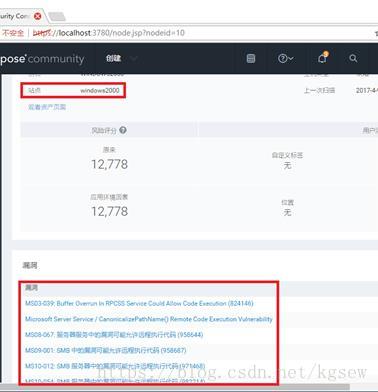

7、单击客户端左下角的扫描目标IP地址,打开扫描报告(也可以导出保存),如图2-36所示。

图2-36 扫描结果

上面的是系统信息,下面的时漏洞信息。MS03-039的意思是2003年发现的第39个漏洞。作为靶机的虚拟机完全没有打补丁,所以最早的漏洞可以追溯到2003年。

有兴趣的欢迎一起读这本书《11招玩转网络安全——用Python,更安全》