在 PHP中,经常会对用户身份进行认证。本文意在讨论对密码的处理,也就是对密码的加密处理。

MD5

相信很多PHP开发者在最先接触PHP的时候,处理密码的首选加密函数可能就是MD5了,我当时就是这样的:

$password = md5($_POST["password"]);

上面这段代码是不是很熟悉?然而MD5的加密方式目前已经不太安全了,因为它的加密算法实在是显得有点简单了,而且很多破解密码的站点都存放了很多经过MD5加密的密码字符串,所以这里我是非常不提倡还在单单使用MD5来加密用户的密码的。

SHA256 和 SHA512

其实跟前面的MD5同期的还有一个SHA1加密方式的,不过也是算法比较简单,所以这里就不介绍了。而这里即将要说到的SHA256 和 SHA512都是来自于SHA2家族的加密函数,看名字可能你就猜的出来了,这两个加密方式分别生成256和512比特长度的 hash字串。

他们的使用方法如下:

$password = hash("sha256", $password);

PHP内置了hash()函数,你只需要将加密方式传给hash()函数就好了。你可以直接指明sha256, sha512, md5, sha1等加密方式。

盐值

在加密的过程,我们还有一个非常常见的东西:盐值。对,我们在加密的时候其实会给加密的字符串添加一个额外的字符串,以达到提高一定安全的目的,并且盐值要记录下来,方便以后的比对:

function generateHashWithSalt($password) {

$intermediateSalt = md5(uniqid(rand(), true));

$salt = substr($intermediateSalt, 0, 6);

return hash("sha256", $password . $salt);

}

Bcrypt

Bcrypt不失为一种比较不错的加密方式了,但是后面介绍的 Hashing API更好。

function generateHash($password) {

if (defined("CRYPT_BLOWFISH") && CRYPT_BLOWFISH) {

$salt = '$2y$11$' . substr(md5(uniqid(rand(), true)), 0, 22);

return crypt($password, $salt);

}

}

Bcrypt 其实就是Blowfish和crypt()函数的结合,我们这里通过CRYPT_BLOWFISH判断Blowfish是否可用,然后像上面一样生成一个盐值,不过这里需要注意的是,crypt()的盐值必须以 $2a$ 或者 $2y$ 开头。

Password Hashing API

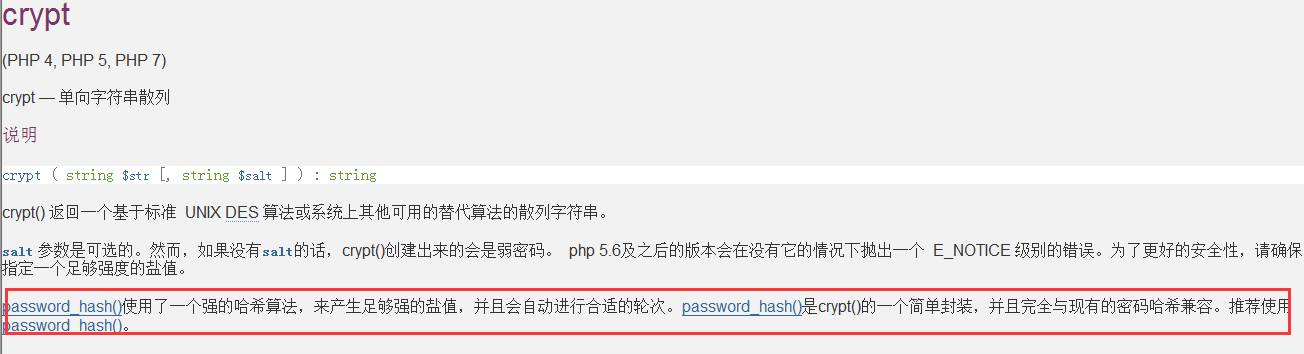

截取php官方文档说明

这里才是我们的重头戏,Password Hashing API是PHP 5.5之后才有的新特性,它主要是提供下面几个函数供我们使用:

password_hash() //对密码加密. password_verify() //验证已经加密的密码,检验其hash字串是否一致. password_needs_rehash() //给密码重新加密. password_get_info() //返回加密算法的名称和一些相关信息.

使用这套 API不仅简单,而且更加安全,这也是 PHP官方推荐的加密方式。

$hash = password_hash($passwod, PASSWORD_DEFAULT);

PASSWORD_DEFAULT目前使用的就是Bcrypt加密算法,这里需要注意的是,如果你代码使用的都是PASSWORD_DEFAULT加密方式,那么在数据库的表中,password字段就得设置超过60个字符长度,你也可以使用PASSWORD_BCRYPT算法,该算法加密后的字符串长度总为60。

这里使用 password_hash()你完全可以不提供盐值(salt)和 消耗值 (cost),你可以将后者理解为一种性能的消耗值,cost越大,加密算法越复杂,消耗的内存也就越大。当然,如果你需要指定对应的盐值和消耗值,你可以这样写:

$options = [ 'salt' => custom_function_for_salt(), //自定义函数来获得盐值 'cost' => 12 // the default cost is 10 ]; $hash = password_hash($password, PASSWORD_DEFAULT, $options);

不过一般自定义 cost就好了, salt值则使用默认的。

加密好后,只需要简单的使用即可验证密码是否正确

<?php

if (password_verify($password, $hash)) {

// Pass

}

else {

// Invalid

}

直接使用password_verify就可以对我们之前加密过的字符串(存在数据库中)进行验证了。

如果要更换更改加密的方式,则必须使用以下代码来重新加密:

if (password_needs_rehash($hash, PASSWORD_DEFAULT, ['cost' => 12])) {

// cost 变为 12

$hash = password_hash($password, PASSWORD_DEFAULT, ['cost' => 12]);

// 然后重新保存 hash值

}

只有这样,PHP的 Password Hashing API才会知道我们重现更换了加密方式,这样才能完成之后的密码验证。

password_get_info(),这个函数一般可以看到下面三个信息:

1、algo – 算法实例

2、algoName – 算法名字

3、options – 加密时候的可选参数

补充:

-

时序攻击

在密码学中,时序攻击是一种侧信道攻击,攻击者试图通过分析加密算法的时间执行来推导出密码。每一个逻辑运算在计算机需要时间来执行,根据输入不同,精确测量执行时间,根据执行时间反推出密码。

计时攻击是攻击的一个例子,利用视行为的实现一个算法的特点,而不是数学算法本身的属性。许多加密算法可以实现(或掩饰了一个代理),可减少或消除数据依赖的计时信息:考虑一个实现,每个调用子程序总是返回完全x秒,其中x是最长时间,需要执行该程序在所有可能的输入授权。在这样的一个实现,算法的时间提供泄露任何信息数据,调用。这种方法的缺点是,许多调用执行时间增加的平均表现函数函数的最糟糕的表现。计时攻击是实际的在许多情况下:计时攻击可以应用于任何视时间变化的算法。软件运行在一个CPU的数据缓存将展示视时间变化由于内存看起来在缓存中。一些操作,比如乘法,可能有不同的执行时间根据输入。删除timing-dependencies是困难的一些算法,使用低级的操作经常表现出不同的执行时间。通过计时信息找到秘密可能明显比使用已知明文的密码分析更容易,密文对。有时候时间信息与密码分析相结合,改善信息泄漏。