一、 shiro简介

Apache Shiro是Java的一个安全框架, 是一个功能强大并且容易集成的开源权限框架,它能够完成认证、授权、加密、会话管理等功能。认证和授权为权限控制的核心,简单来说,“认证”就是证明“你是谁?” Web 应用程序一般做法是通过表单提交的用户名及密码达到认证目的。“授权”即是"你能做什么?",很多系统通过资源表的形式来完成用户能做什么。

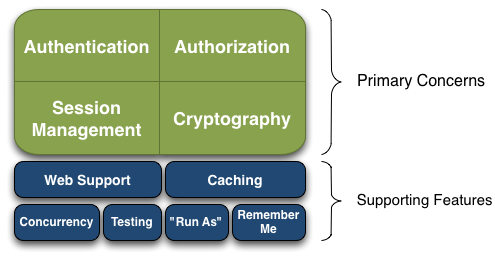

Shiro可以非常容易的开发出足够好的应用,其不仅可以用在JavaSE环境,也可以用在JavaEE环境。Shiro可以帮助我们完成:认证、授权、加密、会话管理、与Web集成、缓存等。这不就是我们想要的嘛,而且Shiro的API也是非常简单;其基本功能点如下图所示:

Authentication:身份认证/登录,验证用户是不是拥有相应的身份;

Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通JavaSE环境的,也可以是如Web环境的;

Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

Web Support:Web支持,可以非常容易的集成到Web环境;

Caching:缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率;

Concurrency:shiro支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

Testing:提供测试支持;

Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

记住一点,Shiro不会去维护用户、维护权限;这些需要我们自己去设计/提供;然后通过相应的接口注入给Shiro即可。

接下来我们分别从外部和内部来看看Shiro的架构,对于一个好的框架,从外部来看应该具有非常简单易于使用的API,且API契约明确;从内部来看的话,其应该有一个可扩展的架构,即非常容易插入用户自定义实现,因为任何框架都不能满足所有需求。

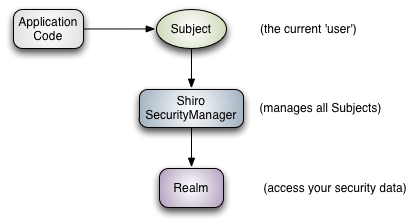

首先,我们从外部来看Shiro吧,即从应用程序角度的来观察如何使用Shiro完成工作。如下图:

可以看到:应用代码直接交互的对象是Subject,也就是说Shiro的对外API核心就是Subject;其每个API的含义:

Subject:主体,代表了当前“用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是Subject,如网络爬虫,机器人等;即一个抽象概念;所有Subject都绑定到SecurityManager,与Subject的所有交互都会委托给SecurityManager;可以把Subject认为是一个门面;SecurityManager才是实际的执行者;

SecurityManager:安全管理器;即所有与安全有关的操作都会与SecurityManager交互;且它管理着所有Subject;可以看出它是Shiro的核心,它负责与后边介绍的其他组件进行交互,如果学习过SpringMVC,你可以把它看成DispatcherServlet前端控制器;

Realm:域,Shiro从从Realm获取安全数据(如用户、角色、权限),就是说SecurityManager要验证用户身份,那么它需要从Realm获取相应的用户进行比较以确定用户身份是否合法;也需要从Realm得到用户相应的角色/权限进行验证用户是否能进行操作;可以把Realm看成DataSource,即安全数据源。

也就是说对于我们而言,最简单的一个Shiro应用:

1、应用代码通过Subject来进行认证和授权,而Subject又委托给SecurityManager;

2、我们需要给Shiro的SecurityManager注入Realm,从而让SecurityManager能得到合法的用户及其权限进行判断。

从以上也可以看出,Shiro不提供维护用户/权限,而是通过Realm让开发人员自己注入。

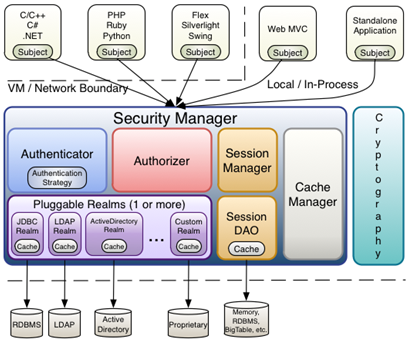

接下来我们来从Shiro内部来看下Shiro的架构,如下图所示:

Subject:主体,可以看到主体可以是任何可以与应用交互的“用户”;

SecurityManager:相当于SpringMVC中的DispatcherServlet或者Struts2中的FilterDispatcher;是Shiro的心脏;所有具体的交互都通过SecurityManager进行控制;它管理着所有Subject、且负责进行认证和授权、及会话、缓存的管理。

Authenticator:认证器,负责主体认证的,这是一个扩展点,如果用户觉得Shiro默认的不好,可以自定义实现;其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

Authrizer:授权器,或者访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

Realm:可以有1个或多个Realm,可以认为是安全实体数据源,即用于获取安全实体的;可以是JDBC实现,也可以是LDAP实现,或者内存实现等等;由用户提供;注意:Shiro不知道你的用户/权限存储在哪及以何种格式存储;所以我们一般在应用中都需要实现自己的Realm;

SessionManager:如果写过Servlet就应该知道Session的概念,Session呢需要有人去管理它的生命周期,这个组件就是SessionManager;而Shiro并不仅仅可以用在Web环境,也可以用在如普通的JavaSE环境、EJB等环境;所有呢,Shiro就抽象了一个自己的Session来管理主体与应用之间交互的数据;这样的话,比如我们在Web环境用,刚开始是一台Web服务器;接着又上了台EJB服务器;这时想把两台服务器的会话数据放到一个地方,这个时候就可以实现自己的分布式会话(如把数据放到Memcached服务器);

SessionDAO:DAO大家都用过,数据访问对象,用于会话的CRUD,比如我们想把Session保存到数据库,那么可以实现自己的SessionDAO,通过如JDBC写到数据库;比如想把Session放到Memcached中,可以实现自己的Memcached SessionDAO;另外SessionDAO中可以使用Cache进行缓存,以提高性能;

CacheManager:缓存控制器,来管理如用户、角色、权限等的缓存的;因为这些数据基本上很少去改变,放到缓存中后可以提高访问的性能

Cryptography:密码模块,Shiro提高了一些常见的加密组件用于如密码加密/解密的。

二 、shiro和spring集成

我这里用的是 SpringMvc + Mybatis + Shiro 集成,SpringMvc+ Mybatis的集成可参见: SpringMvc+Mybatis整合。Shiro实现过程中的权限等信息会查询数据库,使用的是Mybatis查询,,实现方式参照上面连接,不再赘述,直接介绍Shiro和 Spring的集成。

2.1 web.xml 配置

<filter>

<filter-name>shiroFilter</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

<init-param>

<param-name>targetFilterLifecycle</param-name>

<param-value>true</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>shiroFilter</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>

2.2 在Spring配置文件中添加Shiro的配置

我在springApplication.xml引入了shiro的单独配置文件:

<import resource="classpath:config/aC-shiro.xml"/>

shiro的配置文件如下:

<?xml version="1.0" encoding="UTF-8"?> <beans xmlns="http://www.springframework.org/schema/beans" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:util="http://www.springframework.org/schema/util" xmlns:aop="http://www.springframework.org/schema/aop" xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans-3.2.xsd http://www.springframework.org/schema/aop http://www.springframework.org/schema/aop/spring-aop.xsd http://www.springframework.org/schema/util http://www.springframework.org/schema/util/spring-util.xsd" default-lazy-init="true"> <description>Shiro安全配置</description> <!-- 使用默认的WebSecurityManager --> <bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager"> <property name="realm" ref="MyShiroDbRealm" /> <!-- cacheManager,集合spring缓存工厂 --> <!-- <property name="cacheManager" ref="shiroEhcacheManager" />--> </bean> <!-- 項目自定义的Realm, 所有accountService依赖的dao都需要用depends-on声明 --> <bean id="MyShiroDbRealm" class="com.ass.shiro.service.MyShiroDbRealm"> <!-- <property name="accountService" ref="accountService"/> --> </bean> <!-- Shiro Filter 提示: org.apache.shiro.spring.web.ShiroFilterFactoryBean 的 id 名称必须和 web.xml 的 filter-name 一致 --> <bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean"> <!-- shiro的核心安全接口 --> <property name="securityManager" ref="securityManager" /> <!-- 要求登录时的链接 --> <property name="loginUrl" value="/login.do" /> <!-- 登陆成功后要跳转的连接 --> <property name="successUrl" value="/"/> <!-- 没有权限要跳转的链接 --> <property name="unauthorizedUrl" value="/unauthorized.do" /> <!-- shiro连接约束配置,在这里使用自定义的 从数据库中动态获取资源 --> <property name="filterChainDefinitionMap" ref="chainDefinitionSectionMetaSource" /> <!-- 上面的标签从数据库中取权限信息, 下面的标签的权限信息就卸载xml文件里面,选择一种使用即可 --> <!-- [上行的配置的覆盖下行的配置的] <property name="filterChainDefinitions"> <value> /login.do = authc /favicon.ico = anon /logout.do = logout /images/** = anon /css/** = anon /common/system/index.jsp = authc /common/ueditor/** = anon /common/** = anon /door/** = anon /dwr/** = anon / = anon /core/** = anon /push/** = anon /** = anon </value> </property> --> </bean> <!-- 自定义对 shiro的连接约束,结合shiroSecurityFilter实现从数据库中动态获取资源, 默认的连接配置 --> <bean id="chainDefinitionSectionMetaSource" class="com.ass.shiro.service.ChainDefinitionSectionMetaSource"> <property name="filterChainDefinitions"> <value> <!-- --> /login.do = authc /favicon.ico = anon /logout.do = logout /images/** = anon /css/** = anon /common/js/jquery-1.10.2.min.js = anon /selectOption.do = roles[index] /index.jsp = perms[index:index] <!-- /** = authc --> <!-- authc必须是验证过的,不能是"remember me", 而user可以是"remember me",只要Subject包含principal就行。 --> <!-- anon: 例子/admins/**=anon 没有参数,表示可以匿名使用。 authc: 例如/admins/user/**=authc表示需要认证(登录)才能使用,没有参数 authcBasic:例如/admins/user/**=authcBasic没有参数表示httpBasic认证 user:例如/admins/user/**=user没有参数表示必须存在用户,当登入操作时不做检查 roles:例子/admins/user/**=roles[admin],参数可以写多个,多个时必须加上引号,并且参数之间用逗号分割,当有多个参数时,例如admins/user/**=roles["admin,guest"],每个参数通过才算通过,相当于hasAllRoles()方法。 perms:例子/admins/user/**=perms[user:add:*],参数可以写多个,多个时必须加上引号,并且参数之间用逗号分割,例如/admins/user/**=perms["user:add:*,user:modify:*"],当有多个参数时必须每个参数都通过才通过,想当于isPermitedAll()方法。 rest: 例子/admins/user/**=rest[user],根据请求的方法,相当于/admins/user/**=perms[user:method] ,其中method为post,get,delete等。 ssl:例子/admins/user/**=ssl没有参数,表示安全的url请求,协议为https port: 例子/admins/user/**=port[8081],当请求的url的端口不是8081是跳转到schemal://serverName:8081?queryString,其中schmal是协议http或https等,serverName是你访问的host,8081是url配置里port的端口,queryString 是你访问的url里的?后面的参数。 注:anon,authcBasic,auchc,user是认证过滤器, perms,roles,ssl,rest,port是授权过滤器 --> </value> </property> </bean> <!-- 用户授权信息Cache, 采用EhCache <bean id="shiroEhcacheManager" class="org.apache.shiro.cache.ehcache.EhCacheManager"> <property name="cacheManagerConfigFile" value="/WEB-INF/config/ehcache/ehcache-shiro.xml"/> </bean> --> <!-- 保证实现了Shiro内部lifecycle函数的bean执行 --> <bean id="lifecycleBeanPostProcessor" class="org.apache.shiro.spring.LifecycleBeanPostProcessor"/> <!-- 注解 使用方式,暂时为用到。下面方式没有验证。 <aop:aspectj-autoproxy proxy-target-class="true" /> <bean class="org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor"> <property name="securityManager" ref="securityManager"/> </bean> --> </beans>

<bean id="chainDefinitionSectionMetaSource" class="com.ass.shiro.service.ChainDefinitionSectionMetaSource">

会在项目启动的时候从数据库中加载权限信息。

权限:

一个人拥有多个角色, 一个角色包含多个权限,人和角色1对多,角色和权限1对多。

对应数据库表:

t_user:用户表

t_user_role:用户 角色中间表

t_role:角色表

t_role_permission:角色权限中间表

t_permission:权限表

com.ass.shiro.service.ChainDefinitionSectionMetaSource

2.3 类自动读取数据库中权限信息的实现方式

package com.ass.shiro.service; import java.util.HashMap; import java.util.List; import java.util.Map; import javax.annotation.Resource; import org.apache.shiro.config.Ini; import org.apache.shiro.config.Ini.Section; import org.apache.shiro.util.CollectionUtils; import org.apache.shiro.web.config.IniFilterChainResolverFactory; import org.springframework.beans.BeansException; import org.springframework.beans.factory.FactoryBean; import org.springframework.beans.factory.annotation.Autowired; import org.springframework.stereotype.Component; import com.ass.common.generated.dao.TPermissionMapper; import com.ass.common.generated.model.TPermission; import com.ass.common.generated.model.TPermissionExample; import com.ass.common.utils.StringUtil; /** * 借助spring {@link FactoryBean} 对apache shiro的premission进行动态创建 动态的从数据库中读取权限信息 * * @author wangt * */ @Component public class ChainDefinitionSectionMetaSource implements FactoryBean<Ini.Section> { public static int i; // shiro默认的链接定义 写在xml上的。 private String filterChainDefinitions; @Resource private TPermissionMapper tPermissionMapper; /** * 通过filterChainDefinitions对默认的链接过滤定义 * * @param filterChainDefinitions * 默认的接过滤定义 */ public void setFilterChainDefinitions(String filterChainDefinitions) { this.filterChainDefinitions = filterChainDefinitions; } @Override public Section getObject() throws BeansException { Ini ini = new Ini(); // 加载默认的url ini.load(filterChainDefinitions); System.out.println(filterChainDefinitions); /*1加载类似以下的信息 /login.do = authc /favicon.ico = anon /logout.do = logout /selectOption.do = roles[index] /index.jsp = perms[index:index] /testDwr.jsp = perms[index:testdwr] 2 循环数据库资源的url for (Resource resource : resourceDao.getAll()) { if(StringUtils.isNotEmpty(resource.getValue()) && StringUtils.isNotEmpty(resource.getPermission())) { section.put(resource.getValue(), resource.getPermission()); } } 加载数据库t_permission 的 value 和 permission组成类似1的格式 , 若要这样使用, permission 需要---> perms[permission] */ Ini.Section section = ini.getSection(Ini.DEFAULT_SECTION_NAME); //查询数据库中所有的 路径对应需要的权限. TPermissionExample example = new TPermissionExample(); example.createCriteria().andPermissionIsNotNull().andValueIsNotNull().andNameIsNotNull(); List<TPermission> lst = tPermissionMapper.selectByExample(example); for(TPermission per : lst){ //访问某一路径,需要对应的权限 if(StringUtil.isNotEmpty(per.getValue())&&StringUtil.isNotEmpty(per.getPermission())) section.put(per.getValue(), "perms["+per.getPermission()+"]"); } //section.put("/testDwr.jsp", "perms[index:testdwr]");///testDwr.jsp = perms[index:testdwr] /*//因为顺序原因, 把/**放到最后 * [上面的配置覆盖下面的配置] * 把("/**", "authc") 放在 ("/testDwr.jsp", "perms[index:testdwr]") 上面, * /testDwr.jsp 就只需要登录, 不需要perms[index:testdwr]权限了 */ section.put("/**", "anon"); for(String s : section.keySet()){ System.out.println(s + "----"+ section.get(s)+"-----------section"); } return section; } @Override public Class<?> getObjectType() { return Section.class; } @Override public boolean isSingleton() { return true; } }

t_permission表的数据格式:

2.4 Shiro 认证 授权

在shiro的xml配置文件有配置,认证授权的类:MyShiroDbRealm

package com.ass.shiro.service; import java.util.HashSet; import java.util.List; import java.util.Set; import javax.annotation.PostConstruct; import javax.annotation.Resource; import org.apache.commons.logging.Log; import org.apache.commons.logging.LogFactory; import org.apache.shiro.authc.AuthenticationException; import org.apache.shiro.authc.AuthenticationInfo; import org.apache.shiro.authc.AuthenticationToken; import org.apache.shiro.authc.SimpleAuthenticationInfo; import org.apache.shiro.authc.UsernamePasswordToken; import org.apache.shiro.authc.credential.HashedCredentialsMatcher; import org.apache.shiro.authz.AuthorizationInfo; import org.apache.shiro.authz.SimpleAuthorizationInfo; import org.apache.shiro.realm.AuthorizingRealm; import org.apache.shiro.subject.PrincipalCollection; import org.apache.shiro.util.ByteSource; import org.springframework.stereotype.Component; import org.springside.modules.utils.Encodes; import com.ass.common.generated.model.TUser; import com.ass.common.service.AccountService; import com.ass.common.service.AccountServiceImpl; import com.ass.common.utils.StringUtil; import com.ass.shiro.dto.CurUser; /** * * @author wangt 2014年11月17日 下午6:06:41 */ @Component public class MyShiroDbRealm extends AuthorizingRealm { protected final Log logger = LogFactory.getLog(getClass()); @Resource protected AccountService accountService; /** * 认证回调函数,登录时调用. 获取认证信息added by wangt */ @Override protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authcToken) throws AuthenticationException { UsernamePasswordToken token = (UsernamePasswordToken) authcToken; TUser tUser = accountService.findUserByLoginName(token.getUsername()); if (tUser != null) { byte[] salt = Encodes.decodeHex(tUser.getSalt()); //设置同级,下级查询权限 boolean siblingQuery = accountService.haveSiblingQuery(tUser.getId()); boolean lowerQuery = accountService.haveLowerQuery(tUser.getId()); String queryLevel = "none"; if(siblingQuery == true && lowerQuery == true){ queryLevel = "all"; } if(siblingQuery == true && lowerQuery == false){ queryLevel = "sibling"; } if(siblingQuery == false && lowerQuery == true){ queryLevel = "lower"; } SimpleAuthenticationInfo s = new SimpleAuthenticationInfo(new CurUser(tUser,queryLevel),tUser.getPassword(), ByteSource.Util.bytes(salt), getName()); return s; } else { return null; } } /** * 授权查询回调函数, 进行鉴权但缓存中无用户的授权信息时调用. 获取授权信息 added by wangt */ @Override protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) { CurUser curUser = (CurUser) principals.getPrimaryPrincipal(); //此处获取用户权限的List List<String> lst = accountService.getPermissionsByUserid(curUser.getId()); SimpleAuthorizationInfo info = new SimpleAuthorizationInfo(); // 设置用户的权限 info.addStringPermissions(lst); //获得用户所有的角色 Set<String> roles = new HashSet<String>(); for(String str : lst){ if(StringUtil.isNotBlank(str)){ roles.add(StringUtil.split(str,":")[0]); } } //设置角色 实际使用尽量用权限。 info.addRoles(roles); logger.info(curUser.getLoginName()); for(String s : roles){ logger.info("包含的role-->"+s); } for(String s : lst){ logger.info("包含的permission-->"+s); } return info; } /** * 设定Password校验的Hash算法与迭代次数. */ @PostConstruct public void initCredentialsMatcher() { HashedCredentialsMatcher matcher = new HashedCredentialsMatcher(AccountServiceImpl.HASH_ALGORITHM); matcher.setHashIterations(AccountServiceImpl.HASH_INTERATIONS); setCredentialsMatcher(matcher); } }

另外说明:

如果在jsp页面上使用shiro的标签,每一个标签都会访问一次shiro的授权函数,所以建议shiro的授权函数查询的时候做一下缓存,自己写一个map就好.

getPermissionsByUserid(String id) 查询权限的方法

缓存实现方式如下:

package com.ass.common.service; import java.util.ArrayList; import java.util.HashMap; import java.util.List; import java.util.Map; import javax.annotation.Resource; import org.springframework.stereotype.Component; import org.springframework.stereotype.Service; import org.springframework.transaction.annotation.Transactional; import org.springside.modules.security.utils.Digests; import org.springside.modules.utils.Encodes; import com.ass.base.service.BaseServiceImpl; import com.ass.common.generated.dao.TUserMapper; import com.ass.common.generated.model.TUser; import com.ass.common.generated.model.TUserExample; import com.ass.common.utils.StringUtil; import com.ass.log.service.UserLogService; //Spring Service Bean的标识. @Service public class AccountServiceImpl extends BaseServiceImpl implements AccountService{ //@Resource //private AuthorityService authorityService; @Resource private TUserMapper tUserMapper; @Resource private CommonService commonService; @Resource private UserLogService userLogService; /** 加密策略 */ public static final String HASH_ALGORITHM = "SHA-1"; /** 迭代次数 */ public static final int HASH_INTERATIONS = 1024; /** 盐长 */ private static final int SALT_SIZE = 8; /** * 保存新建用户以及其角色 * @param tUser * @param roles * @author wangt 2014年11月27日 下午5:32:19 */ public void saveUser(TUser tUser, String[] roles) { // 设定安全的密码,生成随机的salt并经过1024次 sha-1 hash if (StringUtil.isNotEmpty(tUser.getPassword())) { encryptPassword(tUser); } //设置t_organization_code String sql2 = "select code from t_organization where id = "+tUser.gettOrganizationId(); Map<String, Object> mp = commonService.selectOneBySql(sql2); tUser.settOrganizationCode(StringUtil.getString(mp.get("code"))); tUserMapper.insertSelective(tUser); //设置角色 if(null != roles){ for(String s : roles){ String sql = "insert into t_user_role set t_user_id = "+tUser.getId()+", t_role_id = "+ s; commonService.insertBySql(sql); } } //记录日志,暂不使用 TODO //userLogService.addUser(tUser); } //更新密码 @Override public void updatePassword(TUser u){ if (StringUtil.isNotEmpty(u.getPassword())) { encryptPassword(u); } tUserMapper.updateByPrimaryKeySelective(u); } /** * 保存编辑后的用户信息以及角色 * @param tUser * @param roles * @author wangt 2014年11月27日 下午5:32:44 */ public void editUser(TUser tUser, String[] roles){ if (StringUtil.isNotEmpty(tUser.getPassword())) { encryptPassword(tUser); } //记录日志 暂不使用 TODO //userLogService.editUser(tUser); //设置t_organization_code String sql2 = "select code from t_organization where id = "+tUser.gettOrganizationId(); Map<String, Object> mp = commonService.selectOneBySql(sql2); tUser.settOrganizationCode(StringUtil.getString(mp.get("code"))); tUserMapper.updateByPrimaryKeySelective(tUser); String sqld = "delete from t_user_role where t_user_id = "+tUser.getId(); commonService.deleteBySql(sqld); //设置角色 if(null !=roles){ for(String s : roles){ String sql = "insert into t_user_role set t_user_id = "+tUser.getId()+", t_role_id = "+ s; commonService.insertBySql(sql); } } } private HashMap<Long, List<String>> permissionMaps = new HashMap<Long, List<String>>(); /** * 获得用户的所有权限 的permission * 传null为当前登录人 * @param id * @return List<String> */ public List<String> getPermissionsByUserid(Long id) { if(id == null){ id = this.getUser().getId(); } //防止每次访问这个方法都要查询数据库 if (!permissionMaps.containsKey(id) || permissionMaps.get(id) == null ) { this.reloadPermissionMaps(id); } return this.permissionMaps.get(id); } private void reloadPermissionMaps(Long id){ //数据库中存 admin:add, String sql = "select distinct p.permission permission_ from t_user u " + " left join t_user_role ur on ur.t_user_id=u.id " + " left join t_role_permission rp on rp.t_role_id=ur.t_role_id " + " left join t_permission p on p.id = rp.t_permission_id " + " where p.pid!=0 and u.id = "+id; List<Map<String, Object>> lst = commonService.selectBySql(sql); List<String> ls = new ArrayList<String>(); for(int i=0; i<lst.size(); i++){ ls.add(StringUtil.getString(lst.get(i).get("permission_"))); } this.permissionMaps.put(id, ls); } /** * 获得用户的所有权限 的id * 传null为当前登录人 * @param id * @return * @author wangt 2014年11月27日 下午9:44:03 */ public List<String> getPermissionIdsByUserid(Long id) { if(id == null){ id = this.getUser().getId(); } String sql = "select distinct p.id id_ from t_user u " + " left join t_user_role ur on ur.t_user_id=u.id " + " left join t_role_permission rp on rp.t_role_id=ur.t_role_id " + " left join t_permission p on p.id = rp.t_permission_id " + " where p.pid!=0 and u.id = "+id; List<Map<String, Object>> lst = commonService.selectBySql(sql); List<String> ls = new ArrayList<String>(); for(int i=0; i<lst.size(); i++){ ls.add(StringUtil.getString(lst.get(i).get("id_"))); } return ls; } /** * 判断是否是管理员 * 传null为当前登录人 * @param id * @return * @author wangt 2014年11月27日 下午9:50:15 */ public boolean isAdmin(Long id){ if(id == null){ id = this.getUser().getId(); } List<String> allPermissionId = this.getPermissionIdsByUserid(id); if(allPermissionId.contains(this.getProp("admin_permission"))){ return true; } return false; } /** * 判断是否有同级查询权限 * 传null为当前登录人 * @param id * @return * @author wangt 2014年11月27日 下午9:50:15 */ public boolean haveSiblingQuery(Long id){ if(id == null){ id = this.getUser().getId(); } List<String> allPermissionId = this.getPermissionIdsByUserid(id); if(allPermissionId.contains(this.getProp("query_the_sibling"))){ return true; } return false; } /** * 判断是否有查询下级的权限 * 传null为当前登录人 * @param id * @return * @author wangt 2014年11月27日 下午9:53:12 */ public boolean haveLowerQuery(Long id){ if(id == null){ id = this.getUser().getId(); } List<String> allPermissionId = this.getPermissionIdsByUserid(id); if(allPermissionId.contains(this.getProp("query_the_lower"))){ return true; } return false; } /** * 通过登录名获得用户 * @param LoginName * @return * @author wangt 2014年11月27日 下午5:33:06 */ public TUser findUserByLoginName(String LoginName) { //适用于所用的单表操作 //比如在业务层里面是 TUserExample example = new TUserExample(); //未删除的用户 example.createCriteria().andLoginNameEqualTo(LoginName).andIsdeleteEqualTo(0); List<TUser> userList = tUserMapper.selectByExample(example); if(userList.size() > 0){ return userList.get(0); }else{ return null; } } /** * 设定安全的密码,生成随机的salt并经过1024次 sha-1 hash */ private void encryptPassword(TUser TUser) { byte[] salt = Digests.generateSalt(SALT_SIZE); TUser.setSalt(Encodes.encodeHex(salt)); byte[] hashPassword = Digests.sha1(TUser.getPassword().getBytes(),salt, HASH_INTERATIONS); TUser.setPassword(Encodes.encodeHex(hashPassword)); } }

对应的实体类和shiro的下面配置中配置的对应页面不再讲解了~

<!-- 要求登录时的链接 --> <property name="loginUrl" value="/login.do" /> <!-- 登陆成功后要跳转的连接 --> <property name="successUrl" value="/"/> <!-- 没有权限要跳转的链接 --> <property name="unauthorizedUrl" value="/unauthorized.do" />

-------------------------------------------

参考: