实验 SQL注入

实验介绍

SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术。通过把SQL命令插入到Web表单提交框、输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令。

在这个实验中,我们使用的web应用程序称为Collabtive。我们禁用Collabtive的若干防护措施,这样我们就创建了一个容易受到SQL注入攻击的Collabtive版本。经过我们的人工修改,我们就可以通过实验分析许多web开发人员的常见错误与疏忽。在本实验中学生的目标是找到方法来利用SQL注入漏洞实施攻击,并通过掌握的技术来阻止此类攻击的发生。

环境搭建

启动mysql:

sudo mysqld_safe

注意启动后程序不会退出,可以打开新的终端执行后续命令。

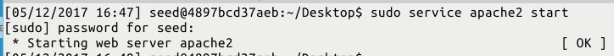

启动Apache:

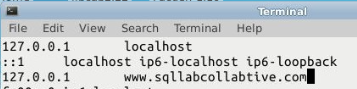

配置DNS:

sudo vim /etc/hosts

配置网站文件:

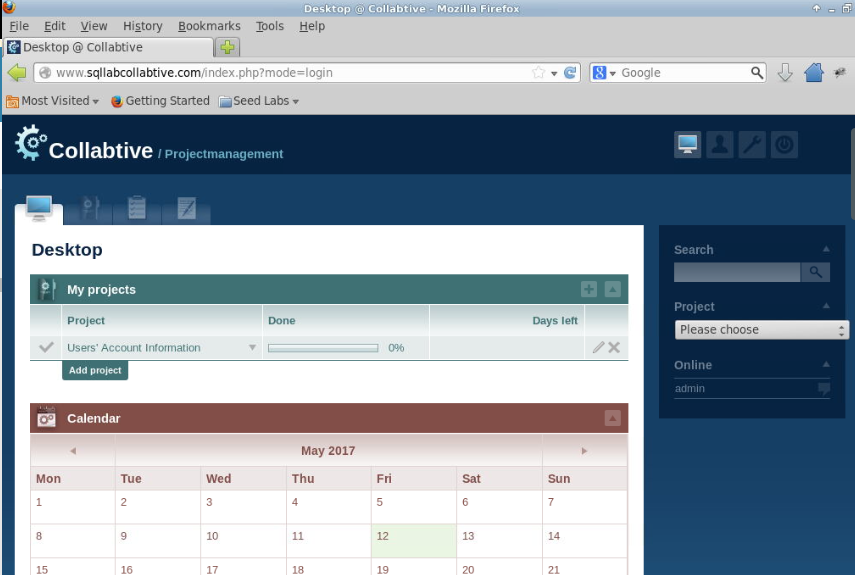

访问测试

http://www.sqllabcollabtive.com

用户名:admin;密码:admin

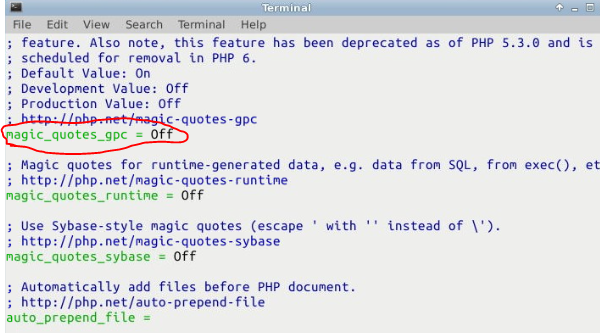

关闭php配置策略:

sudo vim /etc/php5/apache2/php.ini

把magic_quotes_gpc=On 改为 magic_quotes_gpc = Off

lab1 select语句的sql注入

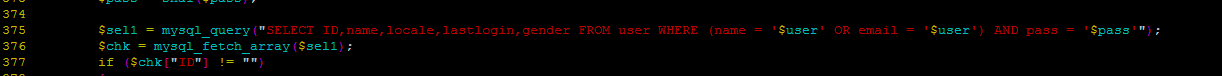

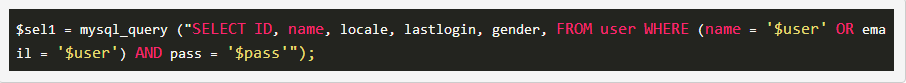

查看登陆验证文件:

sudo vim /var/www/SQL/Collabtive/include/class.user.php

找到其中第375行

这一句就是我们登录时,后台的sql语句;我们可以构造一个语句,在不知道密码的情况下登陆;

修改完后重启一下服务器:

sudo service apache2 restart

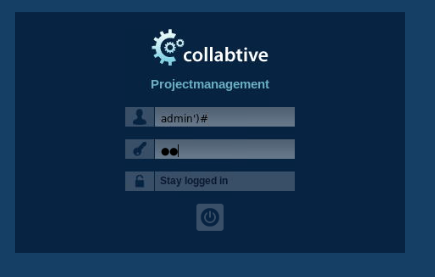

点击登陆以后,我们就可以绕过密码直接登录:

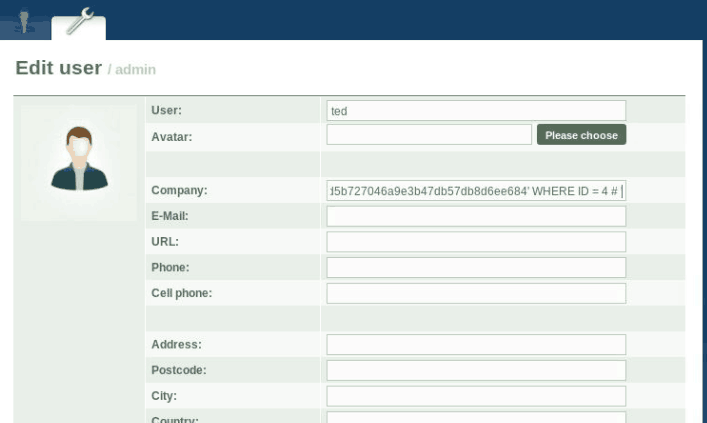

lab2 update语句的sql注入

学习进度条

完成SQL注入实验

||||||||||||||

|:--|:--|:--|:--|

| |视频学习(新增/累计)|教材学习|博客量(新增/累计)|

|目标|38个视频|12章(网络攻击技术与实践)| |

|第一周|(实验楼学习)|(实验楼学习)|1/1|

|第二周|5/5|第1、2章|1/2|

|第三周|5/10|第3章|1/3|

|第四周|5/15|第4章|1/4|

|第五周|5/20|第11、12章|1/6|

|第六周|5/25|第5、6章|1/7|

|第七周|5/30|第7章|1/8|

|第八周|5/35|第8章|1/9|

|第九周|3/38|第9、10章|1/10|

|第十周|0/38|实验|1/11|

|第十一周|0/38|实验|1/12|