任务35:JWT 认证授权介绍

应用场景主要是移动端或者PC端前后分离的场景

直接对客户端API的请求

例如访问admin/Index 没有权限返回403.

需要客户端手动的再发动请求,这是一个拿token的请求,需要你传过去用户名或者密码之类的,返回一个token给客户端,这和token是json格式的,可以用这个token把它放到header或者authorize里面

放到http头里面。

校验token访问到/Admin/Index

和Cookie-Base不同的是没有302的跳转方式。它是客户端手动来完成的

jwt实际上一段字符串,这段字符串实际上包含了三段信息

这三段信息包含了header、Payload、Signature

header实际上是json的对象

alg是加密方式,type类型基本上是不会变的

这个算法可以变,算法主要是对header和Payload进行加密

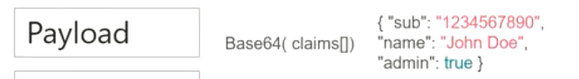

payload是token的主体,实际上就是Claim的数组

signature实际上就是:

base64的header和base64的playload和密钥进行加密

这个字符串可以在我们的jwt的官方网站上

如果您觉得阅读本文对您有帮助,请点一下“推荐”按钮,您的“推荐”将是我最大的写作动力!欢迎各位转载,但是未经作者本人同意,转载文章之后必须在文章页面明显位置给出作者和原文连接,否则保留追究法律责任的权利。

CSS——display和float

jQuery对象与dom对象相互转换

jQuery选择器

CSS样式表继承详解

CSS position relative absolute fixed

HTML——选择器

2018-03-30

IDEA检出SVN项目

IDEA快捷键