一、实验目的

1.加深并消化本课程授课内容,复习所学过的互联网搜索技巧、方法和技术;

2.了解并熟悉常用的网络嗅探方式,掌握常用抓包软件的使用方法和过滤技巧,能够对给定的数据包分析网络基本行为;掌握ARP欺骗的基本原理,以及基于ARP欺骗的DNS攻击方式;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用office2003或2007、CAIN、Wireshark等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、Wireshark、CAIN。

工具下载地址:

CAIN https://pan.baidu.com/s/19qDb7xbj1L_2QnoPm71KzA

Wireshark 链接:https://pan.baidu.com/s/1BeXghjVV9Mll_cAmeMCTPg 密码:mbpv

迷你FTP https://pan.baidu.com/s/16ms4hXVOmMHhDEe3WraRHQ

NetworkMiner https://pan.baidu.com/s/14e3VluLPjWFKxqNhdpYO9Q

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

第一部分 ARP欺骗

1.两个同学一组,进行实验拓扑环境如下图所示。

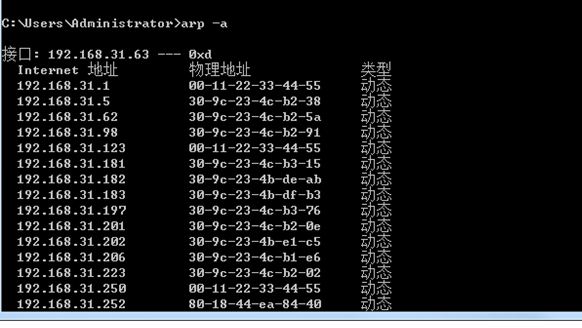

2.欺骗攻击前后,通过Arp-a命令验证欺骗是否成功(附截图)

3.欺骗过程中,在主机A开启Wireshark进行抓包,分析APR欺骗攻击过程中的数据包特点。(附截图)

4.欺骗过程中,在主机C开启Wireshark进行抓包,分析FTP协议的登录过程(附流程图)

5.欺骗完成后,主机C成功获取FTP用户名和密码(附截图)

ARP欺骗攻击过程展示

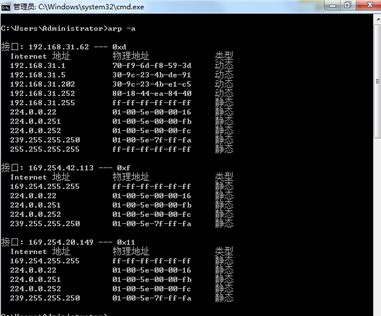

查询受害主机被欺骗前的状态

ARP欺骗前192.168.31.62机正常缓存表

ARP欺骗前192.168.31.63机正常缓存表

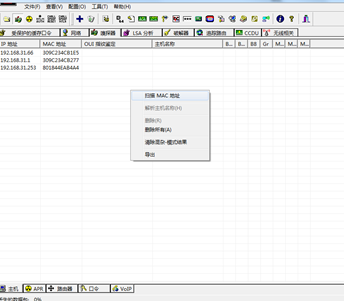

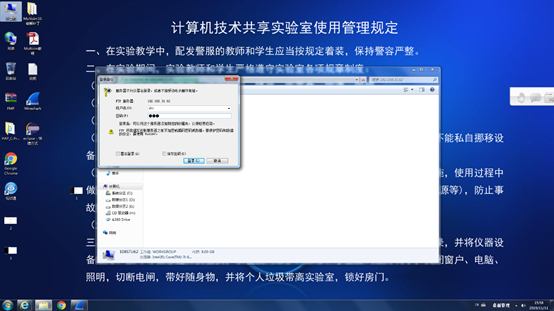

2、在192.168.31.62号机器上运行cain,选择要嗅探的网卡

3、配置网卡设置,这里选择第一个网卡。

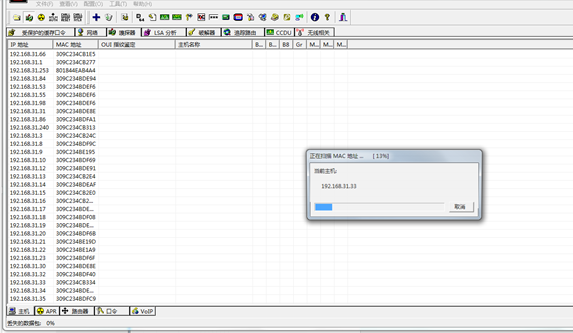

激活嗅探器,在嗅探器标签下选择下方主机,在空白处右键,选择扫描mac地址。

弹出地址范围选择直接默认,点击扫描

扫描后点击下方arp选项,在空白处点击上面+号

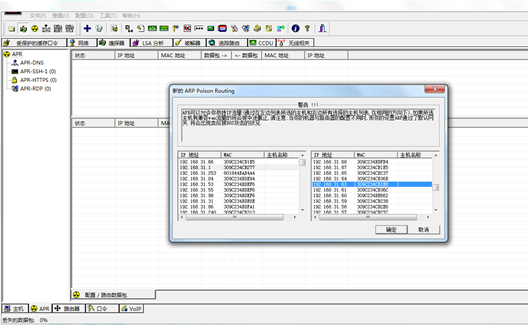

左边选择网关,右面选择欺骗目标主机

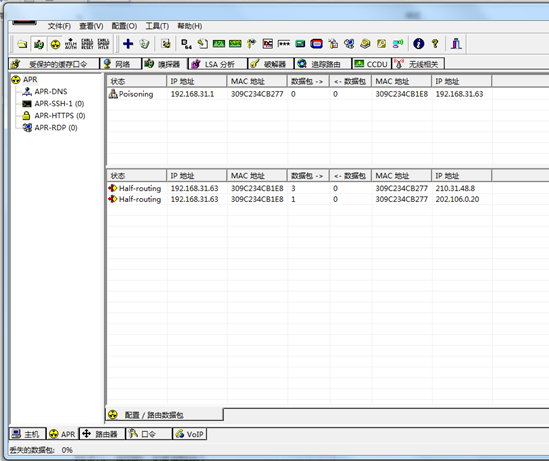

确定后点击上方开始进行嗅探。

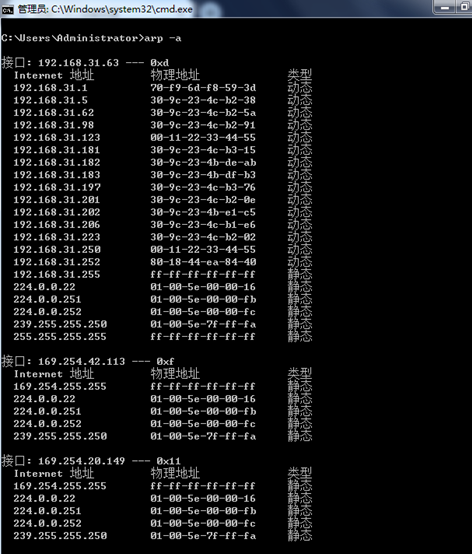

4、下图为欺骗开始后在192.168.31.63机器上用arp –a命令查询本机arp缓存表的情况,会发现缓存表中的网关对应的MAC地址变成了我预设的值(第一行)。

登录FTP和邮箱的过程没有展示。

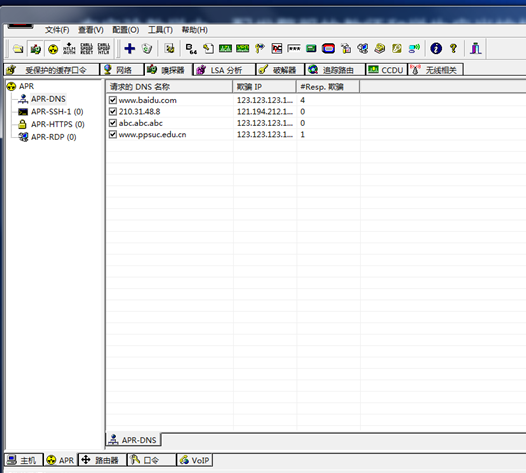

第二部分 DNS

1. 两个同学一组,A和B。

2.A同学正常访问网站www.ppsuc.edu.cn

3.B同学扮演攻击者,设计攻击方法,使用CAIN,通过DNS欺骗的方式,让A同学访问www.ppsuc.edu.cn网址的时候,访问到另外一台机器上的伪造网站

重点步骤

在CAIN中添加DNS欺骗选项

欺骗成功后,在被害机器上查看www.ppsuc.edu.cn的IP 查看是否被解析到了,指定的IP地址上。

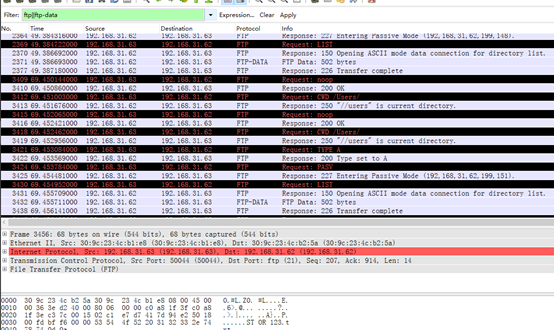

第三部分 FTP协议分析

1. 两个同学一组,A和B。

2.A同学架设FTP服务器,并设置用户名和密码,例如gao / gao

3.B同学在机器中安装Wireshark,并将其打开;之后用用户名和密码登陆A同学的FTP服务器,并上传一张图片。

4.B同学停止Wireshark抓包,并和A同学一起分析数据包中的FTP登录过程,还原登录用户名和密码,以及上传文件。

答:在192.168.31.62上开启FTP服务。

用192.168.31.63打开wireshark并进行访问、抓包。对抓取的数据包进行分析。过滤出与ftp有关的数据包。

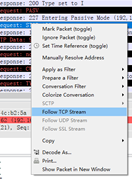

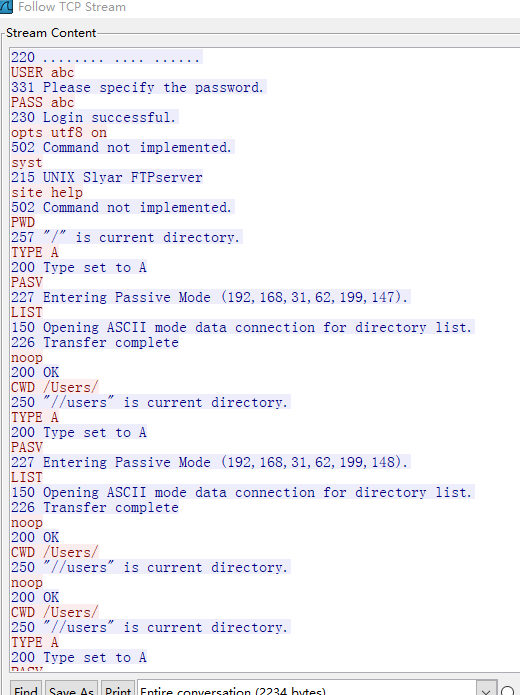

选取有价值的数据包追踪TCP流

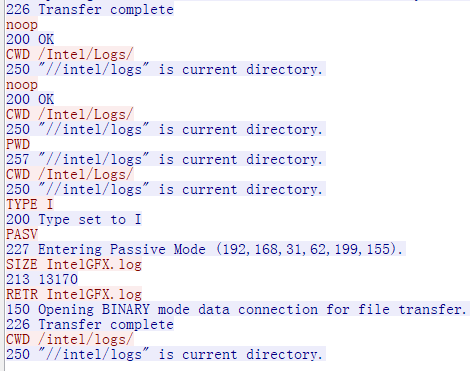

分析出在该段操作中FTP服务器用户名和密码都是abc.用户访问FTP服务器,上传了123.txt文件,下载了IntelGFX.log文件。

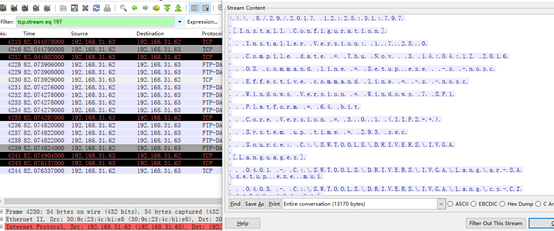

还原FTP传输文件:

选择ftp-data类型数据包,右击跟踪TCP流。

选择Save As并重命名为正确名称。还原出原始文件。