20159206《网络攻防实践》第六周学习总结

教材学习内容总结

本周教材主要学习了第五章和第六章。

第五章主要讲了TCP/IP网络协议攻击。从安全属性来看,机密性,完整性和可用性构成了网络安全的三个基本属性。在网络通信中,攻击者可以采取了如下四种基本的攻击模式,包括截获、中断、篡改与伪造。网络层协议攻击包括IP源地址欺骗、ARP欺骗、ICMP路由重定向攻击。传输层协议攻击包括RST攻击、会话劫持攻击、SYN Flood拒绝服务攻击、UDP Flood拒绝服务攻击。最后教材介绍了了攻击防范措施,并对下一代互联网协议IPv6提出展望。

第六章主要讲了网络安全防范技术。为保障信息的机密性、完整性和可用性,信息安全领域提出了一系列的安全模型来指导信息系统安全体系建设。之后教材介绍了防火墙技术,防火墙可以在网络协议栈的各个层次上实施网络访问控制机制,对网络流量和访问进行检查和控制,但防火墙并不能应对所有的网络安全威胁。接下来教材介绍了网络检测技术与系统包括了入侵检测技术和相应的工具Snort的功能和使用。最后教材介绍了网络安全事件响应技术。

视屏学习内容总结

本周学习了视频21-25。

这些视频主要介绍了一些在线和离线破解工具,可以破解HASH、SSH服务、数据库密码、系统账户密码和WIFI密码等。

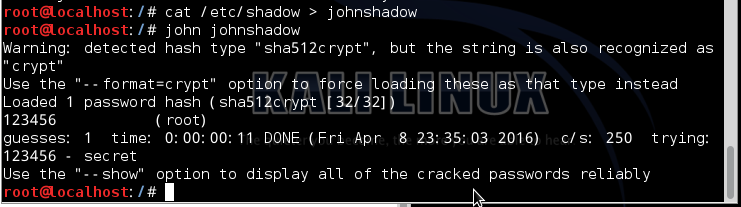

下面就John the ripper工具的使用进行演示。

1、获取shadow文件内容并保存:/# cat /etc/shadow > johnshadow

2、针对shadow文件进行破解,得出结果

3、由结果得知本机的root账户密码为123456

学习进度条

第五周进度

上周目标完成情况良好

教材:第十一、十二章

视频:16-20