随着网络的蓬勃发展,伴随而来的是愈来愈多的新型态威胁出现.现今随处可见的勒索病毒便是最好的例子.在现实世界中,如果有人偷了你/妳的东西,要求必须付钱才能赎回,你/妳可以报警处理.但网络世界无国界,加上犯罪者引用匿踪技术,使得追查困难,一旦不幸文件遭到加密,即使付了赎金也不见得就能救回资料.

现今有太多的所谓自保之道,像是"不要任意开启可疑的文件"、"不要点击莫名的网页或广告",这些建议不是不好,只是人嘛,总是有不小心的时候.更何况有些东西看起来是那么的"正式",有模有样,想要教人不去点就都很难~

还有一个最中肯的建议,那就是备份,而且是off-line的备份,才不会连备份都遭殃.这绝对是终极之道没错.那有没有更"积极"一点的防治之道呢?市面上充斥了各种号称可以侦测出这类威胁的设备或软件,但千万不要被华丽的词藻给冲昏了头,理智的看法是,它们可能可以发现已知的恶意软件,因为已有了该样本的pattern,但还没问世的恶意软件呢???就不敢保证必然能"看"的到吧???

接下来才要进入正题,与其投注大笔金额去购买网关型设备或端点防护软件,不如以简易工具进行实时监控来的好.若有异状便可立即察觉,进行必要处理.要用上哪些工具呢?

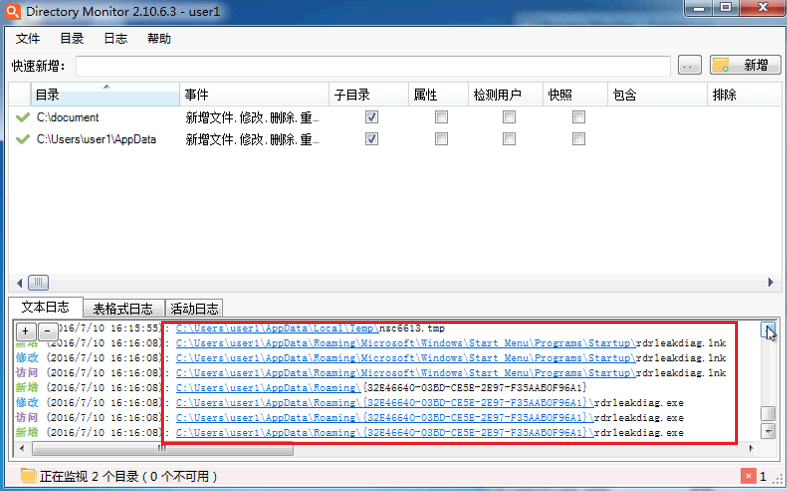

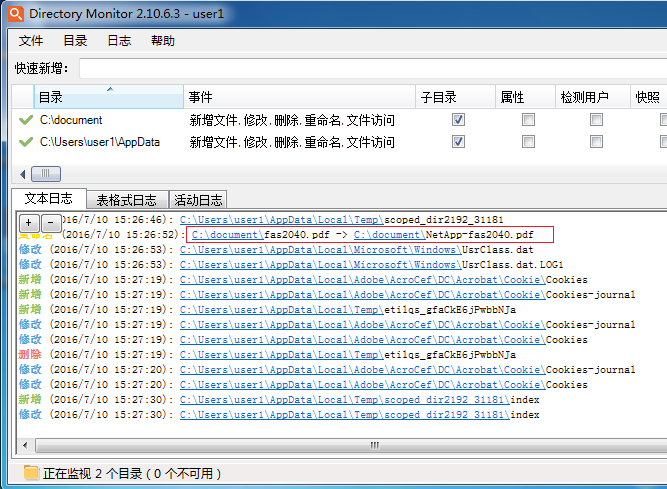

1.Directory Monitor - 监控目录下的子目录及文件变化

2.Process Monitor - 监控文件及注册表的变化

3.TCP View - 监控网络联机状况

没错,这些就够了,只要留意一个重点,那就是所监控的目录要包括个人家目录下的temp目录.因为,这类目录本是隐藏目录,即使有取消隐藏,也会因为目录很深,平常大家也不会没事来这里逛,因此容易成为恶意软件的藏身之处.另外,也要将重要文件的目录纳入监控范围之中,如下图所示,刻意更改文件名称,也能实时监控查看.

因此,养成好习惯,在开机后,即启动上述3个监控工具进行实时监控,一旦有异常,便能实时发现,进行必要处置,便能使损害降至最低.若还是不放心,干脆改用Mac或Linux,再放个Windows的VM来搭配用也不错~

也许有人会说,那Mac及Linux也已经有了勒索病毒,还算安全吗?如同我一再强调的,安全总是相对来说而非绝对. 再说白一点好了,你/妳可曾想过具有"隐身"能力的恶意程序,在Windows资源管理器中或任务管理器中都看不到它,而且它还可以规避UAC,若你/妳想执行netstat查看有无异常时,恶意程序还会自行暂时停止动作,更可怕的是,它还能和各家防毒软件和平共处,相安无事...那你/妳还会敢用Windows吗?

只能说此时觉悟也不算太迟~当有心人士针对Windows精心打造一个恶意程序时,你/妳认为身Windows使用者的一般大众,可有能力察觉???别说是一般使用者,就连专业人士恐怕也不见得就能察觉,因为它已可进化到可进行规避.

那有什么方法可以查出呢?万法不离其宗,不论是怎样的恶意程序,都必在内存中现形,因此,可进行内存采集并加以分析,答案就在其中了.

最后给各位看一下实时监控勒索病毒的状况,一旦发现有异常程序现身在暂存目录及改动注册表,就要当机立断进行关机并卸下硬盘进行处理,好在的是,此时重要文件尚未被加密,毕竟数据是无价的,再怎么小心也不为过~