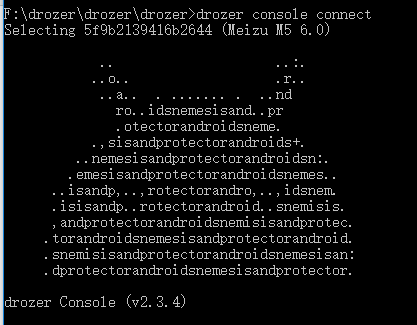

1、在drozer安装目录下执行 drozer console connect 命令

进入drozer,输入 list 或 ls 命令即可查看drozer所有可用模块

2、找到安装包

执行命令:run app.package.list

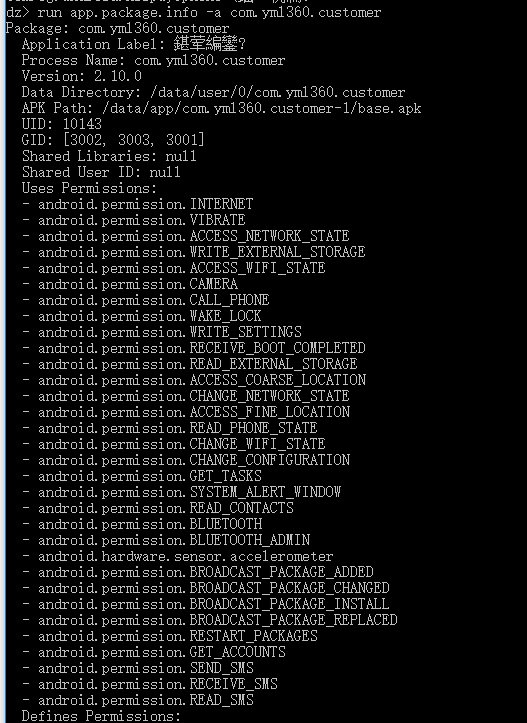

3、所用的包名为:com.yml360.customer

查看程序包信息 执行命令:run app.package.info -a com.yml360.customer

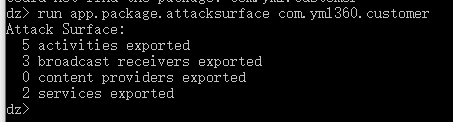

查看攻击面 执行命令: run app.package.attacksurface com.yml360.customer

分析:结果显示了潜在可以利用的组件个数: “exported”表示组件可以被其他App使用。

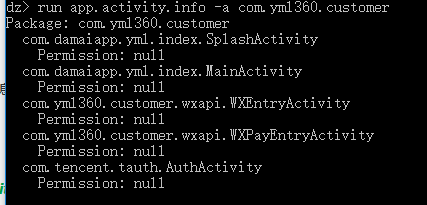

查看并测试组件 执行命令: run app.activity.info -a com.yml360.customer

其他命令如下:查看其他组件的信息

run app.service.info -a com.yml360.customer

run app.broadcast.info -a com.yml360.customer

run app.provider.info -a com.yml360.customer

run app.activity.start --component com.example.attack_apk com.yml360.customer

推荐一个更详细介绍的链接,关于安全测试的:

http://bobao.360.cn/learning/detail/158.html