打开题目,一个文本一个加密压缩包,猜测解密文本就是压缩包密码。

INbRdP5NtO5JWP53rO5JcRbRgQKc+

想了半天也没想到是啥加密,今天看到提示"xx",于是找到XXEncode编码

XXEncode是一种二进制到文字的编码!它跟UUEncode以及Base64编码方法很类似。它也是定义了用可打印字符表示二进制文字一种方法,不是一种新的编码集合。XXEncode将输入文本以每三个字节为单位进行编码,如果最后剩下的资料少于三个字节,不够的部份用零补齐。三个字节共有24个Bit,以6-bit为单位分为4个组,每个组以十进制来表示所出现的字节的数值。这个数值只会落在0到63之间。它64可打印字符固定字符范围及顺序!包括大小写字母、数字以及+-字符。它较UUEncode编码优点在于它64字符是常见字符,没有任何特殊字符!

于是去解密得到

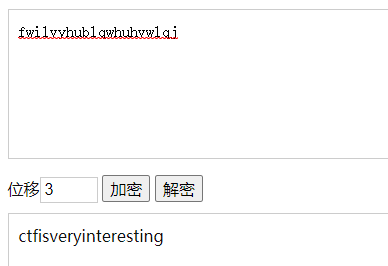

fwilvyhublqwhuhvwlqj

尝试了一下不是解压密码,猜测是凯撒加密,尝试了一下位移3,得到解压密码:ctfisveryinteresting

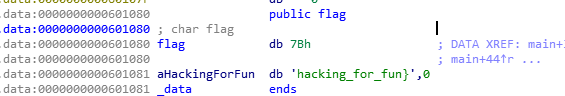

打开压缩包 有个reverse文件,拖到IDA64里,找到main函数

分析了一波是把&flag里的 i 和 r 替换成 1

于是找到&flag {hacking_for_fun}

所以flag是

{hack1ng_fo1_fun}