接下来的三个:easy-apk,easy-java, easy-ini本质还是代码审计,所以moblie的题最终都是考代码么,现在投降还来得及么>_<

咱的代码水平真的不咋地,不过做的过程中get了两个新工具,记录下新工具吧哈哈~

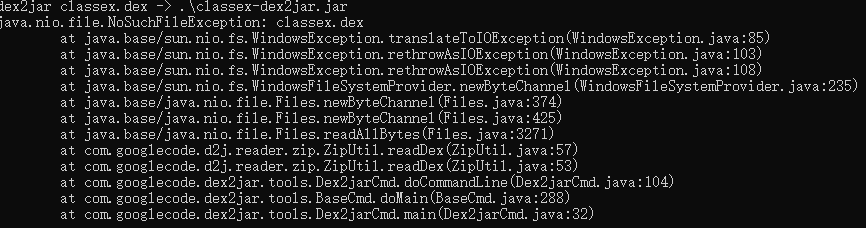

做easy-apk的时候,用dex2jar反编译会报错:

怀疑我的工具出了问题,然后把前边儿俩apk又试了一遍依然可以反编译,所以应该是easy-apk这个apk本身的问题,说明这个工具反编译不了这个apk(具体啥原因咱也不晓得。。。)

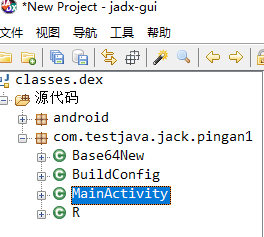

接下来新的反编译工具jadx华丽登场了~

这个工具可以直接将apk拖进去反编译,直接用来替代d2j-dex2jar + jd-gui。下载地址:https://github.com/skylot/jadx/releases

这是拖入apk的结果:

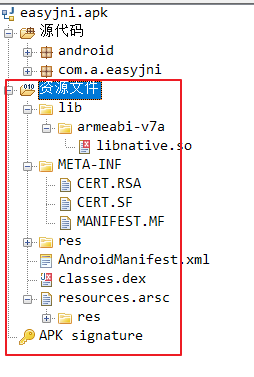

除了源代码还可以看到资源文件和签名:

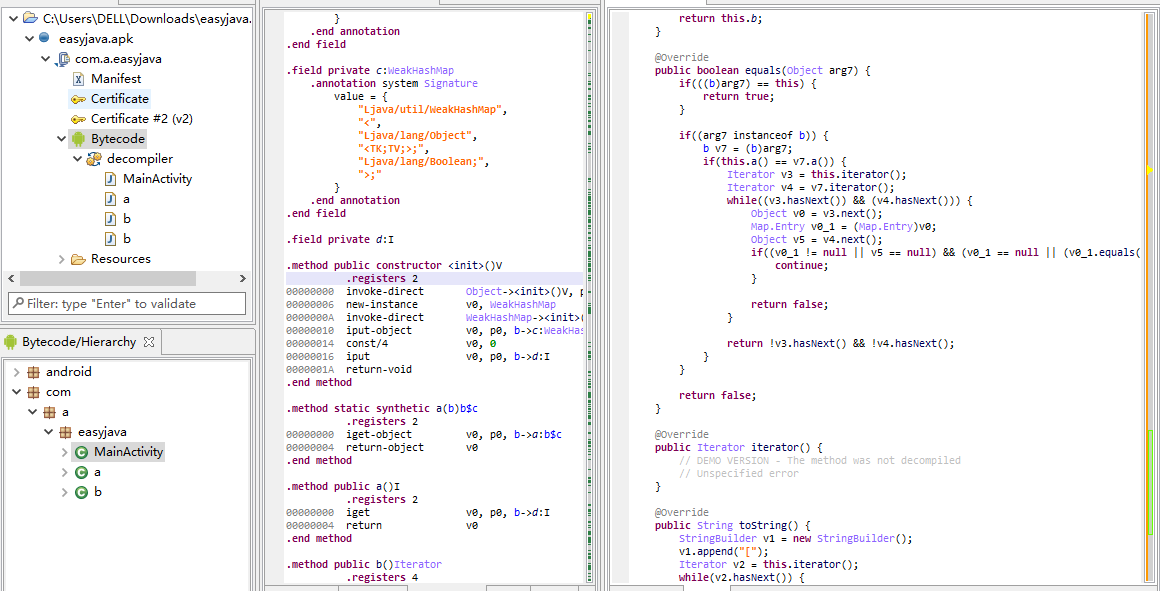

另一个工具是JEB,下载地址:https://www.pnfsoftware.com/

反编译效果:

刚载入的时候,只有中间那个页面,好像是smali代码,按一下Tab键,会打开转换后的java代码,貌似这个工具还有调试功能,以后有空来试试~