- 题目链接: https://pan.baidu.com/s/1Utfq8W-NS4AfI0xG-HqSbA 提取码: 9wqs

- 解题思路:

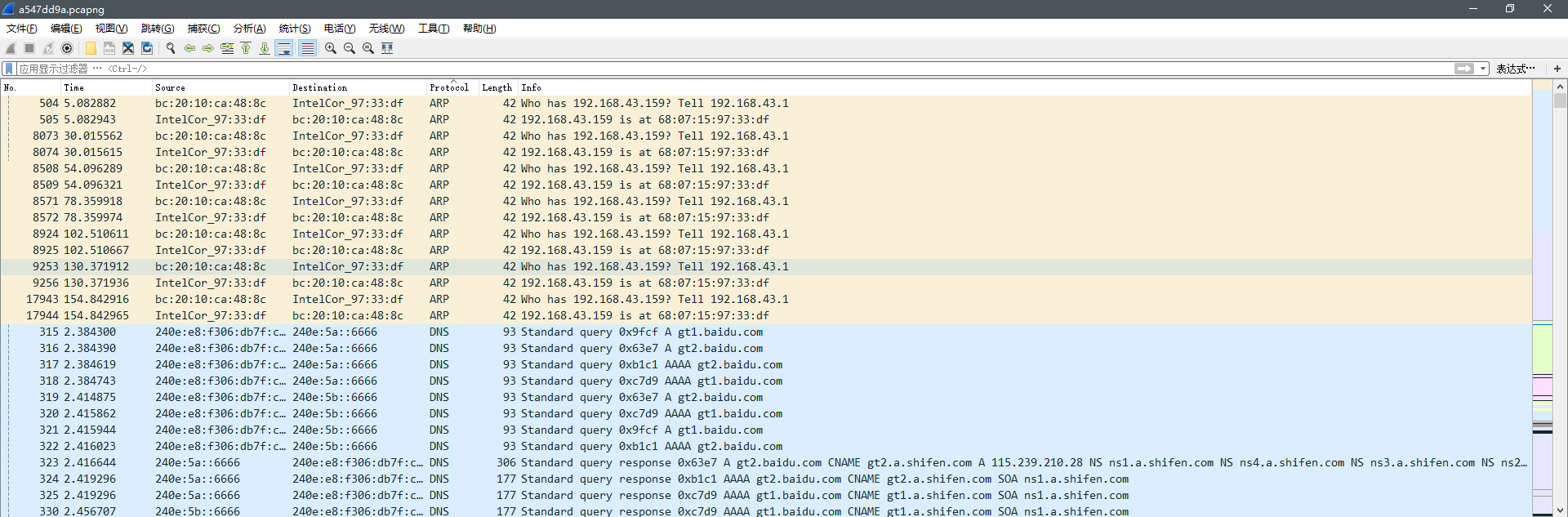

打开流量包后,按照协议进行分类,发现了存在以下几种协议类型:

ARP / DNS / FTP / FTP-DATA / ICMP / ICMPv6 / IGMPv3 / LLMNR / NBNS / SSDP / SSL / TCP / TLSv1.2 / UDP

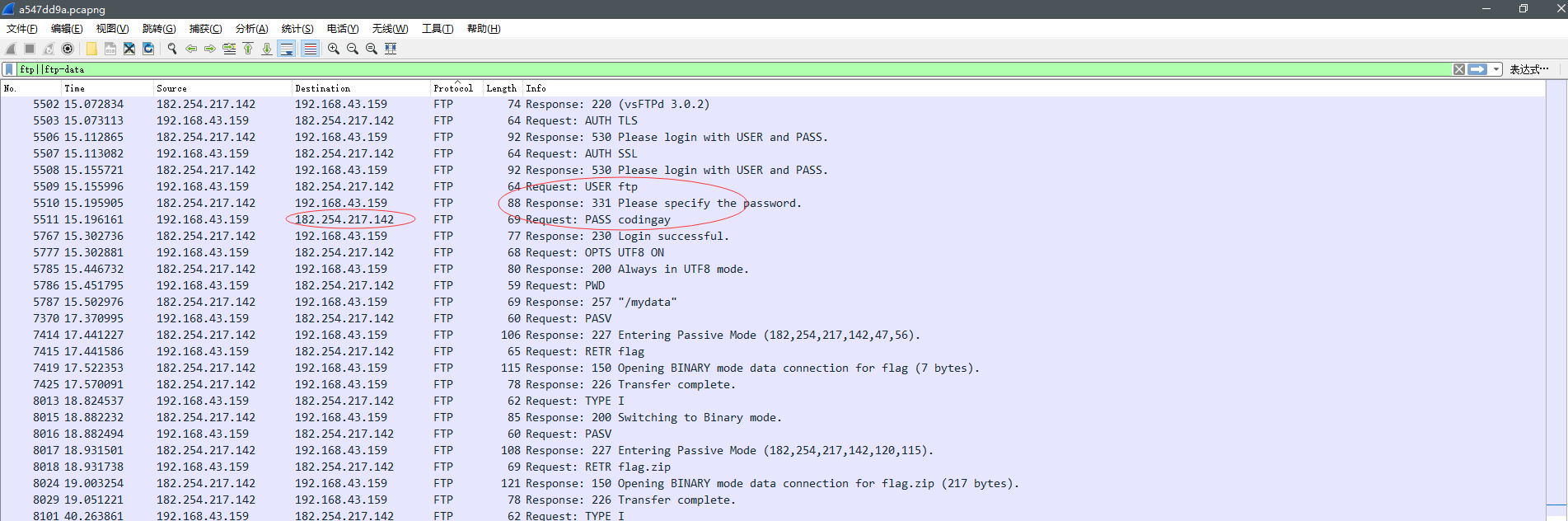

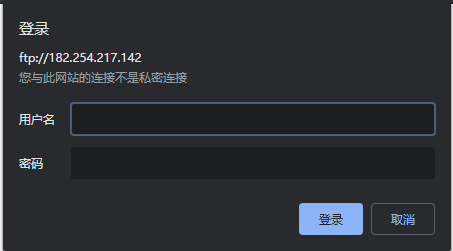

按照协议类型诸葛数据包进行读取,发现只有FTP协议是由用的,但是同时注意到TLS协议是进行加密的,其他的协议并没有什么作用。然后使用wireshark的过滤器将FTP和FTP-DATA筛选出来。发现了ftp的用户名和密码,尝试登陆,发现不能登录。

服务器地址:182.254.217.142

用户名:ftp

密码:codingay

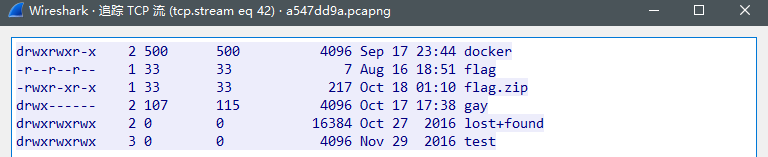

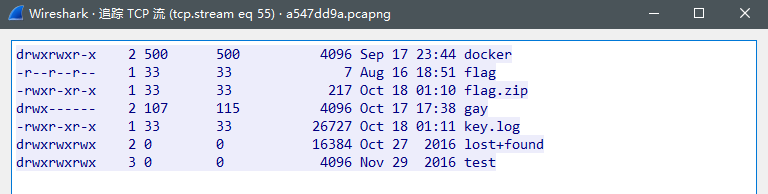

但是通过分析数据包我发现了一些有价值的东西,从第8110和第8974个数据包中发现了ftp的目录结构,追踪一下TCP流,查看目录结构。

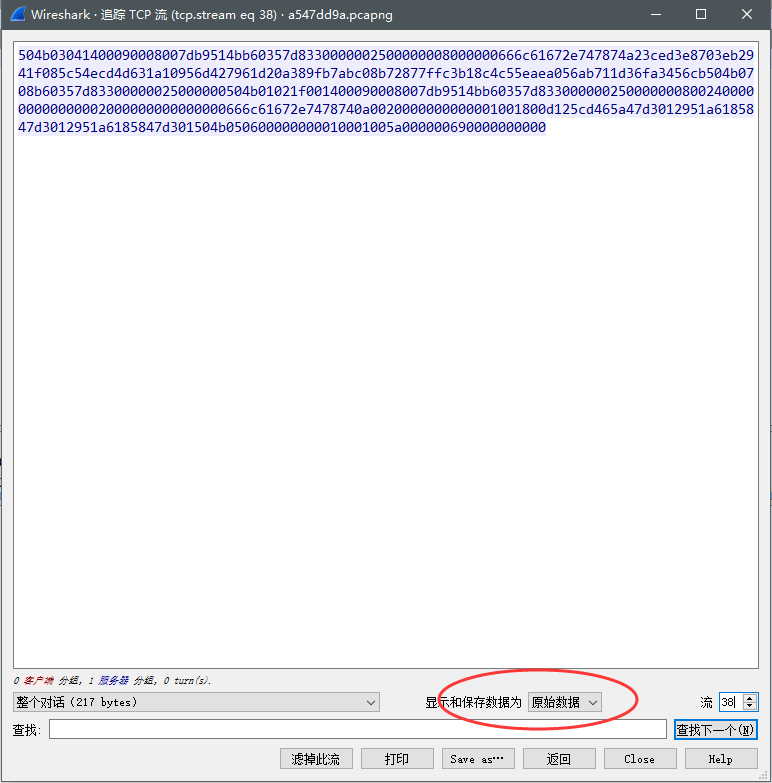

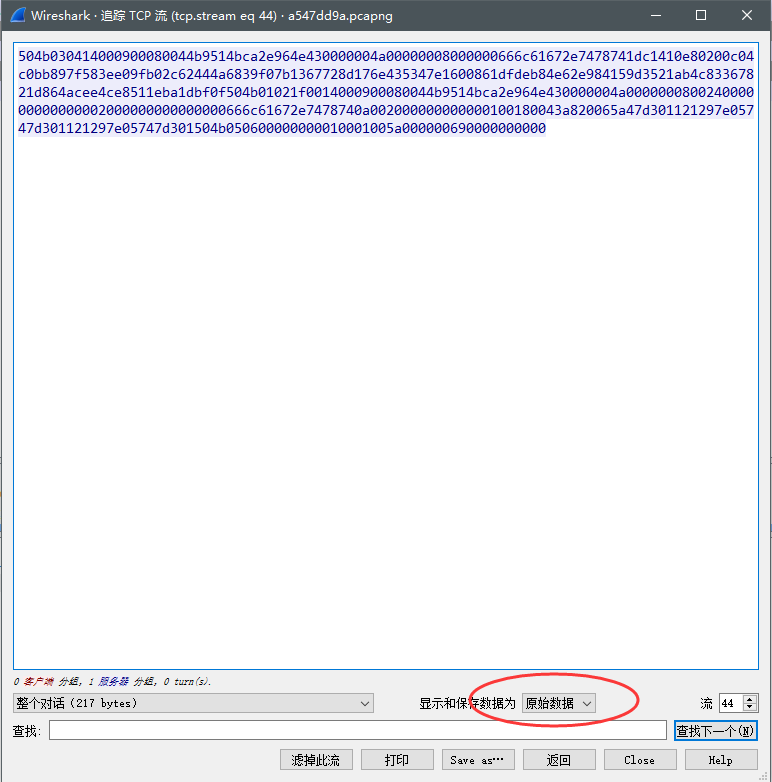

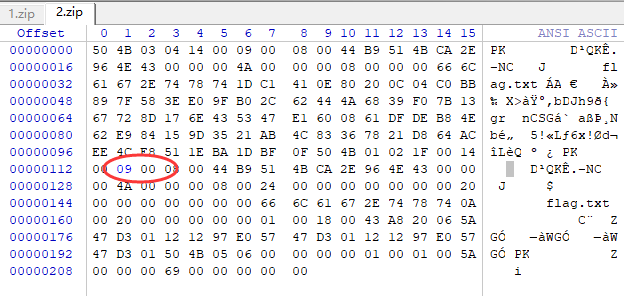

从目录中看到了两个flag.zip压缩包以及一个key.log可能是有用的东西,先把这三个文件提取出来。注意提取的时候需要保存为原始数据。

提取之后发现第一个压缩包是一个加密的文件,第二个压缩包是进行了伪加密的压缩文件,key.log暂时还不知道。然后使用winhex打开2.zip,进行解密。(将09 00 改为00 00即可)

解密后从压缩包中提取到了一个flag.txt,打开发现是假的flag,并提示“maybe you should focus on the encrypted packets......”,意思是“也许你应该关注加密的数据包...”

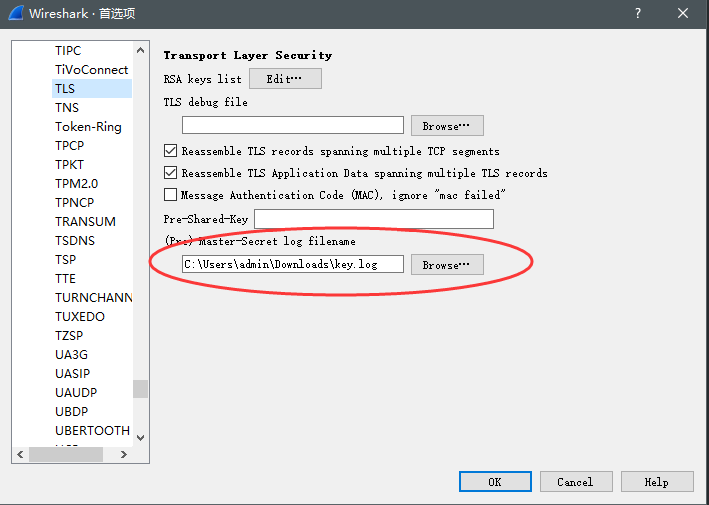

加密的数据包?那就应该是TLS协议没跑了,又想到key.log这个文件还没有用,然后使用key.log对TLS协议进行解密。(操作步骤:编辑→首选项→Protocols→TLS,然后在下面导入key.log文件)

资料参考:

NSS Key Log Format - Mozilla | MDN

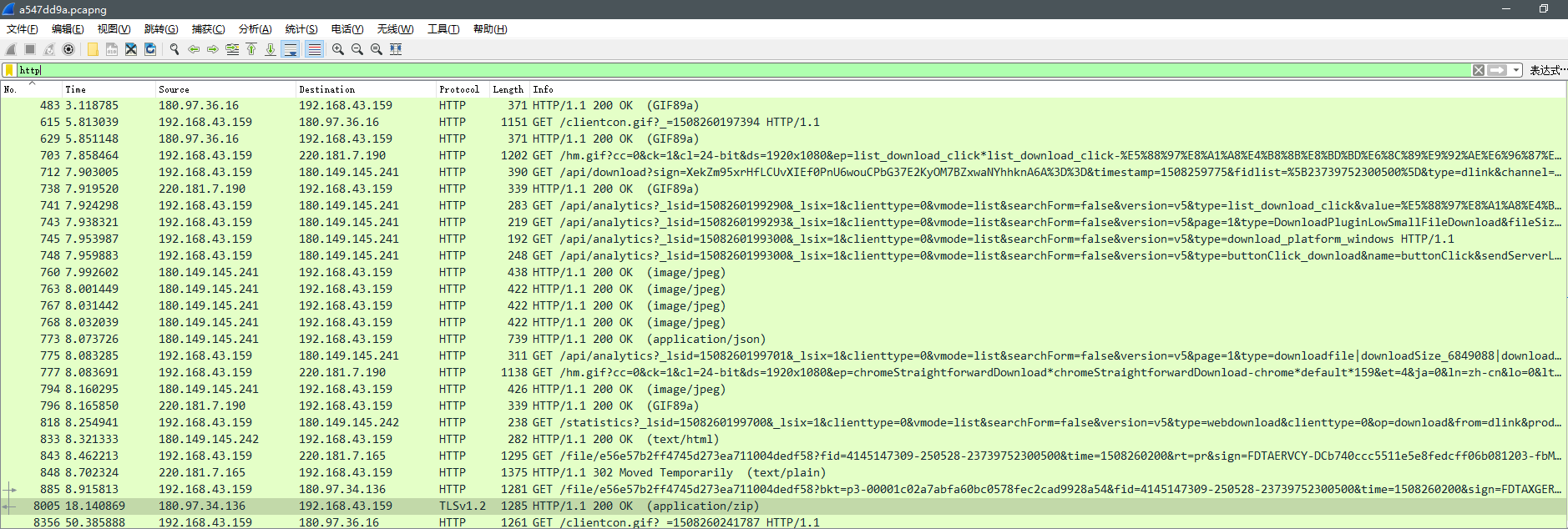

然后回到数据包刷新一下就可以看到揭秘之后的数据了。因为TLS加密的是http协议,所以解密之后直接过滤http协议就可以了。

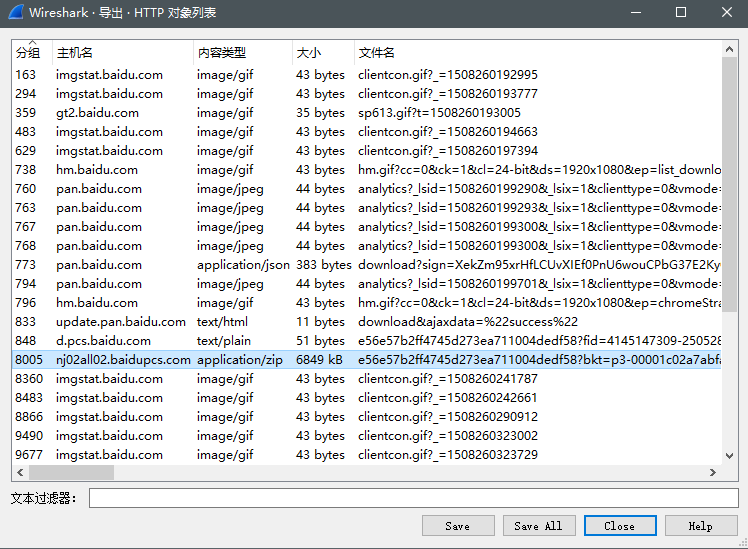

查看后可以大致分析出,是用百度网盘下了一个文件,把这个文件导出。(文件→导出对象→HTTP)

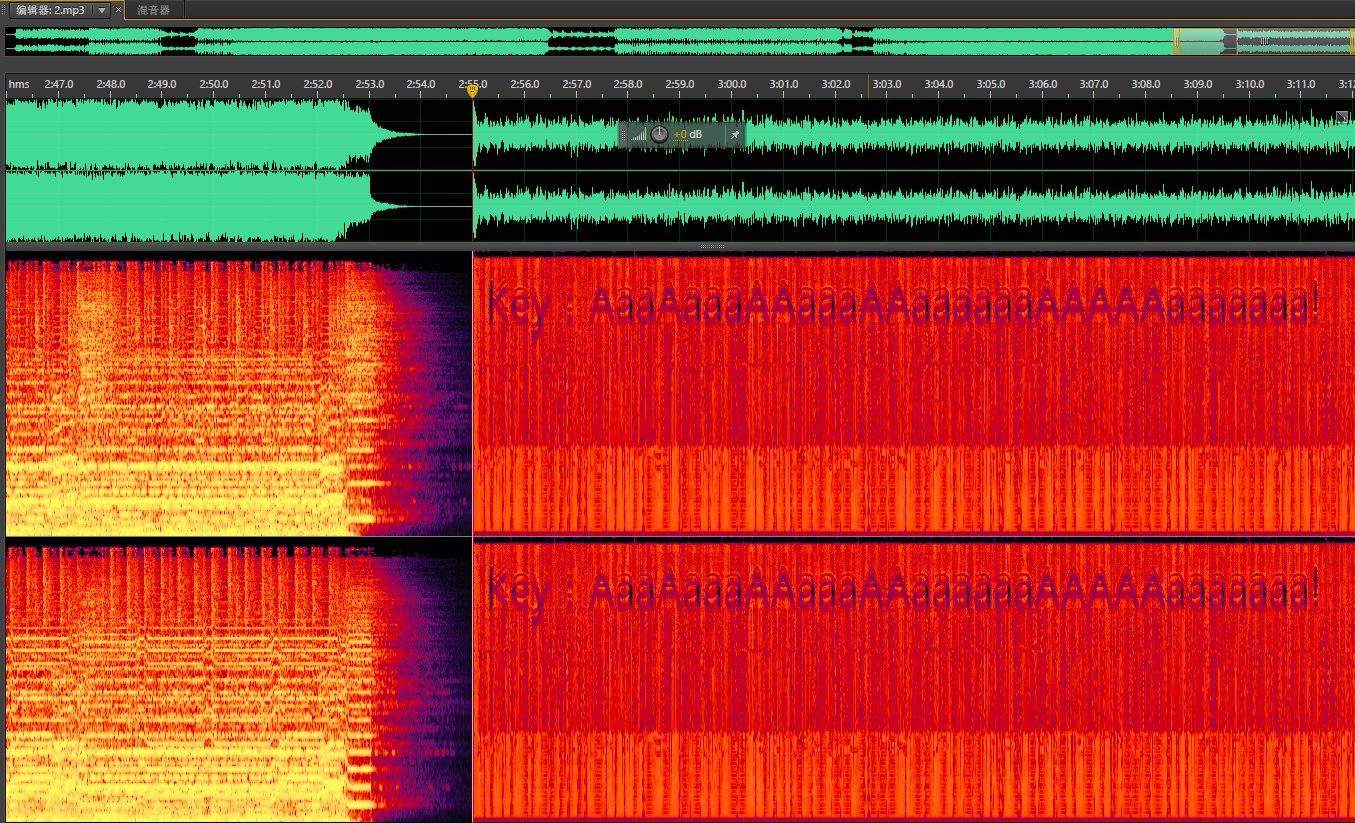

导出的文件是一个压缩包,解压后是一个音频文件,使用Audition打开,查看一下频谱帧率,可以看到

Key:AaaAaaaAAaaaAAaaaaaaAAAAAaaaaaaa!

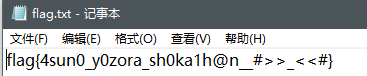

使用这个key可以解开刚才那个加了密的压缩文件,解压后拿到一个flag.txt,打开即可获得真正的flag!

- flag:flag{4sun0_y0zora_sh0ka1h@n__#>>_<<#}