nslookup 域名

这是最常用最简单的用法,可以直接获得目标域名的IP地址和CNAME。

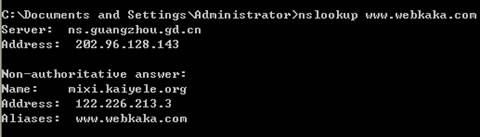

如下是A记录的返回情况

nslookup命令会采用先反向解释获得使用的DNS服务器的名称,上图中ns.guangzhou.gd.cn就是我使用的DNS服务器。后面三行,Name是目标域名的CNAME,Address是目标域名的IP地址,Aliases是目标域名。

nslookup –qt=类型 目标域名

注意qt必须小写。

类型可以是一下字符,不区分大小写:

A 地址记录(Ipv4)

AAAA 地址记录(Ipv6)

AFSDB Andrew文件系统数据库服务器记录(不懂)

ATMA ATM地址记录(不是自动提款机)

CNAME 别名记录

HINFO 硬件配置记录,包括CPU、操作系统信息

ISDN 域名对应的ISDN号码

MB 存放指定邮箱的服务器

MG 邮件组记录

MINFO 邮件组和邮箱的信息记录

MR 改名的邮箱记录

MX 邮件服务器记录

NS 名字服务器记录

PTR 反向记录(从IP地址解释域名)

RP 负责人记录

RT 路由穿透记录(不懂)

SRV TCP服务器信息记录(将有大用处)

TXT 域名对应的文本信息

X25 域名对应的X.25地址记录

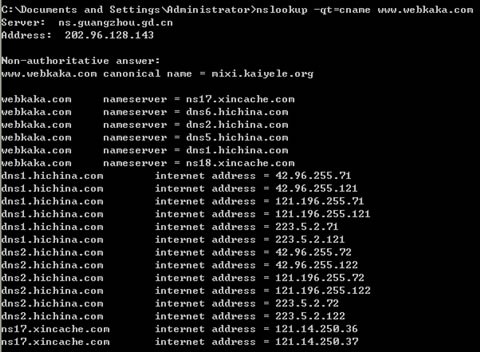

看看www.webkaka.com的CNAME记录吧。

再看看ns(名字服务器)的记录是怎样的。

说明一下,大家注意一行显示“Non-authoritative answer:”,它的出现代表这个结果是从服务器的缓存中得到的,这不是一个授权的答案。

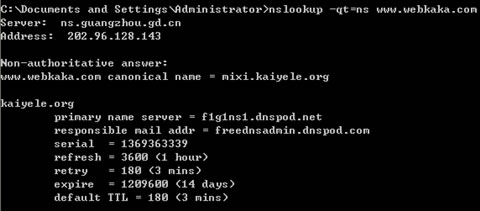

nslookup [-qt=类型] 目标域名 指定的DNS服务器IP或域名

这条指令非常实用,利用它我们可以查到目标域名在各地DNS的解析情况。

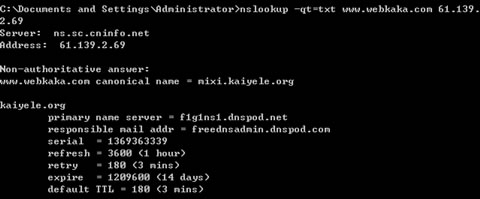

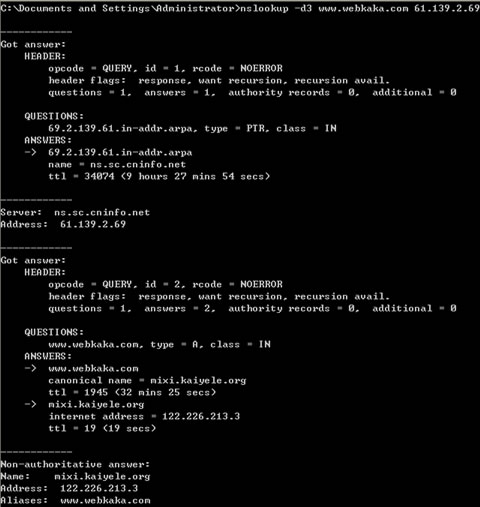

看看www.webkaka.com在四川电信的解析情况(四川电信的DNS是61.139.2.69)。

加上类型查询,看看域名的TXT。

nslookup –d [其他的参数] 目标域名 [指定的服务器地址]

这条指令可以检查域名的缓存时间,检查域名的缓存时间需要我们使用一个新的参数:-d

请看范例

我们忽略其他的,看看Got answer后面几行,包括了一个ttl数值。这个数值就是域名记录的生存时间。

如何判断网站有CDN加速

在CMD 输入 nslookup 域名

例如:nslookup www.baidu.com